SSRF(Server-Side Request Forgery:服务器端请求伪造)

介绍

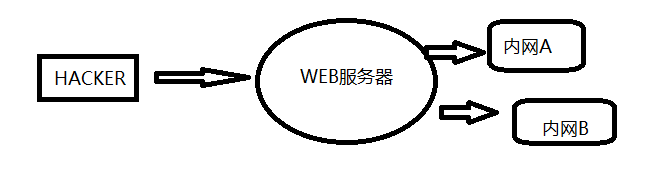

SSRF是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)

原因

由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制。比如从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等。

漏洞攻击

端口扫描、指纹识别、漏洞利用、内网探针等

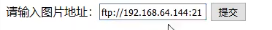

该漏洞可用来从各个协议获取探针:如http、file、dict、ftp、gopher等

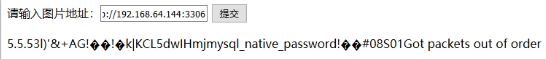

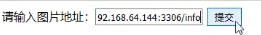

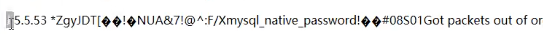

- 对http协议来说,利用字典扫描出内网存活的IP

- 对file文件读取协议

返回服务器中D盘符的www.txt文件内容

- dict协议

- ftp协议

这是不同环境搭建的网站可能支持的协议图

https://www.t00ls.cc/articles-41070.html

这是一篇关于SSRF漏洞的具体介绍

1392

1392

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?