“ 弄来一个msf专业版的License, 听说专业版功能可以自动化渗透测试并且出报告…厉害厉害…那以后工作不就简化了?赶紧测试一番…”

01

—

环境部署

首先是下载,平时用的都是kali自带的社区版验证漏洞玩下木马之类的,那先下载个专业版msf,msf有windows版本,这个可以从官网中可以看到,装一个windows的试试…

https://www.metasploit.com/

下载地区不支持…兄弟们是怎么下载到的…

最后拿到一个安装包,metasploit-latest-windows-installer.exe,看下数字签名,还是最近9月的…

安装过程很简单,安装完导入License.zip居然就直接显示激活了…在哪搞到序列号的…真行…

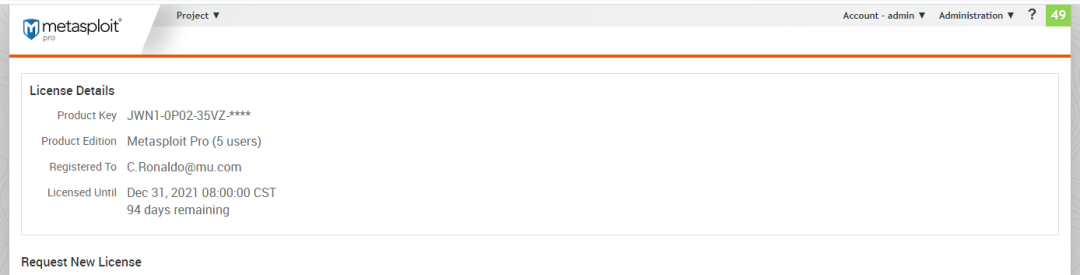

安装完访问https://ip:3790看下license把

…只有90多天剩余…这尼玛…坑啊…以为是永久

02

—

渗透测试

算了,将就用下…

一、主要结构

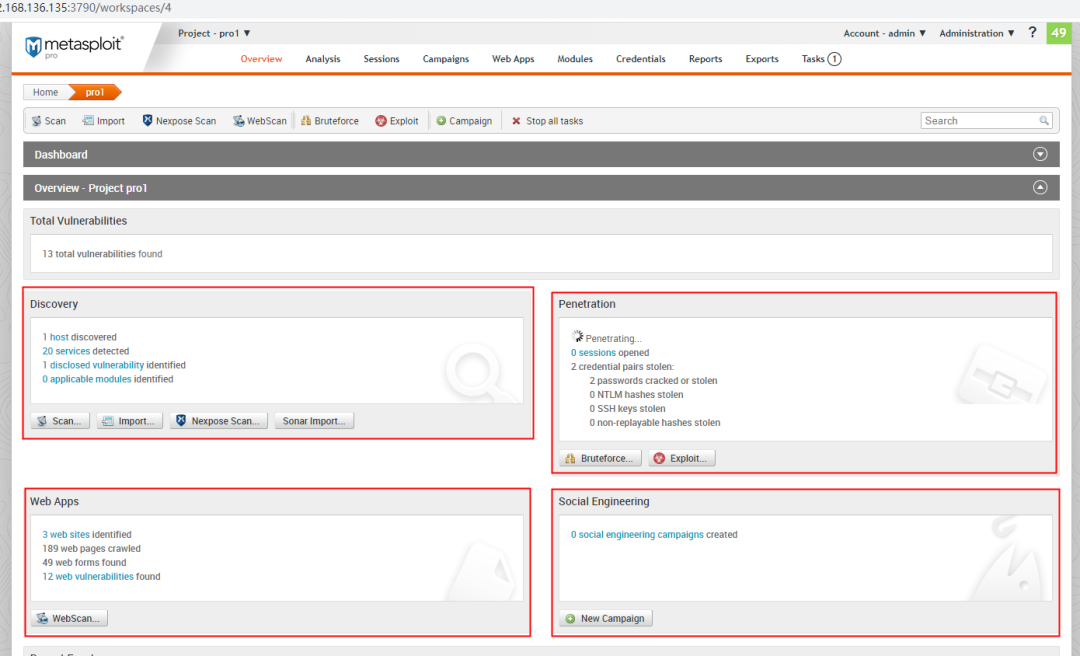

首先这个界面结构比较简单明了,先是创建一个项目,进去项目后,流程分为4部分

发现、爆破和渗透、web应用、社会工程…后续主要是在这几块展开,再加上右上角的task,就是针对目标进行的各种任务列表

二、扫描部分

第一部分主要是发现,功能主要是scan和nexpose scan…

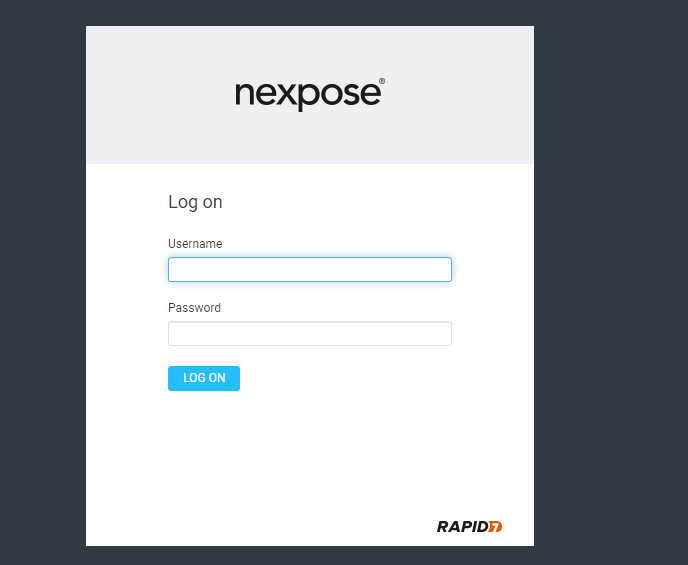

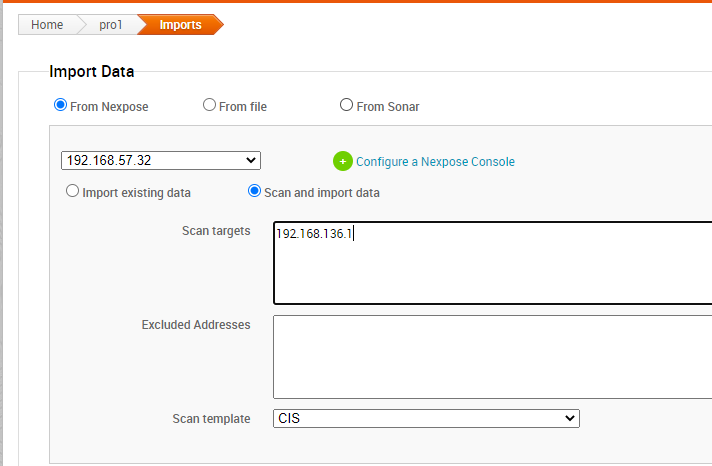

测试了下,scan服务还是比较精准的…nexpose要额外安装…既然要测试,那就顺便下载一个安装下…都是一家的…用企业邮箱注册个nexpose… 注意,一个序列号只能用一次,不过企业邮箱可以获取多个序列号…

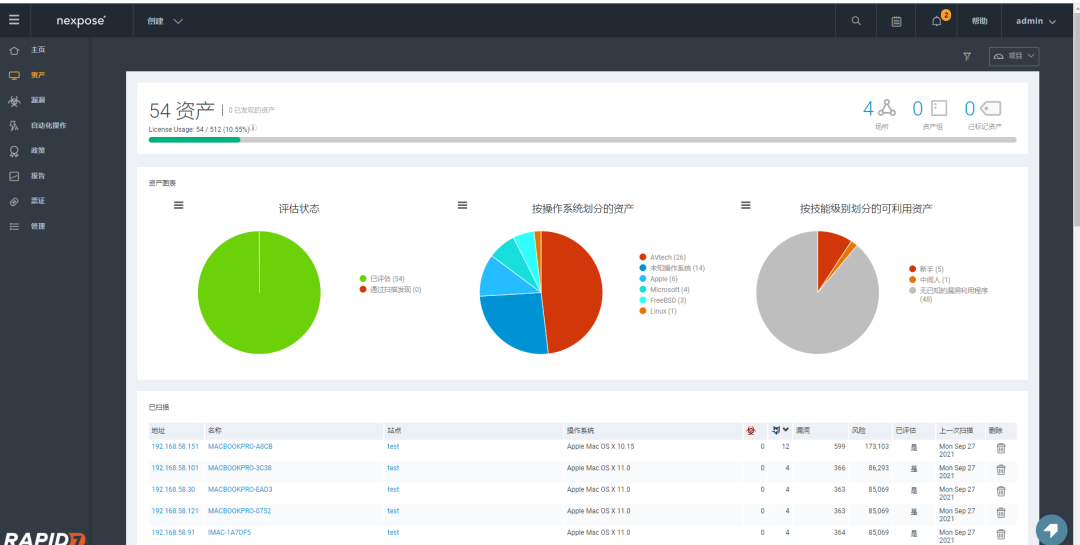

不过这xpose资产管理加漏扫还是不错的,可惜只能扫描512个IP地址

msf配置nexpose,nexpose随便装在哪台机器上都行…可以远程访问

三、爆破和漏洞利用

第二部分是爆破和漏洞利用,这个是主要的,要多测试下…

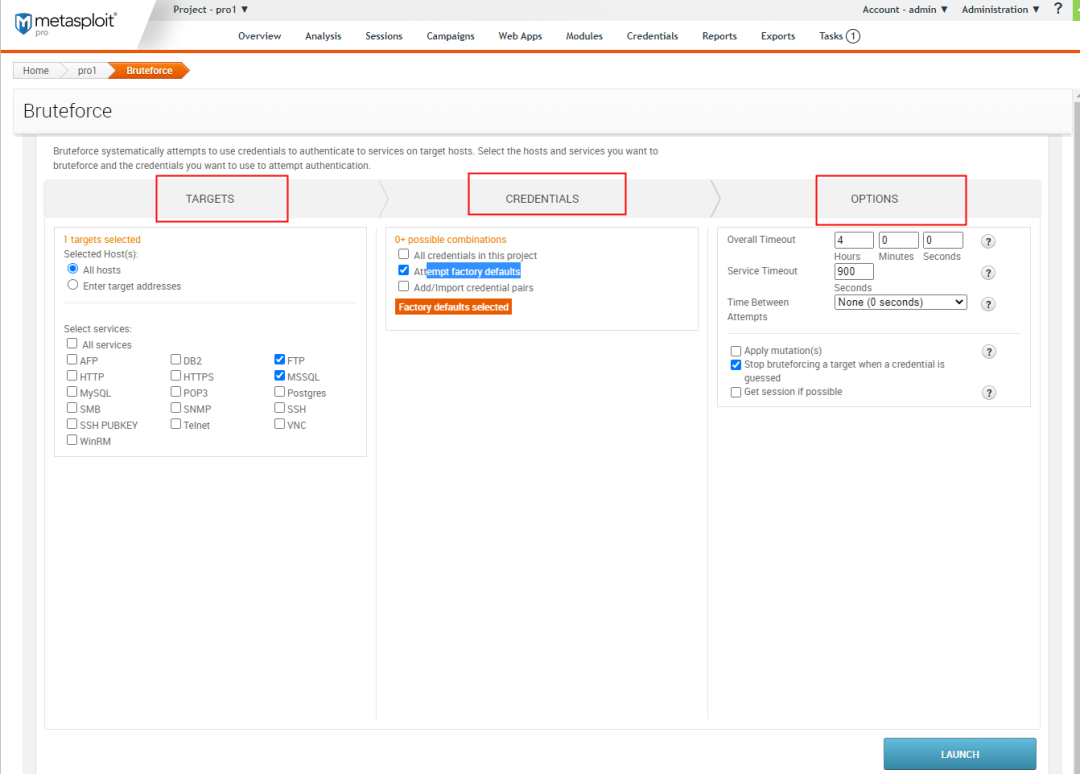

这个界面做的还是不错的…简单明了,

第一块目标设置默认

第二块选择默认字典Attempt factory defaults

第三块选中在猜测到凭据时停止对目标进行暴力破解

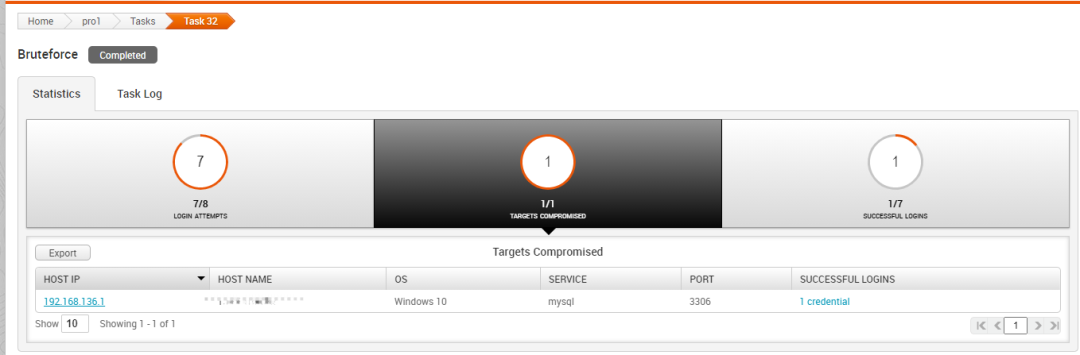

mysql爆破成功

这一块问题主要有2个

1、默认字典很少,找了下msf安装目录,字典都去哪了?

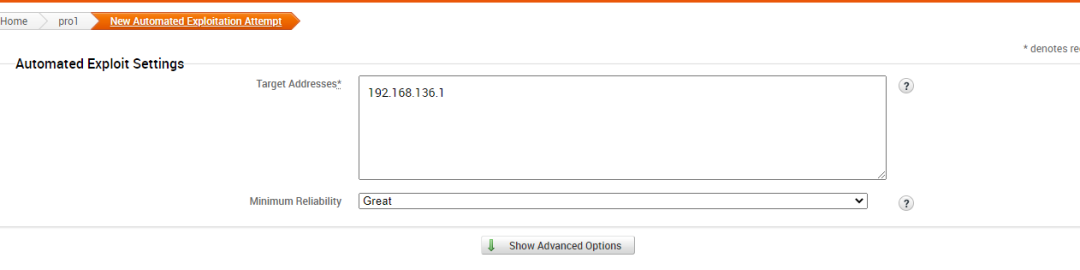

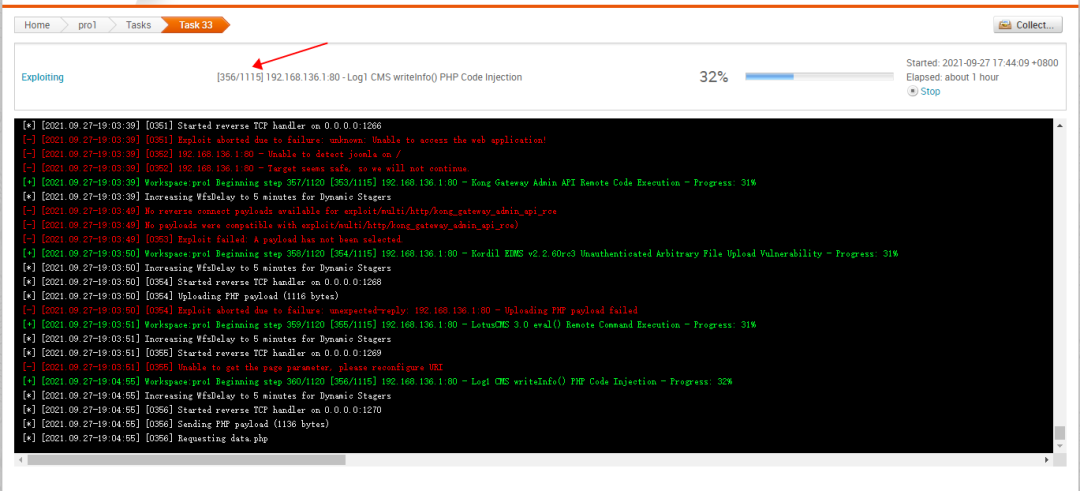

2、自动化漏洞利用尝试、这就发现很坑了…

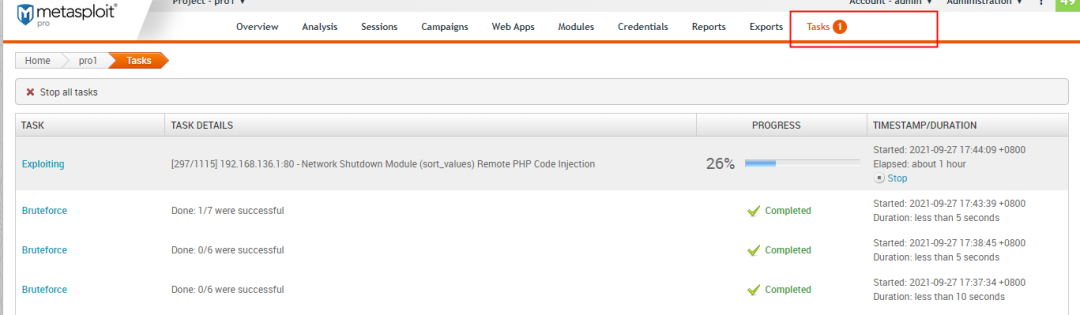

一旦开启自动化渗透任务,它不管你端口有没有开放,直接就是上脚本…这都不是主要的…主要是一共显示1115个脚本要跑,我观察了下…一个小时过去了…跑完356个…这全部跑完…晚上别下班了?按理说可行是可行,效率去哪了

四、爆破和漏洞利用

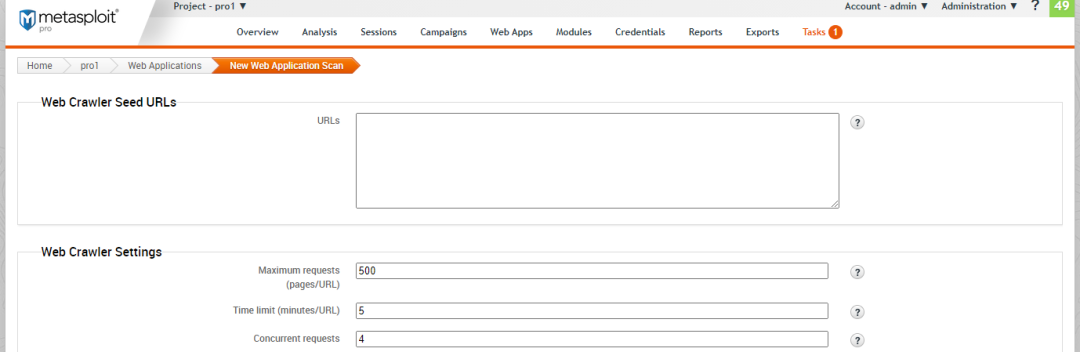

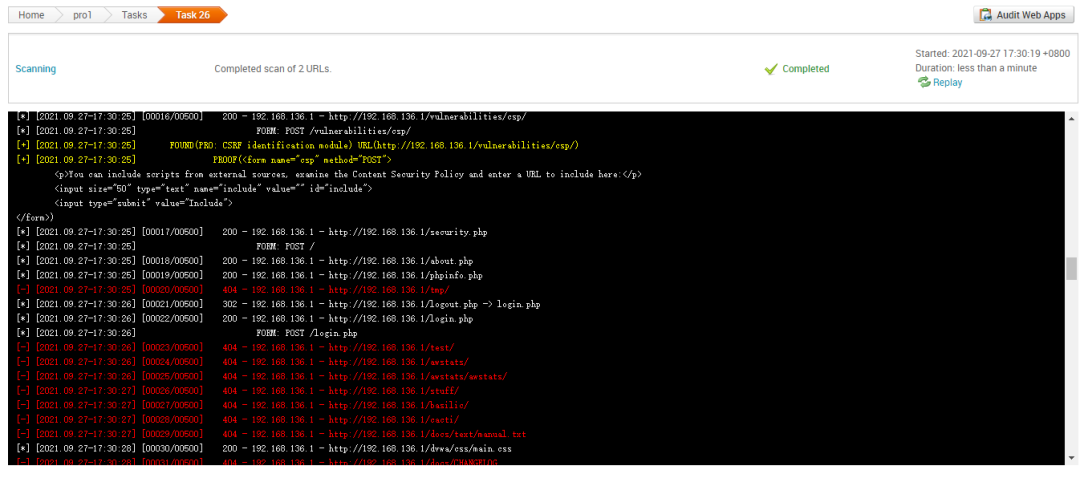

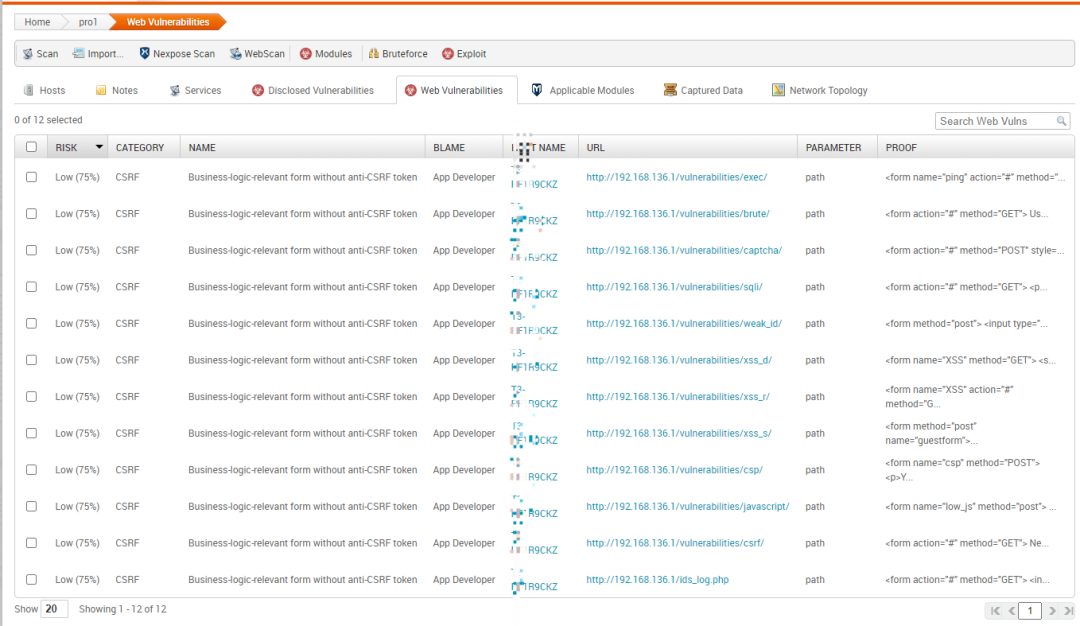

再下面就是web应用测试部分,你说之前用过AWVS老版本吧,也都懂,配置cookie,配置地址排除,扫描选项等等就完了,它就自动爬啊,爬完就扫这些地址啊…

这个msf的爬行他爬不好…准确来说是乱爬…

装个dvwa测试下

这都扫出来的什么玩意儿…测试配置了多次…也没见扫到我要的注入,xss,rce…

五、社会工程

这块暂时没有测试

最后测试了下扫描测试网站

http://testphp.vulnweb.com/

nmap的scanme

http://scanme.org/

准备开个msfable虚拟机器试下自动反弹shell之类的…

想象很丰满…现实很骨感…

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2177

2177

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?