一、密码“软柿子”:弱口令攻防战

弱口令是怎么炼成的?

这事儿得从咱们的安全意识说起。为了不让密码变成“熟悉的陌生人”,很多人喜欢用一些好记的,比如生日、名字缩写,甚至直接用系统默认密码。你以为这是小聪明,其实是给黑客开了方便之门。

弱口令的“七宗罪”

别小看弱口令,它的危害可大了去了:

- 潜入后台改资料:你的地盘我做主,想改啥改啥。

- 盗取金融系统钱财:你的钱包,我来守护(才怪!)。

- 窥探OA系统机密:公司机密,一览无余。

- 实时监控你的生活:你的隐私,尽在掌握。

如何摆脱“软柿子”的命运?

密码设置,记住以下几点,能帮你提升N个安全等级:

- 告别空密码和默认密码:这是最low的做法,赶紧扔掉。

- 密码长度>=8位:太短了,不够黑客塞牙缝的。

- 拒绝连续和重复:AAAAAAAA?tzf.tzf.?你是来搞笑的吗?

- 四类字符混合:大小写字母、数字、特殊符号,一个都不能少。如果某类只有一个,别放开头或结尾。

- 避开个人信息:姓名、生日、纪念日、邮箱… 别让黑客猜谜语。

- 别用字母数字替代:P@$$wOrd?这种小伎俩早就过时了。

- 好记也要防偷窥:输入密码时,注意身后有没有人。

- 定期更换密码:至少90天一次,防患于未然。

二、SQL注入:黑客的“任意门”

SQL注入是怎么发生的?

当Web应用和数据库“眉来眼去”时,如果对用户输入不加防备,黑客就能构造出“特洛伊木马”般的SQL语句,直接操控数据库,想拿啥拿啥,想改啥改啥。

SQL注入的本质

把用户输入当代码执行,这简直就是安全界的“作死”行为!记住,数据和代码要划清界限!

SQL注入的两大要素:

- 用户说了算:你能控制输入内容。

- 数据库照单全收:Web应用直接把你的输入喂给数据库。

SQL注入的“夺命连环Call”

- 敏感信息一锅端:网站的秘密,我来揭晓。

- 绕过后台认证:想进就进,如入无人之境。

- 经典语句:

SELECT * FROM admin WHERE Username='user' and Password='pass' - 万能密码:

'or'1'='1'#,堪称“一键破解”。

- 经典语句:

- 提升权限,控制系统:从访客到主人的华丽变身。

- 读取文件内容:服务器上的秘密,我来翻牌。

如何堵住SQL注入的“后门”?

- 预编译+绑定变量:

#{name}是你的好朋友。- 原理:预编译就像给SQL语句做了“全身检查”,提前分析语法,生成执行计划。后面你输入的参数,无论是什么妖魔鬼怪,都不会影响SQL语句的结构。

- 正则表达式来把关:过滤掉不怀好意的参数。

- 敏感词黑名单:

insert、select、update、and、or… 这些词看到就拉黑。

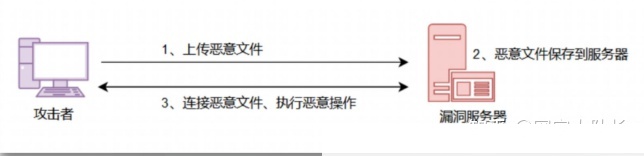

三、文件上传:放“毒”的正确姿势

文件上传漏洞的“前世今生”

如果文件上传功能没有做好安全措施,黑客就能上传恶意脚本,直接控制服务器,简直是“空投核弹”!

文件上传漏洞的“作案动机”

- 服务器配置不当:就像家里大门没锁一样。

- 开源编码器漏洞:用了有漏洞的工具,等于自掘坟墓。

- 客户端验证形同虚设:黑客:就这?

- 服务端过滤太宽松:黑客:谢谢你的不设防。

文件上传漏洞的“犯罪现场”

- 上传恶意文件:埋下病毒的种子。

- getshell:拿到服务器的控制权。

- 控制服务器:为所欲为。

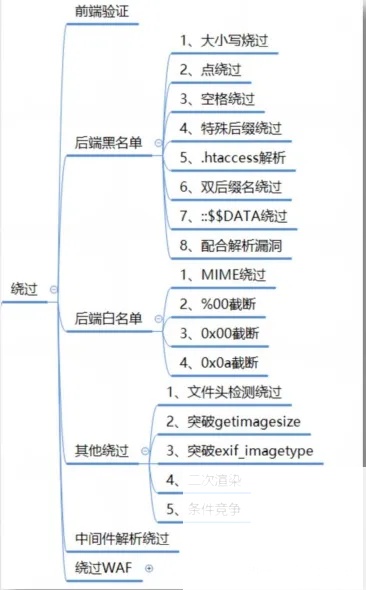

黑客如何“花式绕过”?

如何“御敌于国门之外”?

- 白名单制度:只允许特定后缀的文件上传。

- 禁止执行上传目录:上传的目录不能执行脚本。

- 文件类型严格判断:别被文件的“伪装术”骗了。

- 重命名+随机路径:让黑客找不到北。

- 文件服务器隔离:鸡蛋不要放在同一个篮子里。

- 安全设备来帮忙:专业的事交给专业的人。

四、XSS(跨站脚本攻击):网页里的“小广告”

XSS的“身世之谜”

XSS(Cross Site Scripting):跨站脚本攻击,为了不和CSS混淆,改名XSS。

XSS原理:黑客在网页里植入恶意脚本,当你浏览这个网页时,脚本就在你的浏览器里“搞事情”。

XSS的“搞事情”方式

- 盗取Cookie:偷走你的身份令牌。

- 网络钓鱼:伪装成正常网站,骗你上钩。

- 植马挖矿:偷偷用你的电脑挖矿。

- 刷流量:让你的电脑变成僵尸。

- 劫持后台:控制网站后台。

- 篡改页面:恶作剧,或者植入恶意链接。

- 内网扫描:探测内网的秘密。

- 制造蠕虫:像病毒一样传播。

如何防止XSS“骚扰”?

- 合理验证用户输入:不信任任何用户输入。

- 特殊字符转义:

<、>、'、"等,看到就转义。

五、CSRF(跨站请求伪造):冒名顶替的“李鬼”

CSRF的“瞒天过海”

CSRF(Cross-Site Request Forgery):跨站请求伪造。

原理:黑客冒用你的身份,在不知情的情况下,执行非法操作。

- 跨站点:请求来自其他网站。

- 请求伪造:请求不是你本意发出的。

CSRF的“狸猫换太子”

- 篡改用户数据:修改你的个人信息。

- 盗取用户隐私:窃取你的敏感信息。

- 辅助其他攻击:作为跳板,发起更高级的攻击。

- 传播CSRF蠕虫:让更多人中招。

如何识破CSRF的“伪装术”?

- 检查HTTP Referer:看请求是不是来自同一个域名。

- 缩短Session Cookie生命周期:减少被攻击的机会。

- 使用验证码:增加操作的复杂度。

- 使用一次性token:每个请求都带一个独特的“身份证”。

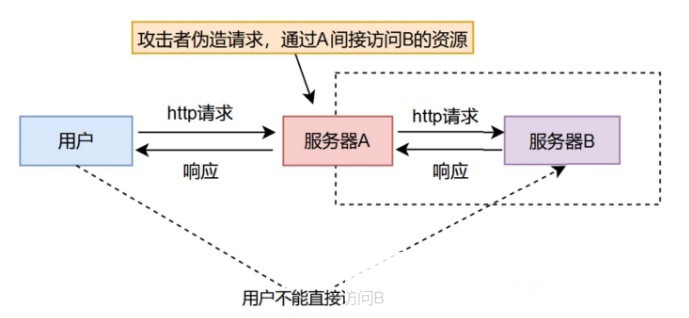

六、SSRF(服务器端请求伪造):让服务器“跑腿”的阴谋

SSRF的“指使”

SSRF(Server-Side Request Forgery):服务器端请求伪造。

原理:黑客构造请求,让服务器去访问其他资源。

SSRF的“借刀杀人”

- 扫描内网:探测内网的主机和端口。

- 发送Payload:向内网主机发送恶意代码。

- 攻击内网Web应用:绕过防火墙的保护。

- 读取任意文件:获取服务器上的敏感信息。

- 拒绝服务攻击:让服务器崩溃。

如何防止服务器被“忽悠”?

- 统一错误信息:避免泄露服务器的端口状态。

- 限制请求端口:只允许访问HTTP常用端口(80、443等)。

- 禁用不必要的协议:只允许http和https。

- 域名白名单:只允许访问特定的域名。

- 验证请求来源:确认请求是否合法。

七、XXE(XML外部实体注入):XML的“潘多拉魔盒”

XXE的“身世”

XXE漏洞:XML External Entity Injection,XML外部实体注入。

原理:XML解析器没有禁止外部实体的加载,导致黑客可以控制加载的文件。

XXE的“恶作剧”

- 任意文件读取:获取服务器上的文件。

- 内网端口探测:扫描内网的端口。

- 拒绝服务攻击:让服务器崩溃。

- 钓鱼:诱骗用户输入信息。

如何封印XXE的“魔力”?

-

禁用外部实体:

- PHP:

libxml_disable_entity_loader(true); - Java:

java DocumentBuilderFactory dbf = DocumentBuilderFactory.newInstance(); dbf.setExpandEntityReferences(false); - Python:

python from lxml import etree xmlData = etree.parse(xmlSource, etree.XMLParser(resolve_entities=False))

- PHP:

-

过滤XML数据:

- 过滤关键词:

<!DOCTYPE、<!ENTITY SYSTEM、PUBLIC

- 过滤关键词:

RCE:远程代码执行的“终极Boss”

RCE(Remot Command/Code Execute):远程命令/代码执行。

- 远程命令执行:控制系统命令执行函数的参数,也称命令注入。

- 远程代码执行:用户输入的参数可以作为代码执行,也称代码注入。

命令执行是代码执行的一种特殊情况,代码执行更灵活。

八、远程代码执行漏洞:黑客的“遥控器”

远程代码执行的“幕后黑手”

原理:程序调用系统命令函数(如php的system、exec、shell_exec),黑客控制函数参数,拼接恶意命令。

命令执行漏洞是高危漏洞,也是一种特殊的代码执行。

远程代码执行的“帮凶”

- 用户控制输入:你能控制输入的内容。

- 命令直接执行:你输入的内容被当成命令执行。

如何阻止黑客的“遥控”?

- 尽量不用命令执行函数:能不用就不用。

- 过滤客户端提交的变量:转义敏感字符。

- 使用指定函数:在使用动态函数之前,确保使用的函数是指定的函数之一。

- 禁用危险函数:PHP中不能完全控制的危险函数最好不要使用。

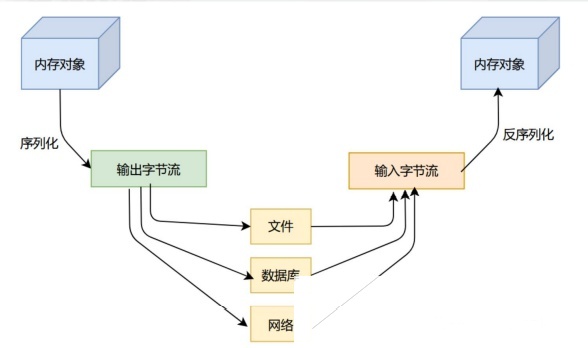

九、反序列化漏洞:对象的“变形记”

反序列化漏洞的“变身”

原理:程序没有对用户输入的反序列化字符串进行检测,导致反序列化过程被恶意控制,造成代码执行、getshell等问题。

反序列化漏洞的“变形”结果

- 远程代码执行:最严重的后果。

- 权限提升、任意文件读取、拒绝服务攻击:如果无法远程代码执行,也可能导致这些问题。

如何防止对象“变异”?

- 避免用户输入反序列化参数:尽量不要让用户控制反序列化过程。

- 数据签名:如果必须反序列化,使用数字签名检查数据的完整性。

- 严格控制参数:坚持用户输入不可靠的原则。

- 检查变量内容:确定反序列化后的变量没有被污染。

- 代码审计:提高开发人员的安全意识。

最后

网络安全无小事,了解这些常见的漏洞,能帮助我们更好地保护自己的网络安全。记住,安全是一个持续的过程,需要我们不断学习和提升。

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?