看完计算机网络,最近在项目中遇到了双向认证的问题,想着自己实现一发。

双向认证

即客户端和服务端都需要对各自的证书进行校验,当校验完成才能正常通信。那么就有两个问题,

第一:客户端和服务端的证书如何获取,

第二:如何实现对各自证书的校验。

我们知道,当客户端向服务端发起请求时,服务端会将自己的证书发送给客户端,客户端会在自己的维护的证书库中匹配,当匹配完成,会将客户端的证书发送给服务端,服务端在自己维护的证书库中查找,如果双方均匹配成功,则认证完成,实现通信

我们使用java自带的keytool工具完成证书和信任库的生成。

keytool工具是java环境下的密钥和证书的管理工具,它将证书和密钥存储在keystone的文件中

客户端密钥

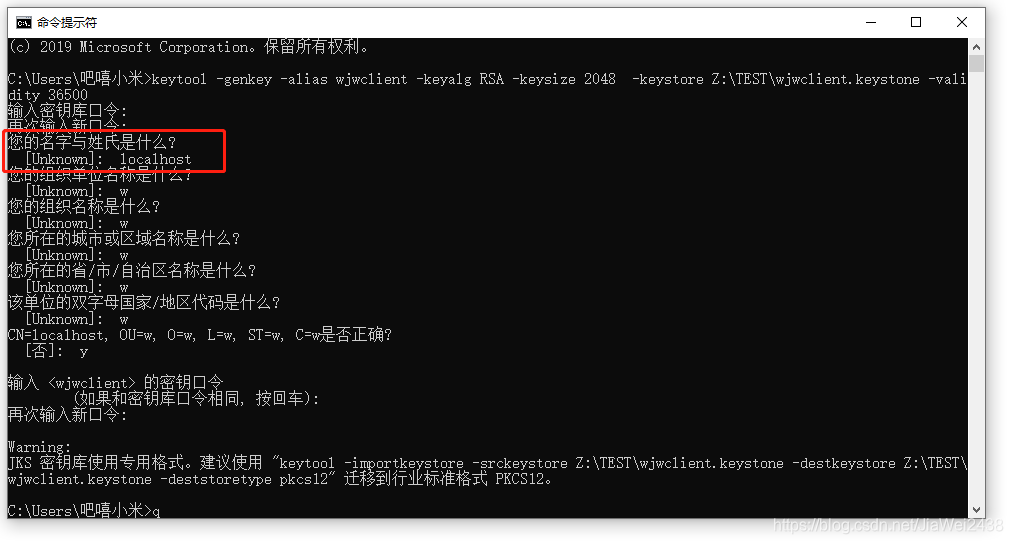

keytool -genkey -alias wjwclient -keyalg RSA -keysize 2048 -keystore Z:\TEST\wjwclient.keystone -validity 36500

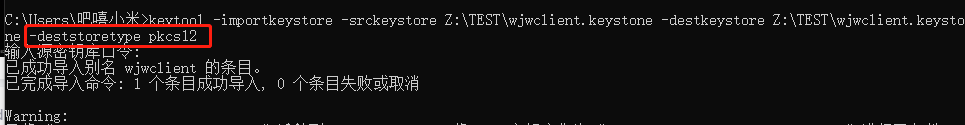

keytool -importkeystore -srckeystore Z:\TEST\wjwclient.keystone -destkeystore Z:\TEST\wjwclient.keystone -deststoretype pkcs12

使用命令生成客户端的密钥,可以发现提示建议使用另外一种标准PKCS12格式.需要知道的是keystone文件可以导出各种格式的证书文件,CER,P12,PEM等,我们可以先完成keystone文件的导出,然后完成不同证书文件的生成。

客户端证书

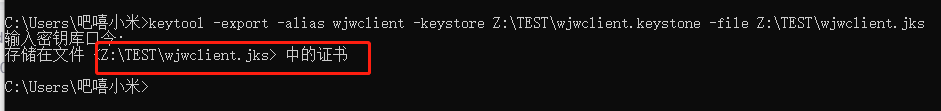

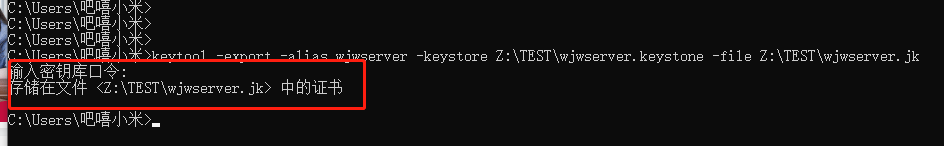

使用keystone文件导出客户端的jks文件

keytool -export -alias wjwclient -keystore Z:\TEST\wjwclient.keystone -file Z:\TEST\wjwclient.jks

服务端密钥

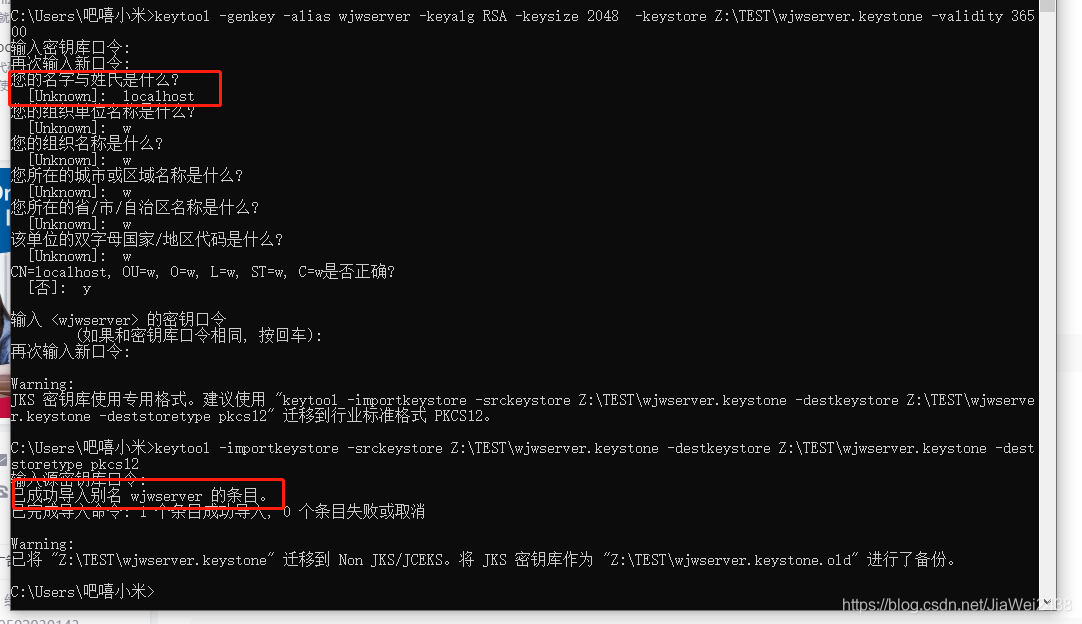

keytool -genkey -alias wjwserver -keyalg RSA -keysize 2048 -keystore Z:\TEST\wjwserver.keystone -validity 36500

keytool -importkeystore -srckeystore Z:\TEST\wjwserver.keystone -destkeystore Z:\TEST\wjwserver.keystone -deststoretype pkcs12

服务端证书

keytool -export -alias wjwserver -keystore Z:\TEST\wjwserver.keystone -file Z:\TEST\wjwserver.jks

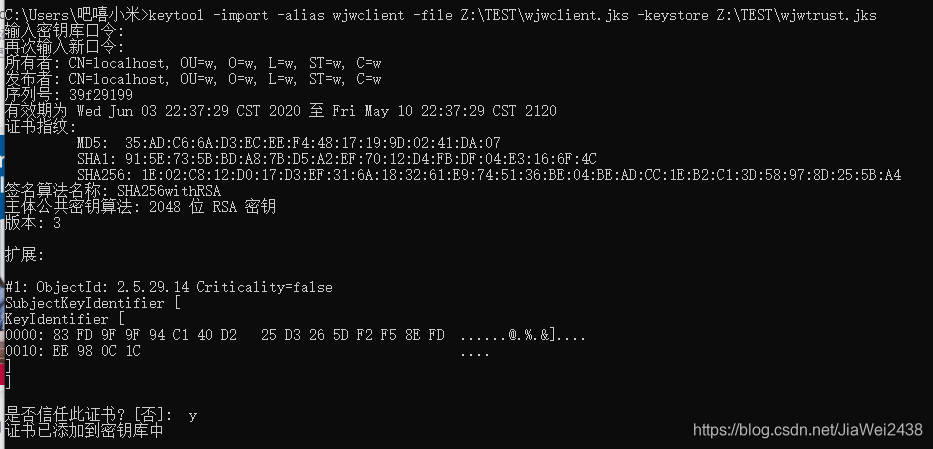

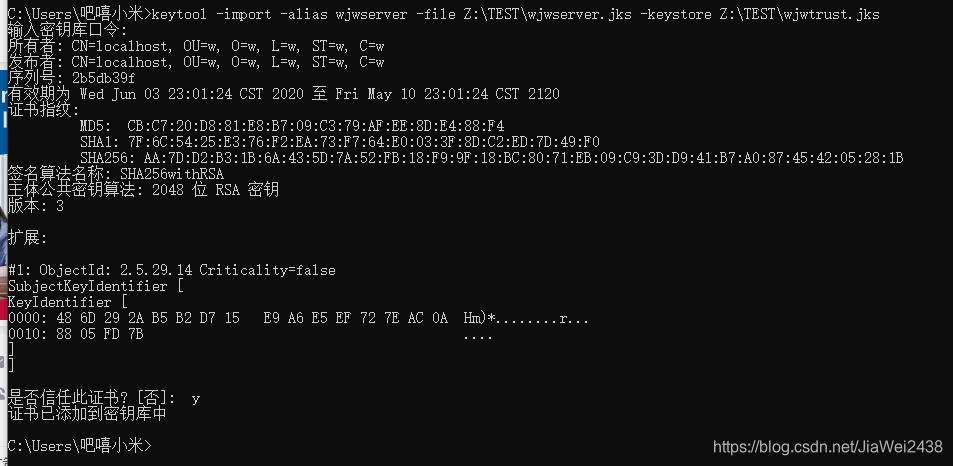

生成客户端和服务端都信任的信任库truststone

分别将客户端和服务端的证书添加进去

keytool -import -alias wjwclient -file Z:\TEST\wjwclient.jks -keystore Z:\TEST\wjwtrust.jks

keytool -import -alias wjwserver -file Z:\TEST\wjwserver.jks -keystore Z:\TEST\wjwtrust.jks

建议在证书生成完成之后,使用命令查看下证书是否能够正常打开。

keytool -list -v -keystore 证书路径

至此所有的证书和信任库已经制作完成,我们来编写双向认证的代码吧!

客户端

/**

* 双向认证客户端

*

* @author 吧嘻小米

* @date 2020/06/03

*/

public class Client {

private static final String CLIENT_CER = "keystore证书的路径";

private static final String CLIENT_PASSWORD = "keystore证书的密码";

private static final String TRUST_STONE = "truststore证书的路径";

private static final String TRUST_STONE_PASSWORD = "truststore证书的密码";

public static void main(String[] args) {

try {

KeyManagerFactory keyManagerFactory = keyStoreCertification(CLIENT_CER, CLIENT_PASSWORD);

TrustManagerFactory trustManagerFactory = trustStoreCertification(TRUST_STONE, TRUST_STONE_PASSWORD);

SSLContext sslContext = SSLContext.getInstance("TLSv1.2");

sslContext.init(keyManagerFactory.getKeyManagers()

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

842

842

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?