目录

1.目录遍历

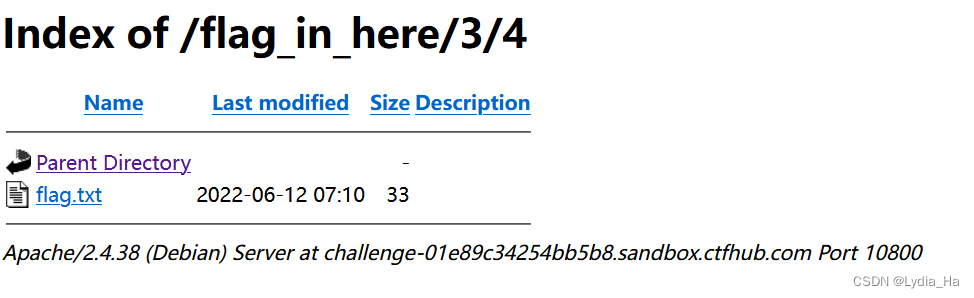

进入靶场环境之后,点击开始寻找flag后可以看到里面有不同的目录列表,只要一个一个列表看过去就可以找到flag文件,这中途可以看到url在变化,目录遍历就是说在知晓文件结构的情况下由于配置错误或权限限制不严格等造成了可以根据文件夹格式进行访问信息的漏洞。

2.PHPINFO

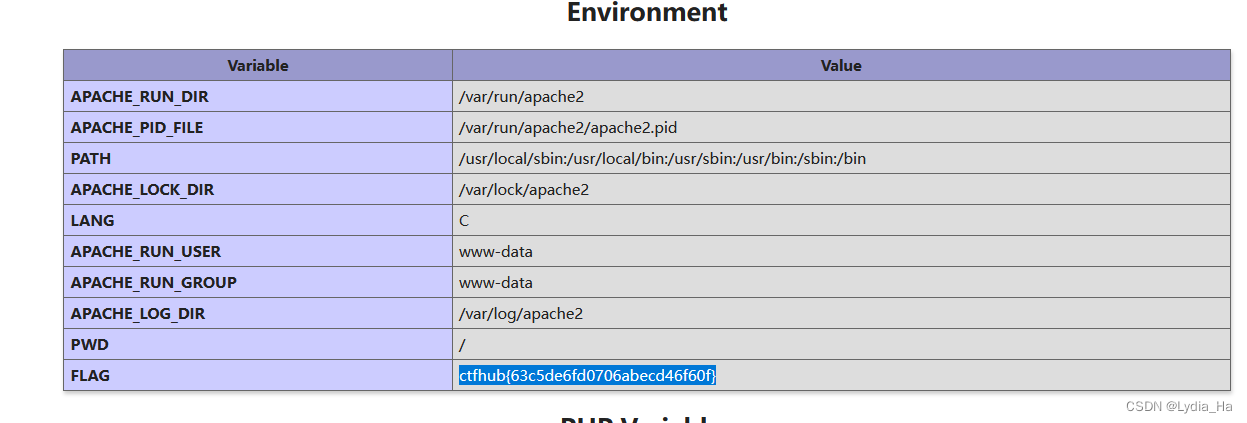

进入靶场环境点击查看PHPINFO就会出现php的完整配置信息,在其中ctrl+F搜索ctfhub找到flag。

3. 备份文件下载

3.1 网站源码

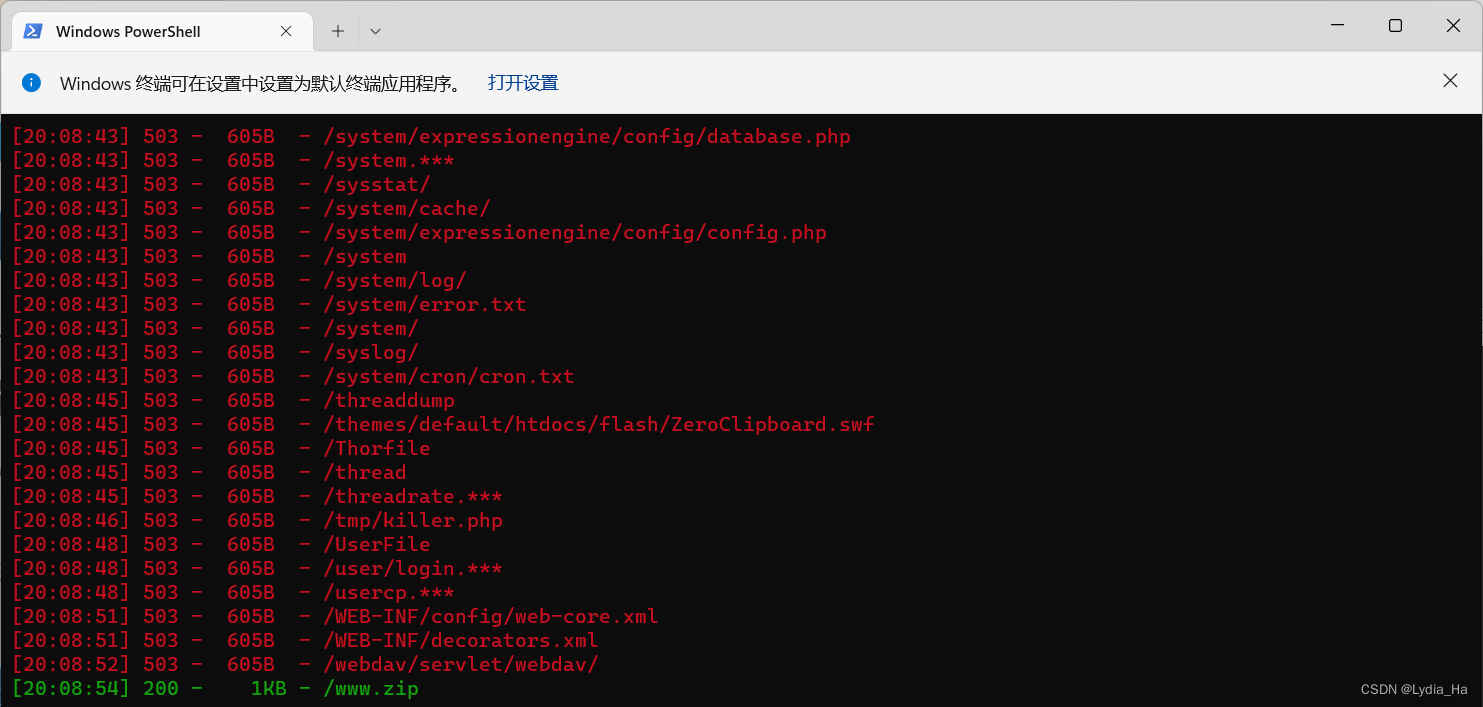

这一关给出了常见的网站源码备份文件名和网页源码备份文件名后缀,我们需要将其进行排列组合,简单来说就是一个一个组合起来尝试看哪一个文件存在且可访问,将其下载,其中就有flag文件。

可以直接在url中进行输入,挨个尝试,但是尝试的次数太多比较麻烦,上网查询后可以通过编写python脚本代替手动注入。

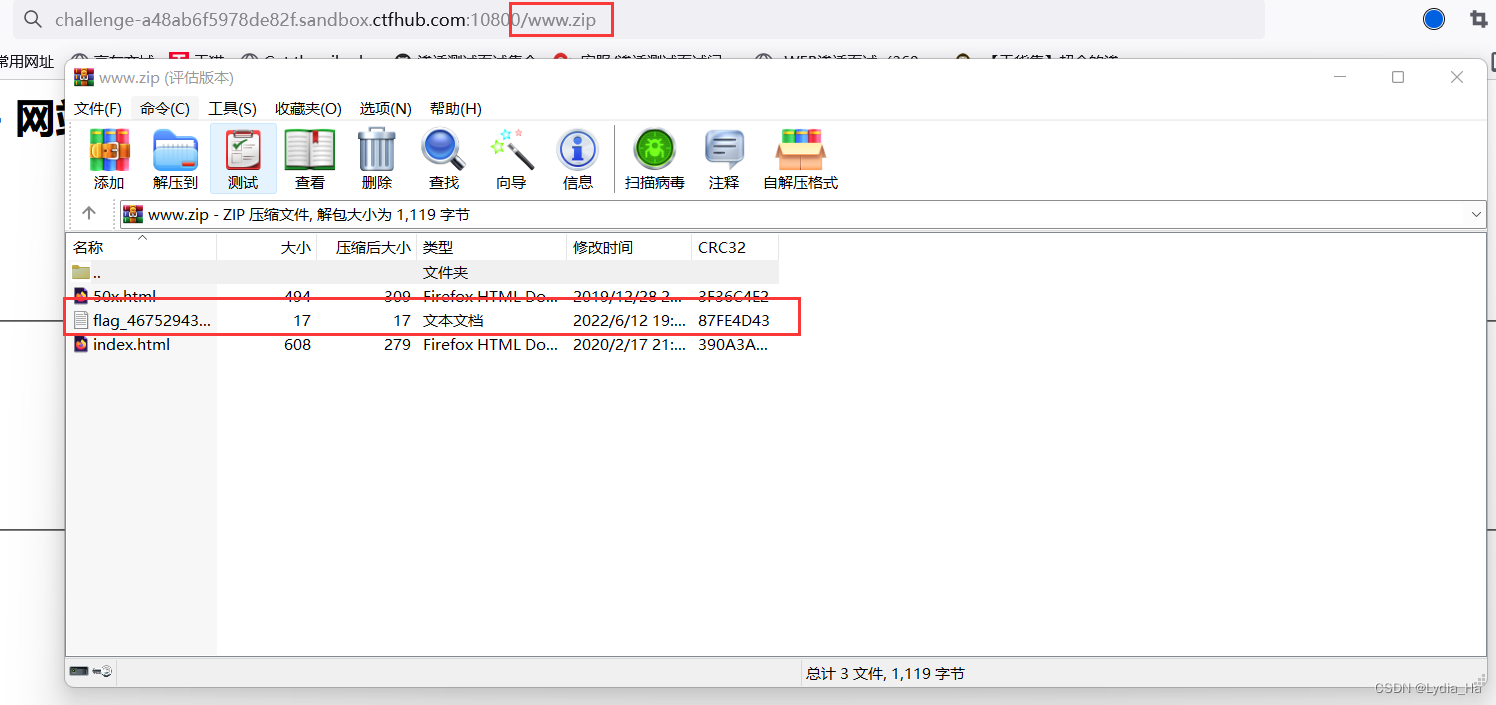

可以看到存在www.zip文件,在url中访问。

在url中访问第二个文件得到flag。

在url中访问第二个文件得到flag。

3.2 bak文件

进入靶场看到一行提示,尝试直接在url中访问index.php没有变化,尝试使用dirsearch工具扫描。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1134

1134

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?