作者名:Demo不是emo

主页面链接:主页传送门

创作初心: 一切为了她

座右铭: 不要让时代的悲哀成为你的悲哀

专研方向: 网络安全,系统安全每日emo: 在学习的过程中迷失生活

目录

一、mdb文件泄露

二、 tomcat 认证爆破

一、mdb文件泄露

题目 :web15

训练平台 :ctfshow

题目描述 : mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被拖库

题目环境打开如下

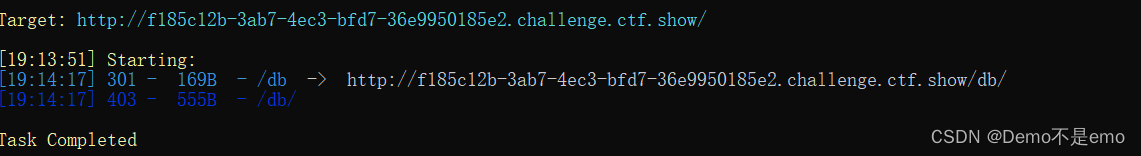

因为题目描述中说道了mdb文件,我们直接目录搜索一波,看看有没有mdb文件

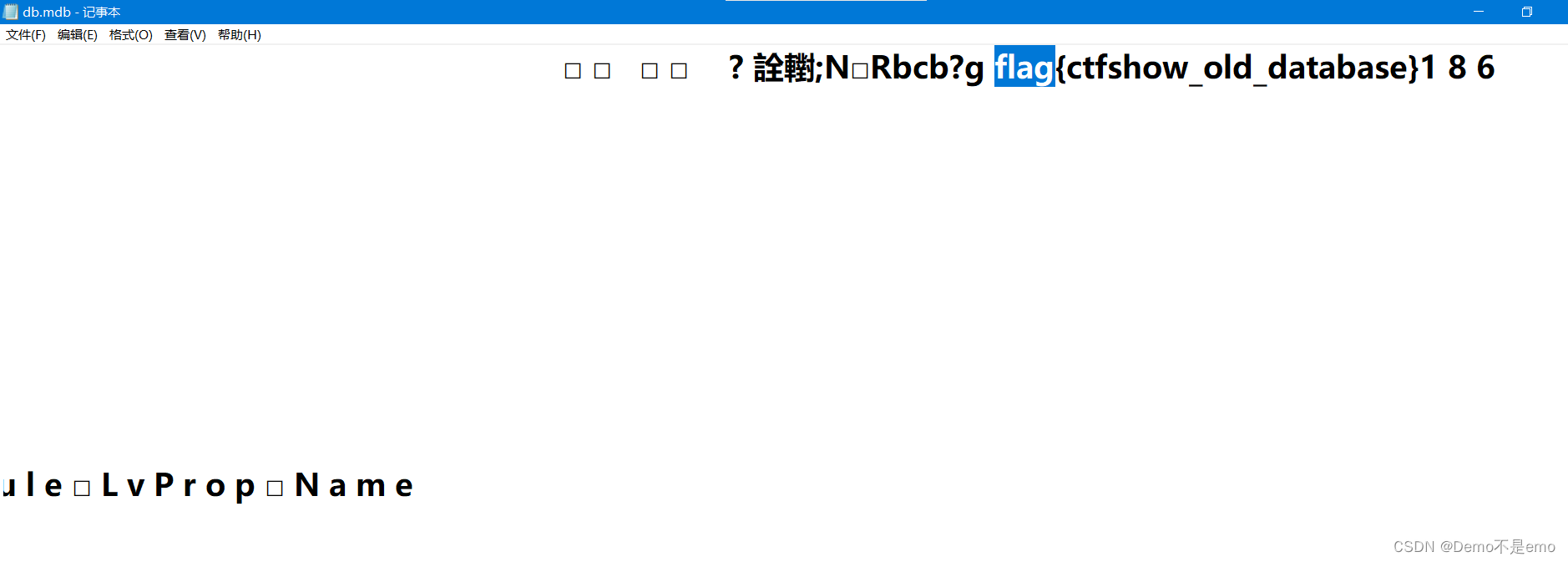

直接查看url路径添加 /db/db.mdb 下载文件通过记事本打开,ctrl+f找里面的flag,如下

直接拿下,这关其实主要考的就是mdb文件泄露的特征,一般就是如下

url/db/db.mdb

只要知道了这个特征就还是比较简单的

二、 tomcat 认证爆破

题目 :web21

训练平台 :ctfshow

题目描述 : 爆破什么的,都是基操

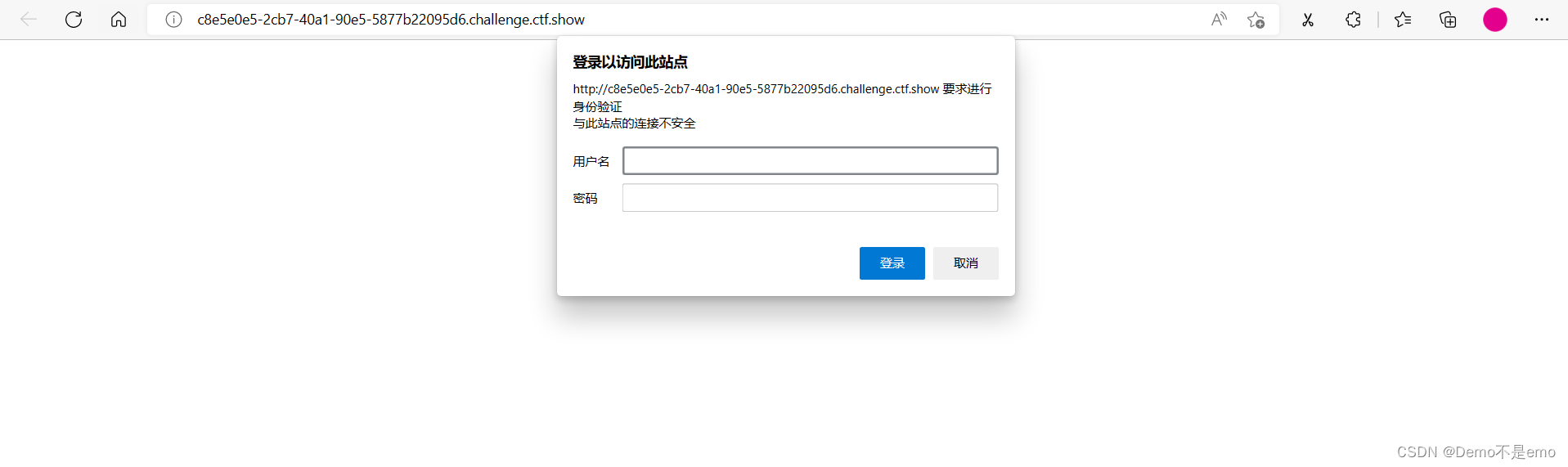

打开环境如下

因为这是爆破题组的第一题,我觉得会很简单,我以为在这里输入账密后,直接burp抓包开启爆破就可以,先输入账密,点击登录,同时在burp抓包

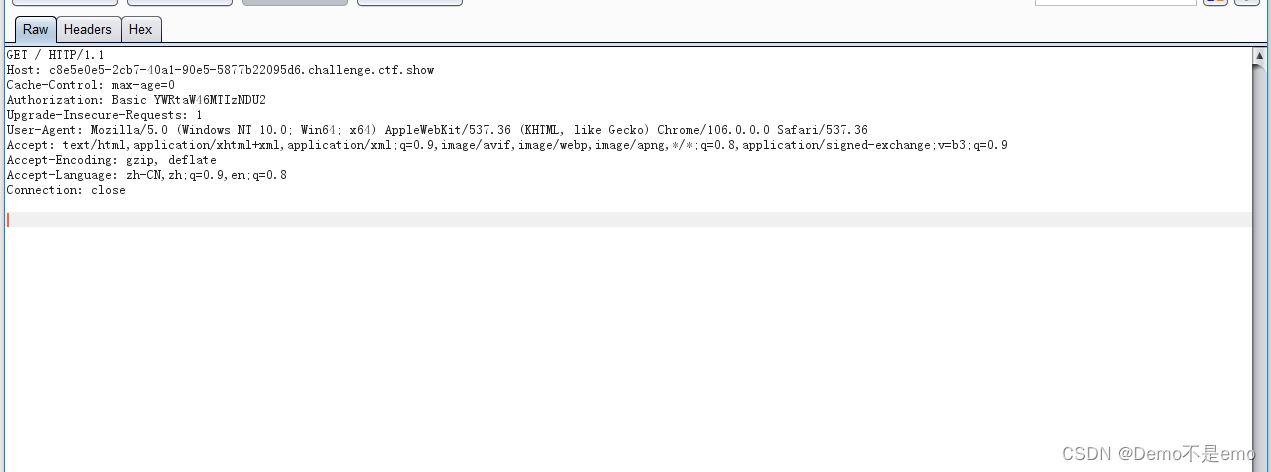

输入账密抓到的包如下

初略一看,我敲,我输入的账密呢?

再仔细一看,此时拦截的包中一段键值引起了我的注意

Authorization: Basic YWRtaW46MTIzNDU2

后面的倒是明显是一串 base64编码 ,但这个键值从来没看到过 ,只能跟度娘双排一下,才发现这是 tomcat认证 的特征

将Authorization字段后面的值进行base64 解码,即可获取用户认证信息明文

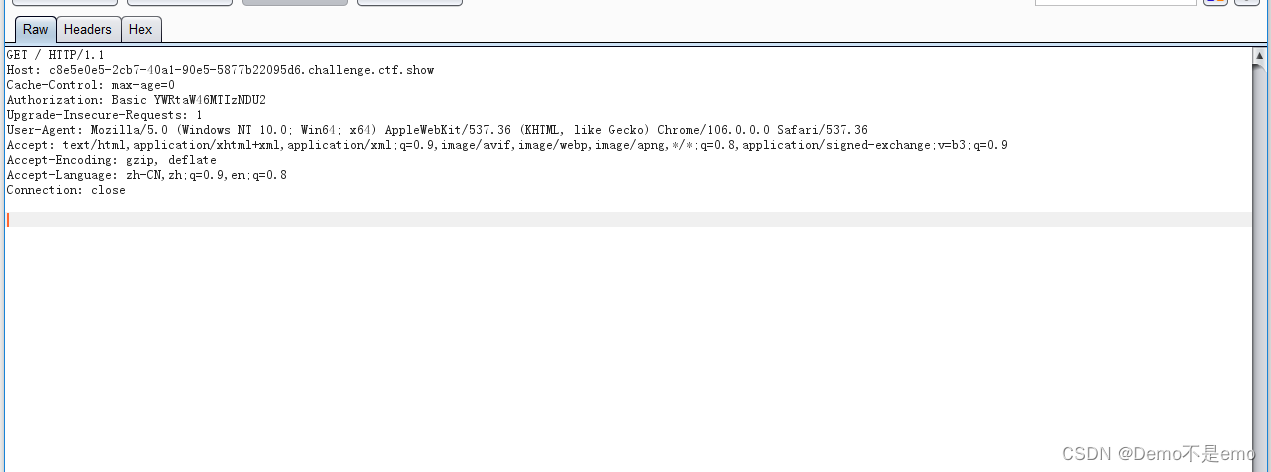

那我们拿去解码一下,结果如下

确实是我们刚才输入的密码,既然我们知道了账密在哪?那我们就可以利用burp爆破,步骤如下

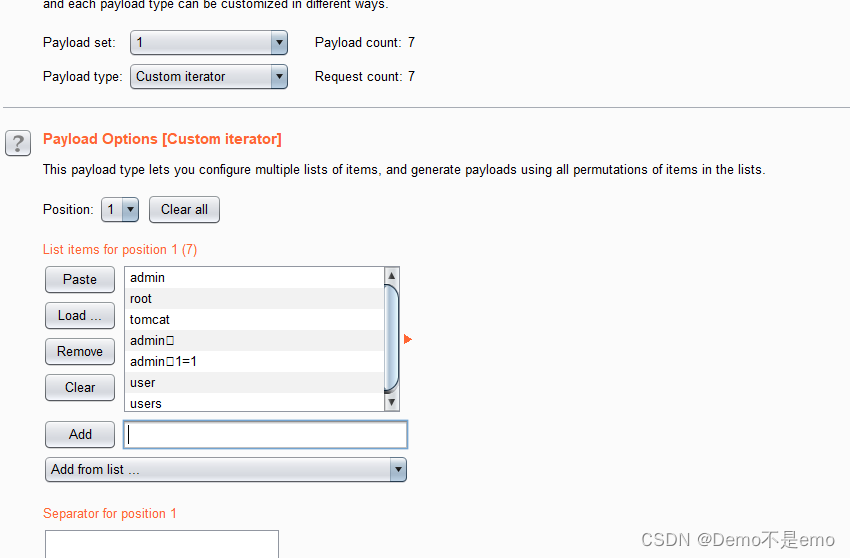

1、将该数据包发送到BP的爆破模块,选中base64编码后的用户名和密码。将其标注成爆破目标

attack type选择sniper就可以了

2、因为上面的base64解码出来格式如下

账号:密码

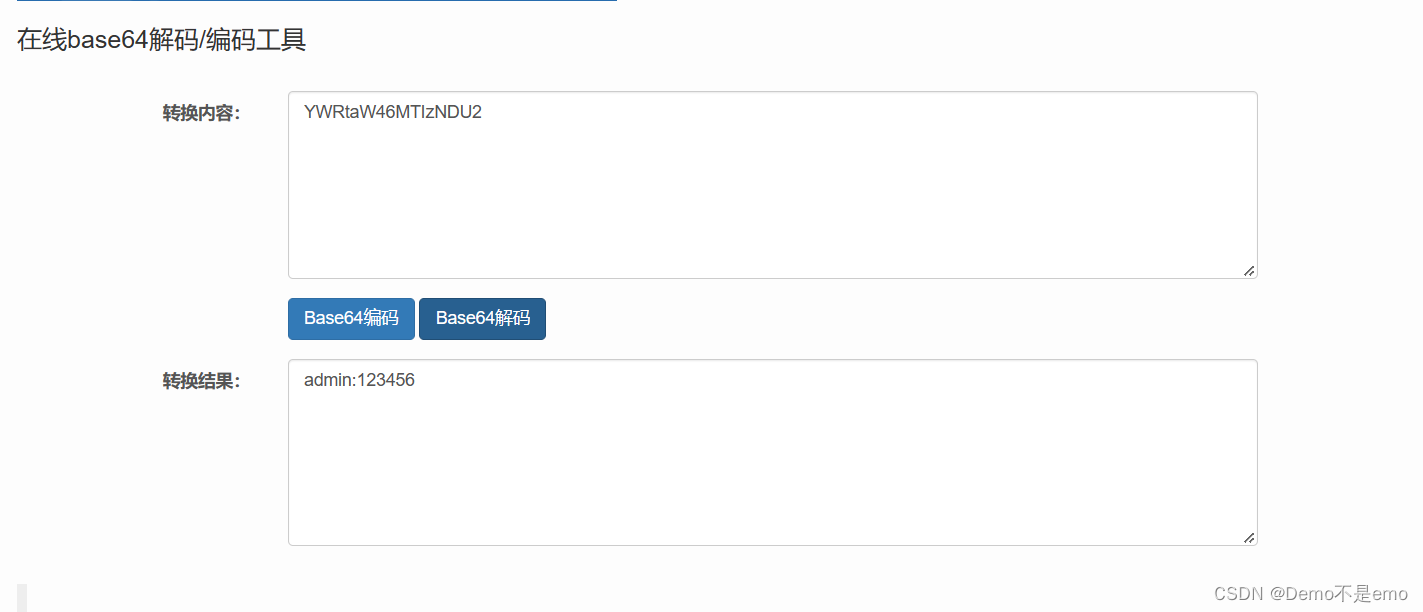

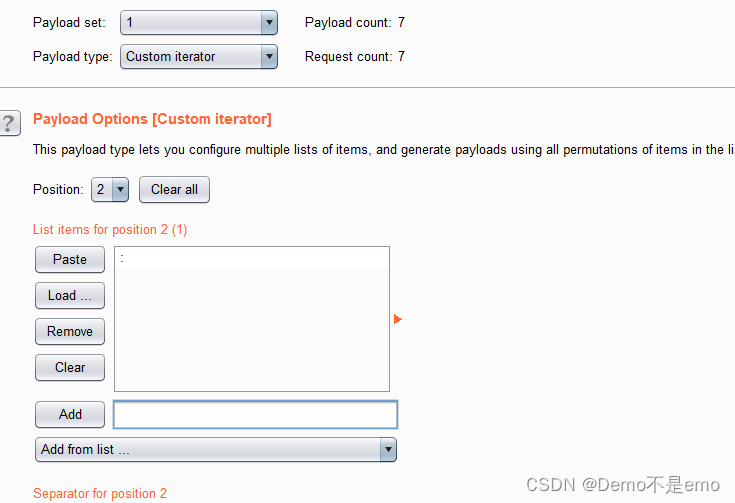

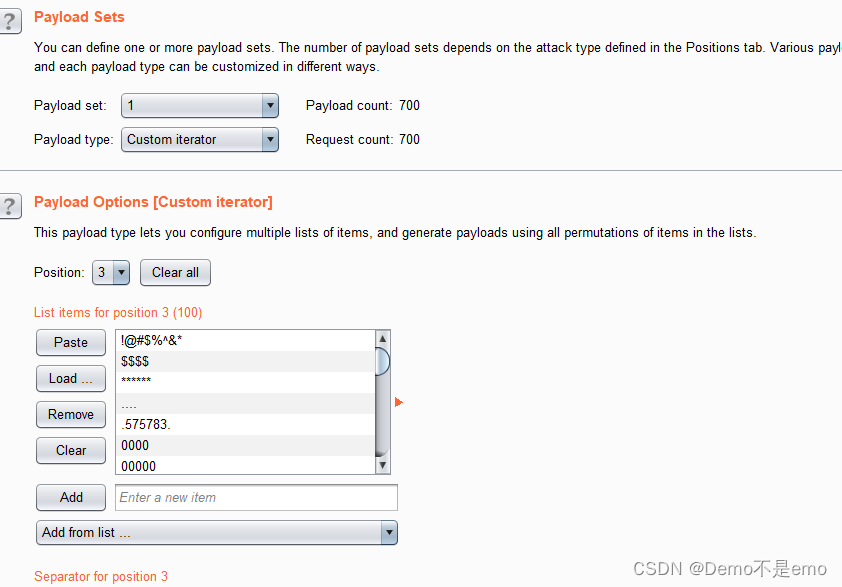

所以这里的 payload type 选择 custom iterator

,将整个爆破目标分为三份,第一份就是账号,第二份就是冒号,第三份就是密码,分别对三份进行设置

第一部分

第二部分

第三部分

第三部分

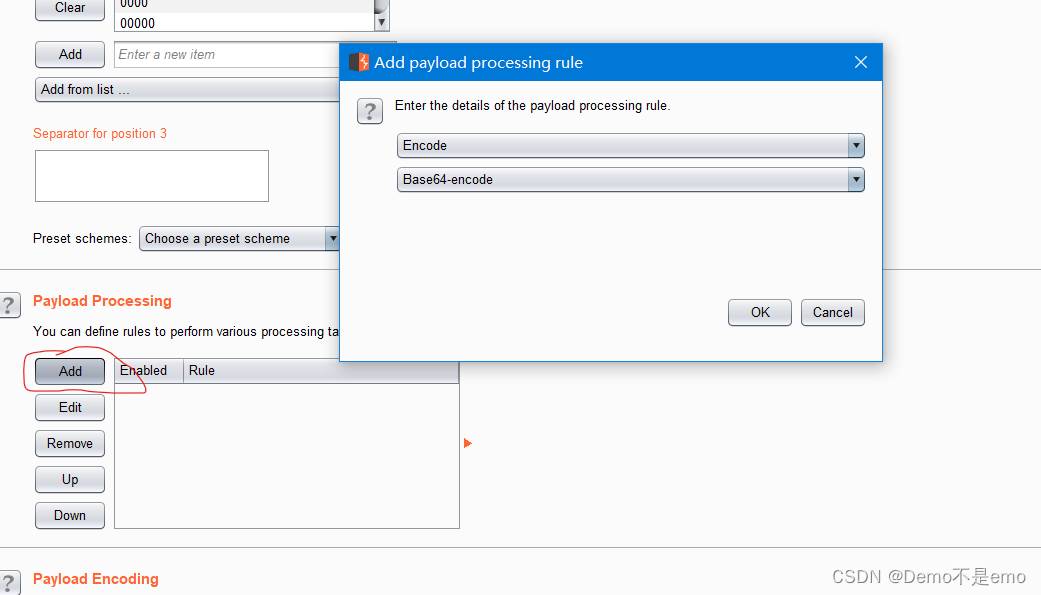

现在三部分都设置好了,但是别忘了,我们抓到的包数据是经过了base64编码的,所以我们也要对我们爆破的数据进行编码设置,如下

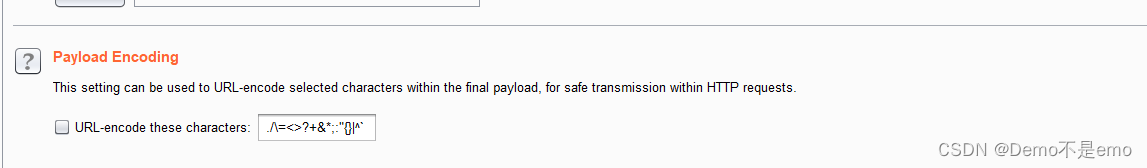

同时这里要把payload encoding取消,因为在进行base64加密的时候在最后可能存在 == 这样就会影响base64 加密的结果

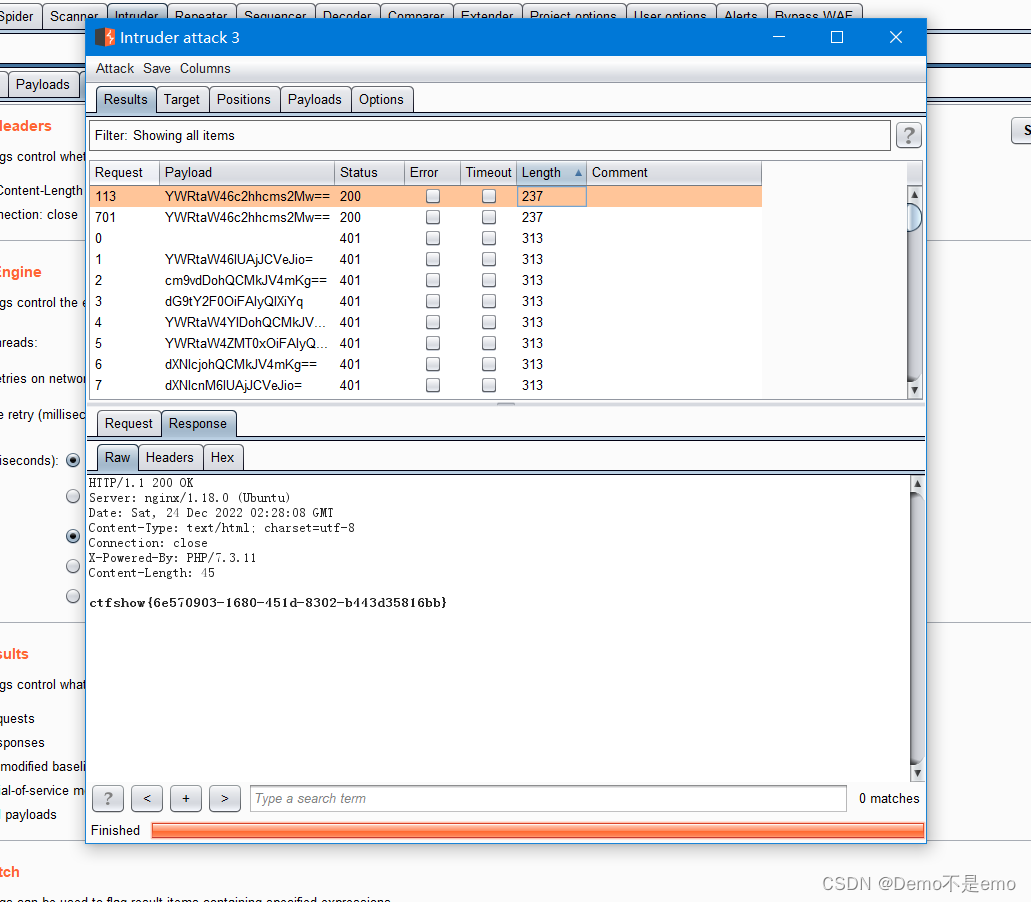

好,全部设置完成,开启爆破,结果如下

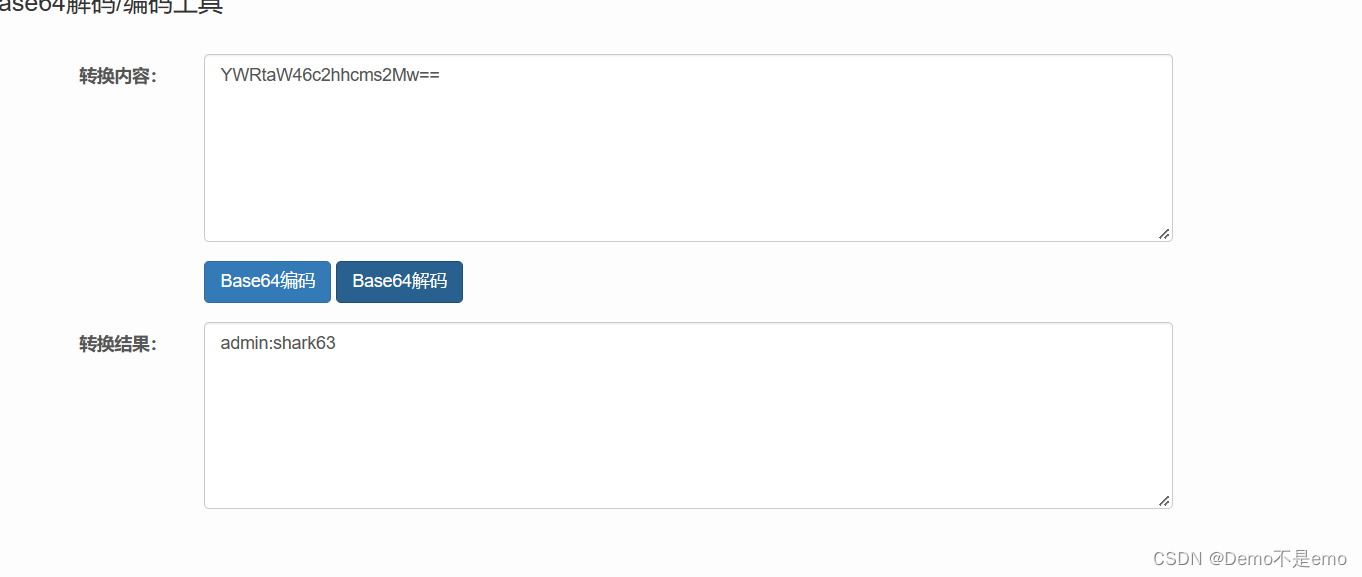

这里已经能成功看到flag了,我们也可以把这个payload拿去解密一下,看看他的账密

账号:admin

密码:shark63

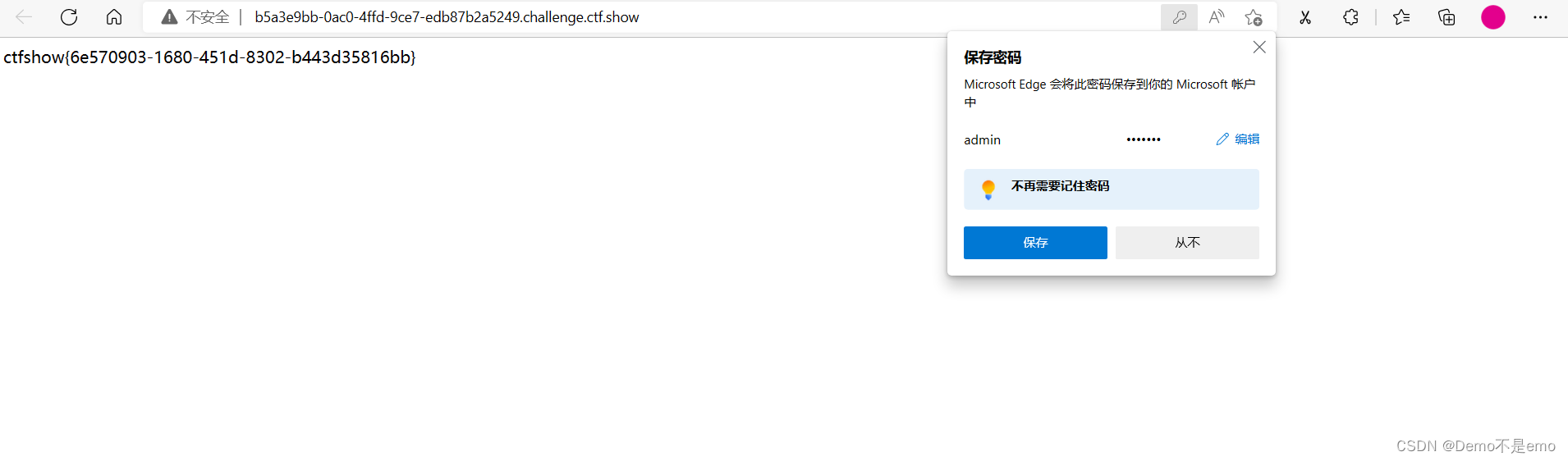

我们用这个登录试试

可以看到同样拿到了flag,所以这道题就拿下了

总结一下这题,主要考察的就是 tomcat登录认证的特征 和burp爆破中 custom iterator模式

的使用方法,所以这道题还是很不错的,能学到东西,那今天的ctf训练就到这里了,我们下期见

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,那么你需要的话可以

点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

735

735

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?