人过留名,雁过留声

人生天地间,凡有大动静处

必有猪头

实验准备

两个邮箱

一个用于接收,一个用于发送

实验环境

邮箱轰炸(ID:24)

源码分析(email.php)

25号端口:

25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件。

利用25端口,黑客可以寻找SMTP服务器,用来转发垃圾邮件。

接收 username(对应前端输入的邮箱号),所以密码没用,随便输入即可

定义 SMTP 邮件服务器和 25 号端口

$smtpUserMail 为发送邮件的邮箱,这里用到的是163,在 $smtpServer 处也要对应

$user 填邮箱@前面的名字

$mailPwd 填授权码

下面代码中的反斜杠去掉,不然会报错

$smtp=new \smtp($smtpServer,$smtpServerPort,true,$user,$mailPwd);

授权码获取

这里以网易 163 邮箱为例

当进行会员注册时,email.php 会对username(邮箱)发送一个title=hello world,content=测试邮件的邮件,如果邮箱发送失败在页面的上方会提示错误,如果错误的号码为 550 ,说明邮箱客户端没有开启 smtp ,也就是无法使用邮件客户端登录发送邮件的邮箱;如果错误号码为 535 ,那就是授权码错误。

邮箱轰炸

在这里使用的邮箱轰炸方式有两种,使用 Burpsuite 的 intruder 模块或 repeater 模块进行数据包的轰炸。这里就演示下 intruder 模块。

① 开启 Burpsuite 截包

可以看到数据包中只利用了 username 参数,即注册的邮箱有效,密码随便都可以。将数据包邮件发送给 intruder 模块。

② intruder

利用 intruder 模块,不断修改 payload 发送数据包,每发送一个数据包相当于发送了一个邮件。

③ 登录邮箱查看垃圾邮件。

支付漏洞(ID:23)

1. 实验环境

随便点击一个商品购买。

2. 查看源码

源码中我们可以看到是从前端用 GET 方法获取 price 参数。

3. 漏洞利用

截包修改 price 参数即可修改支付金额。

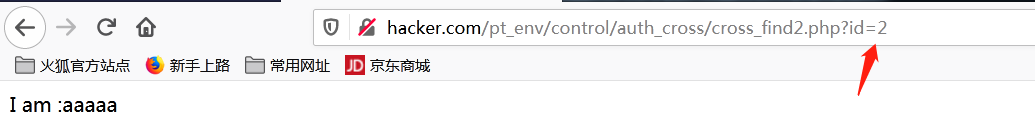

越权查看 admin(ID:24)

实验环境

-

是一个网站后台管理系统。

-

用普通用户账号进行登录。

-

修改 URL 处的 id 值即可越权。

猪头 2020.2.8

8355

8355

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?