CVE-2016-3088 PUT方法上传文件(自建环境)

漏洞描述:

Apache ActiveMQ是美国阿帕奇(Apache)软件基金会的一套开源的消息中间件

Apache ActiveMQ 5.14.0之前5.x版本的Fileserver Web应用中存在安全漏洞。远程攻击者可通过发送HTTP PUT和HTTP MOVE请求利用该漏洞上传并执行任意文件

漏洞复现流程

1: 首先需要判断/fileserver目录是否具有访问权限

2: 访问/admin/test/systemProperties.jsp文件;需要登录尝试弱口令admin:admin登录

3: 使用put方法将后门文件进行上传

4: 使用move方法将上传文件进行移动

5: 访问我们的上传移动后的文件

漏洞复现

一: 访问 /fileserver/

二: 访问/admin/test/systemProperties.jsp文件并且找到activemq的家目录<访问admin目录下的文件需要进行登录;可以尝试弱口令admin:admin (如果不是弱口令只能猜测他的目录)>

找到activemq.home的家目录: /opt/activemq

三: PUT方法将文件进行上传

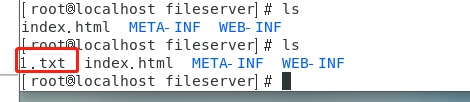

登录服务器可以发现我们的文件已经上传成功

四: 将上传成功的文件进行移动到可执行目录下即我们找到的activemq的家目录

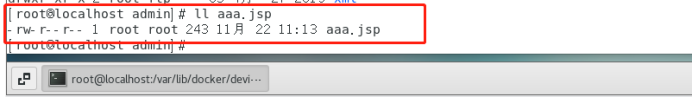

登录服务器进行查看已经移动并且名字更正为aaa.jsp

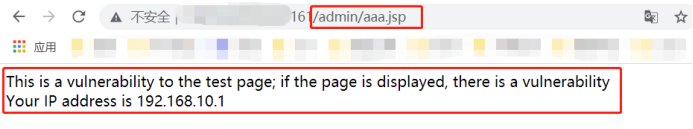

进行访问我们上传的文件

成功访问到我们的上传的文件并且获得了他的IP地址

编写poc的进行简单验证

五: 漏洞修复建议

1: /fileserver 隐藏该文件或者禁止访问

2: 设置高强度密码防止弱口令爆破

3: 禁止使用PUT和MOVE方法

1199

1199

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?