原文连接:模拟企业环境靶场(基础版)

大多数公司内网环境都有这些东西,完全模拟真实的企业网络环境,当然,因为服务器配置的关系,肯定不会完全包含。

优点:

- 可以分别从红队和蓝队的视角进行简单的攻防演练

- 拓展性强,后续可以上各种系统应用、也可以直接上靶场、接入网络环境即可,有防火墙的存在可以很好的模拟真实环境

- 一些语义分析、或者基于机器学习的webshell检出、数据安全设备都可以上

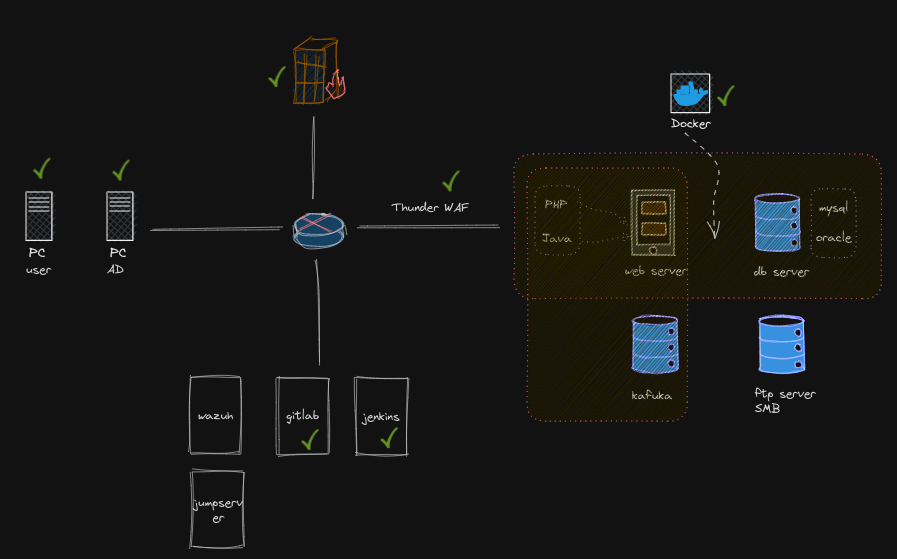

拓扑图

基础拓扑图如下:

环境清单

办公网:

- 办公用户PC

- 域控PC

服务器区:

- web服务器 PHP+JAVAweb

- BT搭建php web

- 雷池WAF反向代理

- 消息队列

- db:mysql oracle

- 基于docker环境搭建

- smb、ftp服务、dns服务等域环境基础服务

- ldap服务(给堡垒机、gitlab、jenkins提供认证)

开发自动化区:

- gitlab代码仓库

- jenkins

- ansible工具

安全管理区:

- EDR(wazuh)

- 堡垒机(jumpserver)

出口:

- 出口防火墙,基本IPS,防火墙过滤策略(ipfire)

- openvpn

- NAT映射 web映射

其他:

- 网段隔离

配置要求

笔者基于基础环境进行搭建,目前已经完成90%,使用的服务器配置如下:

- CPU:英特尔至强,什么版本忘了,24核应该是

- 内存:64G

- 存储:1T

所有环境基于vmware安装

如果环境全开,资源占用大概百分之五十,应该完全能支撑基础环境的运行。

Tip: 淘宝购买一台类似配置的台式机价格大概2k出头,如果买双电源服务器,电费顶不住

期望考察知识点

- 外网打点

- getshell,绕waf

- 域控横向渗透

- 免杀

- 各类OA、CMS、vpn、监控、虚拟化系统脆弱性

- 云上环境渗透

- 代码审计

- 蜜罐识别

- 流量转发

- 身份隐藏

后续优化

高可用:

- web前加上nginx反向代理进行负载均衡

- 双AD

脆弱性:

- 内网IIS测试页面

- ldap映射到公网

- OA系统、映射到公网

- 未回收的边缘业务

- 敏感信息泄漏

- 供应商网络环境(单独的局域网,向客户环境接入)

环境真实化:

- 监控、门禁系统

- 蜜网

- 协同办公

- 私有云(网络隔离)

- 虚拟化(区分UAT环境和真实环境)

- ELK日志审计

2214

2214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?