cookie && session

什么是cookie ?

相信我们在登陆一些网站的时候,比如说哔哩哔哩,csdn等网站的时候。我们登陆了一次过后,之后的一段时间内就不需要再次登录了,而是进入这些网站之后自动就给登陆了。这又是什么原理呢???

很简单,自然是我们的浏览器保存了cookie信息,而之后每次向该网站发送http请求时,就会自动把cookie信息发送给服务器。因为http是无状态的!!所以对方不知道你现在是否已经登陆!

cookie运作原理

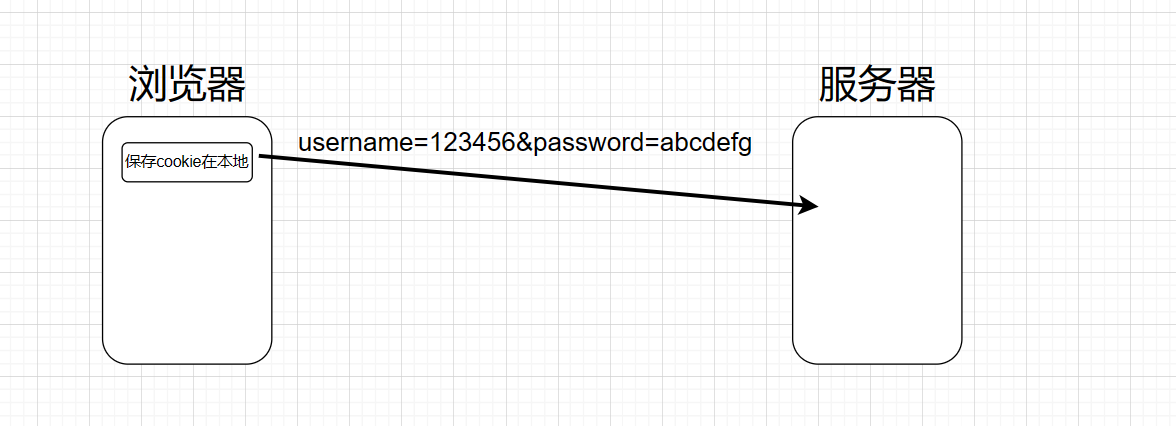

首先,我们最初肯定是要登陆的,那么登陆信息就要提交给服务器。假设我们向服务提交了一个username和password

之后服务器那边对你的username和password做检测。如果登陆成功则会给你设置cookie,可以通过设置报头的方式来让你的浏览器知道服务器设置了cookie。

所以这时服务器在返回响应时添加了一则报头 :Set-Cookie: username=123456&password=abcdefg。当你的浏览器收到响应时,解析到了这个报头,就会在自己的浏览器内部设置cookie。我们也可以在后面加上Max-Age=秒数 来设置你的cookie时长。

而在之后的访问中,浏览器会自动把cookie发送给服务端,那么服务端就可以根据的cookie知道你当前登陆的用户。

当然,最终cookie被保存在你的本地浏览器,这个我们是可以查看的。

比如我登陆了csdn,我们就可以在旁边的小锁上看到Cookie。

而我们此时要是把cookie删除,那么就会发现我们会自动退出。 这个大家可以自己试一下。

缺陷

当然,上面这种方法有很严重的缺陷!!如果此时有一个黑客,向我们的电脑植入了木马。获取到了我们浏览器的cookie,那么他在把cookie导进他的浏览器。那么此时这个黑客是不是就可以冒充你进行登陆了?没错!但是你cookie还保存着你的账号密码,是不是意味着,你的账号密码泄漏了?没错!所以这种方法是有缺陷的!而session可以避免你的账号密码泄漏,却不能避免黑客在盗取了你的session之后依旧可以冒充你登陆。

session

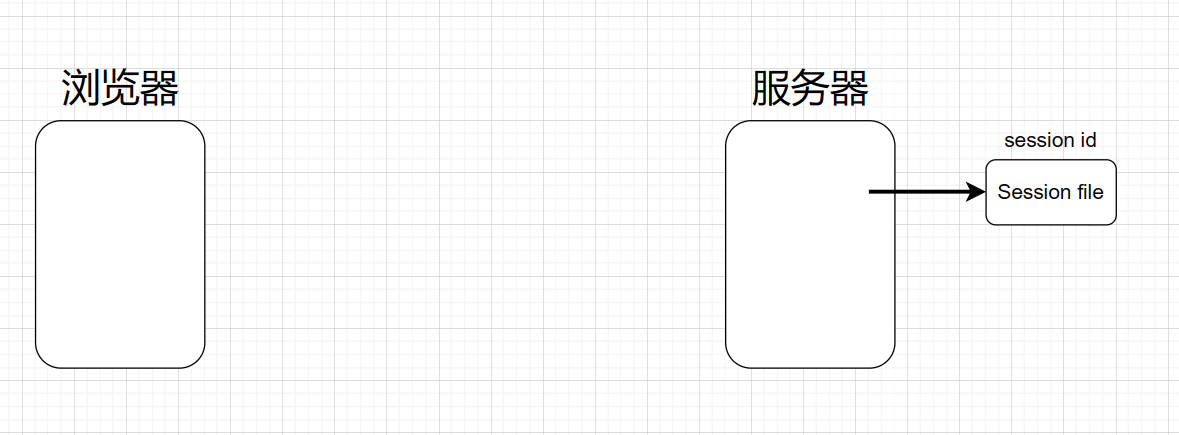

session就比之前提到的方法安全一点。上面那种方法是直接把用户名和密码返回给浏览器设置cookie,而session则不是这样。session返回一个session id 给浏览器保存,随后在服务器本地建立与session id 一 一对应的文件。session销毁则文件销毁,session在则文件在。

假设在第一次登陆时,我们给服务器发送了我们的账号和密码。

随后服务器这把做校验,发现你的账号密码没有问题,则在服务器本地创建一个session文件。这个文件与session id一 一对应,甚至可能文件名就是session id。

之后再把session id 返回给你的浏览器客户端。而你的浏览器此时的cookie就不是保存你的账号和密码了,而是一个session id,session id在服务端确保只有一份,对应一个session文件。

再此之后你每次访问该网站时,都会向服务器发送你保存的session id。而服务器接收到session id后去查看是否存在对应的session文件。如果不存在说明你的登陆已经失效,这时可以要求你重新登陆。如果存在则可以进行用户的合法操作。

所以,有了session后,服务器想让你重新登陆就只需要删除你浏览器保存的session id 对应服务器中的session文件即可!

但是!很遗憾的是,session依旧无法防止黑客冒充你登陆。当你电脑中木马时,黑客盗用了你的session,依旧可以冒充你登陆。所以服务端也会有各种保护措施,例如:短信验证,ip判断等… 。如果没有的话,那么你还是会被黑客冒充登陆,所幸的是这回你的账号密码不会泄漏了。因为你cookie存的是一串session id,账号和密码则是保存在服务器中。

1747

1747

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?