涉及知识点:

1.堆栈不平衡

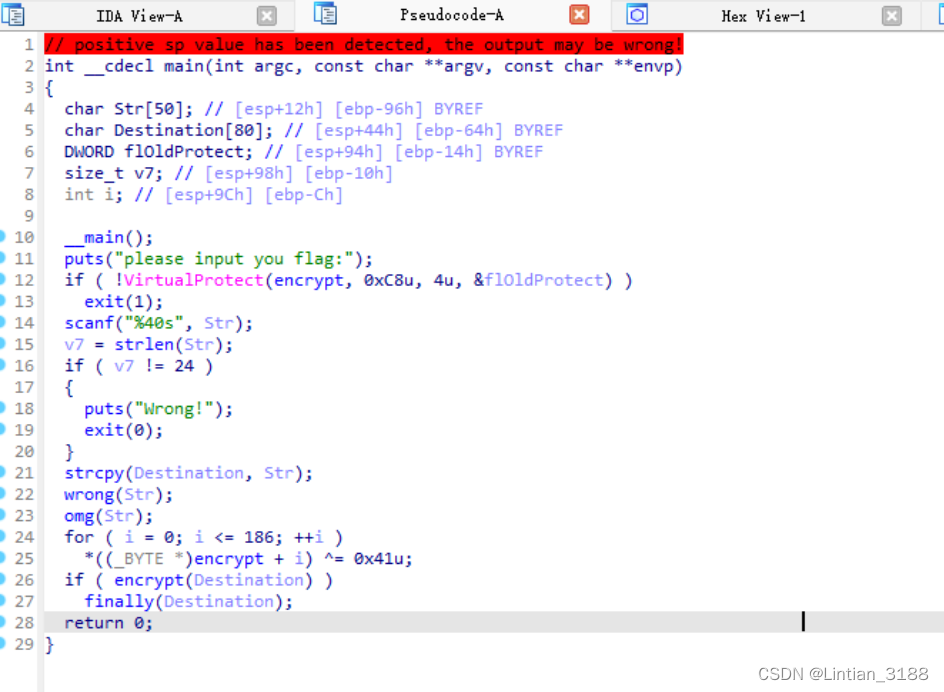

下载后拖到IDA,F5反编译,可以看到main函数 sp- analysis fali 这就涉及一个知识点

https://blog.csdn.net/lixiangminghate/article/details/78820388

具体可以查看这篇文章,涉及sp-analysis 错误的有几种可能

针对这一道题,是堆栈不平衡

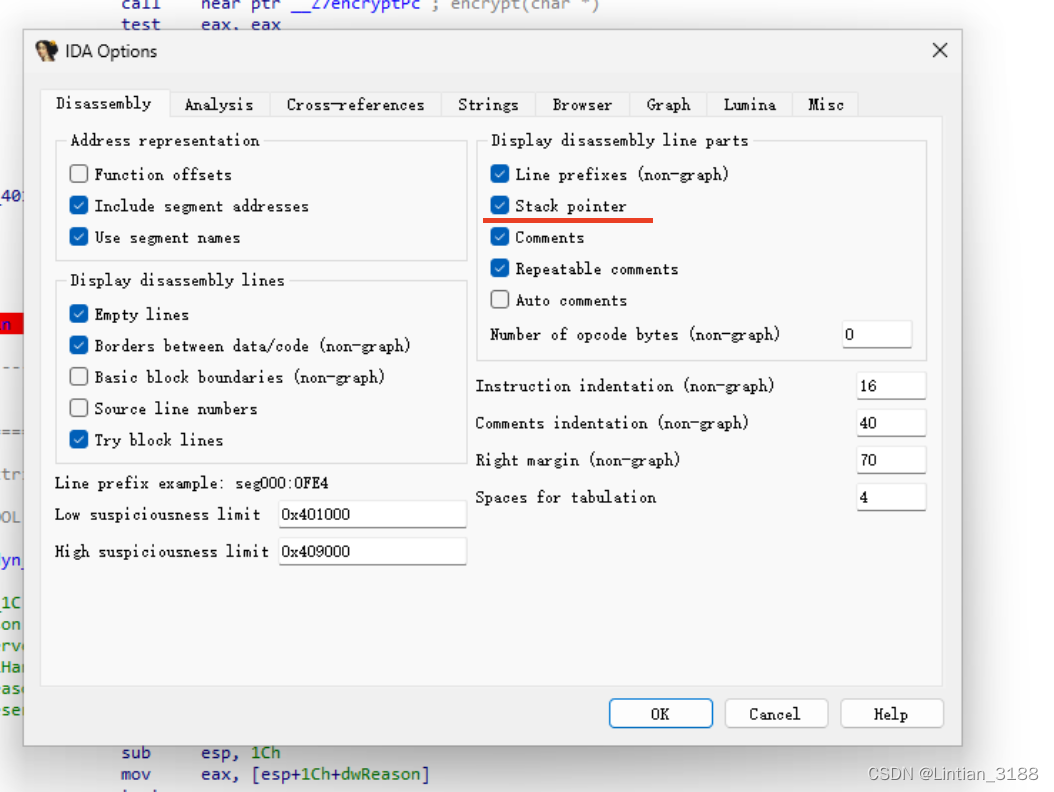

在顶端options->General->勾选Stack Pointer

可以看到各个地方的sp

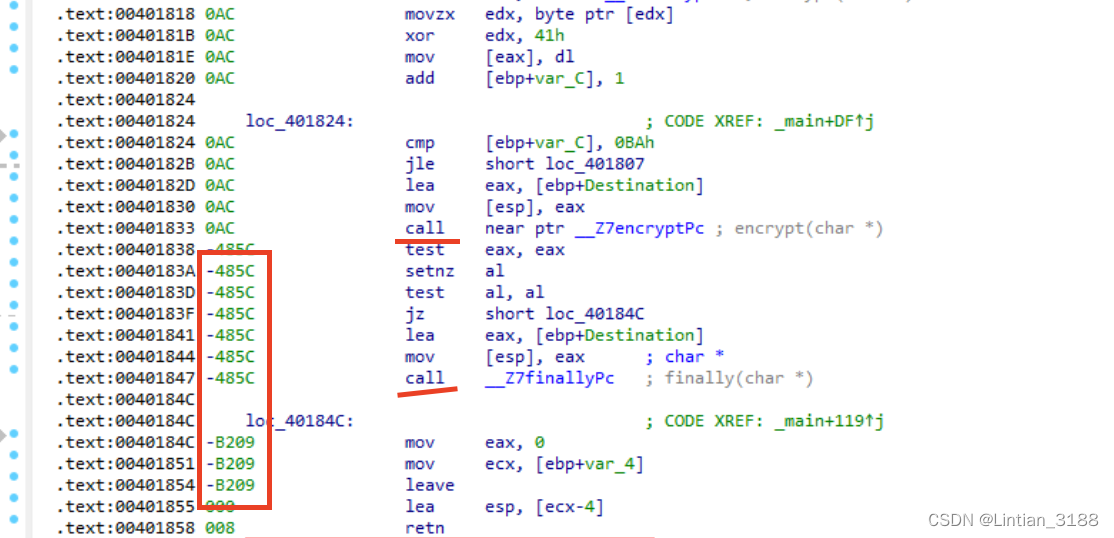

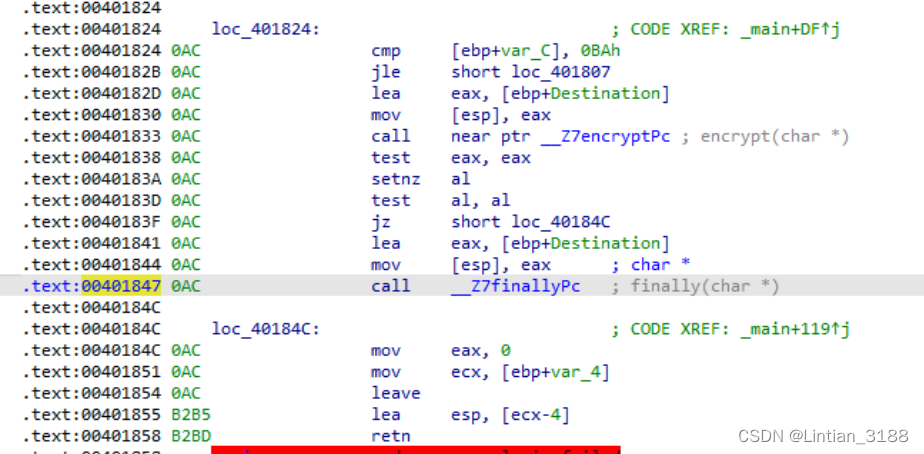

可以看到这个地方栈指针出现了负值,看了其他师傅的wp,要把0x00401838,0x00401847,也就是两个call的sp(alt+K)改为0(不是很理解为什么要这么做,记下来,希望之后能学懂)

改完就好啦,f5就能看到没有问题的主函数代码

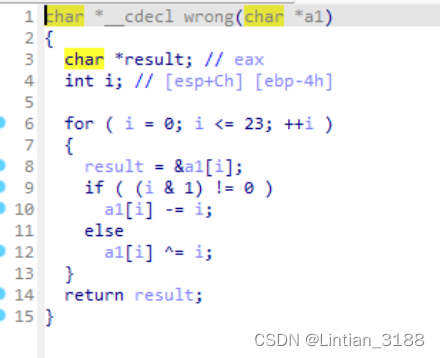

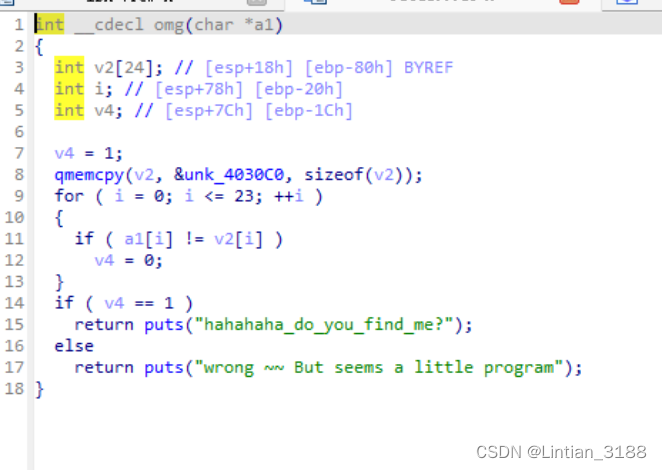

分析一下omg()和wrong()

比较简单,写个脚本

key = [ 0x66, 0x6B, 0x63, 0x64, 0x7F, 0x61, 0x67, 0x64, 0x3B, 0x56, 0x6B, 0x61, 0x7B, 0x26, 0x3B, 0x50, 0x63, 0x5F, 0x4D, 0x5A, 0x71, 0x0C, 0x37, 0x66]

flag = ''

for i in range(len(key)):

if(i&1 != 0):

key[i] += i

else:

key[i]^=i

print(chr(key[i]),end='')

print()

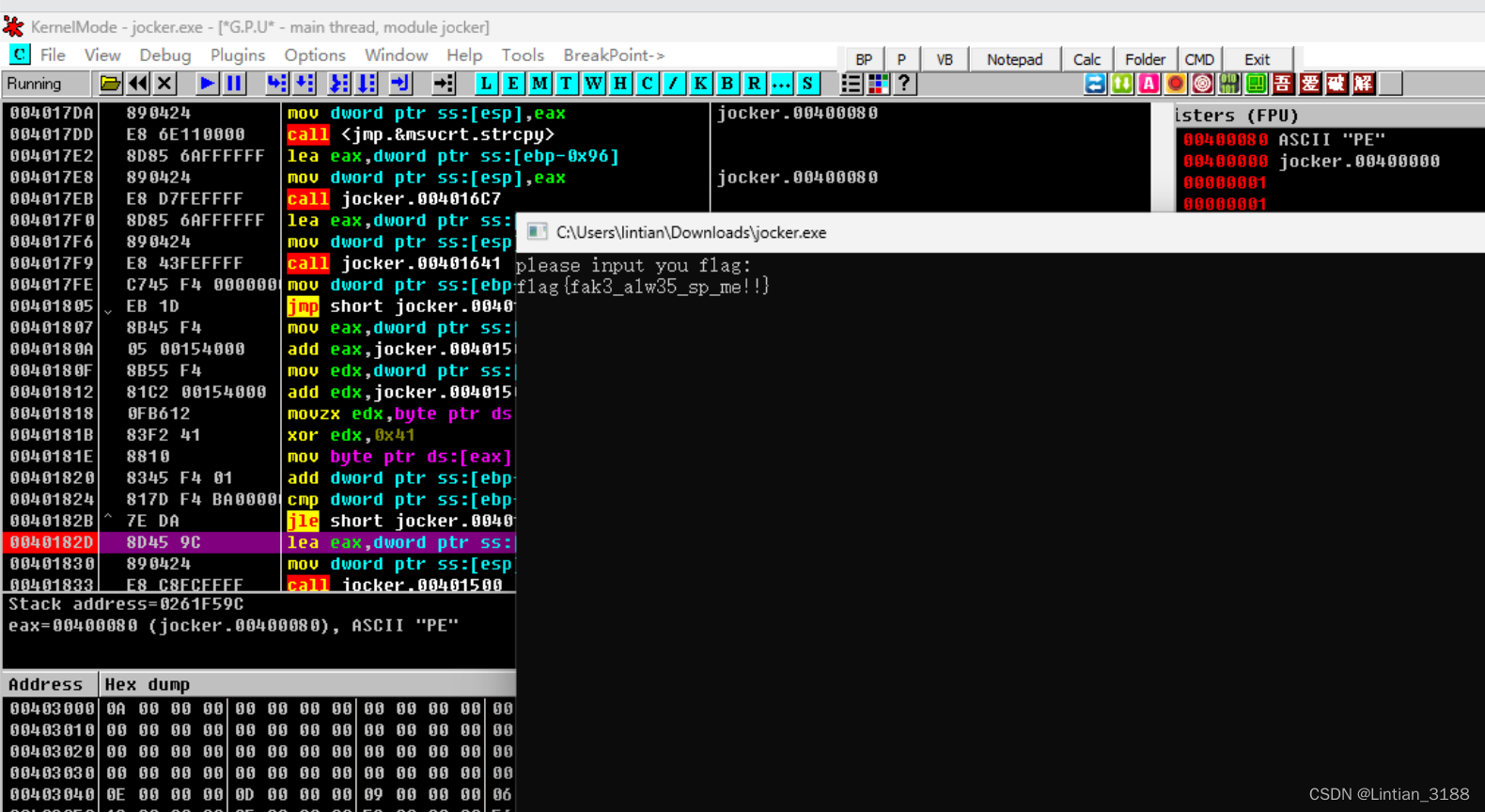

# flag{fak3_alw35_sp_me!!}显然这是一个假的flag,接着点击encrypt函数,反编译不了

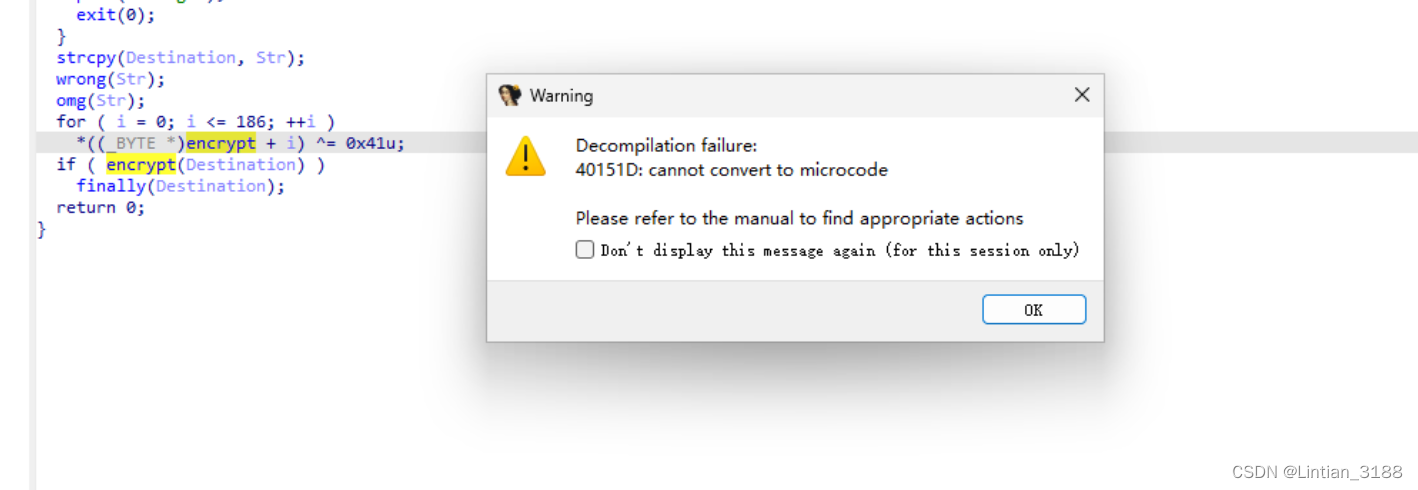

2.函数脱壳

看看数据部分

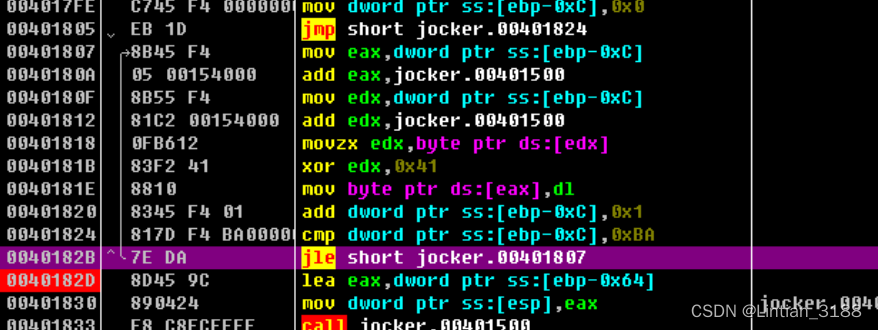

其他wp推测是函数加密了 ,SMC可以写个idc脚本解一下(还不会),或者使用OD动态调试

看右侧寄存器框查找EIP可以看到程序入口是0x401800,上下翻找再结合中文搜索引擎

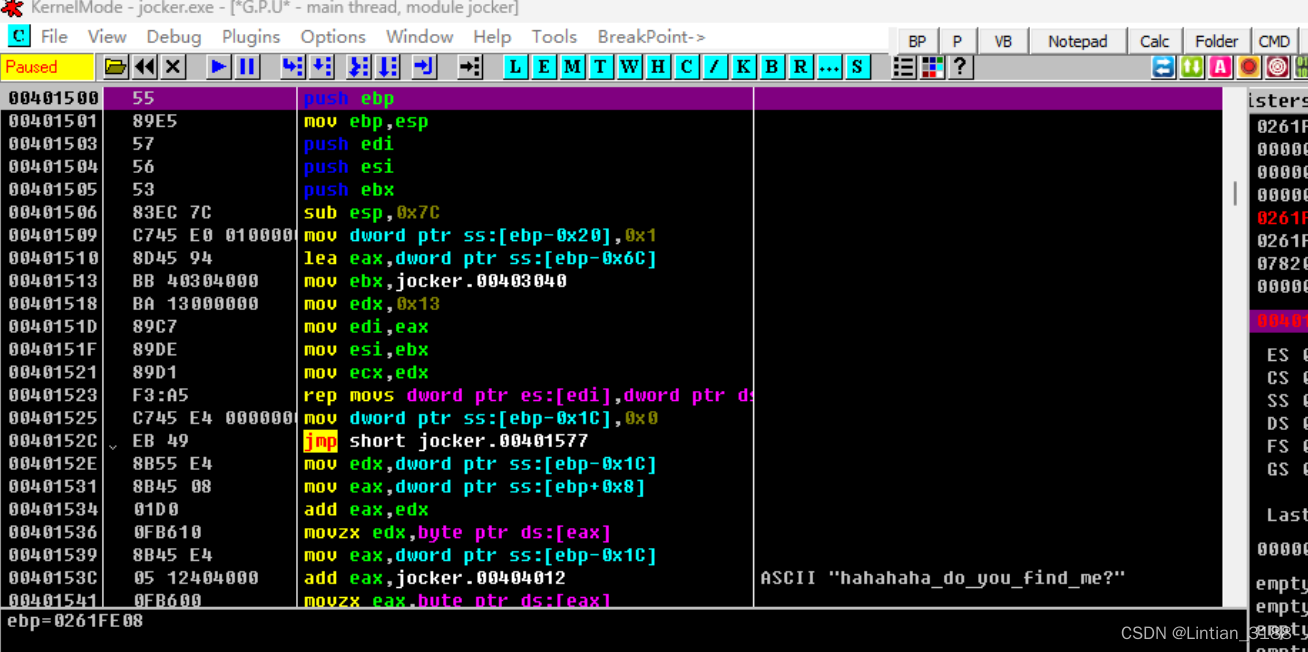

可以看到这里,非常符合for循环优化后的指令序列,[ebp-0xC]就是i,jocker.00401500就是ecrypt()的地址。因此我们下断点到循环结束的地方,然后F9,再F7步入解密后的ecrypt函数内部

注意要在这个黑框里输入之前的假flag才能继续调试(如果不是之前的假flag是继续不下去的!

然后就来到这里

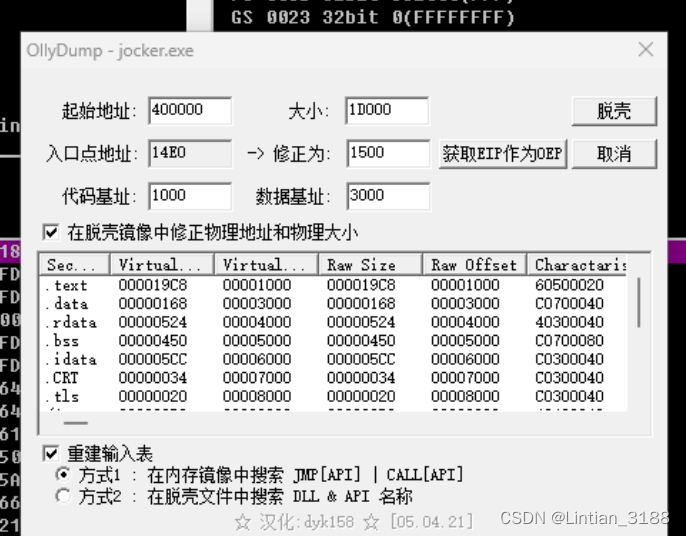

使用OllyDump脱壳,生成新的exe再用IDA打开,这回就能看到正常的函数了

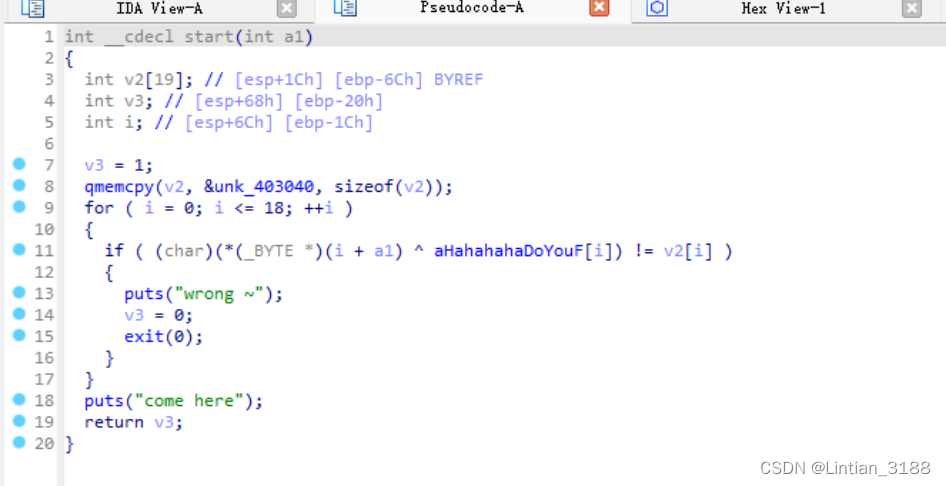

3.代码逆向

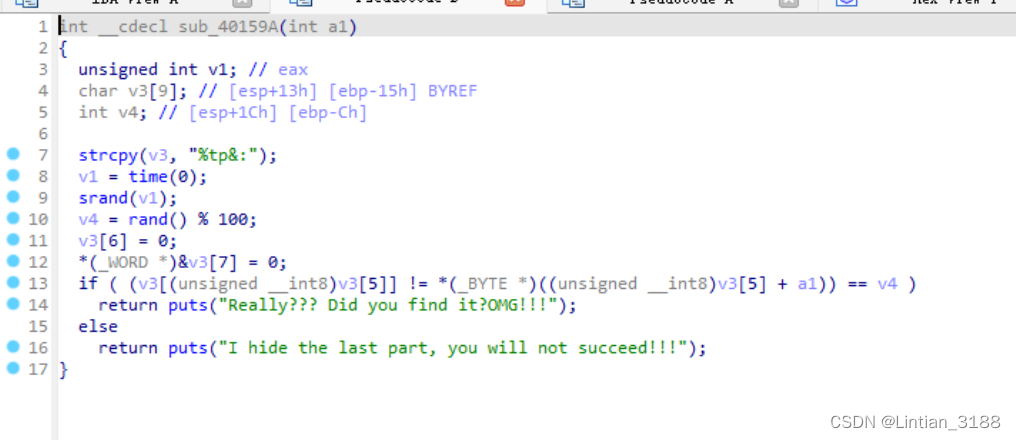

看到这encrypt函数,写个脚本解一下

key = 'hahahaha_do_you_fine_me?'

v2 = [0x0e,0x0d,0x09,0x06,0x13,0x05,0x58,0x56,0x3e,0x06,0x0c,0x3c,0x1f,0x57,0x14,0x6b,0x57,0x59,0x0d]

flag = ''

for i in range(len(v2)):

flag += chr(v2[i]^ord(key[i]))

print(flag)

# flag{d07abccf8a410cflag是缺的,返回去那边还有一个函数

又是一个异或,但是三个要素还缺二,这个时候需要一些发散思维,最后一个“:”可能异或之后是"}",那我们就倒推回去

data = "%tp&:"

key = ord(':')^ord('}')

for i in data:

flag += chr(ord(i)^key)

print(flag)

# flag{d07abccf8a410cb37a}终于!解出来了

4.总结

还是学习到很多知识点的,比如代码逆向的思路,动态调试使用的一些细节,堆栈不平衡相关知识,跟着题解做一遍打开了新的世界,记得积累

问题:

堆栈不平衡那里没弄明白为什么sp是改为0,改成其他值会怎么样?

动态调试时是怎么定位到循环结束后的语句的?

代码逆向,最后那个找出key的思路要记起来

672

672

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?