免责声明

本文发布的工具和脚本,仅用作测试和学习研究,禁止用于商业用途,不能保证其合法性,准确性,完整性和有效性,请根据情况自行判断。

如果任何单位或个人认为该项目的脚本可能涉嫌侵犯其权利,则应及时通知并提供身份证明,所有权证明,我们将在收到认证文件后删除相关内容。

文中所涉及的技术、思路及工具等相关知识仅供安全为目的的学习使用,任何人不得将其应用于非法用途及盈利等目的,间接使用文章中的任何工具、思路及技术,我方对于由此引起的法律后果概不负责。

漏洞概况

H3C iMC智能管理中心是一款基于B/S架构推出的综合网络管理产品。IMC以网络管理为核心,特别强调网络中的各种资源、用户和网络服务。其目标是为网络管理员提供一种集成资源、用户和网络服务的网络管理解决方案,实现对网络的端到端管理。

攻击者可利用该漏洞执行任意代码,利用难度较低,建议受影响的用户尽快修复。

综合处置优先级:高

| 基本信息 | 漏洞编号 | |

| 漏洞类型 | 远程代码执行 | |

| 利用条件评估 | 利用漏洞的网络条件 | 远程 |

| 是否需要绕过安全机制 | 不需要 | |

| 对被攻击系统的要求 | 需部署EIA组件 | |

| 利用漏洞的权限要求 | 无需任何权限 | |

| 是否需要受害者配合 | 不需要 |

漏洞影响范围

| 产品名称 | 新华三技术有限公司-H3C IMC-EIA终端智能接入组件 |

| 受影响版本 | version < E0632H07 |

| 影响范围 | 百级 |

| 有无修复补丁 | 有 |

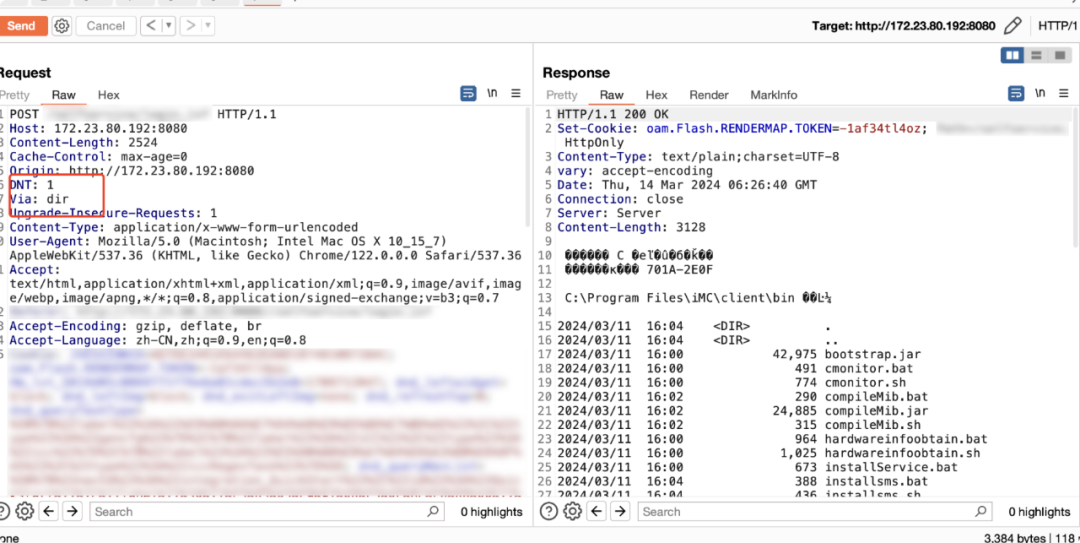

漏洞复现

修复方案

官方修复方案:

请尽快联系厂商下载更新EIA组件至E0632H07及以上版本。官方通告链接:

https://www.h3c.com/cn/Service/Online_Help/psirt/security-notice/detail_2021.htm?Id=134

临时修复方案:

-

确认不影响业务的前提下,可临时禁用EIA组件;

-

如非必要,避免将资产暴露在互联网。

42

42

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?