一、介绍

Fastjson是一款广泛应用于Java开发的JSON解析库,它提供了高效、方便、安全的序列化和反序列化功能。通过对Fastjson漏洞的研究,发现在其默认配置下,Fastjson存在高危漏洞,攻击者可以利用该漏洞执行任意代码,从而实现远程代码执行攻击。

二、漏洞原理

Fastjson漏洞的攻击原理基于Java反射机制,攻击者通过构造特定的JSON字符串触发Fastjson的反序列化操作,进而达到执行任意代码的且的。

三、特征

查看在被测应用的服务器上查看应用所在目录/WEB-INF/lib/下的jar文件,若存在fastjson-1.2.*.**.jar格式的jar文件,或者抓包发现被测应用系统的响应报文中包含"com.alibaba.fastjson"字符串,则需检测是否存在fastjson反序列化漏洞。

四、复现

1.2.24-rce

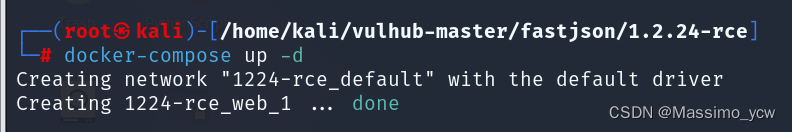

环境搭建

访问

访问

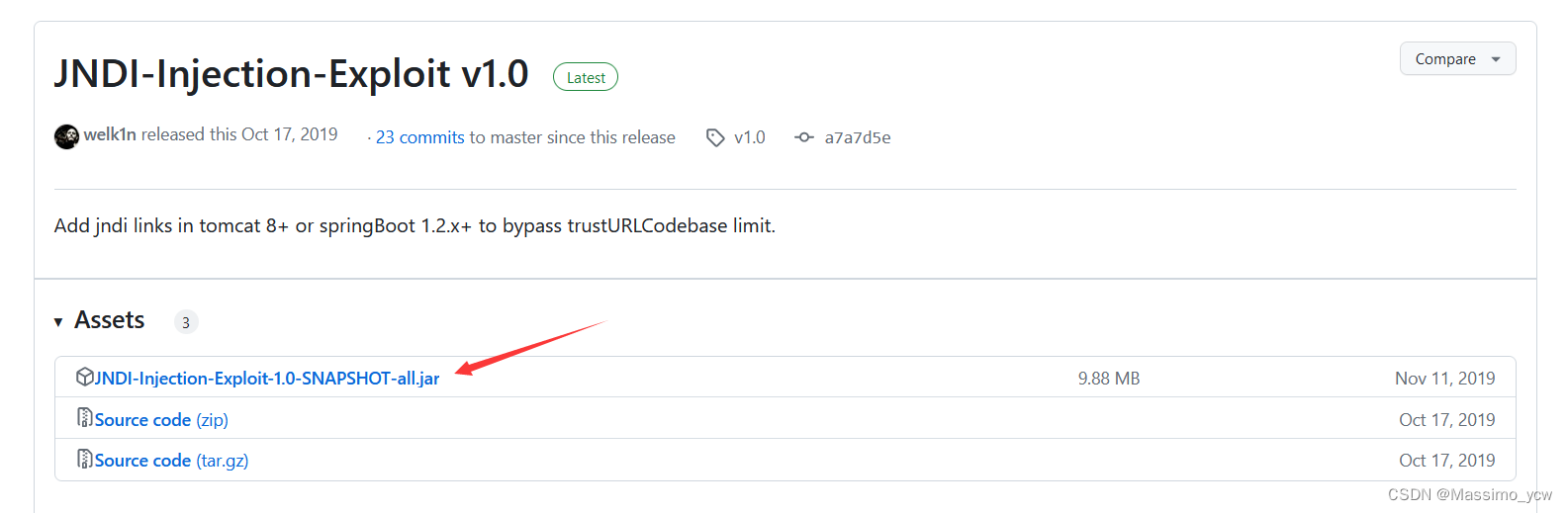

下载JNDI利用工具

下载JNDI利用工具

地址:https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.0

将下载的工具放入攻击机kali中

将下载的工具放入攻击机kali中

将反弹shell的命令进行bash加密

本文介绍了Fastjson这款广泛使用的JSON解析库存在的高危漏洞,该漏洞允许攻击者通过构造特定JSON字符串利用Java反射机制执行任意代码。文章详细阐述了漏洞原理,并给出了特征检测方法,同时提供了1.2.24-rce版本的复现步骤,包括环境搭建、JNDI利用工具的使用以及如何构造和发送payload。

本文介绍了Fastjson这款广泛使用的JSON解析库存在的高危漏洞,该漏洞允许攻击者通过构造特定JSON字符串利用Java反射机制执行任意代码。文章详细阐述了漏洞原理,并给出了特征检测方法,同时提供了1.2.24-rce版本的复现步骤,包括环境搭建、JNDI利用工具的使用以及如何构造和发送payload。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6706

6706

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?