一、介绍

jBoss是一个基于J2EE的开发源代码的应用服务器。JBoss代码遵循LGPL许可, 可以在任何商业应用中免费使用。JBoss是一个管理EJB的容器和服务器,支持EJB1.1、 EJB 2.0和EJB3的规范。但JBoss核心服务不包括支持servlet/JSP的WEB容器,一般与Tomcat或Jetty绑定使用。

二、复现

CVE-2017-12149

原理:该漏洞位于JBoss的HttpInvoker组件中的ReadOnlyAccssFilter过滤器中,其doFilter方法在没有进行任何安全检查和限制的情况下尝试将来自客户端的序列化数据流进行反序列化,导致攻击者可以通过精心设计的序列化数据来执行任意代码。

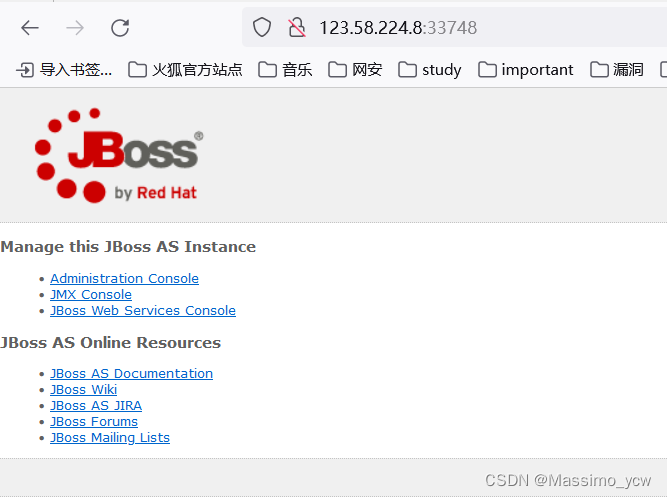

访问靶场

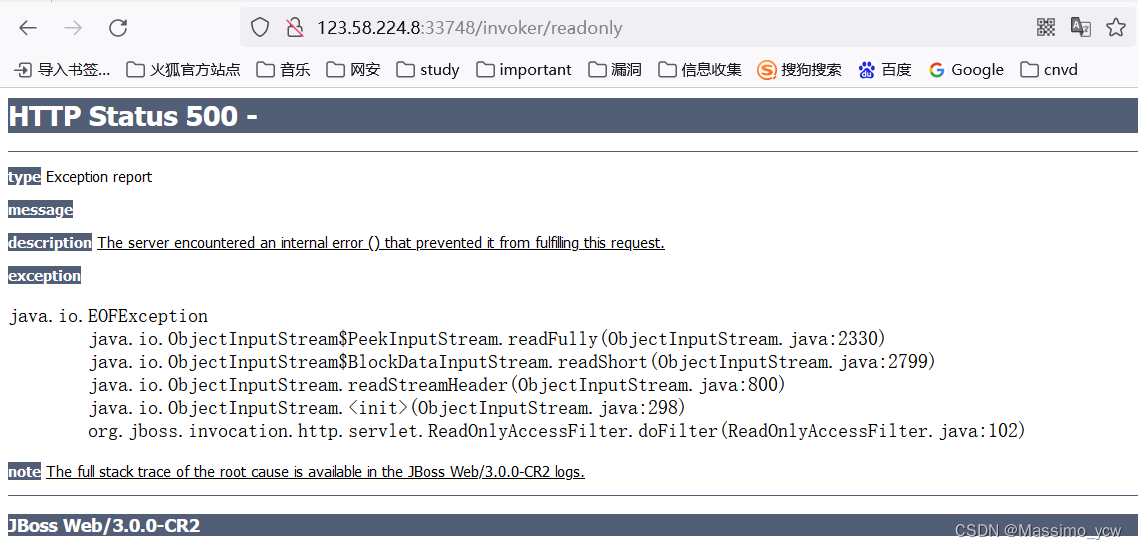

访问 /invoker/readonly 如果返回500,说明此页面就可能存在反序列化漏洞

访问 /invoker/readonly 如果返回500,说明此页面就可能存在反序列化漏洞

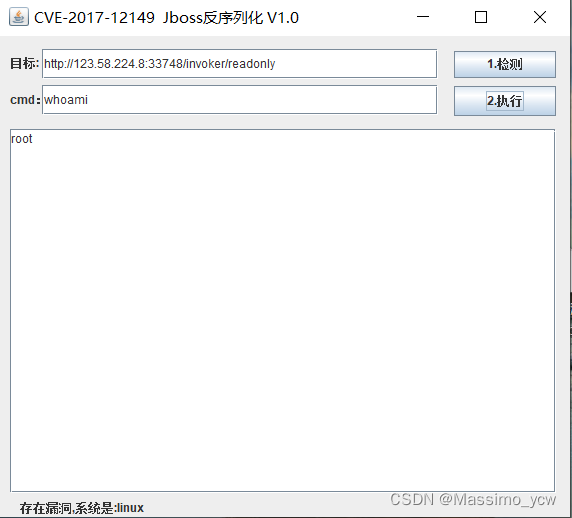

直接使用jboss反序列化工具

直接使用jboss反序列化工具

3889

3889

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?