一、ACL功能

访问控制列表---数据流的抓取和匹配

访问控制:ACL+packet_filter(数据包抓取)

路由控制:ACL+Route-policy(路由策略)

流量控制:ACL+QOS(服务质量)

二、ACL组成

组成:由若干条允许或者拒绝的规则组成

rule 1 deny source 192.168.1.0 0.0.0.255(反掩码/通配符)

规则的ID的来源:ID范围:<0-4294967294>

手工配置:

自动生成:编号从5开始,是5的倍数,比如:0、5、10、15、20

三、ACL分类

1、基本ACL:2000-2999 Basic access-list 只关心数据的源地址,容易出现误伤

2、高级ACL:3000-3999 Advanced access-list 精确匹配,数据五元组(源IP、目标IP地址、协议、

源端口、目标端口)

3、二层ACL:4000-4999 源MAC、目标MAC地址、协议

4、基于IPv6的ACL

5、命名的ACL :name

四、匹配机制

1、数据包到达接口后,会被检查,是否设置了ACL规则,如果设置了,就按ACL规则执行,如果没有设置就正常转

发

2、按照ACL的编号从上至下逐一匹配,直到有与之匹配规则出现

3、所有规则都不匹配,则执行默认动作,默认允许则允许,默认拒绝则丢弃

练习1:

rule permit source 192.168.1.1 0.0.0.0

rule deny source 192.168.1.0 0.0.0.255

练习2:

rule deny source 192.168.1.0 0.0.0.255

rule permit source 192.168.1.1 0.0.0.0

练习3:拒绝所有人去访问192.168.10.1

rule deny ip source any destionation 192.168.10.1

练习4:拒绝192.168.1.1去访问任何人

rule deny ip source 192.168.1.1 destionation any

练习5:允许192.168.1.0去访问任何人

rule permit ip source 192.168.1.0 destionation any

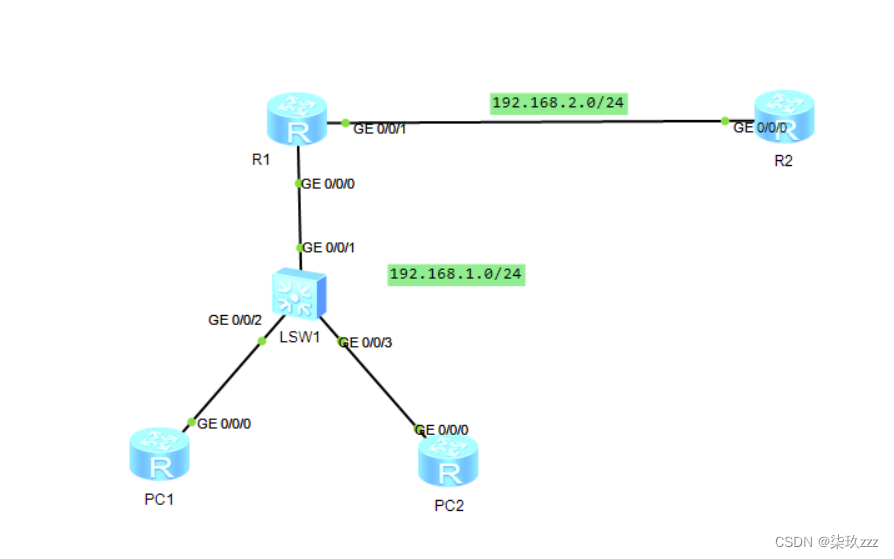

五、ACL实验

二、实验需求

1、全网互通;

2、PC1可以访问Telnet R1,不能ping R1

3、PC1不能访问Telnet R2,但可以ping R2

4、PC2和PC1相反

三、实验步骤

1、配置IP地址,实现全网可达

R1

[R1-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[R1-GigabitEthernet0/0/1]ip add 192.168.2.1 24

R2

[R2-GigabitEthernet0/0/0]ip add 192.168.2.2 24

[R2]ip route-static 192.168.1.0 24 192.168.2.1

PC1

[PC1-GigabitEthernet0/0/0]ip add 192.168.1.10 24

[PC1]ip route-static 0.0.0.0 0 192.168.1.254

PC2

[PC2-GigabitEthernet0/0/0]ip add 192.168.1.11 24

[PC2]ip route-static 0.0.0.0 0 192.168.1.254

2、配置Telnet

R1

[R1]aaa

[R1-aaa]local-user wangdaye privilege level 15 password cipher wdy12345

[R1-aaa]local-user wangdaye service-type telnet

[R1]user-interface vty 0 4

[R1-ui-vty0-4]authentication-mode aaa

R2

[R2]aaa

[R2-aaa]local-user zhangdaye privilege level 15 password cipher zdy12345

[R2-aaa]local-user zhangdaye service-type telnet

[R2]user-interface vty 0 4

[R2-ui-vty0-4]authentication-mode aaa

3、配置ACL

[R1]acl 3000

[R1-acl-adv-3000]rule deny icmp source 192.168.1.10 0.0.0.0 destination 192.168.2.1 0.0.0.0

[R1-acl-adv-3000]rule deny icmp source 192.168.1.10 0.0.0.0 destination 192.168.1.1 0.0.0.0

[R1-acl-adv-3000]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.2.2 0.0.0.0 destination-port eq 23

[R1-acl-adv-3000]rule deny tcp source 192.168.1.11 0.0.0.0 destination 192.168.2.1 0.0.0.0 destination-port eq 23

[R1-acl-adv-3000]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.1.1 0.0.0.0 destination-port eq 23

[R1-acl-adv-3000]rule deny icmp source 192.168.1.11 0.0.0.0 destination 192.168.2.2 0.0.0.0

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]traffic-filter inbound acl 3000

5325

5325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?