主要内容:

1.由欧拉函数,模反元素等数学原理和迪菲赫尔曼密钥交换得出RSA额数学原理;

2.终端生成 公钥 私钥 ,利用共钥 私钥 加密揭秘信息,私钥 生成rsa钥匙串,利用rsa请求crt证书,利用crt证书,得出iOS中使用的der证书(公钥),p12证书(私钥)。

3.代码演示base64加解码信息,der和p12加密解密信息。

一:数学原理

1.欧拉函数

给定的任意正整数n,小于等于n的正整数中有多少个数与n构成互质关系。

例如:8的欧拉函数,12345678,φ(8) = 4

欧拉定理和模反元素推导:

迪菲赫尔曼密钥交换:

RSA原理:

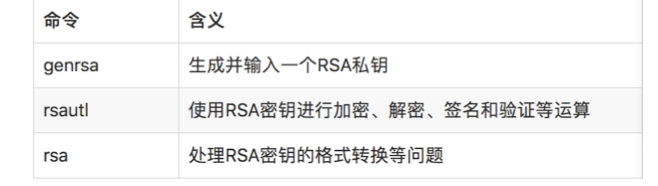

二:终端生成密钥和证书

cd到需要生成的文件目录下,

由于苹果的xcode不能直接使用pem证书,所以先创建请求证书csr,通过填写个人信息类似钥匙串请求证书,先填写一些国家城市公司组织的信息,获得请求证书的文件csr,然后听过csr请求得到crs证书。

然后再通过crt证书,生成p12证书,

代码演示base64加解码和 公钥私钥加解密

1.base64加解码

//给一个字符 编码

-(NSString *)base64Endcode:(NSString *)str{

NSData * data = [str dataUsingEncoding:NSUTF8StringEncoding];

return [data base64EncodedStringWithOptions:0];

}

//给一个编码我对其进行解密

-(NSString *)base64Decode:(NSString *)str{

NSData * data = [[NSData alloc] initWithBase64EncodedString:str options:0];

return [[NSString alloc] initWithData:data encoding:NSUTF8StringEncoding];

}

-(void)touchesBegan:(NSSet<UITouch *> *)touches withEvent:(UIEvent *)event

{

NSLog(@"%@",[self base64Endcode:@"A"]);

NSLog(@"解码%@",[self base64Decode:@"QQ=="]);

}

2.RSA加解密

苹果不能直接使用crt文件,需要将crt文件转为der文件:

- (void)viewDidLoad {

[super viewDidLoad];

//1、加载公钥

[[RSACryptor sharedRSACryptor] loadPublicKey:[[NSBundle mainBundle] pathForResource:@"rsacert.der" ofType:nil]] ;

//2、加载私钥

[[RSACryptor sharedRSACryptor] loadPrivateKey:[[NSBundle mainBundle] pathForResource:@"p.p12" ofType:nil] password:@"123456"];

}

-(void)touchesBegan:(NSSet<UITouch *> *)touches withEvent:(UIEvent *)event

{

//加密

NSData * ret = [[RSACryptor sharedRSACryptor] encryptData:[@"hello" dataUsingEncoding:NSUTF8StringEncoding]];

//编码

NSString * base64 = [ret base64EncodedStringWithOptions:0];

NSLog(@"%@",base64);

//解密

NSData * jiemi = [[RSACryptor sharedRSACryptor] decryptData:ret];

NSLog(@"%@",[[NSString alloc] initWithData:jiemi encoding:NSUTF8StringEncoding]);

}

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?