今天在逛github的时候,又发现一个强大的DDOS攻击开源库:MHDDoS。这个DDOS攻击库有56种攻击方式,号称是最好的DDOS攻击器。

DDOS是(Distributed Denial of Service)的缩写,即分布式阻断服务,黑客利用DDOS攻击器控制多台机器同时攻击来达到“妨碍正常使用者使用服务”的目的,这样就形成了DDOS攻击。

MHDDoS简介

MHDDoS是一个能让阻塞目标主机正常服务的DoS攻击器。该工具是用Python3编写,通过网络层和应用层,具备56种方式来攻击目标主机,以阻碍目标主机对外提供正常服务。

🌿 项目地址:https://github.com/MatrixTM/MHDDoS

攻击方法列表

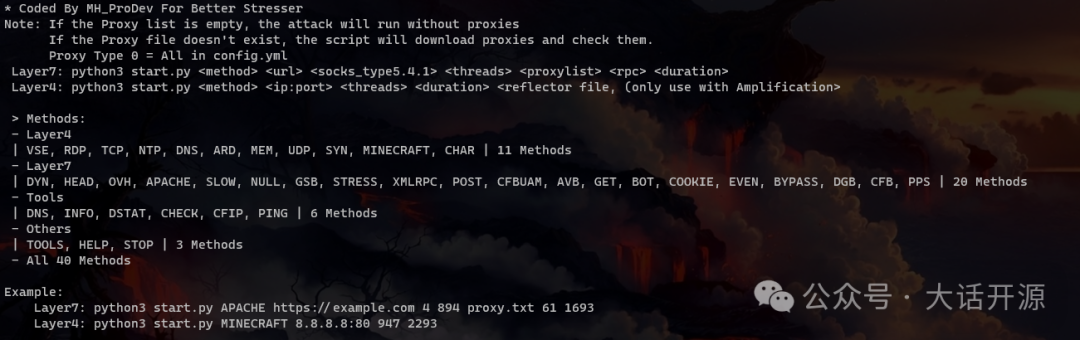

MHDDoS分别可以从应用层和网络层进行攻击,总计有56种攻击方式。

应用层攻击方式

-

GET | GET Flood:向目标主机发送大量的GET请求,导致目标服务器瘫痪。

-

POST | POST Flood:向目标主机发送大量的POST请求,导致目标服务器瘫痪

-

OVH | Bypass OVH:绕过或规避OVH提供的安全措施。OVH是一个著名的网络托管和云服务提供商,它提供了多种DDoS防护解决方案来保护其客户免受恶意流量攻击

-

RHEX | Random HEX:向目标主机发送大量随机生成的十六进制进数据,以填满目标主机的带宽。

-

STOMP | Bypass chk_captcha:是一种利用 STOMP(Simple Text Oriented Messaging Protocol)协议漏洞进行的攻击,以绕过验证码(captcha)检查。

-

STRESS | Send HTTP Packet With High Byte:向目标服务器发送大量的 HTTP 数据包,其中包含高字节值(即数据包的某些部分具有非常大的数值),以试图消耗资源或导致服务器崩溃。

-

DYN | A New Method With Random SubDomain:使用随机生成的子域名来干扰、绕过安全防护、或发起攻击。

-

DOWNLOADER | A New Method of Reading data slowly:这是一种利用缓慢数据读取来执行攻击的策略。这种方法可能用于数据泄露、绕过安全防护、或消耗服务器资源等目的

-

SLOW | Slowloris Old Method of DDoS:是一种通过缓慢发送 HTTP 请求来消耗目标服务器资源的 DDoS 攻击方法。

-

NULL | Null UserAgent:在 HTTP 请求中使用空或无效的 User-Agent 头部,这种方法可能用于绕过安全检测、隐匿身份或发起攻击。

-

**COOKIE | Random Cookie PHP ‘if (isset($_COOKIE))’**:一种基于 PHP 脚本的攻击或漏洞利用方法,具体来说是利用随机生成的 cookie 值来绕过安全检查或攻击应用程序。

-

**PPS | Only ‘GET / HTTP/1.1\r\n\r\n’**:一种通过发送极简化的 HTTP GET 请求来发起的拒绝服务攻击。

-

EVEN | GET Method with more header:一种通过附加大量 HTTP 头部字段的 GET 请求来进行攻击的模式。

-

GSB | Google Project Shield Bypass:一种试图绕过 Google Project Shield 提供的 DDoS 和应用层保护的攻击方式。

-

DGB | DDoS Guard Bypass:一种绕过 DDoS Guard 提供的防护机制的攻击或策略。

-

AVB | Arvan Cloud Bypass:一种绕过 Arvan Cloud 提供的防护机制的攻击或策略。

-

BOT | Like Google bot:一种模拟或伪装成 Googlebot 的机器人(bot)的攻击方式。

-

APACHE | Apache Expliot:一种利用 Apache HTTP 服务器中的漏洞进行攻击的行为

-

**XMLRPC | WP XMLRPC exploit (add /xmlrpc.php)**:主要利用 WordPress 的 XML-RPC 接口中的漏洞进行攻击。

-

CFB | CloudFlare Bypass:是指绕过 Cloudflare 提供的网络安全和内容交付服务的攻击或绕过策略。

-

CFBUAM | CloudFlare Under Attack Mode Bypass:指的是绕过 Cloudflare 的 Under Attack Mode(攻击模式)的攻击策略。

网络层攻击方式

-

TCP | TCP Flood Bypass:通过向目标服务器发送大量的 TCP 数据包,试图耗尽其资源,导致服务中断或性能下降。

-

UDP | UDP Flood Bypass:通过向目标服务器发送大量的 UDP 数据包,试图耗尽其资源,导致服务中断或性能下降

-

SYN | SYN Flood:攻击者利用 TCP 三次握手过程中的 SYN 包,发送大量伪造的连接请求,导致服务器的资源耗尽来导致服务中断的拒绝服务攻击。

-

CPS | Open and close connections with proxy:一种通过代理服务器来频繁打开和关闭连接的攻击技术,通常用于进行拒绝服务(DoS)或分布式拒绝服务(DDoS)攻击。

-

ICMP | Icmp echo request flood (Layer3) :这种攻击利用 ICMP(互联网控制消息协议)中的“回声请求”消息,通常被称为 Ping Flood 或 ICMP Flood,来耗尽目标系统的网络带宽和资源

-

CONNECTION | Open connection alive with proxy:一种使用代理服务器来维持一个长时间打开的连接的攻击技术。

-

VSE | Send Valve Source Engine Protocol:主要针对使用 Valve Source Engine 的在线游戏或应用服务器

安装使用

通过git下载源码,使用pip安装对应的依赖即可。

git clone https://github.com/MatrixTM/MHDDoS.git cd MHDDoS pip install -r requirements.txt

在虚拟主机上在线安装

apt -y update && apt -y install curl wget libcurl4 libssl-dev python3 python3-pip make cmake automake autoconf m4 build-essential git && git clone https://github.com/MatrixTM/MHDDoS.git && cd MH* && pip3 install -r requirements.txt

运行

python start.py

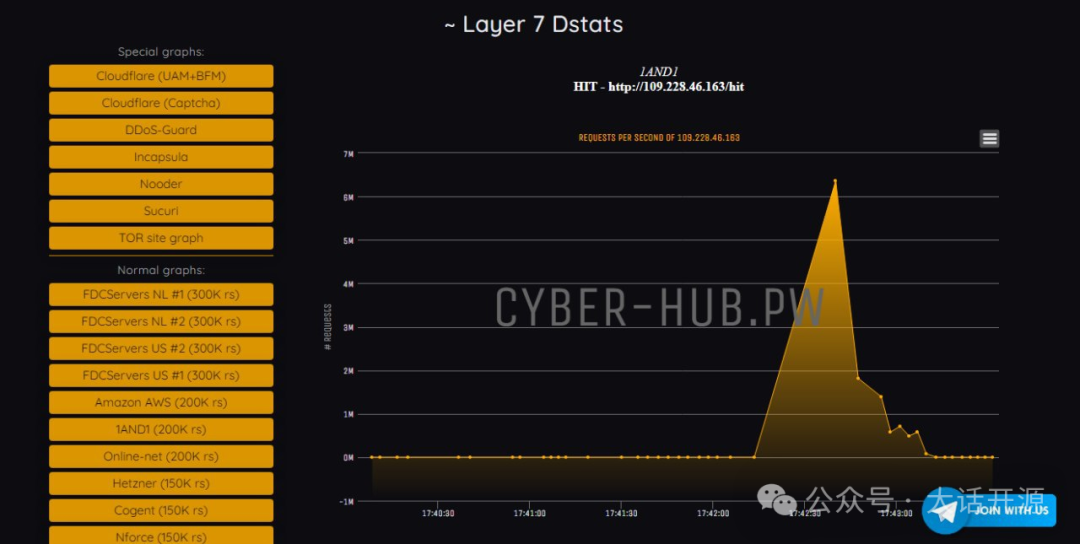

运行效果:

写在最后

该工具具有强大的攻击性,因此仅供学习参考以及提高防护使用。如果要模拟攻击,请自行搭建目标服务,切勿违法使用。

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

[2024最新CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2900

2900

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?