前言

想搞一个CTF比赛,需要一个竞赛靶场,于是这个任务就落在了我的身上,平台是利用CTFd框架,基于docker搭建的动态靶场,搭建过程中遇到的坑比较多,这里我会把每一个遇到的坑都指出来。我搭建的是CTFd的3.X的版本。

前期准备

1、操作系统:Ubuntu20.04 server

2、Docker版本:20.10.2

3、Docker-compose版本:1.25.0

第一个坑:操作系统尽量选Ubuntu,因为CentOS有一个selinux,docker容器与它会有冲突,到现在也没找出解决办法,不信邪的可以试一下。

系统环境配置

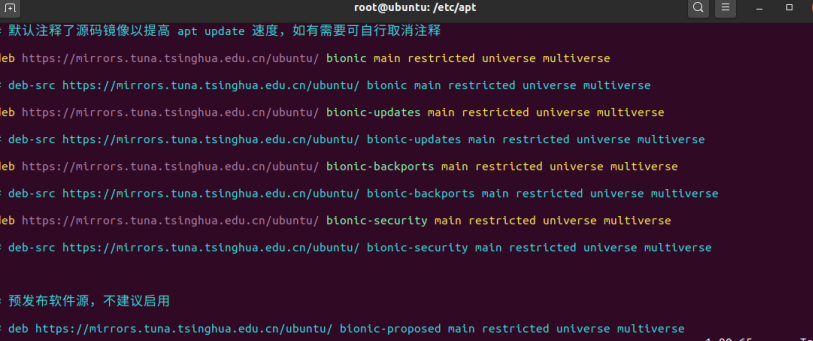

1、老生常谈的步骤,换国内源

cp /etc/apt/source.list /etc/apt/source.list.bak

vim /etc/apt/source.list

阿里云

deb http://mirrors.aliyun.com/ubuntu/ focal main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ focal-security main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ focal-updates main restricted universe multiverse

deb http://mirrors.aliyun.com/ubuntu/ focal-backports main restricted universe multiverse

清华

deb https://mirrors.tuna.tsinghua.edu.cn/ubuntu/ focal main restricted universe multiverse

deb https://mirrors.tuna.tsinghua.edu.cn/ubuntu/ focal-updates main restricted universe multiverse

deb https://mirrors.tuna.tsinghua.edu.cn/ubuntu/ focal-backports main restricted universe multiverse

deb https://mirrors.tuna.tsinghua.edu.cn/ubuntu/ focal-security main restricted universe multiverse

中科大

deb https://mirrors.ustc.edu.cn/ubuntu/ focal main restricted universe multiverse

deb https://mirrors.ustc.edu.cn/ubuntu/ focal-updates main restricted universe multiverse

deb https://mirrors.ustc.edu.cn/ubuntu/ focal-backports main restricted universe multiverse

deb https://mirrors.ustc.edu.cn/ubuntu/ focal-security main restricted universe multiverse

网易

deb http://mirrors.163.com/ubuntu/ focal main restricted universe multiverse

deb http://mirrors.163.com/ubuntu/ focal-security main restricted universe multiverse

deb http://mirrors.163.com/ubuntu/ focal-updates main restricted universe multiverse

deb http://mirrors.163.com/ubuntu/ focal-backports main restricted universe multiverse

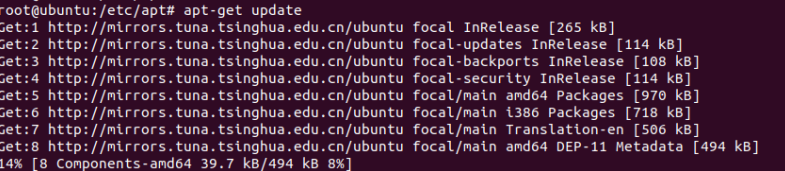

选择一个即可。更换成功后,更新一下:apt-get update。

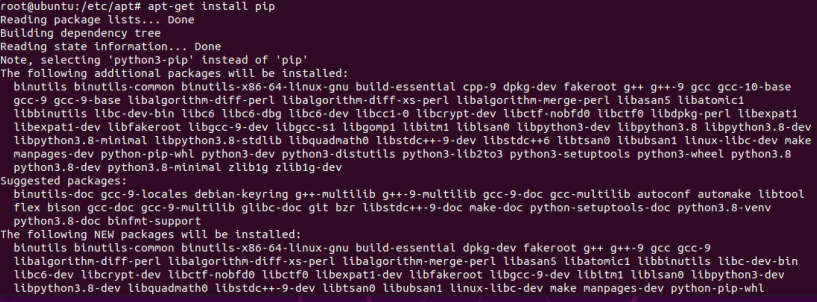

2、安装pip

一般来说就是直接命令安装,但是一定要注意:

第二个坑:Python3.6与pip21.3版本不融合,如果让这两个版本碰在一起,后期也会出现问题,如果遇到了,给python或者pip升级即可。

apt-get install pip

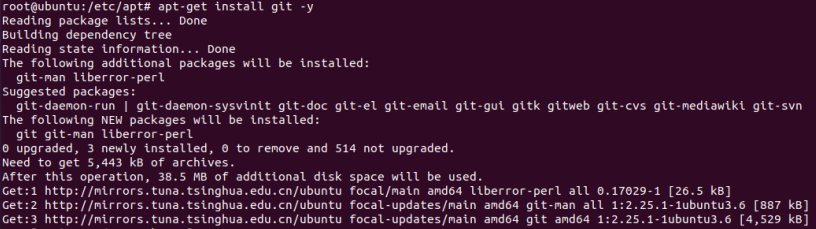

3、安装git

apt-get install git -y

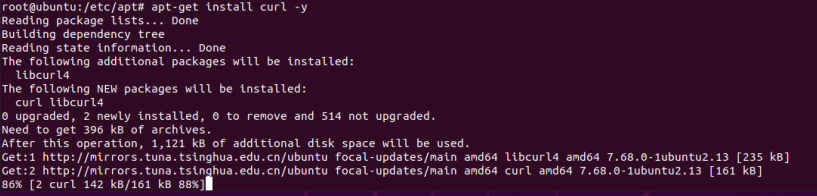

4、安装curl

apt-get install curl -y

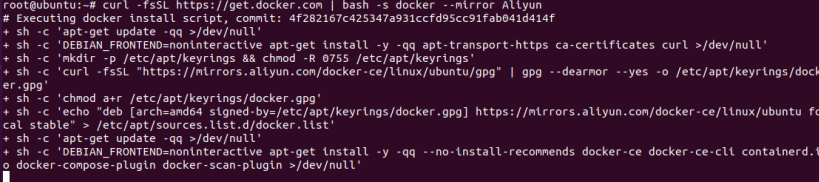

5、安装docker

由于动态靶机是使用docker实现的,所以先要准备安装docker

curl -fsSL https://get.docker.com | bash -s docker --mirror Aliyun

查看是否安装成功

docker --version

6、安装docker-compose

pip3 install docker-compose -i https://pypi.tuna.tsinghua.edu.cn/simple

查看是否安装成功:

docker-compose --version

7、配置docker镜像源

由于docker默认镜像源位于国外,拉取比较慢,所以换成国内源。这里推荐将 daocloud 和 aliyun 的源都添加进去,不然会很⻳速。

1)daocloud

进入平台官网

https://www.daocloud.io/

点击我的账号,没有账号的可以注册一个。登录后进入个人中心页面。

点击右上方的小火箭,然后往下滑可以看到配置Docker镜像站标签,然后复制Linux下的这行命令,在Ubuntu上执行这条命令。

2)aliyun

进入阿里云官网,点击产品,选择容器与中间件,然后点容器镜像服务ACR。

再点击管理控制台。

跳转出来的页面中点击镜像加速器。然后把这些命令复制并执行就可以了。

最后重启生效。

systemctl daemon-reload

systemctl restart docker

8、开始配置CTFd

这里我使用frankli0324师傅 fork 后修改的赵师傅 ctfd-whale 的版本进行搭建,并对配置文件和项目文件进行了一些定制后打包到了VaalaCat的仓库方便部署。

1)下载CTFd

git clone https://github.com/Un1kTeam/CTFd --depth=1

2)下载CTFd的汉化包,不需要汉化的可以不用下

git clone https://github.com/mcyydscc/CTFd_Chinese

第三个坑:直接在github上拉取文件有可能拉不动(有的网可能直接能拉,我只针对拉不动的来说),Ubuntu上挂代理可能还不太好实现,这时候两个办法:第一,手动下载后传上去。第二,通过github的镜像网站(有很多,可以直接网上搜)。

3)配置Frp文件参数

vim CTFd/conf/frp/frps.ini

vim CTFd/conf/frp/frps.ini

frps.ini

[common]

bind_port = 7000

vhost_http_port = 9123

token = your_token # 建议随机设置

# subdomain_host = node.vaala.ink 这是域名访问,没有域名的可以注释掉

frpc.ini

[common]

token = your_token #这里一定要和frps.ini的token一样,建议random

server_addr = 172.1.0.3

server_port = 7000

admin_addr = 172.1.0.4

admin_port = 7400

4)修改完配置文件后将汉化包放到CTFd目录中。(先把旧文件备份)

cp -r /root/CTFd/CTFd /root/CTFd/CTFd.bak

备份后把下载的汉化包放入/root/CTFd目录下,该目录下边有一个CTFd目录,我们的汉化包是要把第二个CTFd目录覆盖的。如果汉化包的名称不是CTFd要先把汉化包名称改成CTFd。这里一定捋好关系,不要搞乱了。

5)下载ctf-whale插件

git submodule update --init

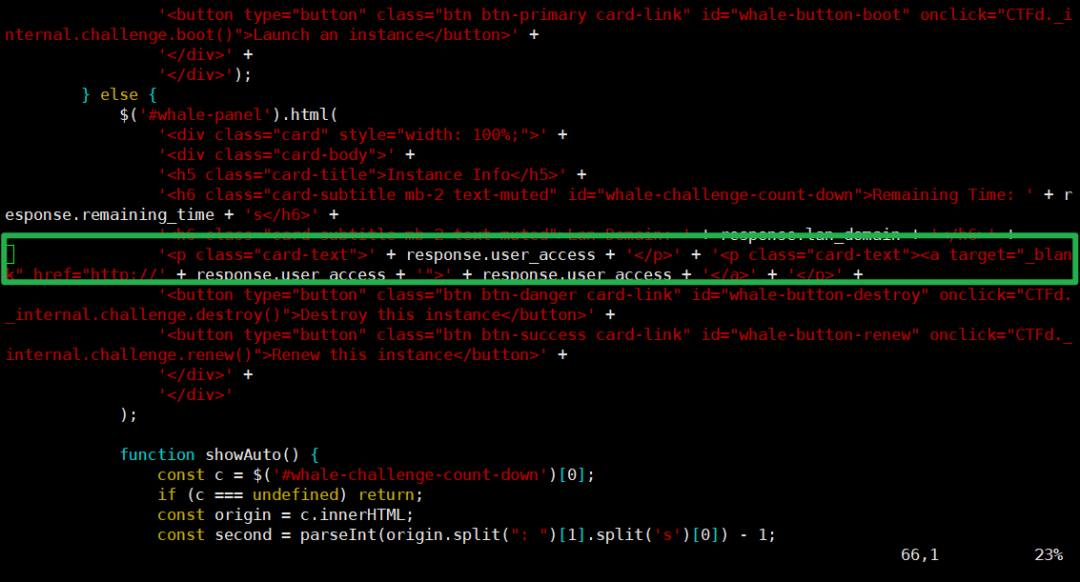

6)解决超链接问题

修改 /CTFd/CTFd/plugins/ctfd-whale/assets/view.js文件,解决超链接问题,把66行改成以下代码:

'<p class="card-text">' + response.user_access + '</p>' + '<p class="card-text"><a target="_blank" href="http://' + response.user_access + '">' + response.user_access + '</a>' + '</p>' +

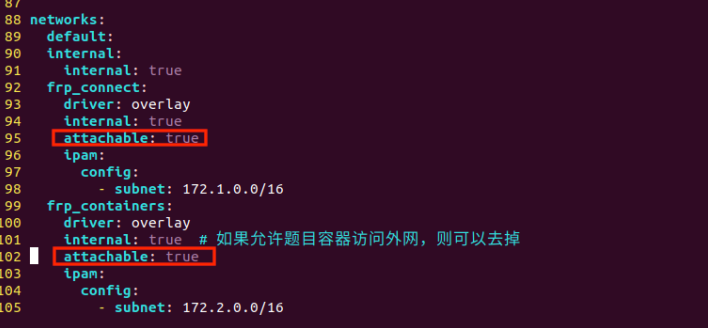

7)修改docker-compose.yml文件,删除95行和102行

8)开始构建

1.创建一个单个服务器的集群,然后加入集群

docker swarm init

docker node update --label-add='name=linux-1' $(docker node ls -q)

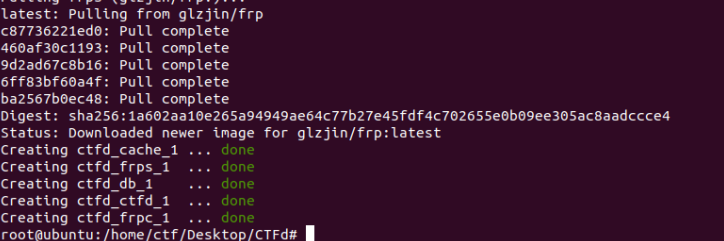

2.上面的步骤都操作完以后,现在就开始构建镜像了。

先进入/root/CTFd目录,然后执行以下命令:

docker-compose up -d

时间会比较久,耐心等待构建完成。

查看一下构造的镜像:

docker ps -a

9、平台配置

1、打开浏览器访问http://127.0.0.1:9124,也可以通过真实IP进行访问。

首次访问需要进行配置,按照提示一步步来就行了。

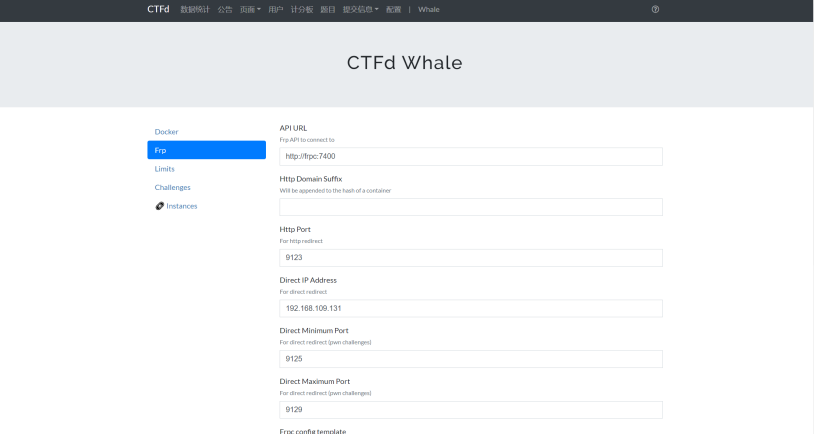

2、设置完成后,进入后台,右上⻆的插件中进入Whale设置,左侧 Docker 菜单栏如果没有特殊需求无需更改,只需更改左侧 Frp 菜单栏中的内容,没有域名的Http Domain Suffix不填写,有域名的填写域名名称。

3、其他配置不变,配置好后点击submit更新即可使用。

第四个坑:Direct IP Address一定要设置为你Ubuntu的真实IP地址,否则会出错。

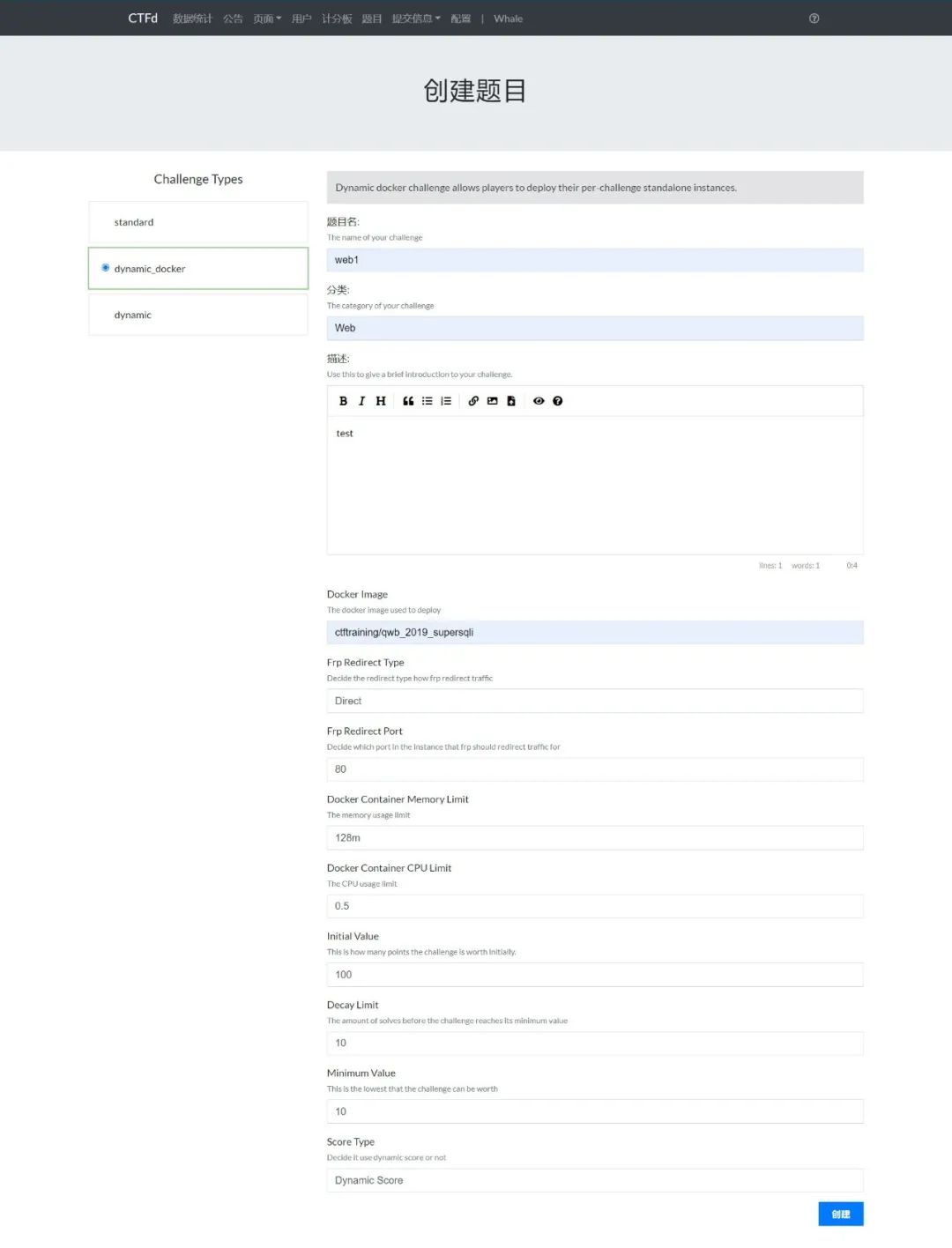

10、创建题目

选择dynamic_docker,然后右边配置如下:

题目名:自己写

分类:自己写

描述:自己写

Docker Image:ctftraining/qwb_2019_supersqli(由于我们是动态靶场,所有的题目都是docker镜像,所以出题都要出成docker模式,然后让CTFd平台去拉取我们的docker镜像。这里先用别人的测试一下。)

Frp Redirect Type:这个就选Direct。

Frp Redirect Port:80

Docker Container Memory Limit:你的docker容器存活时间,默认128就行。

Docker Container CPU Limit:0.5

Initial Value:你题目的初始分,自己写。

Decay Limit:每次有人解出后降的分。

Minimum Value:最低多少分。

Score Type:分数类型,动态和静态。

设置完后点击创建即可。

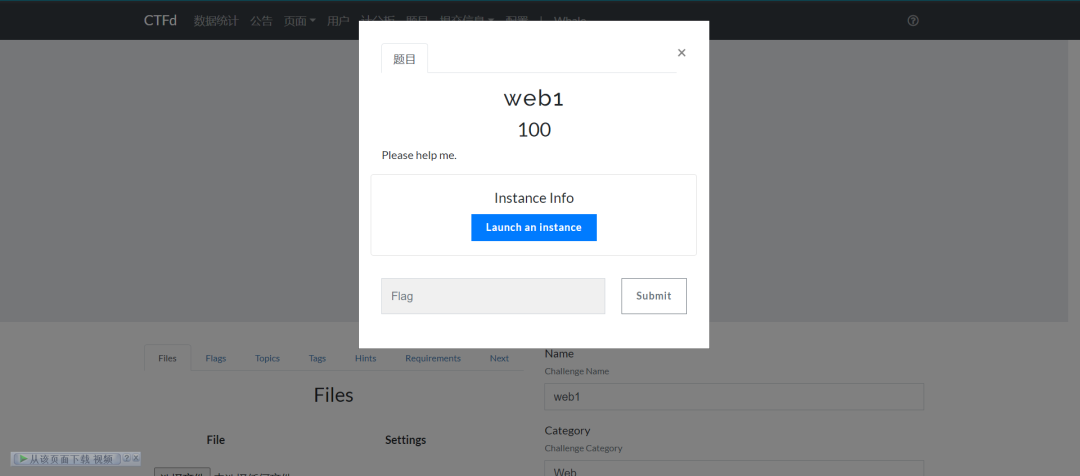

11、题目测试

创建完成后,打开这个题目。

点击:Launch an instance,会把这个题目创建出来。由于题目是从dockerhub上拉取的,会有点慢,耐心等待,大概半分钟。

然后我们点击这个链接,即可跳转到本题的页面。

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

602

602

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?