“

传统意义上的端口状态只有 open 或 close 两种。网络发现扫描最常用的工具是Nmap,它可以提供更细分的端口状态,共计六种,分别为open, closed, filtered, unfiltered, open|filtered, or closed|filtered。

1. 端口状态介绍

-

开放的(open):该端口在远程系统上已经开放,同时在该 端口上运行应用程序,可以接受连接请求;

-

关闭的(closed):该端口在远程系统可以访问,意味着防火墙允许访问该端口,但在该端口上没有运行接受连接请求的应用程序;

-

被过滤的(filtered):因为数据包过滤器干扰连接尝试,Nmap无法确定端口是开放还是关闭。

“

过滤可能来自专用防火墙设备、路由器规则或基于主机的防火墙软件。这些端口会让攻击者感到沮丧,因为它们提供的信息很少。有时它们会用ICMP错误消息进行响应,如类型3代码13(目标不可达:管理上禁止通信),但更常见的是简单地丢弃探测而不响应的过滤器。这迫使Nmap重试几次,以防探测因网络拥塞而不是过滤而丢失。这大大减慢了扫描速度。

-

未过滤的(unfiltered):端口是可以访问的,但Nmap无法确定端口是开放的还是关闭的。

“

只有用于映射防火墙规则集的ACK扫描将端口分类到此状态。使用其他扫描类型(如窗口扫描、SYN扫描或FIN扫描)扫描未过滤的端口可能有助于解决端口是否打开的问题。

-

关闭的或被过滤的(closed|filtered):Nmap无法确定端口是关闭的还是被过滤。它仅用于IP ID空闲扫描。

-

开放的或被过滤的(open|filtered):对于开放端口没有响应的扫描类型,会出现这种情况。缺乏响应也可能意味着数据包过滤器丢弃了探测或它引发的任何响应。此状态常见于UDP、IP协议、FIN、NULL和Xmas扫描。

2. 参考链接

-

https://nmap.org/book/man-port-scanning-basics.html

-

https://nmap.org/book/port-scanning.html

-

https://nmap.org/book/synscan.html#scan-methods-ex-syn-scan

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

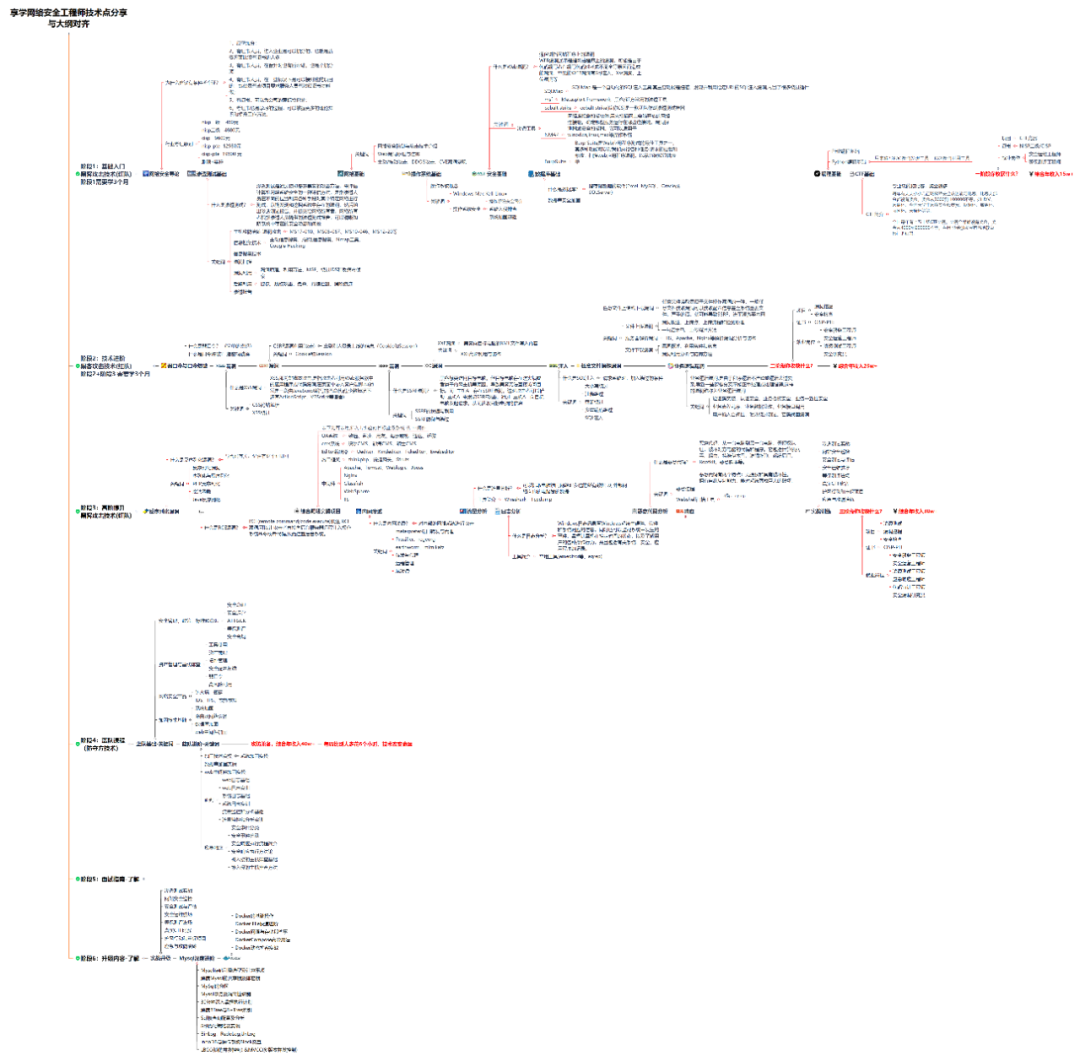

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?