第一章 什么是蓝队

蓝队,一般是指网络实战攻防演习中的攻击一方。

蓝队一般会采用针对目标单位的从业人员,以及目标系统所在网络内的软件、硬件设备同时执行多角度、全方位、对抗性的混合式模拟攻击手段;通过技术手段实现系统提权、控制业务、获取数据等渗透目标,来发现系统、技术、人员、管理和基础架构等方面存在的网络安全隐患或薄弱环节。

蓝队人员并不是一般意义上的电脑黑客。因为黑客往往以攻破系统,获取利益为目标;而蓝队则是以发现系统薄弱环节,提升系统安全性为目标。此外,对于一般的黑客来说,只要发现某一种攻击方法可以有效地达成目标,通常就没有必要再去尝试其他的攻击方法和途径;但蓝队的目标则是要尽可能地找出系统中存在的所有安全问题,因此往往会穷尽已知的“所有”方法来完成攻击。换句话说,蓝队人员需要的是全面的攻防能力,而不仅仅是一两招很牛的黑客技术。

蓝队的工作也与业界熟知的渗透测试有所区别。渗透测试通常是按照规范技术流程对目标系统进行的安全性测试;而蓝队攻击一般只限定攻击范围和攻击时段,对具体的攻击方法则没有太多限制。渗透测试过程一般只要验证漏洞的存在即可,而蓝队攻击则要求实际获取系统权限或系统数据。此外,渗透测试一般都会明确要求禁止使用社工手段(通过对人的诱导、欺骗等方法完成攻击),而蓝队则可以在一定范围内使用社工手段。

还有一点必须说明:虽然实战攻防演习过程中通常不会严格限定蓝队的攻击手法,但所有技术的使用,目标的达成,也必须严格遵守国家相关的法律和法规。

在演习实践中,蓝队通常会以3人为一个战斗小组,1人为组长。组长通常是蓝队中综合能力最强的人,需要较强的组织意识、应变能力和丰富的实战经验。而2名组员则往往需要各有所长,具备边界突破、横向移动(利用一台受控设备攻击其他相邻设备)、情报收集或武器研制等某一方面或几个方面的专长。

蓝队工作对其成员的能力要求往往是综合性的、全面性的。蓝队成员不仅要会熟练使用各种黑客工具、分析工具,还要熟知目标系统及其安全配置,并具备一定的代码开发能力,以便应对特殊问题。

第二章 蓝队演变趋势

“魔高一尺道高一丈”!防守能力提升的同时,攻击能力也在与时俱进。目前,蓝队的工作已经变得非常体系化、职业化和工具化,主要变现如下。

1) 体系化

从漏洞准备、工具准备,到情报收集、内网渗透等,每个人都有明确的分工,有组织地形成团队作战能力,已经很少有一个人干全套的情况了。

2) 职业化

蓝队人员都来自各组织专职实战演习团队,有明确分工和职责,具备协同配合的职业操守,平时开展专业化训练。

3) 工具化

工具化程序持续提升,除了使用常用渗透工具,基于开源代码的定制化工具应用增多,自动化攻击被大规模应用,如采用多IP出口的自动化攻击平台进行作业。

从实战对抗的手法来看,现如今的蓝队还呈现出社工化、强对抗和迂回攻击的特点。

1) 社工化

利用“人”的弱点实施社会工程学攻击,是黑产团伙和高级威胁组织的常用手段,如今也被大量引入实战攻防演习当中。

除了钓鱼、水坑等传统社工攻击手段外,如今的蓝队还会经常通过在线客服、私信好友等多种交互平台进行社工攻击,以便更加高效地获取业务信息。社工手段的多变性往往会让防守方防不胜防。

2) 强对抗

利用0Day漏洞、NDay漏洞、免杀技术等方式与防守方进行高强度的技术对抗,也是近1-2年来蓝队在实战攻防演习中表现出的明显特点。特别的,蓝队人员大多出自安全机构,经过专业训练,因此往往会比民间黑客更加了解安全软件的防护机制和安全系统的运行原理,其使用的对抗技术也往往更具针对性。

3) 迂回攻击

对于防护严密,有效监控的目标系统来说,正面攻击往往难以奏效。这就迫使蓝队越来越多的采用“曲线救国”的攻击方式,将战线拉长:从目标系统的同级单位和下级单位入手,从供应链及业务合作方下手,在防护相对薄弱的关联机构中寻找突破点,通过迂回攻击的方式攻破目标系统。

第三章 蓝队四板斧——攻击的四个阶段

蓝队的攻击并非是天马行空的撞大运,而是一个有章可循、科学合理的作战过程。一般来说,蓝队的工作可分为四个阶段:站前准备、情报收集、建立据点和横向移动。我们也常将这个四个阶段称为蓝队工作的“四板斧”。

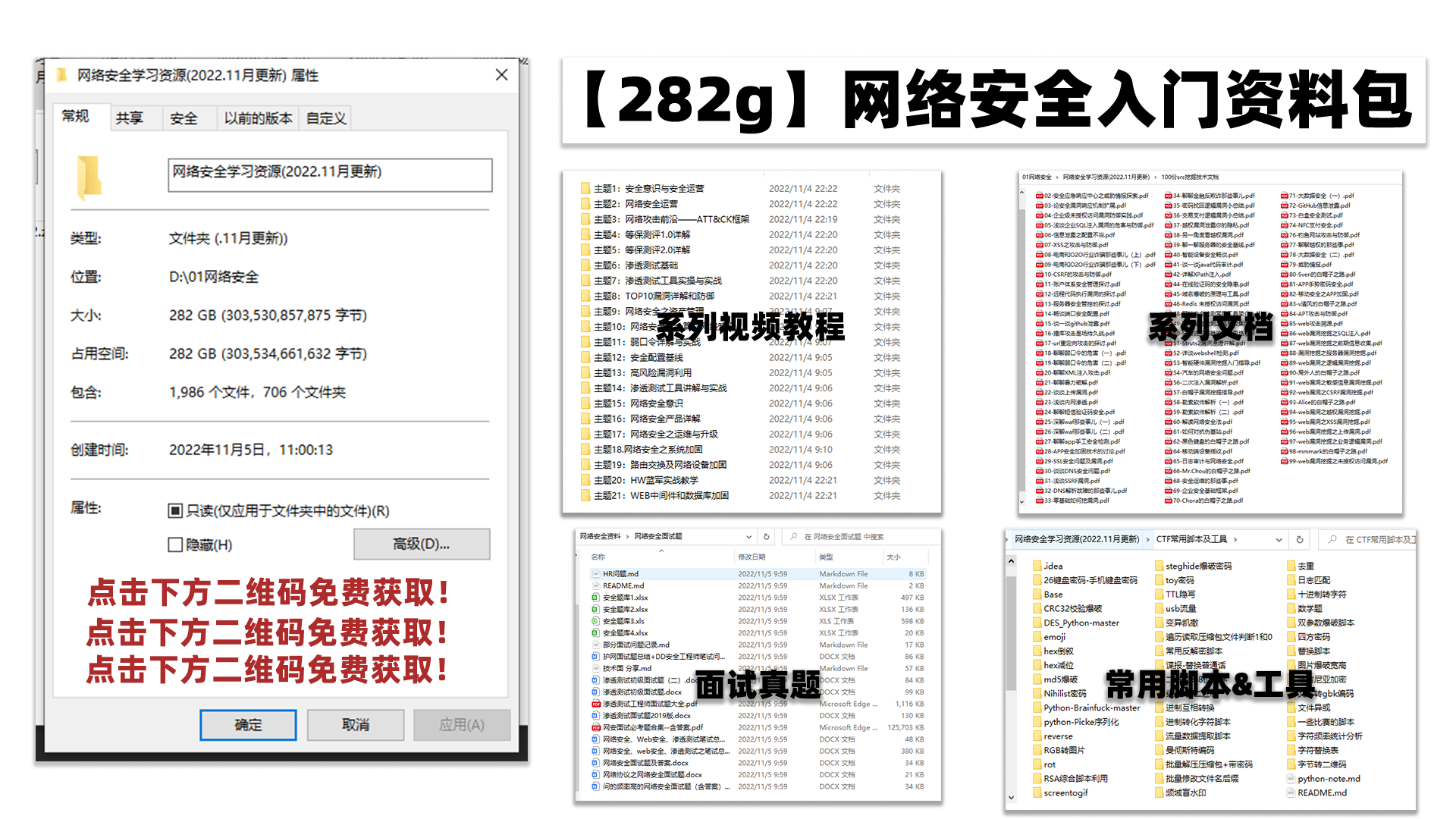

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

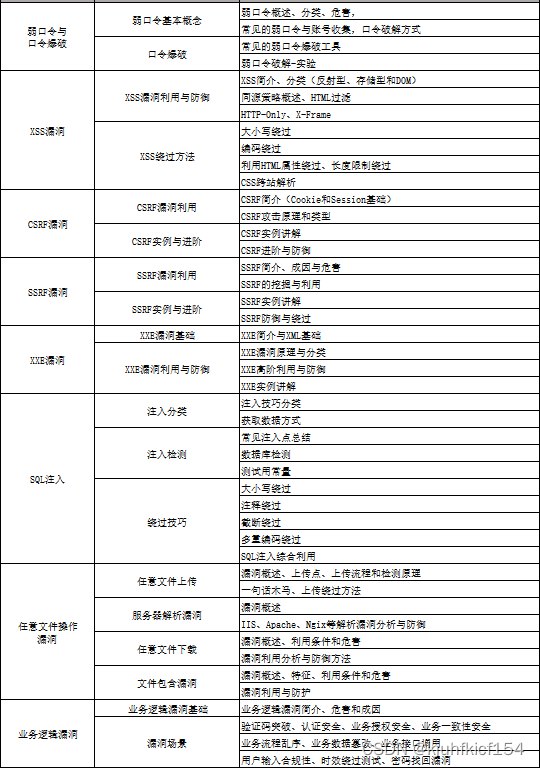

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全学习路线&学习资源

扫描下方卡片可获取最新的网络安全资料合集(包括200本电子书、标准题库、CTF赛前资料、常用工具、知识脑图等)助力大家提升进阶!

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

7万+

7万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?