pikachu 靶场安装与暴力破解

前言

首先安装 pikachu 靶场,解压到自己的WWW目录下

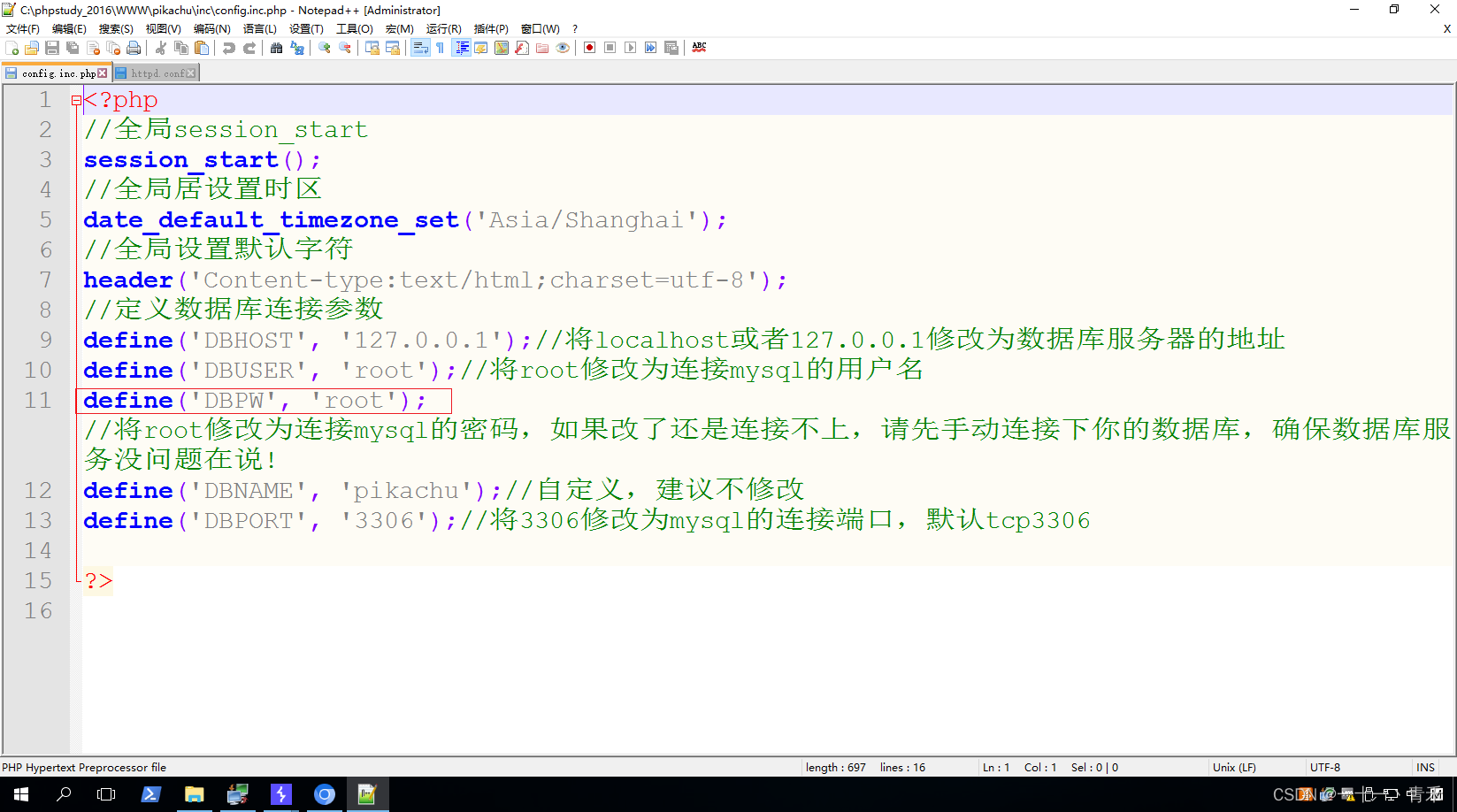

这里需要修改一下C:\..\WWW\pikachu\inc下的config.inc.php文件,主要是数据库的密码,刚解压出来的时候他是没用数据库密码的

就是第11行,还有

就是第11行,还有C:\..\WWW\pikachu\pkxss\inc 下的config.inc.php 文件,一样的配方

暴力破解

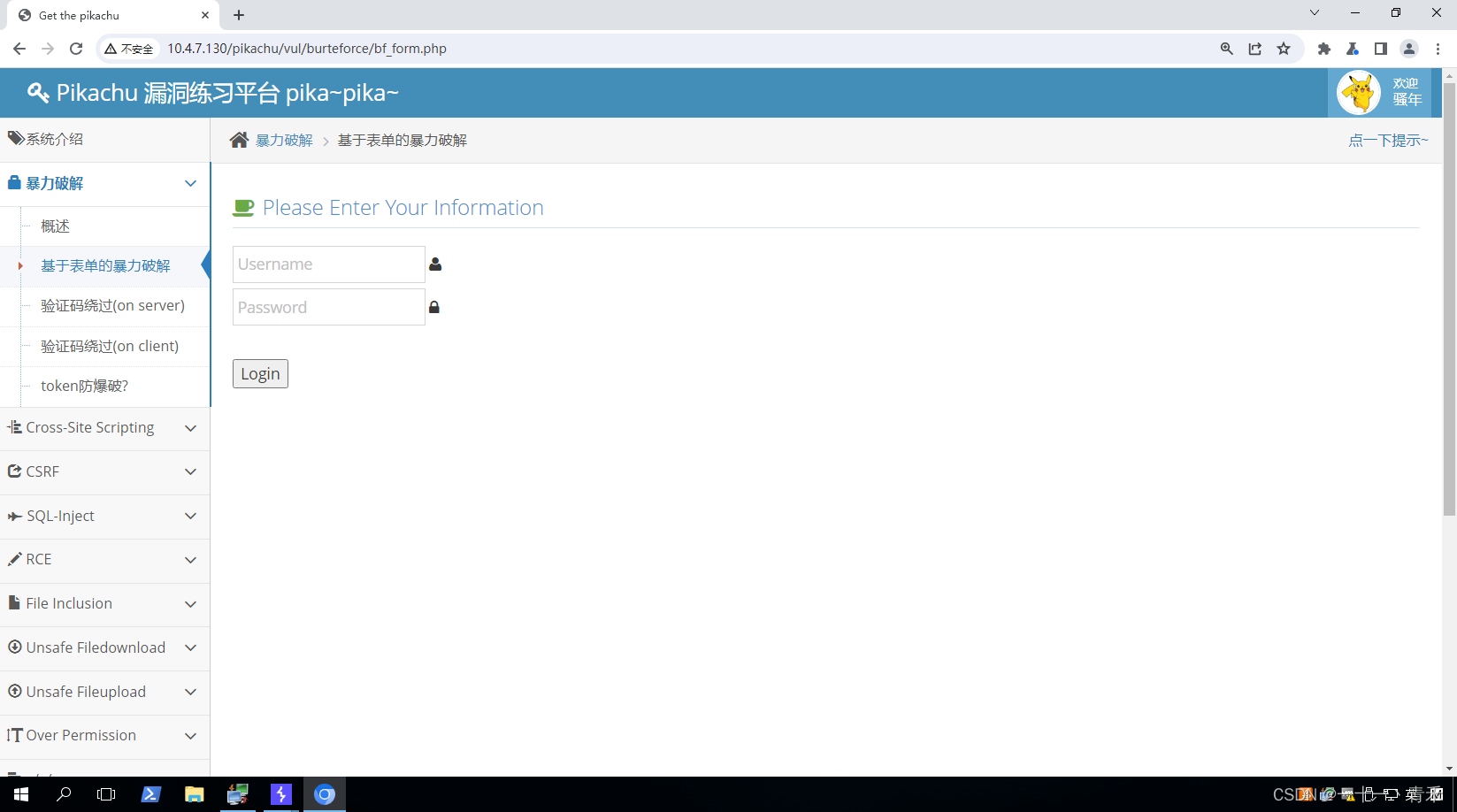

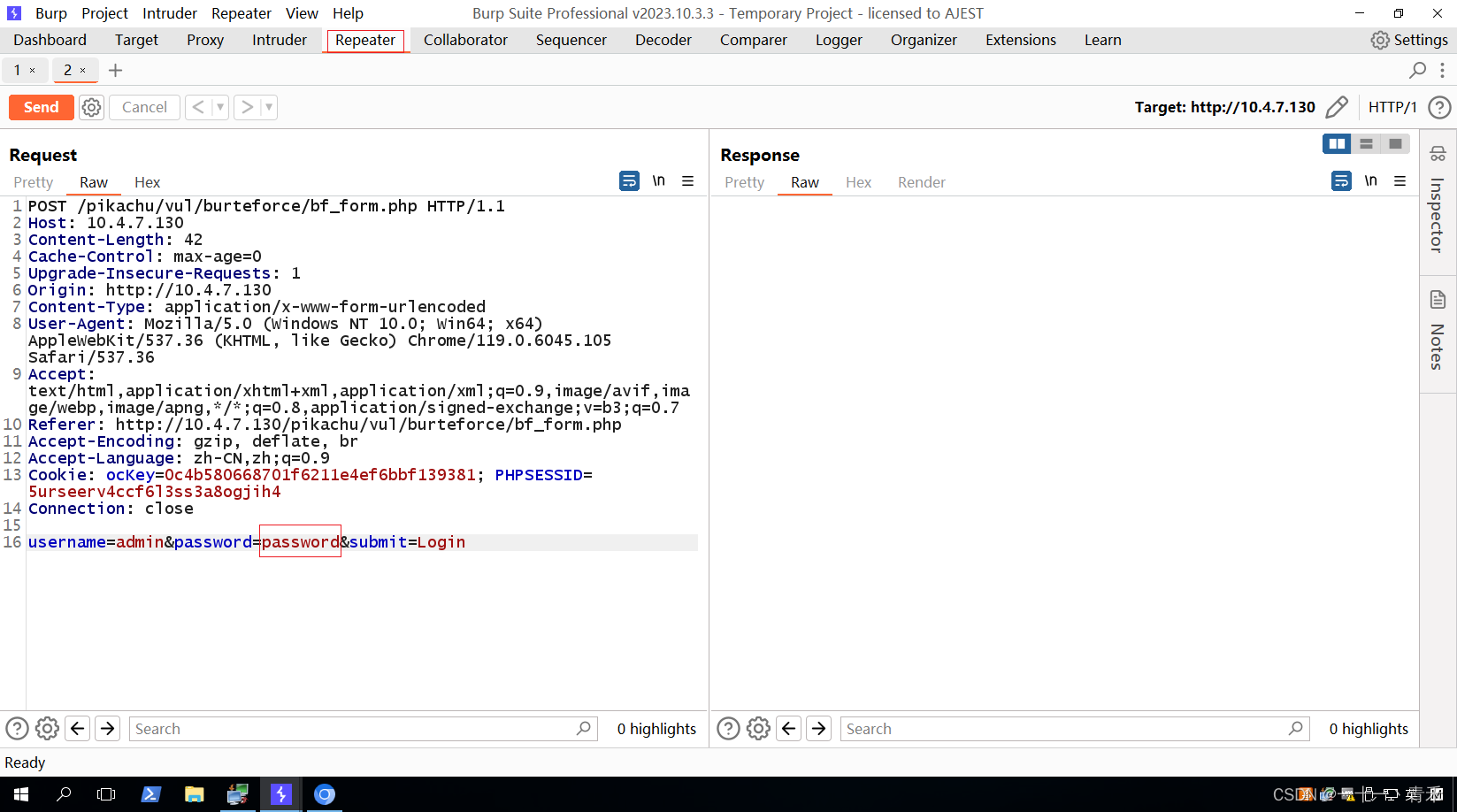

这里就是我们需要暴力破解密码的地方,首先要知道暴力破解是什么,我们可以抓包来看一下,尝试输入常规的账号和密码admin

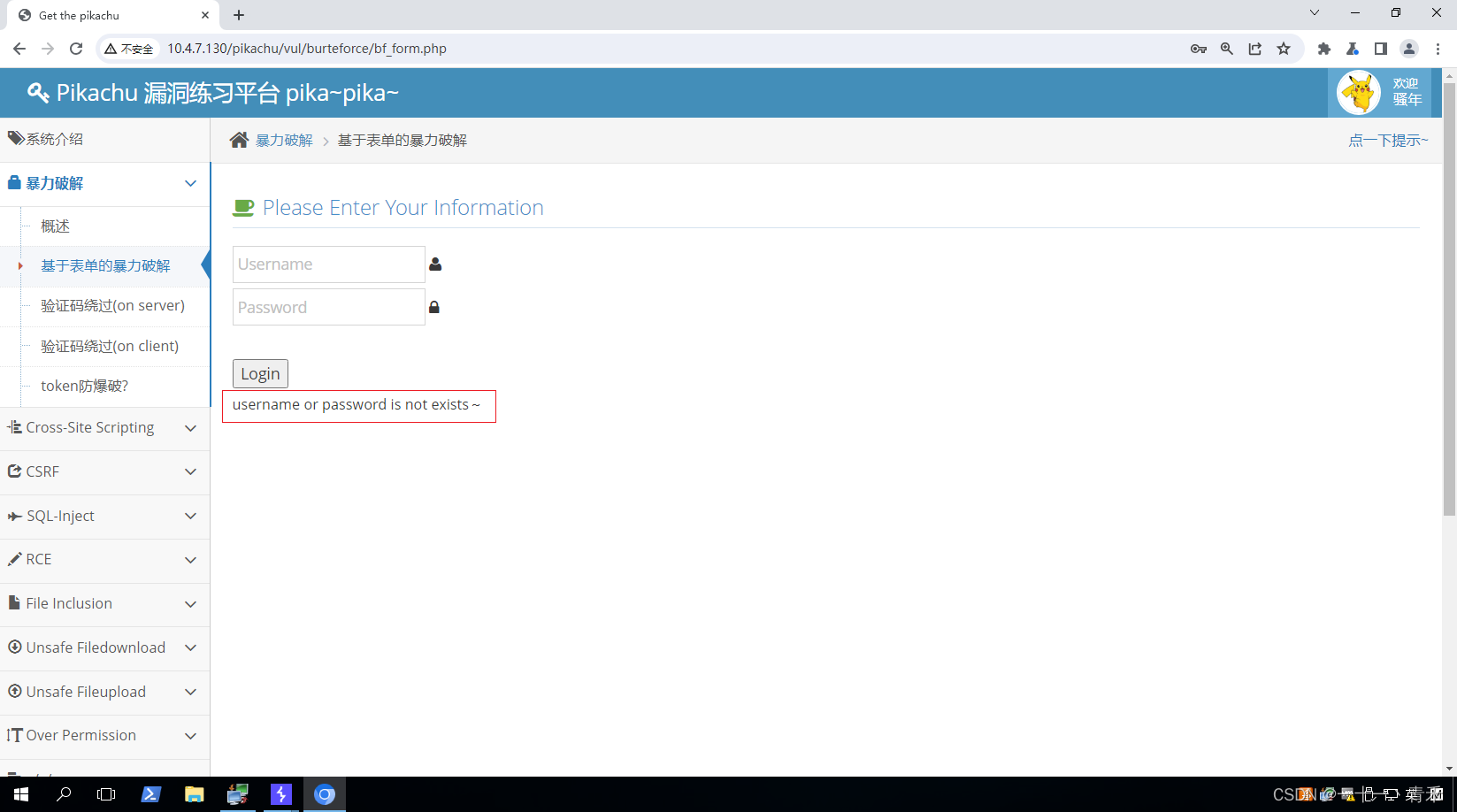

这里提示我们用户名或者密码不存在,看bp抓到的包

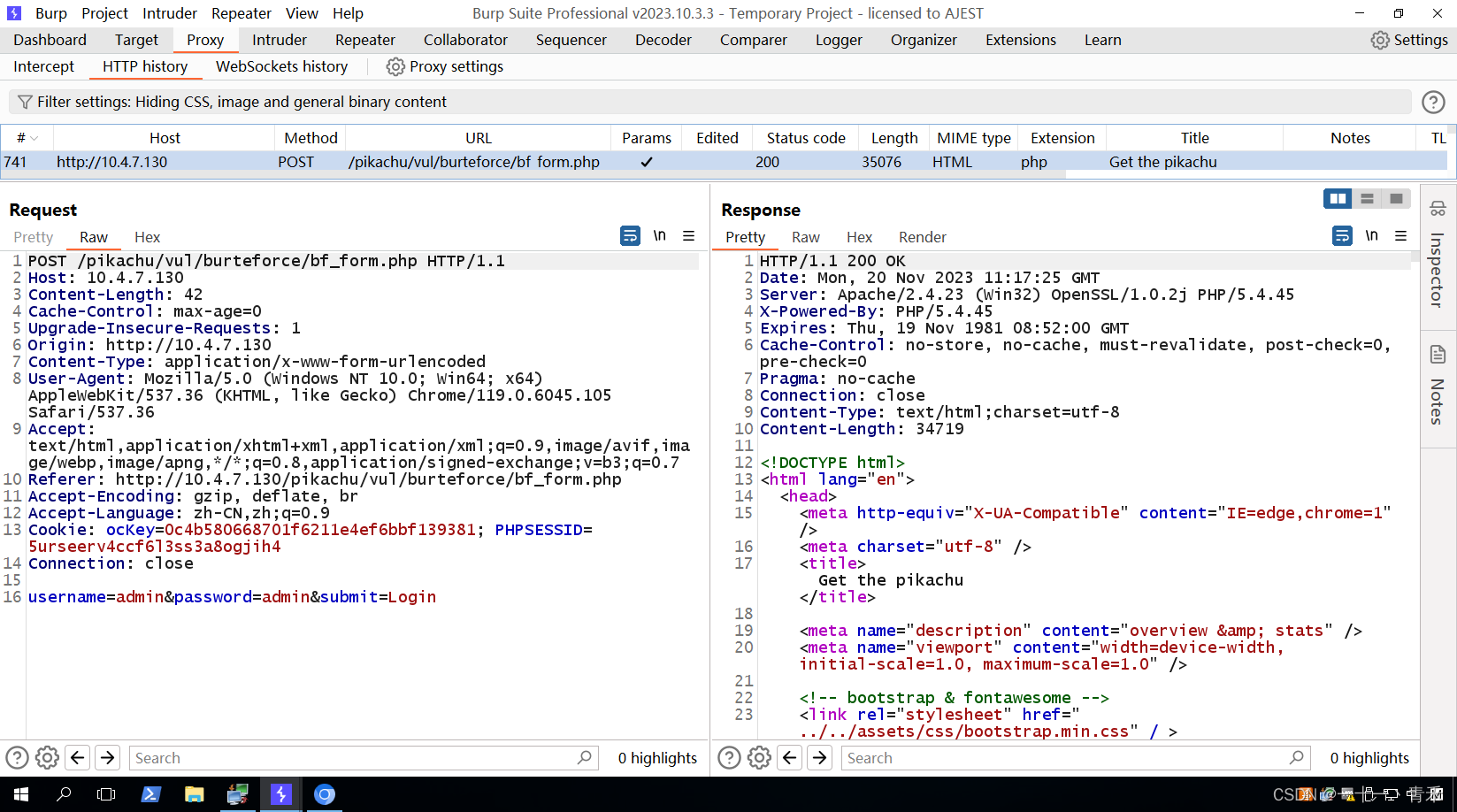

可以看到我们刚刚输入从参数被抓到了,我们可以在这里重新输入一个密码password

这里先是把包发送到了Repeater,密码也修改了,我们可以点Sand发送一下

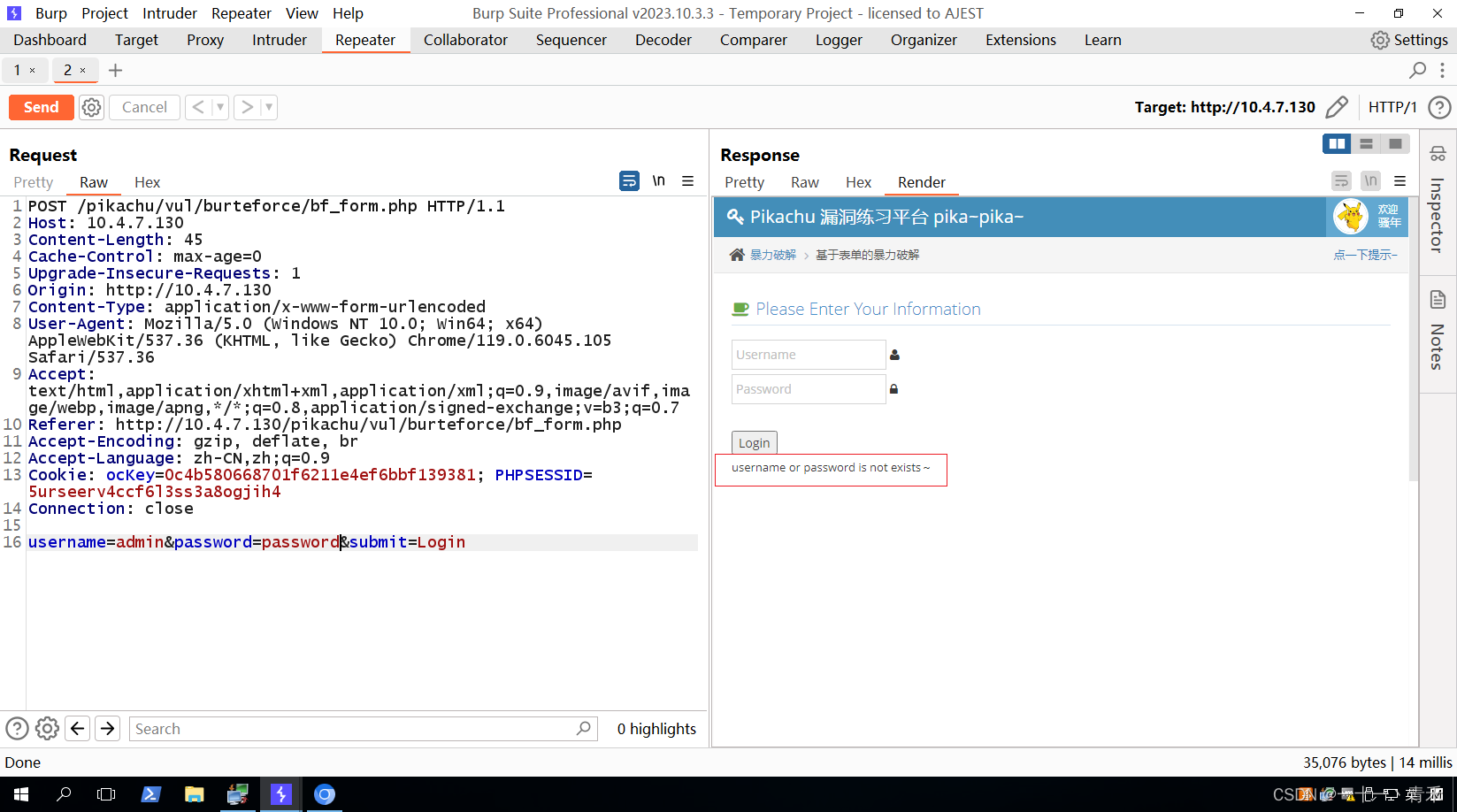

这里会接收一个包,这样看有点迷糊,可以点击Reader

看的出来密码还是错误,这个其实就是简单的密码爆破,需要手动输入,bp里面有一个密码爆破的工具,我们先把这个包发到Intruder

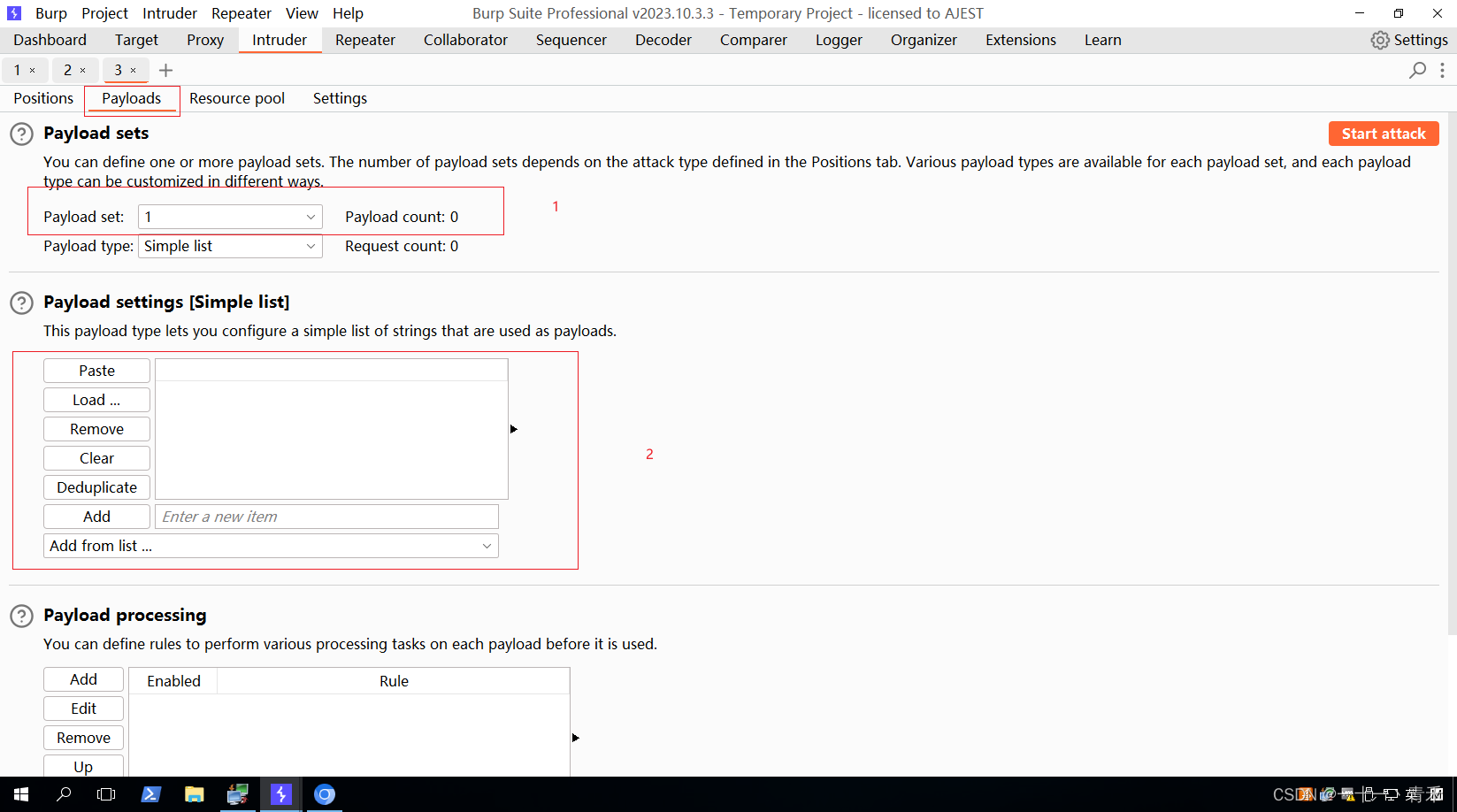

这里有四步,第一步就不多解释了,第二步是转换爆破方式,因为有两个参数,一个username 一个password ,所有我们需要使用这个集束炸弹,这个方法会依次遍历,第三步和第四步就是将需要爆破的参数给引用起来,但是要记住顺序

这里1所代表的就是我们刚刚的第三步,所选择的username 参数,2就是我们所需要添加的用户名本,另一个同理,需要在2那里添加自己的密码本

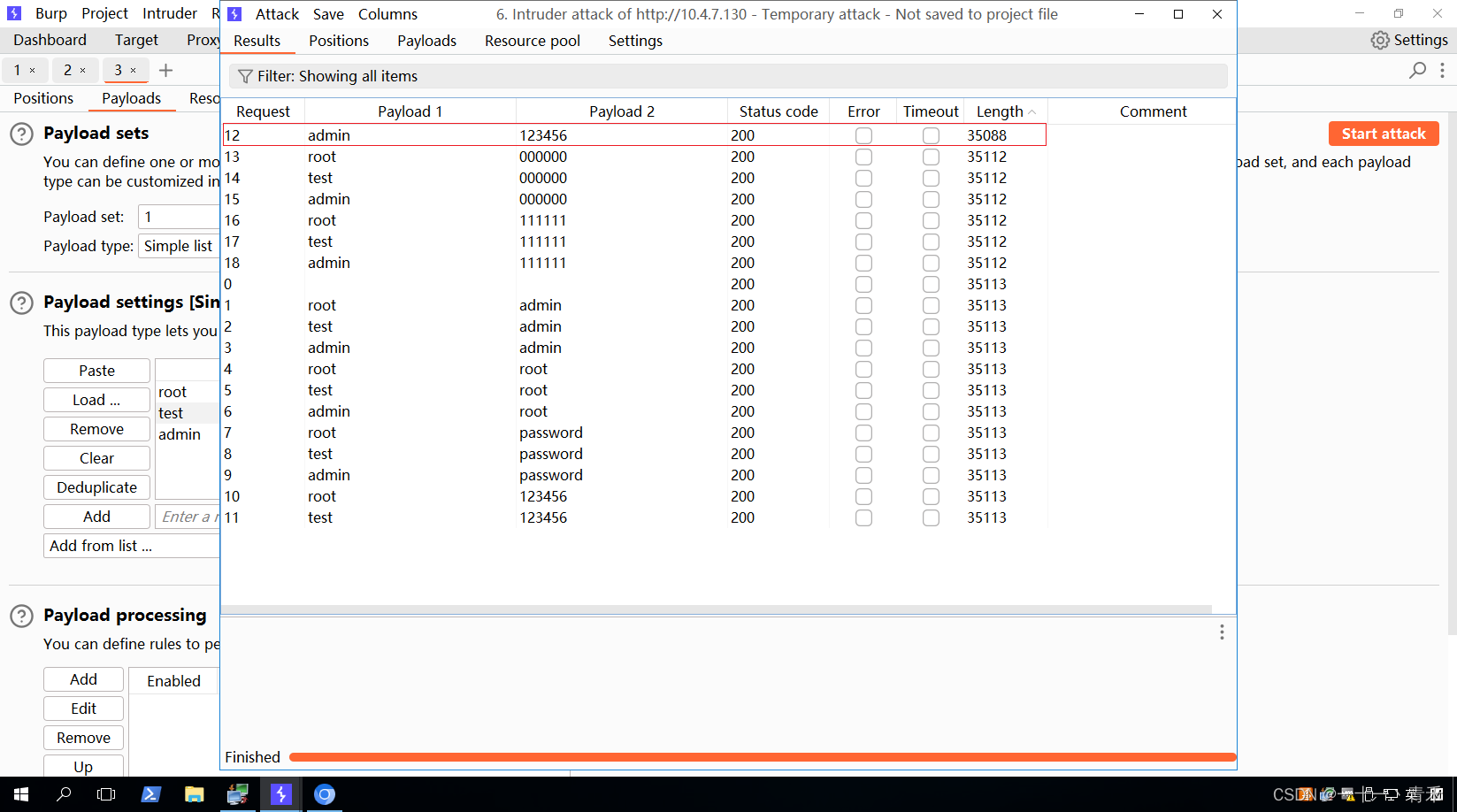

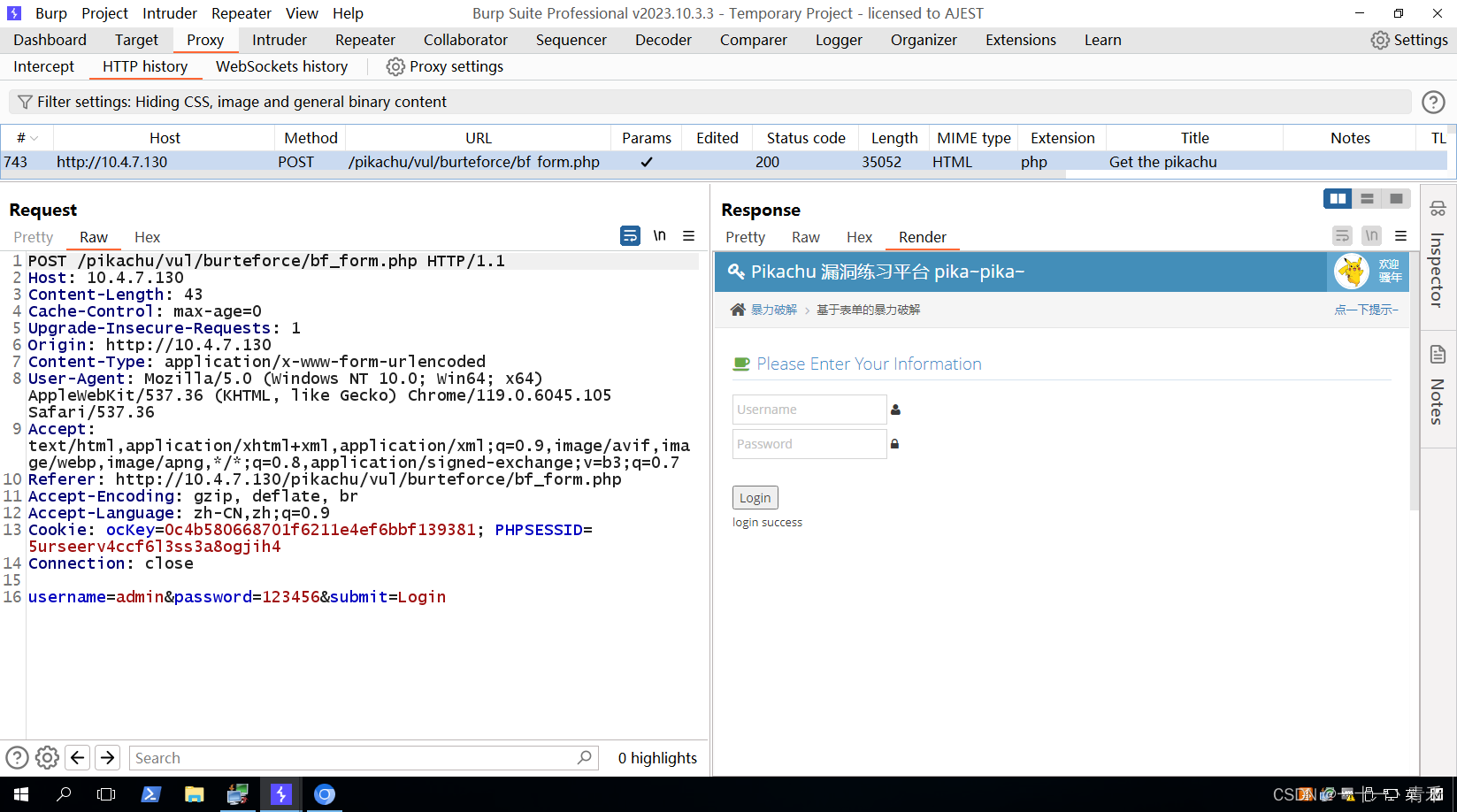

简单的示范一下,Payload 1 就是第一个参数,也就是我们的username,Payload 2 就是password ,Status code 就是响应码,200代表的是正常响应,这个其实也是我们爆破成功的一个依据,有时候响应码可能是其他的,如果出现一个200,说明密码就爆破出来了,再看Length 这里所代表的是字节长度(都是我瞎掰的,理解就好了),这里的长度和别的不一样,所有可能是密码,我们测试一下

这里就显示登录成功了,这个就是简单的密码爆破

1438

1438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?