此博客仅用于记录个人学习进度,学识浅薄,若有错误观点欢迎评论区指出。欢迎各位前来交流。(部分材料来源网络,若有侵权,立即删除)

本人博客所有文章纯属学习之用,不涉及商业利益。不合适引用,自当删除!

若被用于非法行为,与我本人无关

任务

- 任务一:使用nmap扫描某台靶机,给出并解读靶机环境的配置情况,撰写实验分析报告。

- 使用nmap扫描某台靶机,给出并解读靶机环境的配置情况

操作

- 使用nmap扫描靶机

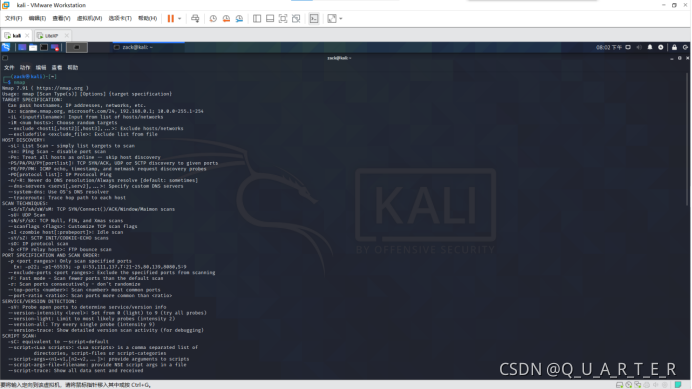

- 本来想在windows下使用zenmap替代,后续还是决定在kali下使用nmap进行扫描

- kali本身就有nmap以及众多工具,虽然物理机有zenmap

- 扫描的对象选取同一台电脑里开启的一台xp虚拟机

- 所以其实是内网的两台虚拟机进行操作

- winxp作为靶机大概是上面那个样子

- 然后kali里面的nmap也就绪了

- 要求是扫描指定靶机

- 那就是靶机的ip已知

- 直接进行扫描就可以了

- 给出并解读靶机环境的配置情况

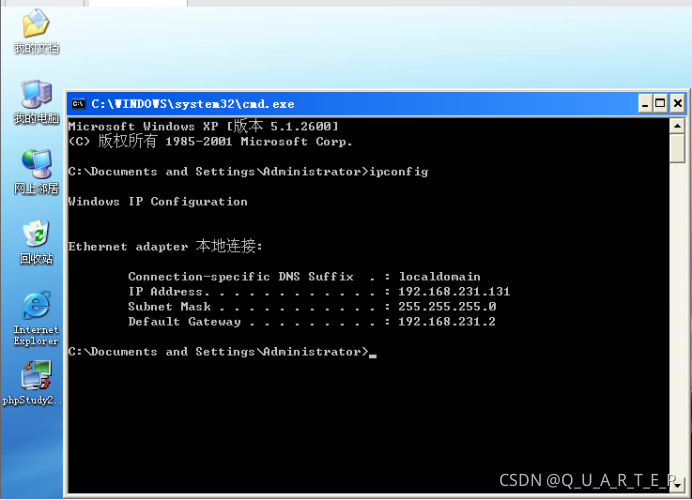

- 所以首先在xp下使用ipconfig查询内网

- 所以需要扫描的IP地址为192.168.231.131

- 内网地址知道也没什么

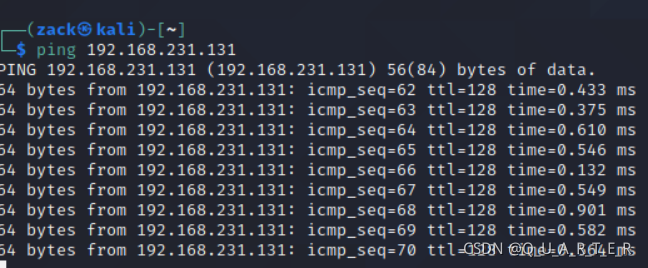

- 先ping一下

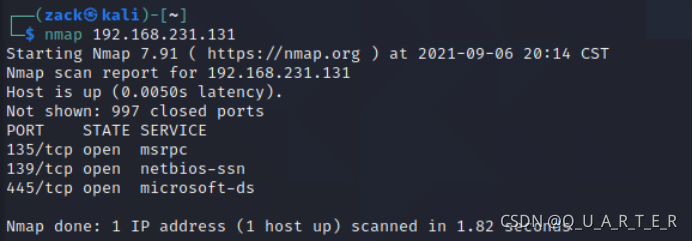

具体语句

01

nmap 192.168.231.131

- 返回了一些基本信息

其中135,139,445端口开启,并且有程序监听端口

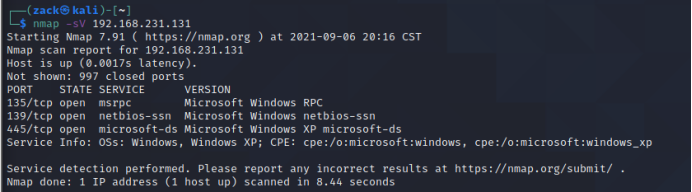

02

nmap -sV 192.168.231.131

- 得到了靶机的信息,操作系统为windows XP , 以及一些软件版本

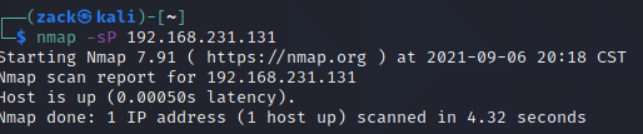

03

nmap -sP 192.168.231.131

- 判断主机状态活跃

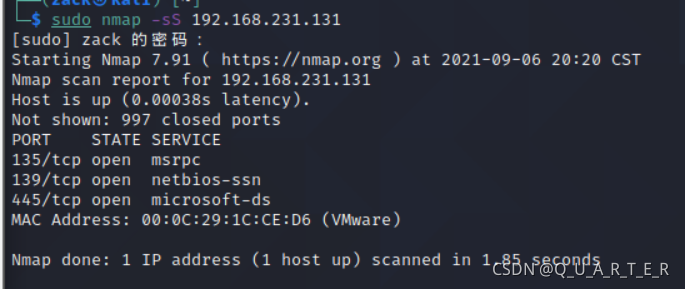

04

nmap -sS 192.168.231.131

- 查看tcp开放端口,并且得到了MAC地址

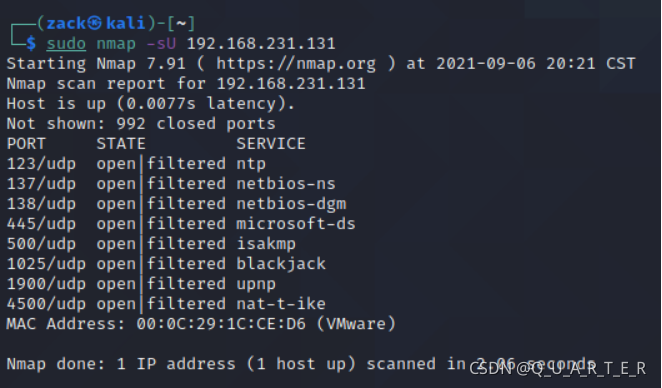

05

nmap -sU 192.168.231.131

- 查看UDP开放端口

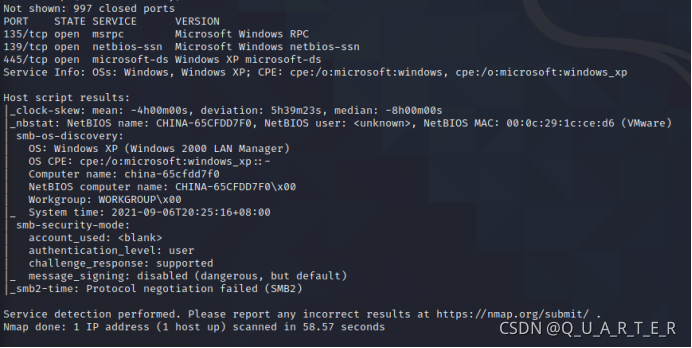

06

nmap -A 192.168.231.131

- 查看主机信息

- 包括主机名等信息

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?