CVE-2019-5544问题处理

这几天卫健委发出公告:

据通报,已经有黑客利用 VMware ESXi 服务器漏洞,对全球数千台服务器发起勒索软件攻击。VMware 官方已经证实 VMware 的这个漏洞在 2021 年的 2 月已经发布补丁进行修复。漏洞编号是CNVD-2021-12321,整改请参考2021年2月25日国家互联网应急中心的安全公告。

如遇重大网络安全事件,第一时间妥善处置并报告。

VMware原厂指导文档:

https://kb.vmware.com/s/article/76372?lang=zh_cn

直接说如何处理:

- 升级ESXi版本,这个没啥好说的

- 关闭OpenSLP服务

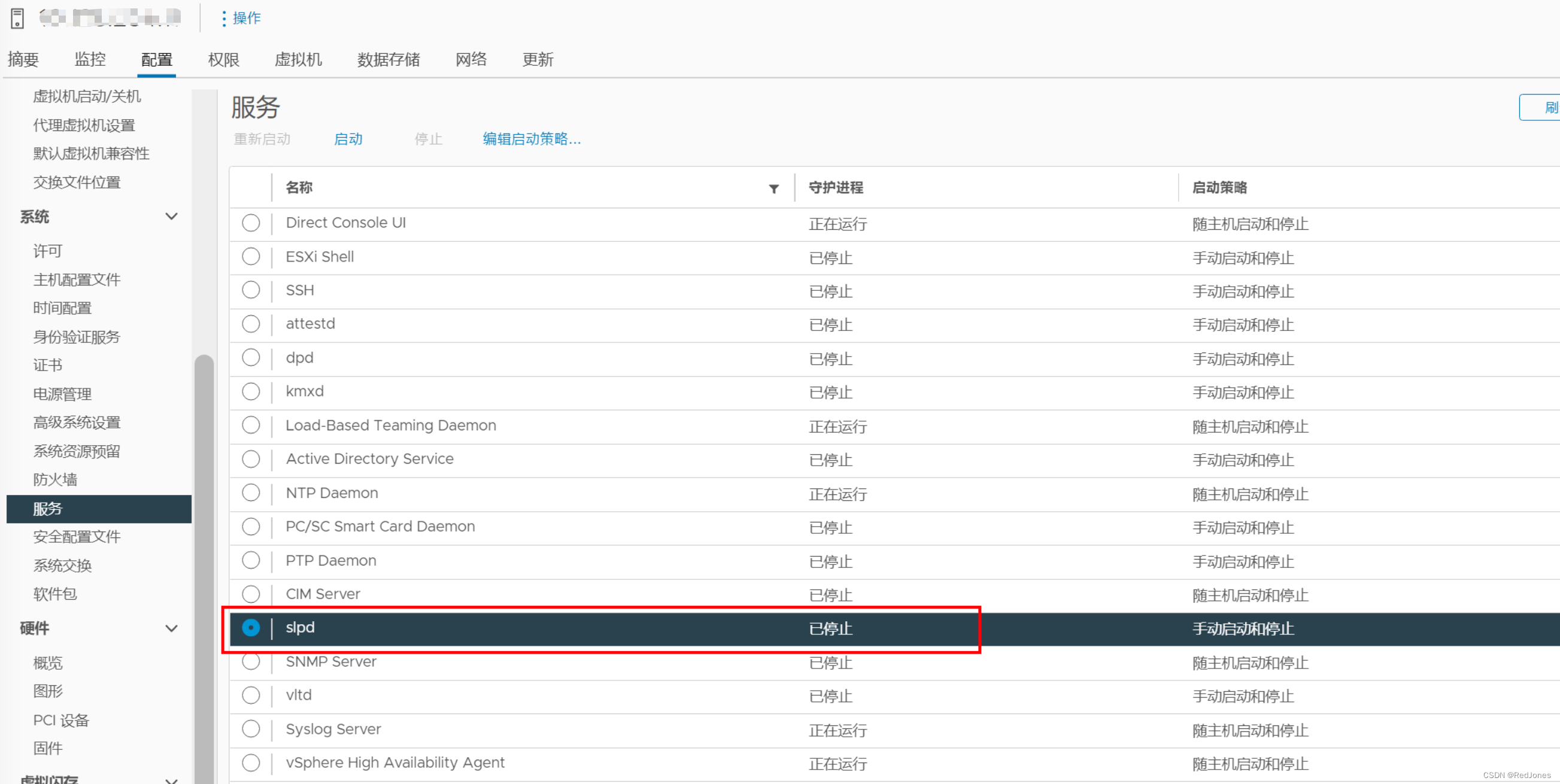

如何区分我的版本是不是需要处理这个漏洞?点击一台ESXi服务器,在右侧配置中,找到服务,在服务中查看有没有slpd服务,如果有,那么恭喜不用管了,新的版本都自动关闭的这个服务,如下图:

如果没有slpd服务,那么就要一台一台的ESXi服务器SSH登录关闭服务!

关闭操作如下:登录ESXi的SSH(服务中有SSH选项点击启动)

输入命令查看服务状态:

esxcli system slp stats get

关闭这个服务命令:

/etc/init.d/slpd stop

然后禁用这个服务:

esxcli network firewall ruleset set -r CIMSLP -e 0

然后设置哪怕ESXi重新引导后仍然生效的命令:

chkconfig slpd off

然后输入命令检查是否停止服务:

chkconfig --list | grep slpd

如果提示下面的off,就说明已经关闭了服务:

output:slpd off

4508

4508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?