windows基础

DOS基本命令与批处理

一、基本DOS命令

dir #查看目录

cd #路径转移(同盘下)

md #创建文件夹

rd #删除(空)文件

> #重定向符,覆盖。例:<文本> > <文件名(文件不存在自动创建)>.<拓展名>,>会覆盖前一次写的内容

>> #重定向符,追加。追加在上一次写入文件的内容后面

echo #打印,写

echo of #关闭命令回显

. #表示当前目录,常与cd连用

.. #表示上一级目录

/s #逐级,递归。rd /s即rd -r 递归删除文件夹及其子文件夹。windows下有时 / 等同于-

/q #不必确认提示。rd /s/q 删除当前目录所有文件夹,跳过确认提示即默认确认删除。注:/a 表示所有

type #查看文件内容(在cmd下显示内容),type 文件名.拓展

more #分页显示(命令 more)。type 文件名.拓展 | more 分页显示文件内容

| #管道符

copy #复制。

con #copy con 文件名(不存在自动创建),在屏幕下输入的文本全写入文件(ctrl+z停止)

del #删除。del 文件或文件夹名,删除文件或文件夹、文本。*.* 表示任何类型文件

attrib #修改文件属性。例:attrib +h <文件名>,给文件加隐藏(h)属性

+/- #attrib与+、-连用为加减属性。+s 提升为受保护系统文件,+a 只读属性

fsutil file createnew #生成指定大小的空文件,fsutil file createnew [路径]<文件名> <文件大小>

assoc #修改文件类型关联性。例:assoc.txt=exefile,将.txt文件关联为可执行文件

shutdow #加-s(/s)关机,-t定时,-a取消一切定时,-f强制

move #移动文件(同copy类似)。move [路径]文件名 [其他路径]

ren #重命名。ren 原名 新名

二、批处理文件

1、定义

批处理是指自上而下成批的处理每一个命令(DOS命令)

2、创建批处理文件

- 文件拓展:.bat

- 方法:新建一个.txt文本,写好DOS命令后改拓展名为.bat

3、批处理中的DOS命令

pause #暂停

color #cmd界面颜色设定

title #批处理标题(cmd界面)

ech. #空一行,打印一行空格

>nul #除去命令回显,将界面所有输出重定向到nul中。

: #定义命令区块,: 区块1

goto #跳转。goto 区块名,跳转到指定区块

start #启动。只写start是默认打开cmd,后可接程序或者网址

userprofile #当前电脑登录账户名(变量)

%变量名% #取变量值

set #设定变量

/p #选项。例:set /p a= ,批处理文件运行到此命令暂停至输入a的值

if #if条件语句

exit #退出命令执行

ntsd #强制关闭程序或进程:ntsd -c q -pn 程序名/进程

#windows 2003(或xp)蓝屏:nstd -c q -pn winlogo.exe(windows登录进程)

taskkill #结束进程或程序。/f 强制,/im 指定某个程序。taskkill /f /im <程序>

windows Server系统服务

一、用户与组管理

1、用户

-

每个用户登录系统后,拥有不同的操作权限

-

每个账户有自己唯一的SID(安全标识符)

-

例:SID:S-1-5-21-4······14852678-500 系统(电脑)ID+用户ID(UID)

windows 系统管理员admininstratr 的UID是500.普通用户UID从1000开始。linux系统root账户UID为0

-

注意:

- 不同账户拥有不同权限,为不同账户赋权限也就是为不同账户的SID赋权限。查看SID值:whoami/user

- 账户密码存储位置(hash密文保存,只能暴力破解/撞库):C:\windows\system32\config\SAM

- windows账户默认密码最长有效期42天

-

用户配置文件

每个用户都有自己的配置文件(家目录)在用户第一次登录时自动产生 。

路径:win7/win8 C:\用户\ ; win2003/xp C:\Documents and settings

2、内置账户

-

给人使用的账户

administrator #管理员账户

guest #来宾账户

-

计算机服务组件相关的系统账户

system #系统账户(权限至高无上)

local services #本地服务账户(权限相当于普通账户)

network services #网络服务账户(权限等于普通账户)

3、用户相关DOS命令

net user #列出本机所有用户

net user <用户账户> #列出用户名详细信息

net user <账户> <密码> #为用户名修改密码

net user <账户> <密码> /add #新建账户

net user <账户> /del #删除账户

net user <账户> /active:yes/no #激活或禁用账户

4、组

- 作用:简化权限的赋予

- 赋权限的方式

- 用户 ==> 组 ==> 赋权限

- 用户 ==> 赋权限

5、内置组

内置组权限默认已经被系统赋予:

administrator #管理员

guests #来宾组

users #普通用户组

network···· #网络配置组

print····· #打印机组

Remde Desktop #远程桌面组

6、组管理DOS命令

net localgroup #查看组列表

net localgroup <组名> #查看该组成员

net localgroup <组名> /add #创建一个新的组,/del,删除组

net localgroup <组名> <用户名> /add #添加用户到组,/del,从组中删除用户

二、服务器远程管理

1、远程管理的类型

- 远程桌面(图形,mstsc)

- telnet(命令行) ,注意:telnet 依赖于telnet协议

2、远程桌面

- mstsc(远程桌面管理)。注意:登录时需要用管理员账户和有远程访问权限的服务器账户

- 步骤

- 首先配置网络,并实现客户机与服务器可以互通

- 服务器开启允许被远程控制:桌面右键属性=>远程设置=>选择允许为远程管理

- 客户机上:开始=>运行=>输入mstsc 打开远程连接工具

- 在mstsc输入服务器Ip并点击确认

- 输入服务器账号及密码

注意:使用管理员账号登录,需要在服务器上将该用户加入到远程桌面内置组Remote Desktop users 中

3、telnet(命令行)

- 启动telnet服务(services.msc==>telnet启动)

- telnet <目标ip>/+端口号 ,远程连接服务器,用户需要有telnet权限

- netstat -an,查看本地所有开放端口

补充:telnet默认端口:23,远程桌面:3389,文件共享端口:445

host文件位置:C:\windows\system32\drivers\etc\

三、破解windows密码

1、五次shift漏洞(粘滞键)

注意:粘滞键在system32目录下

- 非正常关机,未完全关机时强制关机,win7系统2次左右,win10系统3次左右

- 出现 “windows错误恢复”界面 ==> 启动“启动修复”

- 启动修复 “无法解决”==> 取消 ==> 查看问题详细信息

- 打开最后一个链接(一个记事本) ==> sethc(粘滞键)改名 ==> 复制cmd改名为sethc

破解相关:

cmd:C:\windows\system32\cmd

账户密码:C:\windows\system32\config\SAM

net user <用户名> “ ” #双引号,将用户密码设置为空

2、利用PE破解

PE:微型维修操作系统

- 制作PE:PE制作软件(u深度增强版)、U盘(PE启动盘)

- 在目标电脑上插入PE盘,进入BIOS界面。选中boot 调节U盘(或光驱)位置(向上调),选中运行winPE光盘微型维修系统,选择桌面上破解windows登录密码

NTFS权限与安全应用

一、NTFS安全权限

1、概述

- 通过设置NTFS权限,实现不同的用户拥有不同的访问权限。

- 分配了正确的访问权限后,用户才能访问其资源。

- 设置权限防止资源被篡改、删除。

2、文件系统概述

-

文件系统即在外部存储设备上组织文件的方法

-

常见文件系统

- FAT:windows系统

- NTFS:windows系统

- EXT:linux系统常见

-

注意:FAT转化为NTFS:convert 盘符:/fs:ntfs 。此方法数据不丢失,但不可逆

3、NTFS文件系统特点

-

提高磁盘读写性能

-

可靠性

- 加密文件系统

- 访问控制列表(设置权限),简称ACL

-

磁盘利用率

- 压缩

- 磁盘配额

-

支持单个文件大于4个G

4、修改NTFS权限

-

取消权限继承

- 作用:取消后,可以任意修改权限列表

- 方法:文件夹右键属性—安全—高级—去掉一个对号—选择复制即可

-

文件及文件夹权限

- 完全控制:拥有读取、写入、修改、删除及特殊权限

- 修改:拥有读取、写入、修改、删除文件的权限

- 读取和执行:拥有读取及执行文件的权限

- 读取:拥有读取文件的权限

- 特殊权限:控制文件权限列表的权限

- 写入:拥有修改文件内容的权限

- 文件夹权限与文件权限类似

-

权限累加

当用户同时属于多个组时,权限是累加的

-

拒绝最大

当用户权限累加时,如果遇到拒绝权限,拒绝最大

-

取得所有权

默认只有administrator有这个权限

作用:可以将任何文件夹的所有都改为adminstrator

-

强制继承

作用:强制继承父子关系

方法:文件属性—安全—高级—勾上第二个对号即可

-

文件复制对权限的影响

文件复制后,文件的权限全被目标文件夹的权限覆盖

二、文件共享服务器

1、概述

通过网络提供的文件共享服务,提供文件下载和上传服务(类似于FTP服务器)

2、创建共享

- 方法:文件夹右键属性—共享—开启共享—设置共享名—设置共享权限

- 注意:

- 在本地登录时,只受NTFS权限的影响

- 在远程登录时,将受共享及NTFS权限的共同影响,但取交集

- 所以建议设置权限为everyone完全控制然后具体的权限需求在NTFS权限中设立

3、访问共享

在开始运行/或我的电脑地址栏中,输入UNL地址

示例:\ \文件共享服务器ip

\ \文件共享服务器ip\共享名

4、隐藏共享文件

- 创建方法:共享名$

- 访问方法:\ \服务器ip\共享名$

5、相关DOS命令

net share #列出共享文件列表

net share 共享名 /del #删除共享

注意:创建隐藏共享

例:net share C$=C:

6、屏蔽系统共享自动产生

-

打开注册表

打开注册表编辑器:regedit

-

定位共享注册表位置

HKEY_LOCAL_MACHINE\system\currentcontrolset\services\LanmanServer\Parameters\

右键新建REG_DWORO类型的AutoShareServer 键,值为0

7、关闭445服务

可以通过关闭445端口来屏蔽病毒传入(如勒索病毒等)

- 方法1:打开services.msc,并停止及禁用server服务

- 方法2:禁止被访问445,配置高级安全防火墙—入站规则(在win7及以上系统,win8及以上)

DHCP与DNS

一、DNS部署与安全

1、定义

DNS:Domain Name Service,域名服务

2、域名组成

-

域名概述

- 如’www.sina.com.cn’是一个域名,从严格意义上讲,'sina.com.cn’才被称为(全球唯一)域名,而’www’是主机名

- '主机名.域名’称为完全限定域名(FQDN)。一个域名下可以有多个主机,域名全球唯一,那么’主机名.域名’肯定也是全球唯一的

- ’主机名‘一般根据主机功能而命名的(站长自定义),如网站是’www’,博客:‘blog’,论坛:‘bbs’

-

域名组成

树形结构:

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6qVC3rTd-1678849074707)(img/image-域名结构.png)]](https://img-blog.csdnimg.cn/f9a0afb6efcf4169b7583b7f18da594f.png)

-

注意:

-

根域 ·

-

顶级域名:

国家顶级域:cn jp hk uk ·····

商业顶级域:com:商业机构,edu:教育机构,org:民间机构,net:互联网机构

例:www(主机名/二级域名).baidu(一级域名).com(顶级域名).(根)

-

3、DNS服务器

-

监听端口:TCP 53;UDP 53

-

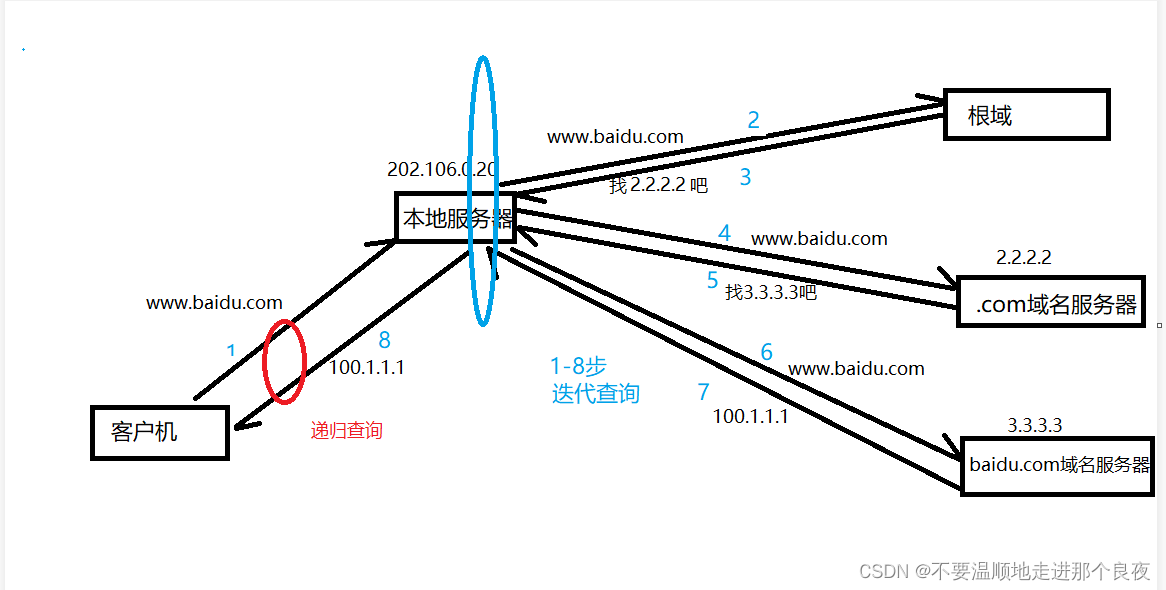

DNS解析种类

- 按查询方式

- 递归查询:客户机与本地DNS服务器之间

- 迭代查询:本地DNS服务器与根等其他DNS服务器的解析过程

- 按照查询内容分类

- 正向解析:已知域名,解析IP地址

- 反向解析:已知IP地址,解析域名

- 按查询方式

-

DNS解析过程

-

DNS服务器搭建过程

- 要求网卡ip是静态IP地址

- 安装DNS服务器插件(也就是开启TCP及UDP53端口)

- 创建区域文件(负责一个域名后缀的解析,如baidu.com为域名后缀,一台服务器内可存放多个区域文件)

- 新建A记录(右键)

-

DNS客户机如何解析

-

指向DNS(指定一个DNS服务器)

-

手工解析域名:nslookup <域名>

注意:手工解析时会进行一个反向解析

-

-

DNS服务器处理域名请求的顺序

-

DNS高速缓存

-

DNS区域配置文件

-

DNS转发器

-

根提示

注意:客户机 ipconfig /flushdns #刷新(清除)本地DNS缓存服务 ipconfig /displaydns #显示电脑dns缓存

-

-

域名解析记录类型

- A记录:正向解析记录

- CNAME记录:别名

- PTR记录:反向解析目录

- MX:邮件交换目录

- NS:域名服务器解析

-

DNS服务器分类

- 分类:主要名称服务器、辅助名称服务器、根名称服务器、高速缓存服务器

- 客户机请求顺序:DNS缓存 ——> 本地host文件——>根本地DNS服务器

二、DHCP部署与安全

1、DHCP概念

- 定义:Dyname Host Configure Protocol,即动态主机配置协议

- 作用:自动分配ip地址

- 地址池/作用域:ip、子网掩码、网关、DNS、租期,DHCP协议端口号是UDP 67/68

- 优点:减少工作量、避免ip冲突,提高地址利用率。

2、DHCP原理

也称为DHCP租约过程,分为4个步骤:

-

发送DHCP Discavery 广播包(客户机)

客户机广播请求IP地址(包含客户机的MAC地址)

-

响应DHCP offer广播包

服务器响应提供的IP地址(但无子网掩码,网关参数)

-

(客户机)发送DHCP Request 广播包

客户机选择ip(也可以认为确定使用哪个ip)

-

发送DHCP Ack 广播包(服务器)

服务器确定了租约,并提供网卡详细参数ip、网关、DNS、租期等

3、DHCP续约

当租期过了50%以后,客户机会再次发送DHCP Request 包,进行续约。如果服务器无响应,则继续使用并在87.5%再次发送DHCP Request 包,进行续约,如仍无响应,将释放IP地址,及重新发送DHCP Discovery 广播包来获取IP地址。(当无任何服务器响应时,自动给自己分配一个ip:1699.254.x.x/16。全球统一,无效地址,用于临时内网通信)

4、部署DHCP服务器

-

IP地址固定(服务器必须固定IP地址)

-

安装DHCP服务插件(开放67、68端口)

-

新建作用域及作用域选项

-

激活

-

客户机验证:

相关DOS命令: ipconfig /release #释放ip(取消租约,手动配置ip地址也可释放租约) ipconfig /renew #重新获取ip(有ip时,发request续约)

注意:

-

DHCP服务器中地址保留:使某一用户动态分配一个固定ip(需要该用户MAC地址)

-

DHCP备份:将DHCP服务器备份为文件,在其他电脑找到该文件可恢复服务器

-

选项优先级:作用域选项 > 服务器选项

当服务器上有多个作用域时,可以在服务器选项上设置DNS服务器

5、DHCP攻击与防御

-

攻击DHCP服务器:频繁的发送伪装DHCP请求,直到将DHCP地址池资源耗尽

防御:在交换机(管理型)的端口上做动态MAC地址绑定(动态、静态、绑定)

-

伪装DHCP服务器攻击:hack通过将自己部署为DHCP服务器,为客户机提供非法ip

防御:在交换机上,除合法DHCP服务器所在接口外,全部设置为禁止发送DHCP offer包

网站服务

一、web服务部署

1、概述

- web服务器(网页服务器或http服务器)使用的是HTTP或HTTPS

- 端口号:HTTP协议:TCP 80。HTTPS协议: TCP 443

- web服务器发布软件:

- 微软:IIS(可发布web网站和FTP站点)。注:服务器系统自带

- linux:Apache/LAMP/Tomcat/nginx

- 第三方:phpstudy、XAMPP······

2、部署web服务器

- 配置静态ip地址

- 安装IIS-web插件

- 停用默认站点

- 新建网站——地址端口绑定——指定站点路径——设置权限

- 设置默认文档(设置首页)

注意:

- 一台服务器同时发布多个web站点

- 不同的ip,相同的端口

- 相同的ip,不同的端口

- 相同的ip,相同的端口,不同的域名(主机头)

3、站点类型

- 静态网站:一般文件拓展为.html或.htm。无后台数据库

- 动态网站:一般拓展名为.asp或.php等(.asp一般在windows系统),有后台数据库,asp和php都可以连接前台页面和后台数据库。需打开网站拓展 Active Server Pages,注:动态标签

二、FTP服务部署

1、概述

- FTP:File Transfor Protocol 文本传输协议

- 端口号:TCP 20/21

2、FTP工作方式

- 主动模式:客户机主动访问服务器21端口,客户机随机打开一个端口并告知服务器,服务器打开20端口(临时)与客户机连接,传输。

- 被动模式:客户机主动访问服务器21端口,告知服务器将采用被动方式,服务器随机打开一个随机端口并告知客户机,客户机向该端口拨号,该端口与客户机建立连接,传输信息。

3、部署FTP服务器

- 配置静态ip

- 安装IIS-FTP软件

- 使用默认站点或建立新的站点。注意:用户最终权限为FTP权限与NTFS权限取交集,一般放松FTP权限,严格NTFS权限。

- 去掉匿名访问。

第三方软件:

服务端:FTPServer.exe、Serv_U6406(Serv_u),客户机:8uftp

域

一、域与活动目录

1、概述

-

域指一种工作环境

-

内网环境:

- 工作组:默认模式,“人人平等”,(平等指内网中计算机之间),不方便管理。

- 域:非”人人平等“,将计算机间存在管理和被管理关系,实现集中管理,统一管理。

-

林:多个域关联(网线连接)组成域数,域树与域树之间建立联系组成林(域林)林的名字以其中第一个域名命名

2、域的组成

- 域控制器(域控服务器):DC(Domain Controller)

- 成员机(成员机间平等),成员机域名:主机名(成员机名)+域名.com。(.com可理解为域姓,域名.com合称域名)

3、活动目录

- 活动目录(AD):Active Directory

- 特点:集中管理/统一管理。成员机使用AD中的域账户

二、域的部署与管理

1、部署域

- 安装域控制器——就生成了域环境(域环境包括DNS服务器,一般与域控在一块)

- 安装活动目录——就生成了与控制器

2、示例

以windows server 2008为例:

- 开启2008虚拟机,并桥接到任意一个虚拟网卡

- 配置静态ip地址

- 开始、运行、输入dcpromo、安装活动目录、安装DNS(配ip时指定DNS)、新林建新域、写林名(第一个域名)、设置林的功能级别(第一个域的功能级别需为林中级别最低的)、设置域功能级别(与林类似)。示例:旋钮2003、域的FQDN(xx.com)、设置目录服务还原密码xxxx、勾选安装后重启。

- 在DC上登录域xx\administrator、DC的本地管理员升级为域管理员。

- 验证AD是否安转成功:

- 计算机右键属性——所属域

- DNS服务器中是否自动创建xx.com区域文件及自动注册DC域的域名解析

- 开始、管理工具、AD用户和计算机:

- computer下包含:普通域成员机列表

- users:域账号

三、组策略高级应用

1、pc加入域

- 配置ip,并指DNS(即域控制器与DNS服务器在一块)

- 计算机右键属性、更改、加入xx.com域(若用域管理员加入,用户无法退出域)

- 重启加入域后,成功使用域用户登录登录成员机

2、组策略

-

域用户登录名:域名.com/成员机(管理员)用户

- 本地管理员组:administrators

- 域管理员组:Domain Admins

-

OU:组织单位

- 类似于计算机中的组,作用一样但目的不一样,OU为了下发组策略

- 作用:用于归类域资源(域用户、域计算机、域组)。OU可管理计算机及其他用户

-

组策略

- 组策略:Group Policy,GPO

- 作用:通过组策略可以修改计算机的各种属性,如开始菜单、桌面背景、网络参数等。

- 组策略在域中是基于OU来下发的(重点)

- 组策略在域中下发后,用户的应用顺序是:L(lock 本地)、S(站点)、D(域)、OU(组织单位)

-

强制:上级对下级,上级强制下级继承上级策略

-

阻止继承:下级对上级,下级不继承上级策略(前提是得有自己的策略)

注意:当上级强制与下级阻止继承同时设置,强制生效

PKI技术与应用

1、概述

- 作用:通过加密技术和数字签名保证信息的安全

- 组成:公钥加密技术、数字证书、CA(证书颁发机构)、RA

- 信息安全三要素:机密性、完整性、身份验证/操作的不可否认性

- kpi的使用领域:SSL/HTTPS、IPsecVPN、部分远程访问VPN

2、公钥加密技术

- 作用:实现对信息加密、数字签名等安全保障。

- 加密算法:(算法:原文/数据+密码=密文)

- 对称加密算法(DES、DDES、AES):加密的秘钥一致

- 非对称加密算法(RSA、DH):通信双方各自产生一对公钥、双方各自交换公钥、公钥和私钥为相互加解密关系

注意:hash算法:MD5、sha为不可逆算法,用以验证身份、数据完整性

- 摘要:对密使进行hash算法

- 数字签名:用自己私钥对摘要加密得出的密文(用以证书验证)

3、数字证书

- 数字证书由第三方机构CA签发

- 证书用以保证公钥的合法性

- 证书格式遵从x.509标准

- 机密性:使用对方公钥加密。身份验证/数字签名:使用自己的私钥

- 证书信息:

- 使用者公钥

- 使用者标识信息(如名称和电子邮件地址)

- 有效期(证书有效时间)

- 颁发者标识信息

- 颁发者数字签字

4、pki示例

-

环境:win 2008作为http服务器、另一台PC作为客户机(例win7)、服务器、PC处于同一局域网。

-

实验步骤:

-

配置服务器IP地址(静态ip)

-

安装IIS服务器,并建立一个站点。(必需使用域名,服务器上搭建DNS或客户机上设置host,并初步验证访问)

-

安装CA组件

-

打开IIS,先生成证书申请文件(以服务器为申请人)

-

向CA申请证书:

打开网页http://服务器ip/certsrv并向CA发送web服务器申请文件

注意:高效申请、复制申请文件内容、粘贴

-

CA颁发证书

-

打开CA网页,在web服务器上启用SSL 443(ssl设置)

-

使用443访问,80拒绝访问(验证)

-

客户机登录CA申请网页下载CA

-

**注意:**使用SSL,必需个客户机浏览器颁发证书

份、数据完整性

- 摘要:对密使进行hash算法

- 数字签名:用自己私钥对摘要加密得出的密文(用以证书验证)

3、数字证书

- 数字证书由第三方机构CA签发

- 证书用以保证公钥的合法性

- 证书格式遵从x.509标准

- 机密性:使用对方公钥加密。身份验证/数字签名:使用自己的私钥

- 证书信息:

- 使用者公钥

- 使用者标识信息(如名称和电子邮件地址)

- 有效期(证书有效时间)

- 颁发者标识信息

- 颁发者数字签字

4、pki示例

-

环境:win 2008作为http服务器、另一台PC作为客户机(例win7)、服务器、PC处于同一局域网。

-

实验步骤:

-

配置服务器IP地址(静态ip)

-

安装IIS服务器,并建立一个站点。(必需使用域名,服务器上搭建DNS或客户机上设置host,并初步验证访问)

-

安装CA组件

-

打开IIS,先生成证书申请文件(以服务器为申请人)

-

向CA申请证书:

打开网页http://服务器ip/certsrv并向CA发送web服务器申请文件

注意:高效申请、复制申请文件内容、粘贴

-

CA颁发证书

-

打开CA网页,在web服务器上启用SSL 443(ssl设置)

-

使用443访问,80拒绝访问(验证)

-

客户机登录CA申请网页下载CA

-

**注意:**使用SSL,必需个客户机浏览器颁发证书

1304

1304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?