文章目录

第7次 DC-9

1.信息收集

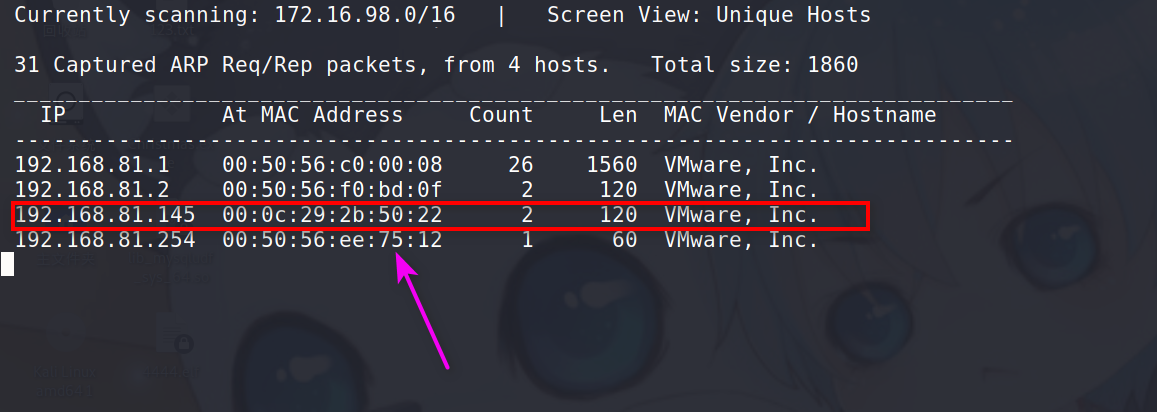

1.1 主机发现

netdiscover

主机IP地址为:

192.168.81.145

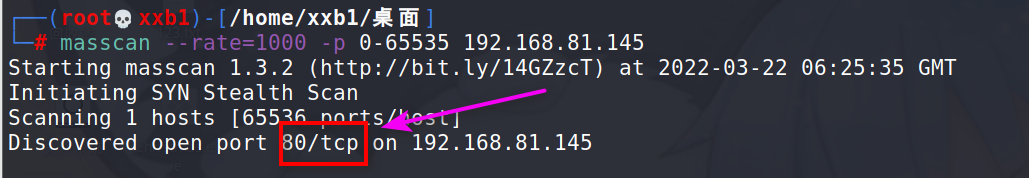

1.2 端口扫描

masscan --rate=1000 -p 0-65535 192.168.81.145

经扫描发现只有1个端口是打开的

80

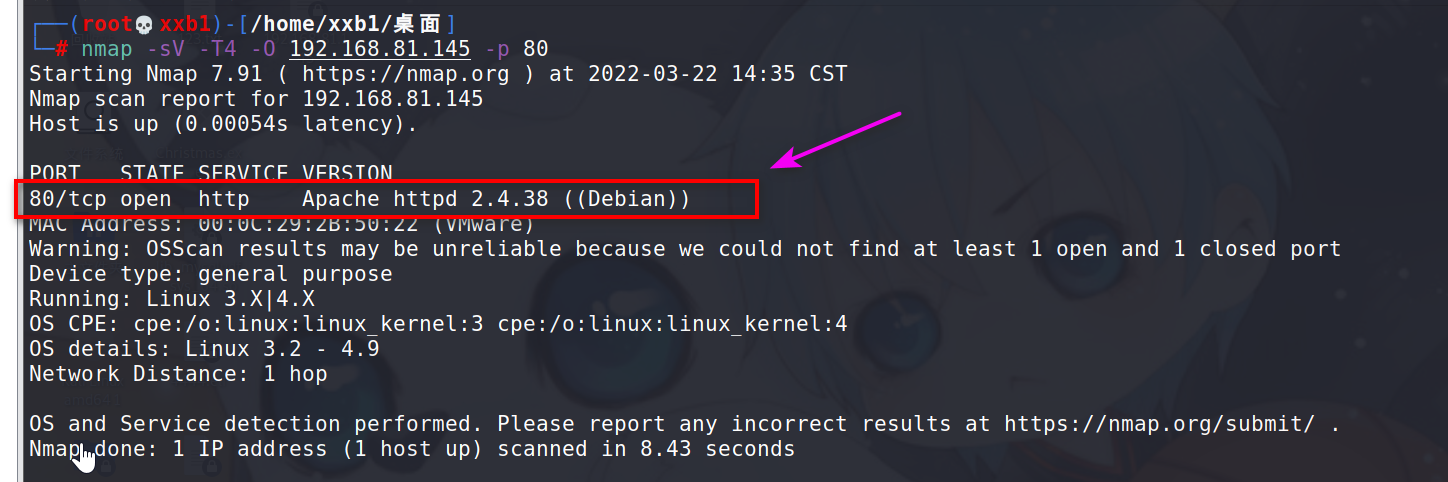

1.3 端口服务识别

nmap -sV -T4 -O 192.168.81.145 -p 80

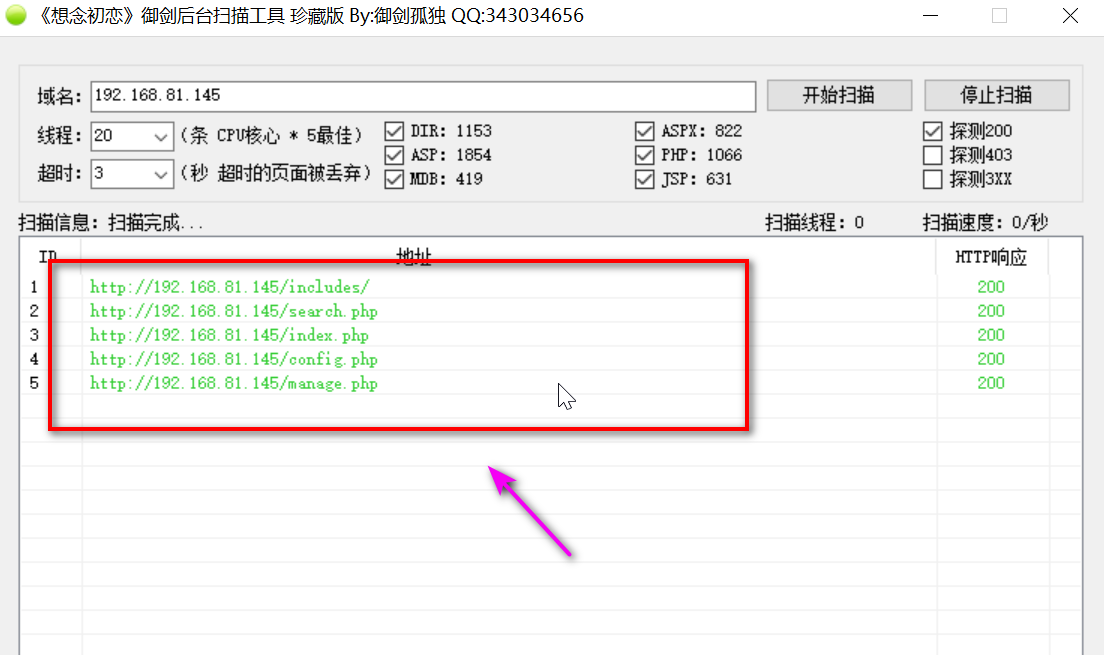

1.4 御剑扫描

192.168.81.145

得到以下网址

http://192.168.81.145/includes/

http://192.168.81.145/search.php

http://192.168.81.145/index.php

http://192.168.81.145/config.php

http://192.168.81.145/manage.php

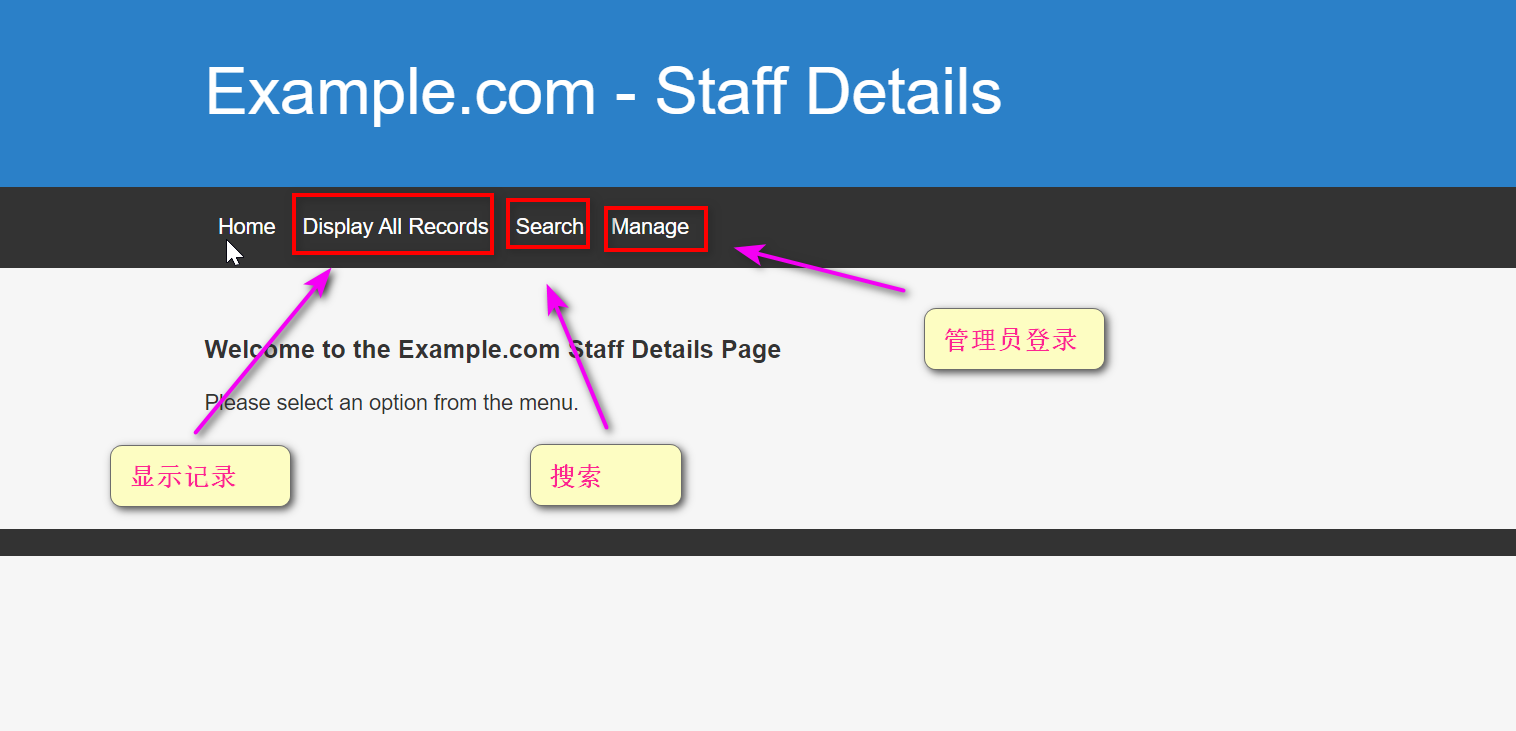

在index网页中,发现了上述所有网址的各种操作

http://192.168.81.145/index.php

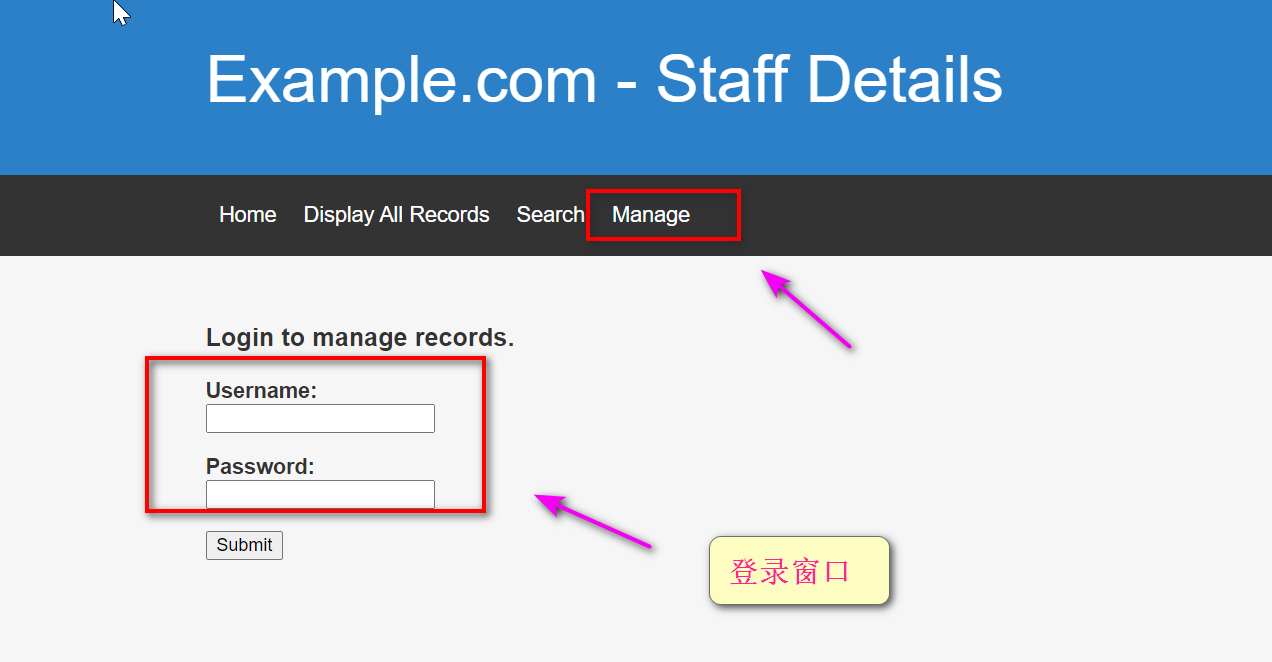

在这个网址中我们可以进行

- 显示记录

- 搜索信息

- 登录

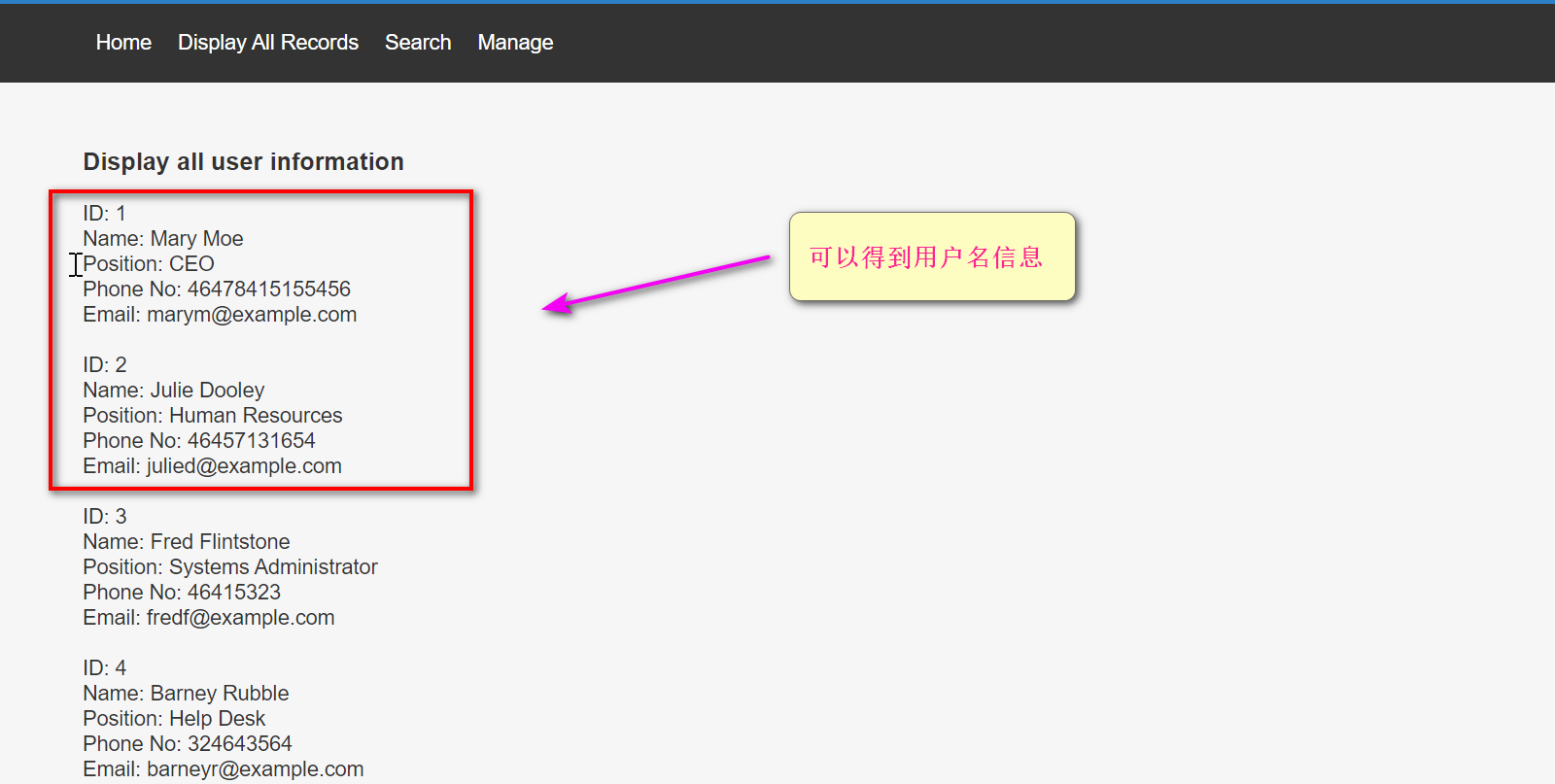

信息显示

http://192.168.81.145/display.php

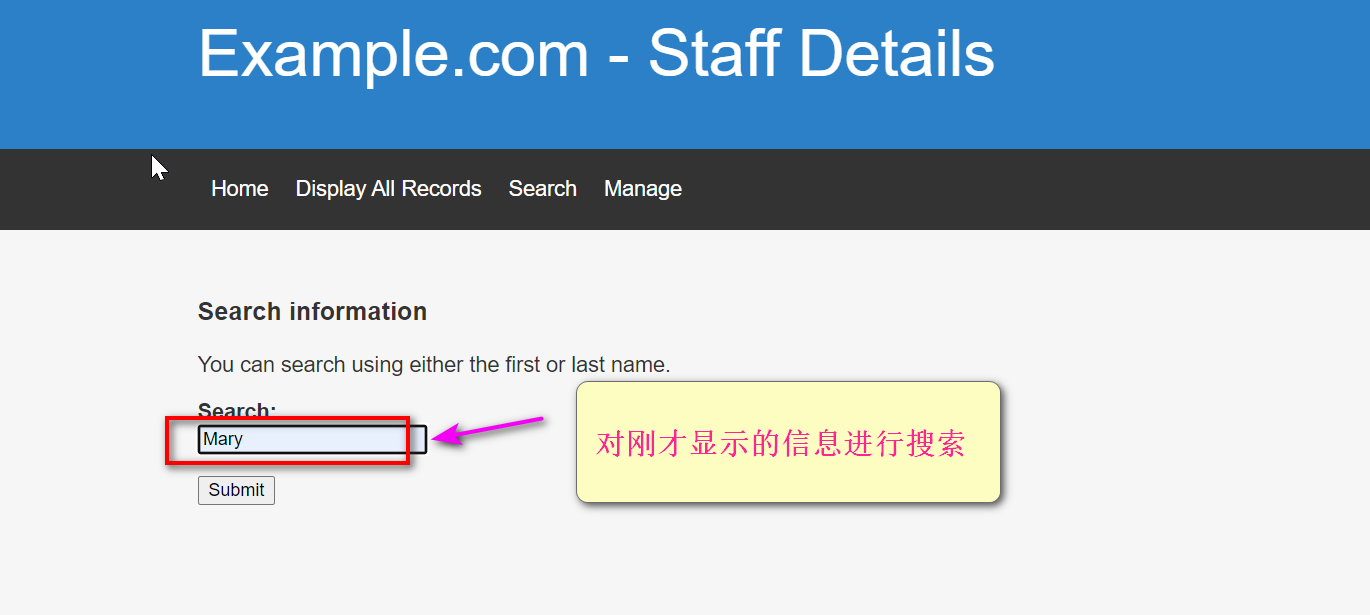

搜索信息

http://192.168.81.145/search.php

例如:

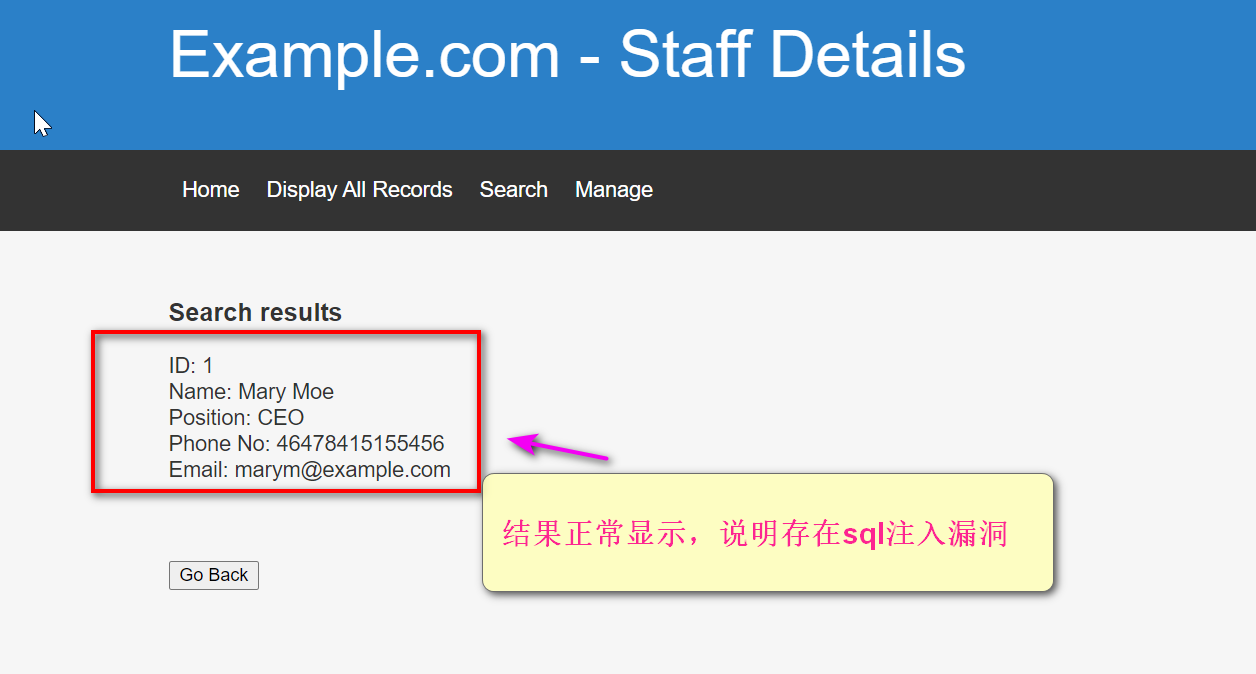

搜索:Mary

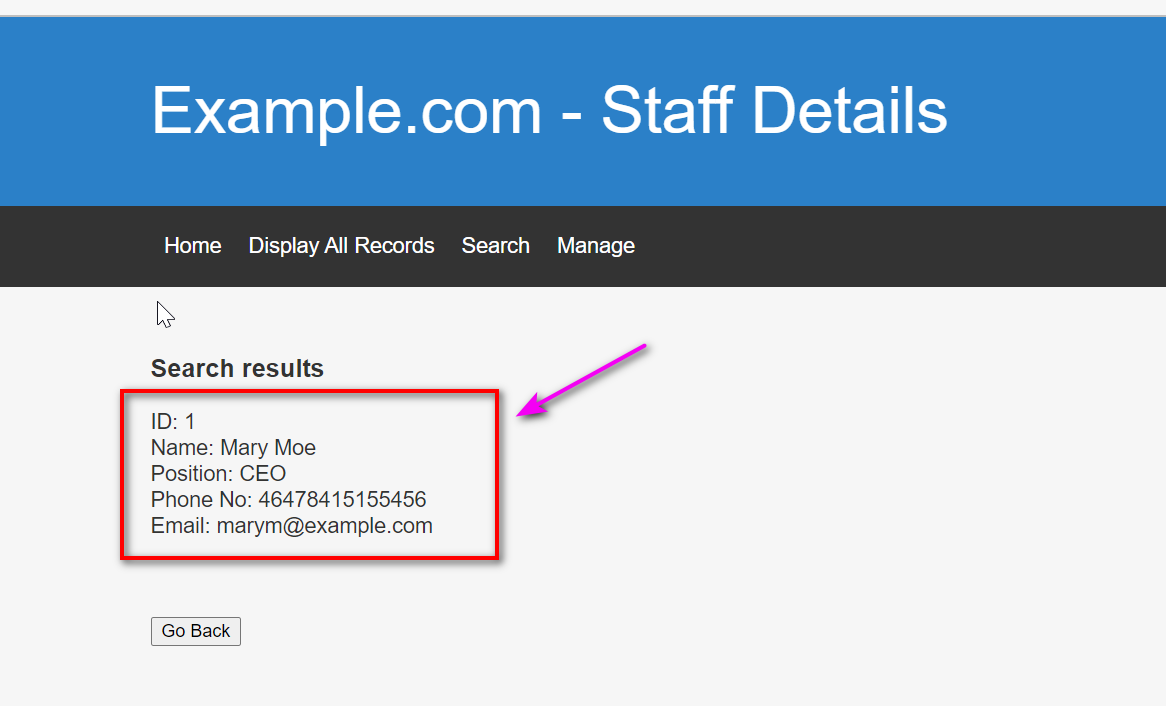

搜索成功后跳转到

http://192.168.81.145/results.php

manage界面

http://192.168.81.145/manage.php

2.漏洞探测

2.1 SQL注入

在搜索框里,我们可以进行sql注入判断是否有sql注入漏洞

Mary' and 1=1#

数据正常显示,说明存在sql注入漏洞

2.2 sqlmap获得数据库

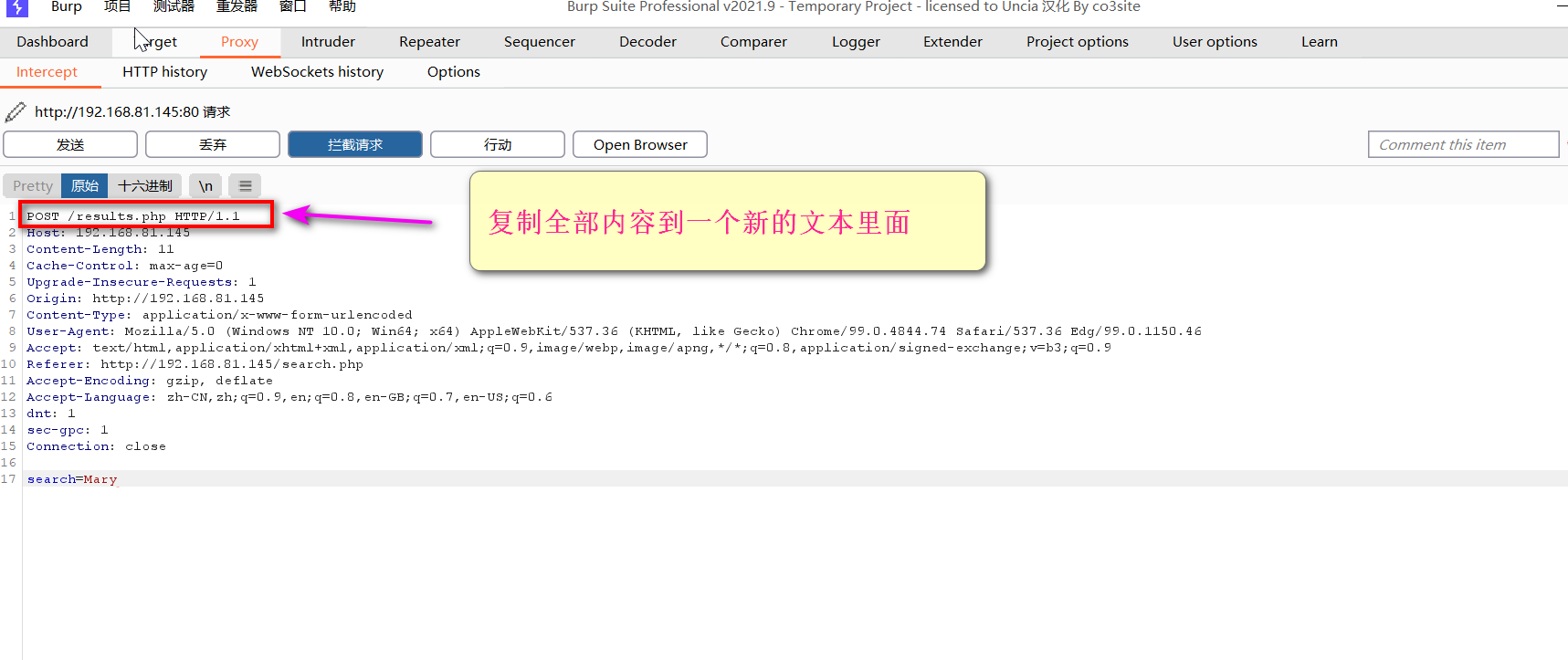

获得post文件

- 用burp对网站数据进行抓包

- 获得post文件

- 并把文件中的内容复制,粘贴到一个txt文件里面

- 然后把这个文件复制到kali中

- 并在文件的路径下打开终端运行sqlmap

burp抓包

抓取到的内容

注意:

抓包时一定要抓出现结果的那个地址

POST /results.php HTTP/1.1

Host: 192.168.81.145

Content-Length: 63

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://192.168.81.145

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/99.0.4844.74 Safari/537.36 Edg/99.0.1150.46

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://192.168.81.145/search.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6

Cookie: PHPSESSID=eaprmj9t8g7uuc8240bpe0h02q

dnt: 1

sec-gpc: 1

Connection: close

search=

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4483

4483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?