buuctf-MISC篇做题笔记(2)

第七题:基础破解

先看题目提示,可能也要暴力破解

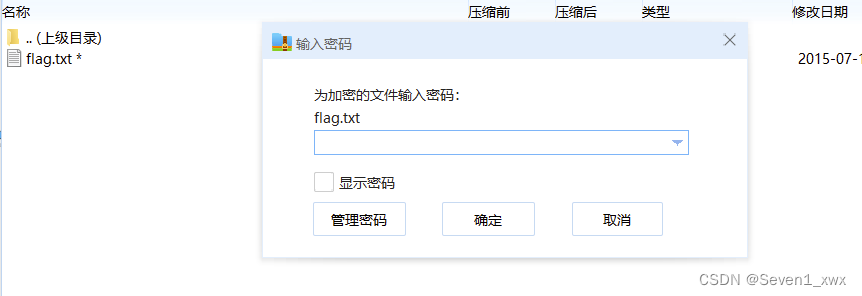

打开后是RAR文件,需要密码

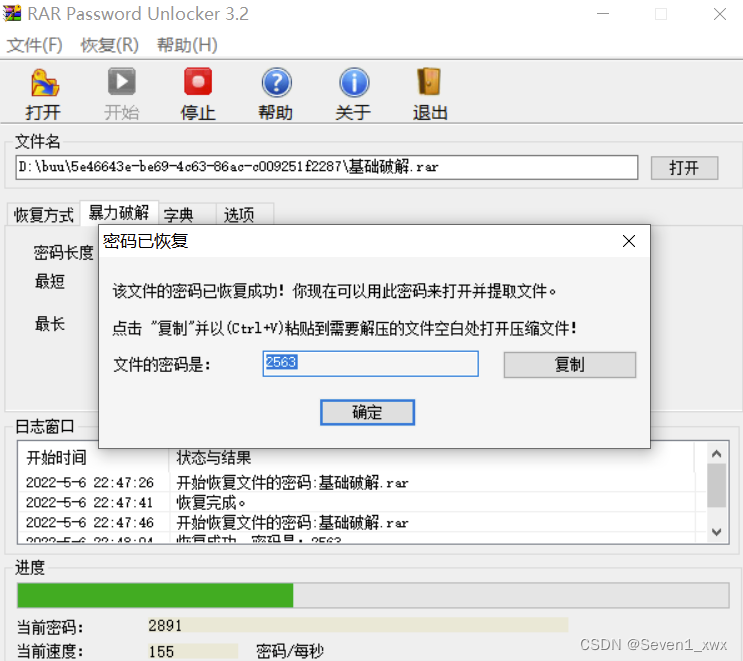

我是用RARpassword暴力破解,且根据题意已知是四位纯数字密码,设置破解的要求,最后得到密码。

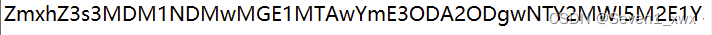

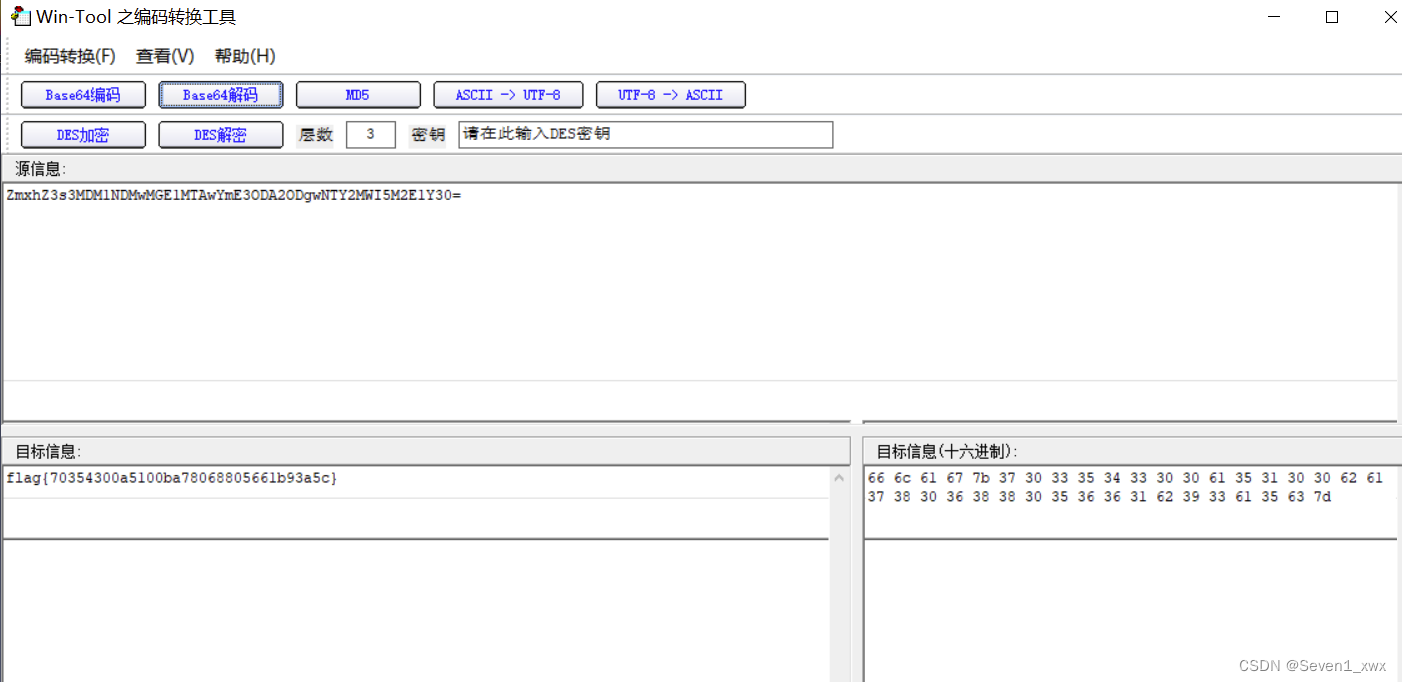

打开后发现

应该也不是最后的flag,需要转换一下

最后是base64解码得出最后的flag

第八题:乌镇峰会种图

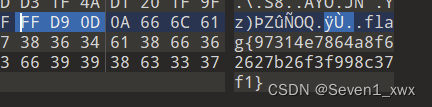

首先看到题目,只提示了答案在的位置。老套路先看看十六进制里

一下子就找到答案了

第九题:文件中的秘密

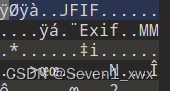

还是老套路先看十六进制,文件头尾没什么问题,但是呢,旁边有个“Exif”

小知识:Exif是用来记录拍摄图像时的各种信息所以直接查看图片属性看看,还真有flag

第十题:wireshark

根据题目提示,应该用到wireshark。

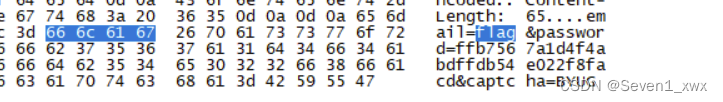

wireshark打开后,我先尝试直接搜索flag,确实还就找到了,在根据题目提示,找到答案

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?