玩CrackMe最难的就是定位程序的验证逻辑位置,下面介绍几个使用OD定位的小技巧(示例程序使用crackme.chm中的Acid burn.exe)

搜索字符串法

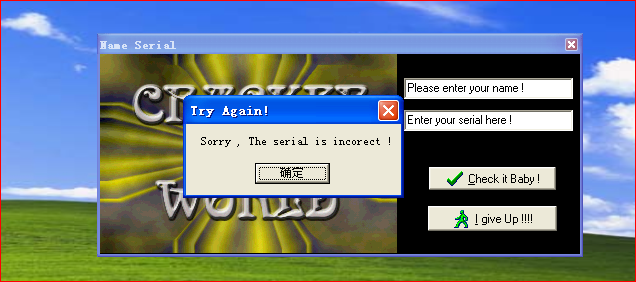

很多CrackMe在验证成功或者失败后都会弹出对话框或者在其他地方显示字符串提示信息,于是我们可以使用OD搜索这些字符串(当然只有这些字符串是常量才能搜索到,如果字符串加密了就没办法了,就要寻找其他方法),方法如下:

知道出错提示信息后,将程序载入OD,然后在代码模块右键选择中文搜索引擎->智能搜索(注意搜索的模块必须是当前程序的模块,看地址就知道了,一般程序地址为0x4开头,如果不是则右键->查看->模块"程序名")

在搜索结果窗口中按下CTRL+F并输入我们前面看到的提示信息,效果如下:

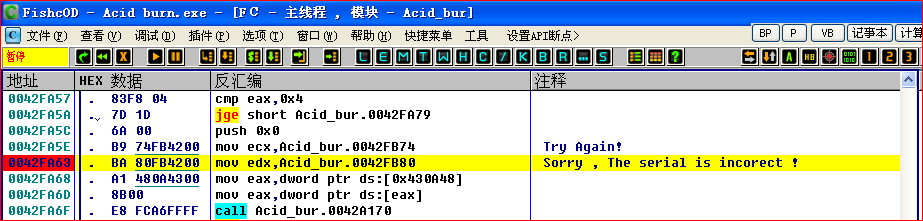

双击跟进,然后在对应指令的HEX 数据窗口双击设置断点,效果如下(需要将所有出现提示信息的指令都设下断点,只要当我们按下按钮能成功中断程序的断点才是我们需要的,这时候删除其他断点即可):

运行程序,然后重复我们最开始触发错误提示的逻辑,会发现程序被中断下来了,对应的验证逻辑就在断点附近~

暂停程序法

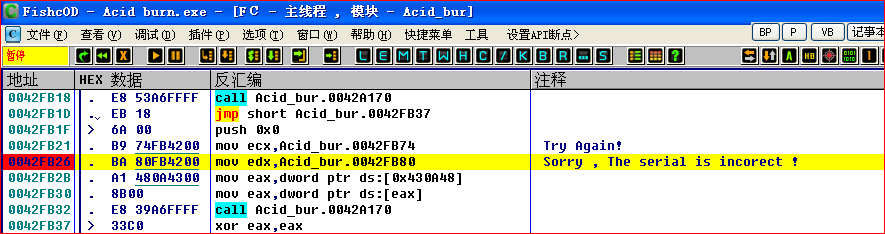

既然失败会弹出对话框,那么我们如果能找到弹出失败提示对话框代码所在的位置(这时候已经处于失败流程),往前回溯下不就能找到验证程序逻辑的位置吗?首先修改OD的调试器选项,选项->调试设置->安全,去掉下面红线的勾

载入程序,删除所有断点,然后触发出错提示框,在不关闭出错提示框的情况下按下F12或OD的暂停按钮

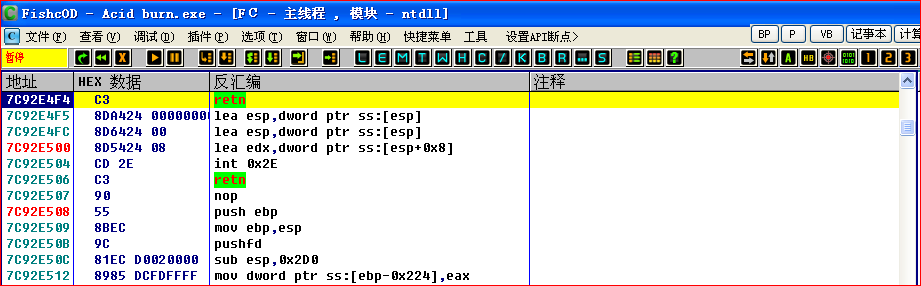

暂停后效果如下

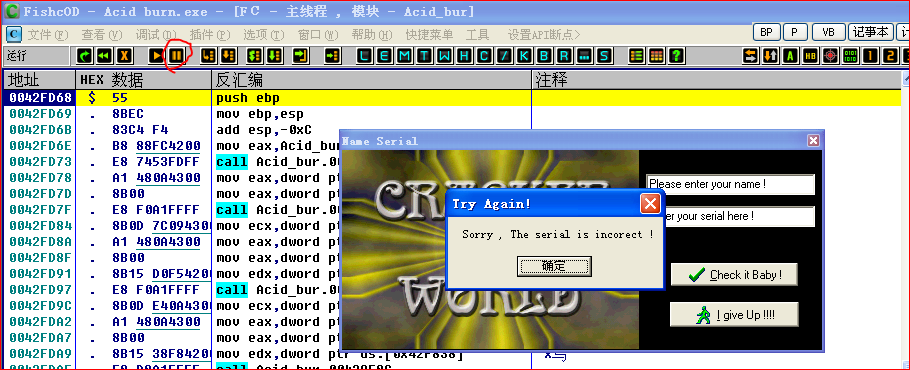

查看调用堆栈,使用快捷ALT+K或者K图标或者菜单栏的查看栏

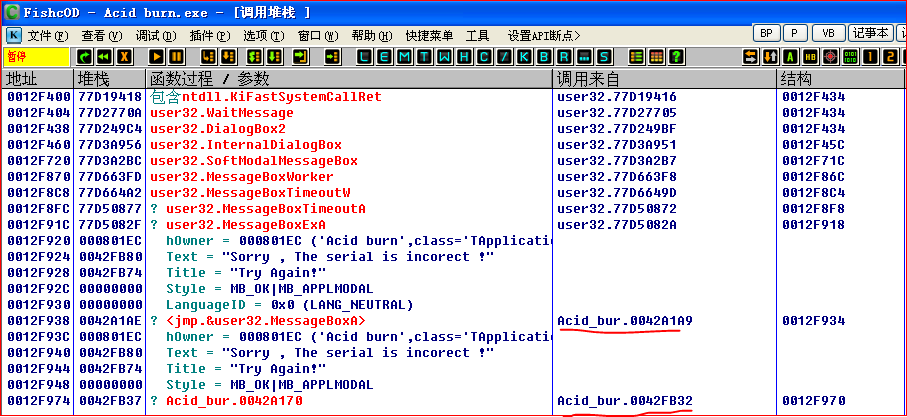

结果如下:

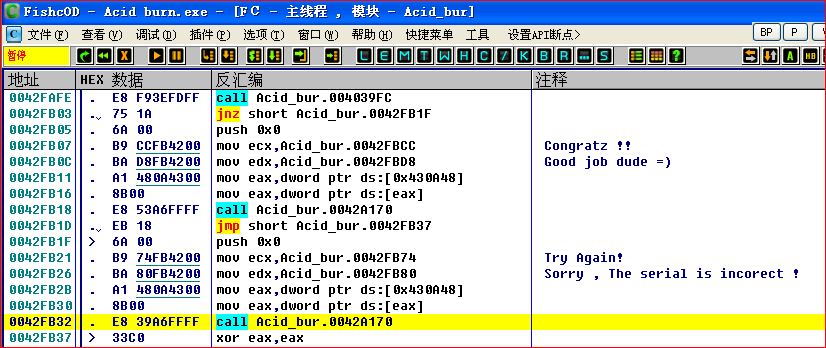

从上往下慢慢看,找到第一个以0x4开头的函数地址,Acid_bur.0042A1A9就是我们要关注的用户代码(栈顶是当前指令所处的函数位置,这个调用堆栈要怎么看呢?Acid_bur.0042FB32处发生了函数调用,被调函数是Acid_bur.0042A170,然后Acid_bur.0042A170函数执行到Acid_bur.0042A1A9处又发生了函数调用,被调函数为jmp.&user32.MessageBoxA,依次类推)。jmp.&user32.MessageBoxA指令所在的函数就是我们调用的MessageBox,即Acid_bur.0042A170用户代码调用的MessageBox函数,我们需要关心MessageBox的内部细节,但是调用它的函数Acid_bur.0042FB32是我们需要关注的,双击这个函数就可以看到我们已经到了程序的验证逻辑部分了~

API断点法

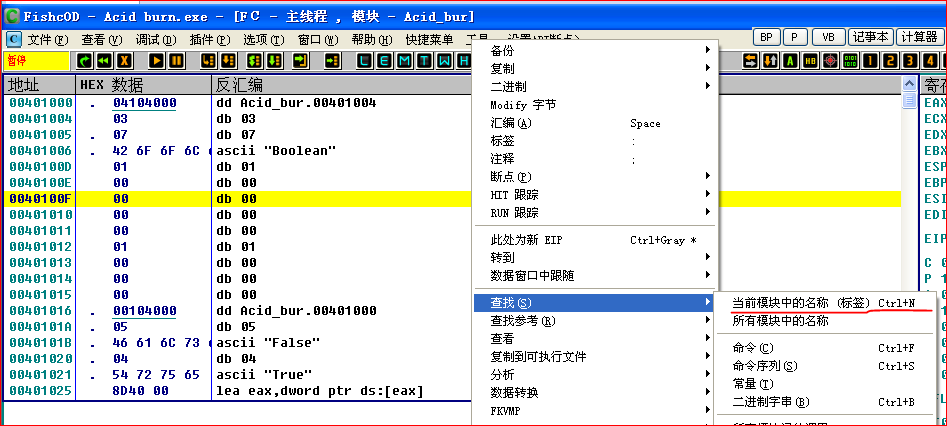

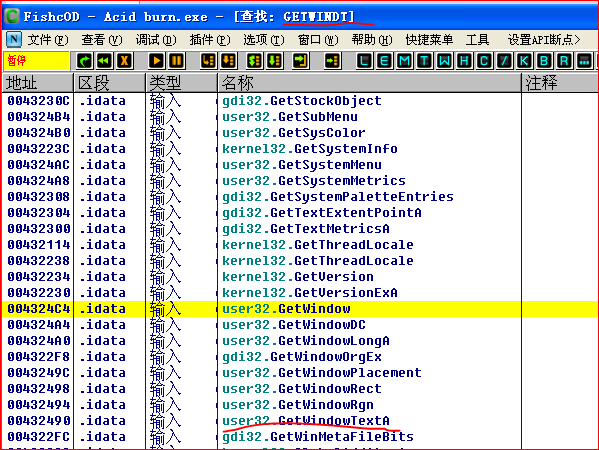

程序既然要验证序列号,那么它应该要先读取序列号,所以我们可以在常见的字符串获取API上设置断点,比如GetWindowText、GetDlgItemText、GetDlgItemInt等等最好的设置方法是看程序模块的输入表,这个能明确知道程序到底用了哪个函数获取字符串,获取直接使用OD的插件来设置API断点。在用户代码窗口右键->查找->当前模块中的名称

直接输入getwindowtext(不需要CTRL+F,大小写无所谓)就可以定位到我们要的API函数

在对应API名称上右键->在每个参考上设置断点(看下有没有其他字符串获取API,重复这个步骤)

运行程序,再次执行前面触发出错提示的步骤,结果会发现这边没有中断下来,说明程序并不是通过GetWindowTextA来获取输入文本的,Delphi程序可能有些特殊,所以这边这个方法就不行啰~这个方法在其他地方还是挺管用的,可以作为一种备用方案~

1138

1138

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?